onliner spambot что это

От Masterweb

У каждого пятого пользователя интернета украли пароль.

Специалист по безопасности из Парижа, некто Benkow обнаружил единую базу данных, в которой находится 711 миллионов адресов электронной почты, в базе также есть и пароли пользователей, сообщает iflscience.

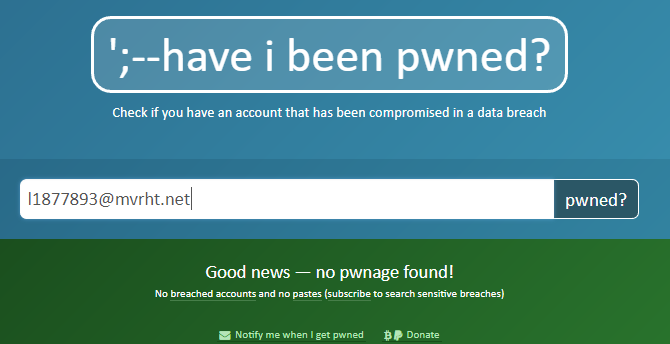

Вот что нужно сделать немедленно: введите адрес своей почты в поле на сайте haveibeenpwned.com, чтобы проверить, нет ли вашего адреса среди похищенных.

Для этого просто введите адрес вашей почты, и нажмите кнопку «pwned?»

Если же ваш е-мейл не упоминается в спамерских базах данных – результат будет подсвечен зеленым.

Сайт принадлежит известному эксперту по безопасности Трою Ханту, который вторым узнал об этом списке. По его словам, это самая большая единая база, которую он когда-либо загружал на свой сайт.

База была собрана программой под названием Onliner Spambot, ее IP зарегистрирован в Нидерландах.

Пока правоохранительные органы тщетно пытаются закрыть базу, вам обязательно нужно проверить, нет ли там вашего адреса, а тем более пароля.

Если это так, то срочно смените пароль, чтобы не попасть впросак.

Австралийский специалист по интернет-безопасности Трой Хант не первый год занимается изучением программ, ворующих пароли и взламывающих почтовые программы. Он еще и знаменитый разработчик, журналист и программный архитектор компании Microsoft.

Обязательно поделитесь новостью с друзьями, чтобы предостеречь их!

Найдена крупнейшая БД украденных паролей: что следует знать

В декабре компания 4iq, занимающаяся предотвращением нелегального использования персональных данных и несанкционированного доступа к пользовательским аккаунтам, обнаружила файл с БД на 1,4 млрд украденных «учеток». Находка стала возможной благодаря сканированию даркнета и дипвеба на предмет подобных «сливов», которыми могут воспользоваться злоумышленники.

Это «самая объемная» база данных такого рода на сегодняшний день. В этой статье мы поговорим об особенностях найденной базы, вспомним похожие утечки пользовательских данных и расскажем о том, что делать в ситуации, если вы «нашли себя» в такой БД.

Самая «удобная» база чужой информации

При анализе базы выяснилось, что в основном она содержит пользовательские учетные данные, украденные в 252 отдельных случаях. Они пересекаются с содержимым других банков, например, Anti Public Combo List, который хранит более 500 млн паролей. По оценкам экспертов, только 14% аккаунтов в новой базе можно называть оригинальными — эти пары имен пользователей и паролей не были расшифрованы ранее.

То, что отличает находку от других, — это формат, который представляет собой не обычный список, а интерактивную базу данных. Она позволяет без труда находить и использовать содержимое — упрощает подбор и показывает закономерности пользовательских предпочтений в выборе того или иного пароля.

С помощью такой БД злоумышленникам не составит труда автоматизировать процесс кражи персональных данных. С другой стороны, полнота базы, «удобная» организация данных и навигация открывает доступ к нелегальной деятельности даже для не самых опытных киберпреступников.

Другие крупные утечки последних лет

В 2016 году количество инцидентов, связанных с кражей персональных данных, выросло на 40% по сравнению с 2015-м. В течение 12 месяцев произошло сразу несколько масштабных «сливов».

В мае 2016 года (спустя 8 лет после предположительного взлома MySpace) 360 млн «доступов» к учетным записям были выставлены на продажу. То же самое произошло со 164 млн адресов электронной почты и паролей социальной сети LinkedIn — сведения были украдены в 2012 году, но появились на «черном рынке» только 4 года спустя.

По тому же сценарию была обнародована база из 100 млн «учеток» пользователей VK. Известный специалист по ИБ Трой Хант (Troy Hunt) считает, что нет очевидной причины, почему злоумышленники удерживают украденные данные годами, а после пытаются продать, — все зависит от их личных мотивов.

Еще один «запоздалый лот» — база данных адресов почт и паролей 57 млн пользователей сервиса для знакомств Badoo. Она оказалась на рынке в мае 2016 года, но взлом предположительно произошел в 2015-м.

Закончился год одними из самых крупных утечек в истории — Anti Public и Expoit.in. В совокупности они пополнили общую базу более чем миллиардом «доступов» к аккаунтам пользователей. Оба списка содержали несколько разных паролей одних и тех же пользователей в различных онлайн-системах, что упрощало доступ к ценной информации за счет анализа подходов к составлению паролей потенциальной «жертвы».

Итоги этого года еще предстоит подвести, но уже сейчас можно вспомнить громкие «сливы» 2017-го.

В марте этого года у группы спамеров, работающих от имени River City Media, случайно «утекли» данные 1,34 млрд получателей «маркетинговых» рассылок. Это произошло из-за неудачной настройки процесса резервного копирования. В базе нашлись email’ы, IP- и даже домашние и рабочие адреса получателей.

В середине 2017 года в интернете был обнаружен список персональных данных более чем 105 млн человек. Он носил название «B2B USA Businesses» и содержал адреса электронной почты работодателей с информацией о вакансиях, а также рабочие номера телефонов и физические адреса.

В августе был обнаружен каталог, содержащий результаты работы спам-бота Onliner Spambot. Он отправлял вредоносное ПО на уязвимые компьютеры под видом официальных документов или подтверждений бронирования из гостиниц, а затем крал пароли, данные кредитных карт и другую личную информацию. Всего было украдено более 710 млн учетных данных.

Позже стало известно об утечке, которую называют «худшей» с точки зрения значимости украденных сведений. Хакеры обладали доступом к базе Equifax, одного из трех крупнейших кредитных агентств США, с середины мая по июль, и «слили» данные 143 млн клиентов, в том числе номера социального страхования и водительских удостоверений.

Осенью подтвердились худшие опасения о громком сливе данных пользователей Yahoo. Verizon, которая приобрела компанию, подсчитала, что похищенные «учетки» имели отношение к 3 млрд аккаунтов в Tumblr, Fantasy и Flickr.

/ Flickr / Angie Harms / CC

Что делать, если вы «нашли себя»

Попасть в число людей, чьи данные были украдены и проданы, не так сложно, если счет «слитых» аккаунтов идет уже на миллиарды. Чтобы обезопасить себя, для начала нужно понимать, как злоумышленники могут воспользоваться вашими персональными данными.

Стоимость украденных ПД может измеряться в миллиардах. В первую очередь ценность представляют собой доступы к финансовым инструментам (например, к сервису онлайн-банкинга).

Такая информация используется для покупок в онлайн-магазинах и перепродажи другим пользователям в даркнете. Люди часто устанавливают одни и те же пароли для разных аккаунтов, поэтому пароль от учетной записи на одном сайте может открывать доступ к более ценной для злоумышленников информации, располагающейся уже на другой площадке.

Чтобы обезопасить свои личные данные, нужно:

1. Отслеживать утечки

Существует открытая база данных Data Breach, которая позволяет узнать о том, какие организации допустили «слив» данных. Упомянутый выше Трой Хант поддерживает работу аналогичного сервиса под названием «Have i been pwned?». Он помогает узнать (по адресу электронной почты), не был ли скомпрометирован ваш аккаунт на том или ином ресурсе, и получать уведомления о крупных утечках. Эта информация позволяет своевременно реагировать и менять пароли от соответствующих аккаунтов.

2. Не пренебрегать очевидными советами по безопасности

Из 1,4 млрд украденных аккаунтов в новой базе данных наиболее распространенным паролем оказался «123456». Это лишний раз подтверждает, что пользователи игнорируют элементарные правила безопасности. Они выбирают простые комбинации и используют их сразу для нескольких ресурсов. Устанавливать и хранить сложные пароли помогают специализированные приложения и сервисы.

Если сервис предлагает двухфакторную аутентификацию, ей стоит воспользоваться. Помимо этого, перед размещением конфиденциальных сведений в облаке, важно убедиться, что сервис обеспечивает высокий уровень безопасности: шифрование, двухфакторную аутентификацию, управление политиками доступа, регулярные проверки и другие меры (немного о том, как мы работаем над обеспечением безопасности данных клиентов IaaS-провайдера 1cloud — материал на Хабре и еще один в нашем корпоративном блоге).

3. Знать, как действовать в случае утечки ПД

В том случае, если под угрозой оказались ваши финансовые инструменты, следует немедленно связаться с банком или иной организацией и уведомить специалистов о возможных проблемах.

Не лишним также будет обратиться в кредитные организации, чтобы узнать, не пытались ли злоумышленники взять кредит на ваше имя. В России такой организацией выступает Национальное бюро кредитных историй. Оно позволяет проверить всю необходимую информацию. С подозрениями и фактами о краже ПД следует обращаться в правоохранительные органы. Заявление в будущем сыграет роль доказательства в возможных судебных спорах.

Важно помнить, что фрагмент «нейтральной» информации, например, адрес электронной почты без пароля, может использоваться для доступа к финансовым инструментам. Злоумышленники применяют нетехнические средства атаки, такие как методы социальной инженерии, то есть выясняют недостающие сведения в ходе контакта с «жертвой». Поэтому выяснив, что ваши ПД были «слиты», важно не терять бдительность и обращать внимание на все звонки и письма. В этот момент базовые рекомендации вроде «не сообщать паролей сотрудникам банка по телефону» важны как никогда.

4. Изучать материалы по теме (небольшой тематический дайджест)

711 миллионов адресов электронной почты скомпрометированы Onliner Spambot

Еще один день, еще одно нарушение безопасности. Тем не менее, дамп Onliner Spambot немного отличается от других: он содержит более 700 миллионов адресов электронной почты и паролей. Таким образом, это самая большая утечка на сегодняшний день.

Onliner Spambot Пароль Дамп

Дамп Onliner Spambot — это значительный улов за год, в котором уже произошло несколько массовых утечек данных.

, Эти нарушения, включая River City Media, Verizon, Lynda, Deep Root Analytics, Edmodo и Atlassian HipChat, ничтожны по сравнению с совокупным весом утечки Onliner Spambot.

Onliner Spambot был обнаружен Benkow Mo? U? Q, исследователем безопасности, базирующимся во Франции. Спамбот собрал более 700 миллионов индивидуальных адресов электронной почты, паролей и серверов электронной почты, которые использовались для рассылки спама. Спамбот в основном используется для доставки банковского трояна Ursnif

ничего не подозревающим пользователям. По оценкам Benkow, более 100 000 уникальных систем были заражены по всему миру.

Троян Ursnif крадет данные, такие как учетные данные для входа в систему, банковские данные и данные кредитных карт, пароли и многое другое. Однако то, что отличает Onliner от других спам-ботов, — это сложный способ доставки.

«Стандартный» способ доставки — спам, содержащий файл дроппера

— относительно легко бороться. Спам-фильтры становятся все умнее, а домены, которые отправляют спам, легко помещаются в черный список.

Вместо этого Onliner собрал учетные данные почтового сервера в результате существующих утечек данных, собрав огромный список из 80 миллионов надежных учетных записей для отправки спама. Таким образом, спам, по-видимому, исходит из законной учетной записи электронной почты, избегая спам-фильтров.

«Чтобы рассылать спам, злоумышленнику нужен огромный список учетных данных SMTP. Для этого есть только два варианта: создать его или купить. И это то же самое, что и для IP-адресов: чем больше SMTP-серверов он сможет найти, тем больше он сможет распространить кампанию »

Затем, вместо того, чтобы бомбардировать потенциальных жертв, спамбот отправляет одно электронное письмо, содержащее однопиксельное изображение отпечатка пальца. Когда электронное письмо открыто, пиксельное изображение отправляет обратно важную информацию о пользователе, такую как IP-адрес, сведения о пользовательском агенте и многое другое. Это помогает злоумышленникам знать, на какие компьютеры нужно ориентироваться — особенно в поисках систем Windows, — вместо более общего подхода к распылителю.

Спамбот Безопасность

Так что ты можешь сделать?

Во-первых, отправляйтесь в PWned? и введите свой адрес электронной почты в строку поиска. Это займет несколько секунд, и вы сразу же обнаружите, что ваш адрес и пароль были скомпрометированы. И это не только для спамбота Onliner. Если ваш адрес утек во время любого другого нарушения данных (содержится в базе данных), вы узнаете.

В случае компрометации необходимо начать процесс сброса для любых служб, использующих этот адрес электронной почты. Важно запомнить как можно больше учетных записей, но я понимаю, что это сложно. Начните с изменения любой связанной с конфиденциальной информацией информации: учетных записей с финансовыми данными, дебетовых и кредитных карт и т. Д.

Затем начните использовать двухфакторную проверку на всех ваших учетных записях и серьезно подумайте об использовании менеджера паролей.

отслеживать и защищать ваши пароли.

Как только ваш адрес и пароль найдутся, они не исчезнут. Но вы можете смягчить потенциальные последствия.

Тебя забили? Вы поняли, что взломано более одного аккаунта? Какой ваш любимый менеджер паролей? Дайте нам знать ваши мысли о нарушениях данных ниже!

Спамбот Onliner заспамил 711 миллионов адресов электронной почты

Москва, 20.12.2021, 00:09:01, редакция FTimes.ru, автор Сергей Кузнецов.

Пользователи по всему миру могут начать изменять свои пароли прямо сейчас, поскольку обнаружен спамбот, который скомпрометировал 711 миллионов учетных записей электронной почты.

Этот, вероятно, самый большой спамбот, который когда-либо видел мир, еще больше подчеркнул проблему кибербезопасности в индустрии высоких технологий.

Спамбот заспамил 711 миллионов адресов электронной почты

Спамбот, получивший название Onliner, был обнаружен Бенкоу, исследователем безопасности в Париже.

Бенкоу наткнулся на общедоступный нидерландский веб-сервер с десятками текстовых файлов. В этих файлах содержится огромное количество адресов почтовых серверов, аккаунтов электронной почты и паролей к ним, используемых спамерами для обхода спам-фильтров почтовых служб.

Кроме того, спам, распространяемый Onliner, вовсе не является безвредным. Спамбот используется для распространения банковского вредоносного ПО, известного как Ursnif, по почтовым ящикам пользователей по всему миру. По словам Бенкоу, Onliner привел к более 100 000 уникальных инфекциям Ursnif, которые крадут данные банка-онлайн, такие как учетные данные для входа в систему и информацию о кредитной карте.

В блоге Бенкоу, подробно рассказывающем о спамботе, он отметил, что отправленные им письма не кажутся чем-то необычным. Однако они содержат изображение размером в пиксель, которое скрыто от невооруженного глаза. После открытия этого письма, изображение отправляет обратно IP-адрес пользователя и информацию, которые сигнализируют, какие цели должны быть атакованы. Затем злоумышленник отправляет другую партию писем, содержащих Ursnif, для идентифицированных жертв.

Как проверить, пострадали ли вы от спамбота Onliner

Как проверить, пострадали ли вы от спамбота Onliner

Обвиненный в спаме нидерландский веб-сайт собрал самый большой набор скомпрометированных учетных записей электронной почты. Следует отметить, что из 711 миллионов учетных записей электронной почты далеко не все связаны с учетными записями реальных людей. Кроме того, часть информации была очищена от ранее обнаруженных утечек. Тем не менее, это не означает, что пользователи должны игнорировать спамбот.

Чтобы проверить, является ли ваша учетная запись электронной почты одной из тех, которая скомпрометирована спамботом Onliner, вы можете найти в поисковике адрес специального веб-сайта и ввести адрес своей электронной почты. Многие люди нашли свою учетную запись среди тех, которыми оперировал Onliner, так что не удивляйтесь, если ваш адрес тоже, возможно, был скомпрометирован.

Пользователи, получившие подтверждение того, что их адрес электронной почты был скомпрометирован, должны немедленно изменить свой пароль.

Onliner Spambot Leverages 711M Email Accounts for Massive Campaigns

A Paris-based researcher who goes by the pseudonym Benkow has discovered and revealed a massive data set being used in one of the biggest known spam operations. Dozens of text files containing huge batches of email addresses, passwords, and server information were found on an open and accessible web server hosted in the Netherlands. The spambot has been dubbed “Onliner” and is sending out the Ursnif malware, which is primarily a data-stealer that targets account credentials and credit card details.

Onliner’s strategy for spam filters

Since security products are getting better at filtering out spam mail, distributors are always looking for new delivery methods. One such method involves using SMTP credentials to authenticate the spammer, making it seem like the email is legitimate to bypass the filters. The Onliner data has a huge number of SMTP credentials—one of these files has over 140,000 records with email, password, SMTP servers, and ports. This gives the spammers a wide range of servers to send their malicious emails from.

Benkow also shared this massive data set with Troy Hunt, who runs Have I Been Pwned?, a website that helps users check if they have been affected by data breaches. To put the size of the said trove of data in perspective, Hunt says that “it took HIBP 110 data breaches over a period of 2 and a half years to accumulate 711 million addresses”.

Hunt notes that some of the email addresses appear to have been parsed and scraped off the web. Data also appears to have been aggregated from previous breaches. In his post, he shows that a random selection of emails from the Onliner batch was also found in the LinkedIn data breach. Another batch also matched data from a combo list he reported on in May 2017.

The ripple effect of data theft

A stolen email address and password can be used to cause a lot of damage. Stolen account data can be used and reused by cybercriminals, and then sold to someone else to use for other purposes. As criminals continue to find new uses for old data, it only emphasizes the importance of comprehensive security and vigilance. Users should take particular care of their online accounts and also be wary of spam mail.

Many different malware distributors use email as an entry point into the system and network, and since email is practically ubiquitous, users should do whatever they can to protect their email and online accounts. Other effective security solutions include comprehensive spam filters, policy management, and email security mechanisms, which can block malicious payloads.

Trend Micro Solutions

Trend Micro endpoint solutions such as Trend Micro™ Smart Protection Suites and Worry-Free™ Business Security can protect users and businesses from these threats by detecting malicious files, and spammed messages as well as blocking all related malicious URLs. Trend Micro Deep Discovery™ has an email inspection layer that can protect enterprises by detecting malicious attachment and URLs.

Trend Micro™ Hosted Email Security is a no-maintenance cloud solution that delivers continuously updated protection to stop spam, malware, spear phishing, ransomware, and advanced targeted attacks before they reach the network. It protects Microsoft Exchange, Microsoft Office 365, Google Apps, and other hosted and on-premises email solutions.

Trend Micro™ OfficeScan™ with XGen™ endpoint security infuses high-fidelity machine learning with other detection technologies and global threat intelligence for comprehensive protection against advanced malware.

Like it? Add this infographic to your site:

1. Click on the box below. 2. Press Ctrl+A to select all. 3. Press Ctrl+C to copy. 4. Paste the code into your page (Ctrl+V).

Image will appear the same size as you see above.

Как проверить, пострадали ли вы от спамбота Onliner

Как проверить, пострадали ли вы от спамбота Onliner