Трекеры пытаются отследить ваши действия что это

Анатомия трекеров. Часть I

Глубокое погружение в технологию корпоративного наблюдения: Фонд электронных рубежей (Electronic Frontier Foundation, EFF) решает демистифицировать загадочные «трекеры», которые следят за нами на сайтах и в реальной жизни — в нескольких частях мы публикуем перевод объемной статьи от известных цифровых активистов.

Трекеры прячутся почти во всех уголках интернета и современной жизни. Средняя веб-страница обменивается данными с десятками третьих сторон. Среднее приложение делает то же самое, а многие из них собирают конфиденциальную информацию, такую как местоположение и записи вызовов, даже когда они не используются.

Трекеры отслеживания проникают и в физический мир. Торговые центры используют автоматические считыватели номерных знаков, чтобы отслеживать трафик через свои парковки, а затем делиться этими данными с правоохранительными органами. Компании, организаторы концертов и политики используют маячки Bluetooth и WiFi для пассивного мониторинга людей в их районе. Розничные магазины используют распознавание лиц, чтобы идентифицировать клиентов, отслеживать кражи и показывать целевую рекламу.

Технологические компании, торговцы данными и рекламодатели, стоящие за этим отслеживанием, а также технологии, с помощью которых оно осуществляется — всё это обычно невидимо для пользователя. Корпорации создали зал односторонних зеркал: внутри, в социальных сетях вы можете видеть только приложения, веб-страницы, рекламу и себя самих. Но в тени с обратной стороны зеркала находятся трекеры, которые спокойно записывают практически все, что вы делаете. Эти трекеры не всезнающие, но они широко распространены и неизбирательны. Данные, которые они собирают и получают, не идеально точны, но, тем не менее, чрезвычайно чувствительны.

Мы надеемся, что этот документ прольёт свет на корпоративное отслеживание и демистифицирует его для журналистов, политиков и заинтересованных потребителей, объяснит масштабы проблемы и предложит способы ее решения.

.

ОТСЛЕЖИВАНИЕ СЕРВИСОМ VS. ОТСЛЕЖИВАНИЕ ТРЕТЬЕЙ СТОРОНОЙ

.

Крупнейшие компании собирают огромные объемы данных, когда люди пользуются их услугами. Facebook знает, кто ваши друзья, что вам «нравится» и какой контент вы читаете в ленте новостей. Google знает, что вы ищете и куда вы идете, когда вы перемещаетесь с помощью Google Maps. Amazon знает, что вам нужно купить и что вы купили.

Данные, которые эти компании собирают с помощью своих собственных продуктов и услуг, называются «отслеживание сервисом». Эта информация может быть чрезвычайно конфиденциальной, и компании уже давно используют ее неправильно. Сервисы обычно собирают данные, получая так называемое «согласие»: используя наш сервис, вы соглашаетесь разрешить нам использовать данные, которые мы собираем, пока вы это делаете. Все больше пользователей начинают понимать, что для многих бесплатных сервисов они являются сырьём, даже если им это не нравится.

Однако компании собирают столько же личной информации, если не больше, о людях, которые не пользуются их услугами. Например, Facebook собирает информацию о пользователях других веб-сайтов и приложений с помощью своих невидимых «пикселей конверсии». Аналогичным образом, Google, хотя вы и не давали ему такого права, отслеживает в какой магазин вы пошли приобретать товар в своем городе, после того как загуглили этот товар, и эти данными могут пользоваться рекламодатели для лучших настроек в Google AdWords. Тысячи других торговцев данными, рекламодателей и трекеров скрываются где-то на заднем плане, когда мы сёрфим веб или просто пользуемся телефоном или умными часами. Это называется «отслеживание третьей стороной». Его гораздо труднее идентифицировать без намётанного взгляда, и его почти невозможно избежать.

.

ЧТО ЗНАЮТ ТРЕКЕРЫ?

.

Многие знакомы с самыми вопиющими случаями нарушения конфиденциальности: каждый смартфон представляет собой карманный GPS-трекер, который постоянно передает информацию о своем местонахождении через интернет неизвестным третьим сторонам. Подключенные к интернету устройства с камерами и микрофонами могут оказаться и периодически оказываются бесшумными жучками для прослушивания разговоров и отслеживания местоположения. Хорошо известен случай, когда школа следила за учениками с помощью веб-камер на их ноутбуках.

Но эти самые известные каналы наблюдения не являются самыми распространенными и опасными для нашей частной жизни. Даже несмотря на то, что мы проводим много часов, смотря в подключенные к интернету фронтальные камеры, они крайне редко записывают что-либо без явного намерения пользователя. Чтобы не нарушать закон, технологические компании обычно воздерживаются от тайного прослушивания разговоров пользователей. Как покажет эта статья далее, трекеры узнают намного больше из тысяч менее шокирующих источников данных. Тревожная правда заключается в том, что хотя Facebook не прослушивает вас через ваш телефон, это просто потому, что ему это уже не нужно.

Самая распространенная угроза нашей конфиденциальности — медленное, постоянное и непреклонное накопление казалось бы довольно обыденных данных о том, как мы живем. Оно включает такие вещи, как история просмотров, использование приложений, историю покупок и данные геолокации. Эти казалось бы малозначительные отдельные данные могут быть объединены в значительное целое, которое говорит о нас почти всё. Трекеры собирают данные о наших кликах, просмотрах, нажатиях и переходах и создают обширные поведенческие профили, которые могут выявить нашу политические предпочтения, религиозные убеждения, сексуальную идентичность и активность, расу и этнос, уровень образования, ежемесячный доход, потребительские привычки, а также физическое и психическое здоровье.

.

КАК ТРЕКЕРЫ СВЯЗЫВАЮТ ДАННЫЕ С КОНКРЕТНЫМИ ЛЮДЬМИ?

.

Большинство сторонних трекеров предназначено для создания профилей реальных людей. Это означает, что каждый раз, когда трекер собирает информацию, ему нужен идентификатор — то, что он может использовать, чтобы связать эту информацию с конкретным человеком. Иногда трекер делает это косвенно: сопоставляя собранные данные с определенным устройством или браузером, что, в свою очередь, впоследствии может соотноситься с одним человеком или, возможно, с небольшой группой людей, например домохозяйством.

Чтобы отслеживать, кто есть кто, трекерам нужны уникальные, постоянные и доступные идентификаторы. Другими словами, трекер ищет информацию, которая (1) указывает только на вас или ваше устройство, которая (2) не изменится, и к которой (3) он имеет легкий доступ. Некоторые потенциальные идентификаторы соответствуют всем трем из этих требований, но трекеры все еще могут использовать идентификатор, который проверяет только два из этих трех показателей. Также трекеры могут комбинировать несколько слабых идентификаторов, чтобы создать один сильный.

Идентификатор, который проверяет все три показателя, может быть именем, адресом электронной почты или номером телефона. Это также может быть «имя», которое дает вам сам трекер, например «af64a09c2» или «921972136.1561665654». Для трекера важнее всего то, что идентификатор указывает на вас и только на вас. Со временем он может создать достаточно богатый профиль о человеке, известном как «af64a09c2» — где он живёт, что читает, что покупает, обычное имя ему даже не нужно. Трекеры могут использовать искусственные идентификаторы, такие как cookie-файлы и рекламные ID, чтобы компании могли писать целевым группам пользователей личные сообщения со своими предложениями. Данные, которые не связаны с реальным именем вроде Василий Петрович Иванов, не менее чувствительны: «анонимные» профили личной информации почти всегда могут быть связаны с реальными людьми.

Классификация идентификаторов по уникальности, постоянности и доступности.

.

.

.

.

Один из самых хитрых и виртуозных способов отслеживания: трекер создает фигуры и графику с текстом в разных шрифтах, а затем следит за тем, какие шрифты отобразились с какого устройства, ведь на устройствах с разными экранами, операционными системами и аппаратном обеспечением отобразятся разные шрифты. Потом трекер переводит отображенный на устройстве шрифт в код — хеширует его. И после анализа рекламодатель уже понимает, с какого устройства вы заходили.

.

.

Это первая часть перевода большой статьи о трекерах. Продолжение следует.

Оригинальный текст на английском — здесь.

II часть перевода — здесь.

Избавляемся от отслеживания и сбора данных в браузерах

При посещении веб-сайтов в современных браузерах данные пользователей обязательно фиксируются. После этого владельцы передают их третьим лицам для использования в рекламных целях. Мы поговорим об обеспечении конфиденциальности информации в браузерах и о возможности ограничить сбор сведений на веб-сайтах.

Введение

При каждом входе сайт запрашивает информацию у вашего браузера. Что это за информация? Некоторые данные необходимы для правильного отображения сайта: например, сведения о языке устройства помогают автоматически выбрать подходящую локализацию, о типе (компьютер, мобильный телефон) — открыть более удобную мобильную версию сайта, если вы пользуетесь смартфоном, и т. д. Но не всегда собранная информация работает на ваше удобство: её также могут использовать для сбора статистики и для продажи сторонним лицам, например рекламным агентствам, интернет-магазинам и т. д. Так появляется контекстная реклама. И чем больше информации о вас соберут, тем более уникальным пользователем интернета вы становитесь. Плохо ли быть уникальным пользователем — тема отдельной статьи. Сегодня посмотрим на способы снизить свою уникальность.

Собираемая информация и способы сбора

Перечень собираемой информации — большой и обширный. Выделим основные блоки:

Это лишь некоторые примеры. Подробный перечень можно посмотреть здесь.

Совокупность такой информации называется цифровым отпечатком браузера (fingerprint).

Сбор сведений осуществляется сразу при подключении к сайту, так как браузер отправляет определённые данные при запросе веб-страницы. Но наиболее информативными являются cookie-файлы. В основном они используются для запоминания таких полезных вещей, как данные для входа в учётную запись или содержимое корзины на сетевой торговой площадке. Также на них полагаются различные трекеры (фрагменты сайтов, анализирующие и запоминающие ваши действия на сайте). Поскольку большинство трекеров написано на JavaScript, далее по тексту будет упоминаться именно этот язык программирования.

Проверка текущего состояния приватности

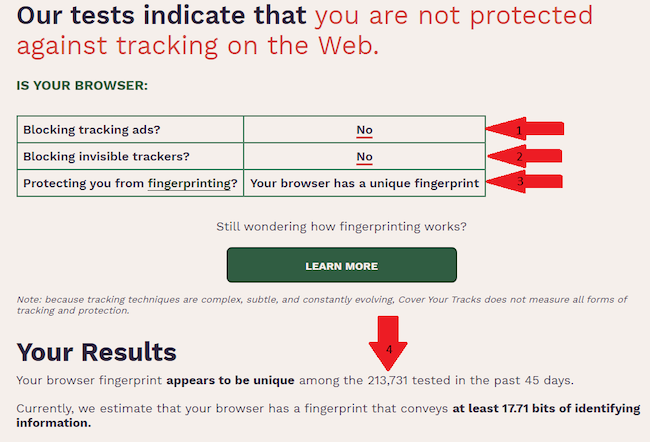

Для оценки текущего состояния приватности (наличия уникального отпечатка) достаточно открыть настройки браузера и посмотреть, сколько всего разрешено, но можно пойти и с другого конца. Есть специальные сайты, которые собирают информацию и показывают её вам. Вот некоторые из них: deviceinfo.me, на который мы ссылались выше, ipper.ru, ipleak.com, coveryourtracks.eff.org. Последний будем использовать для определения наличия уникального отпечатка браузера.

Рисунок 1. Пример интерфейса deviceinfo.me

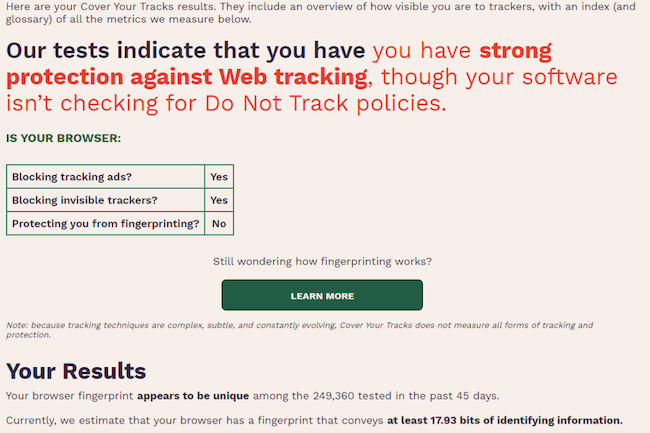

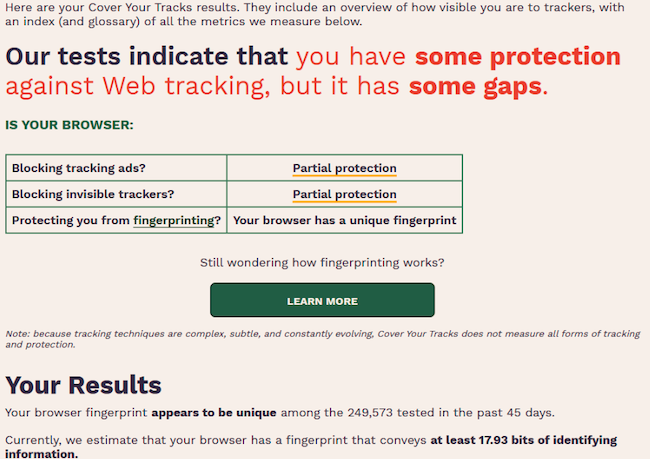

Рисунок 2. Отображение уникальности отпечатка браузера до настройки

Стрелками обозначены пункты, на которые стоит обратить внимание. Разберём их более подробно. Первый и второй элементы показывают, блокируются ли трекеры вашим браузером (в данном случае — нет). Третий элемент отображает наличие уникального отпечатка, в нашем случае он есть. Пункт 4 — статистические данные; сейчас отпечаток уникален среди более чем 200 000 протестированных браузеров.

Настройка приватности в браузерах

Посмотрим, какие настройки в плане приватности дают наиболее популярные браузеры на Windows: Google Chrome, Mozilla Firefox, Microsoft Edge, «Яндекс.Браузер», а также Safari для владельцев устройств Apple.

Оговоримся, что каждый должен настраивать свой браузер под себя; при этом не стоит забывать, что «полная анонимность» тоже является отличительным признаком и может привлечь ещё больше внимания к вам. Ниже будут рассмотрены настройки, которые повышают приватность, но не делают использование браузера критически неудобным.

Google Chrome

У Chrome есть режим «инкогнито», который обеспечивает защиту конфиденциальности только от других пользователей устройства, с которого вы выходите в интернет. Включается этот режим в правом верхнем углу экрана (нажмите на значок «Настройка и управление Google Chrome» → «Новое окно в режиме инкогнито») или комбинацией клавиш «Ctrl+Shift+N». В целом включить режим инкогнито быстрее, чем чистить историю посещений и файлы cookie после посещений интернет-ресурсов, но в плане приватности данный режим бесполезен, браузер передаёт точно такое же количество информации, что и без него. Схожая ситуация в подобных режимах наблюдается и у остальных браузеров.

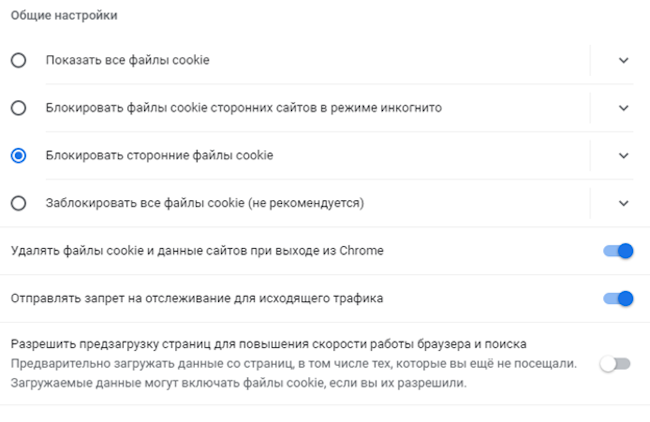

Попробуем сделать Chrome более приватным. Переходим в настройки браузера, открываем вкладку «Синхронизация сервисов Google» и отключаем все представленные там возможности. В следующей вкладке — «Автозаполнение» — поступаем аналогично. А вот вкладку «Файлы cookie и другие данные сайтов» в разделе «Конфиденциальность и безопасность» настраиваем как на рисунке ниже.

Рисунок 3. Настройки конфиденциальности и безопасности в Google Chrome

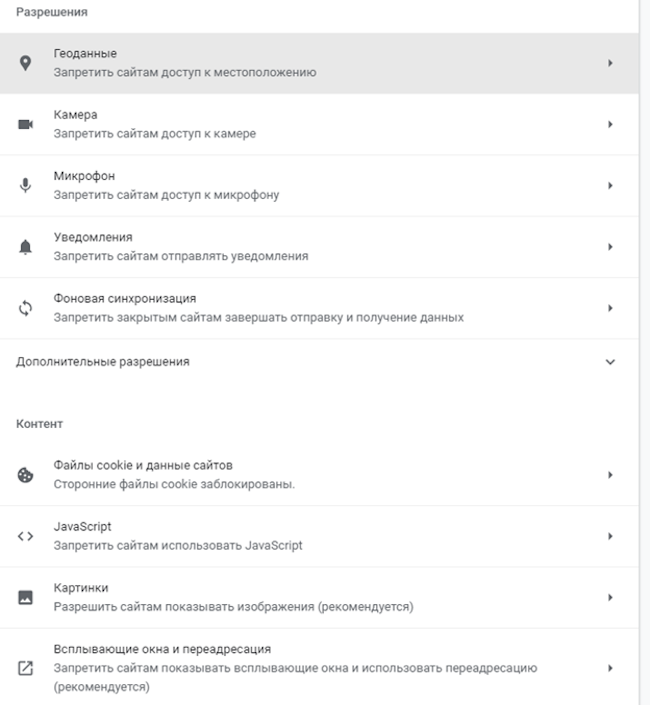

Далее приводим вкладку «Настройки сайтов» к следующему виду (всё запрещаем).

Рисунок 4. Настройки сайтов в Google Chrome

И под конец открываем вкладку «Дополнительные» → «Система» и отключаем первые две опции.

Проверяем настройки на приватность и получаем результаты приведённые на рисунке ниже.

Рисунок 5. Отображение уникальности отпечатка браузера после настройки

Теперь наш браузер блокирует отслеживание, хотя некоторая информация всё равно доступна, например наш IP-адрес и используемый браузер. Впрочем, надо проверить удобство использования.

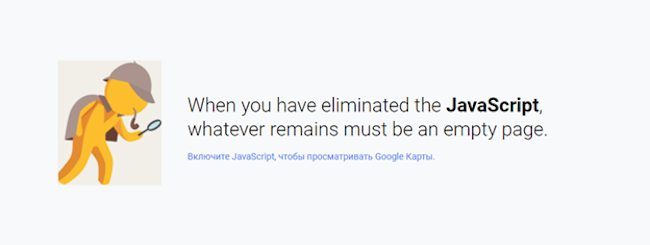

Рисунок 6. «Яндекс.Карты» после настройки приватности

Рисунок 7. Google Maps после настройки приватности

Рисунок 8. YouTube после настройки приватности

Рисунок 9. Anti-Malware.ru после настройки приватности

Как видим, из этой выборки сайтов только наш работает корректно. Проблемы с функциональностью обусловлены запретом использования JavaScript. Чтобы решить их, можно зайти в «Настройки» → «Конфиденциальность и безопасность» → «Настройки сайтов» → «Контент» → «JavaScript» и внизу окна добавить необходимые сайты в качестве исключений.

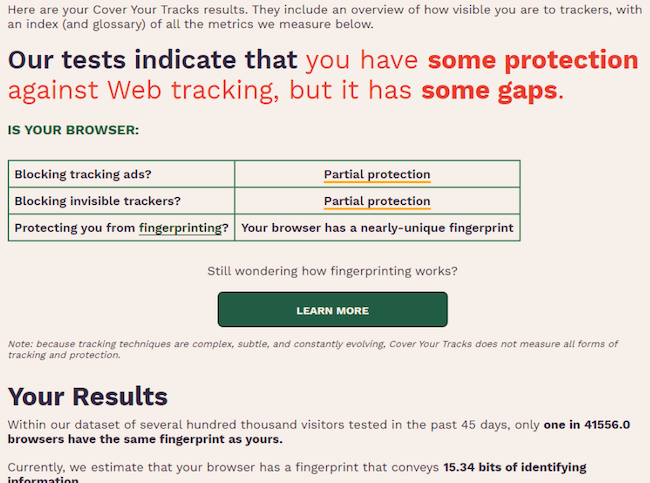

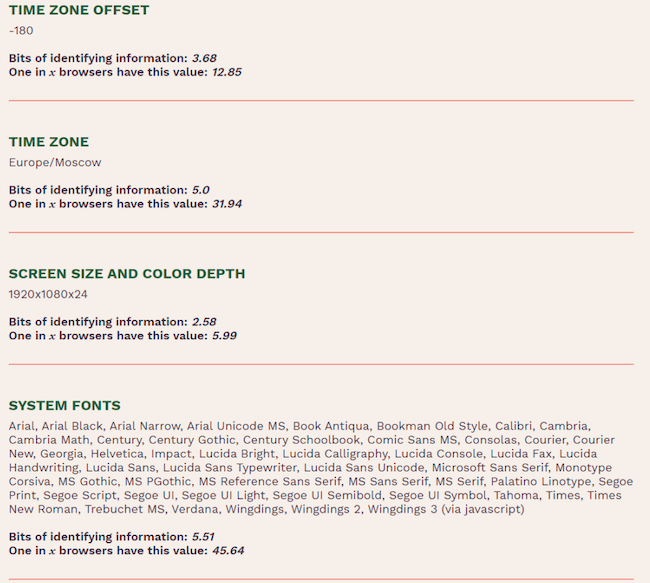

А что будет, если снова включить использование JavaScript? Давайте посмотрим на рисунки ниже.

Рисунок 10. Chrome после настройки, но со включённым JavaScript

Как видим, результаты слабо отличаются от изначальных, а защита от отслеживания даже ухудшилась. Это обусловлено тем, что большая часть информации собирается с помощью JavaScript. Впрочем, теперь сервису удаётся уточнить уникальность отпечатка: каждый 41556-й браузер совпадает с нашим.

Рисунок 11. Пример собираемой информации со включённым JavaScript

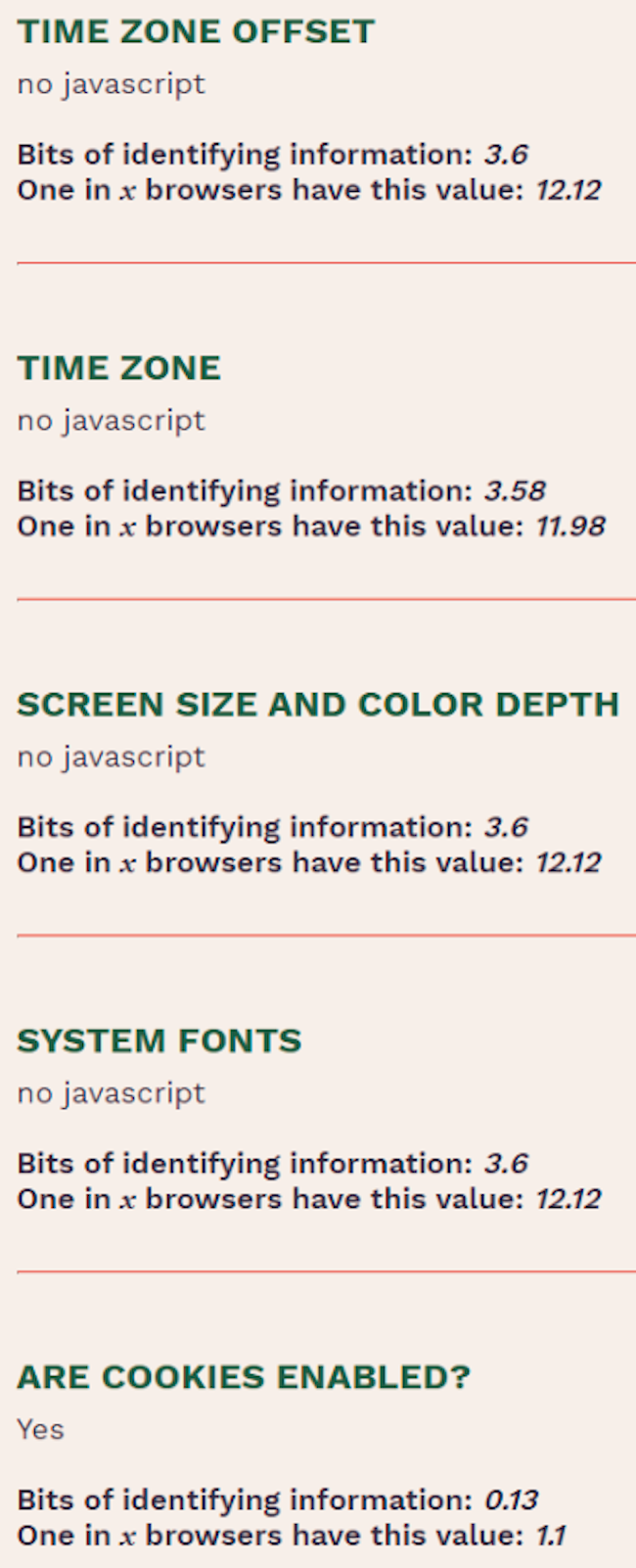

Рисунок 12. Пример собираемой информации с отключённым JavaScript

Результат налицо, но не стоит забывать, что большинство интернет-ресурсов перестанут отображаться или работать корректно.

Microsoft Edge

Microsoft Edge разработан на той же платформе, что и Google Chrome, поэтому в части настроек приватности и их результативности Edge аналогичен ему. Ниже представлены настройки для Edge.

Вкладка «Конфиденциальность, поиск и службы»:

Вкладка «Файлы cookie и разрешения сайтов»:

Mozilla Firefox

Заходим в «Настройки» → «Приватность и защита»:

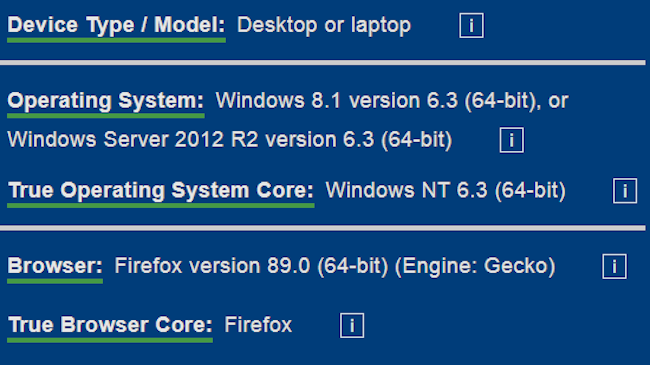

Рисунок 13. Отображение данных по браузеру до настройки приватности

Рисунок 14. Отображение данных после настройки

Мы пока не отключали JavaScript, поэтому улучшилась только защита от отслеживания.

Но Mozilla Firefox позволяет ещё более детально настроить свои параметры. Для этого в адресной строке надо ввести «about:config», перейти на этот внутренний адрес и согласиться с предупреждением, которое будет вам отображено. Далее вводим представленные ниже параметры и меняем их значения.

Нам надо включить (значение «true»):

Отключаем (значение «false»):

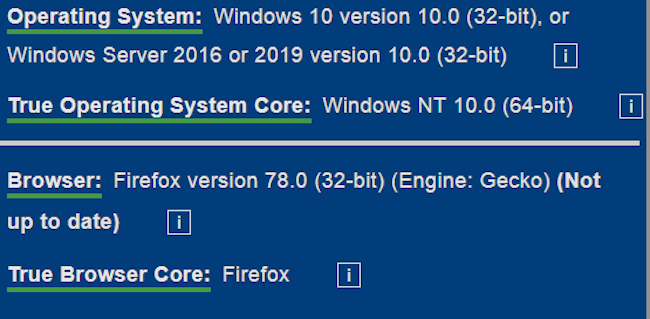

В указанных выше настройках главным является параметр «privacy.resistFingerprinting». Он подменяет информацию о вас на более распространённую. Результаты представлены ниже.

Рисунок 15. Используемая операционная система и версия браузера до настроек

Рисунок 16. Используемая операционная система и версия браузера после настроек

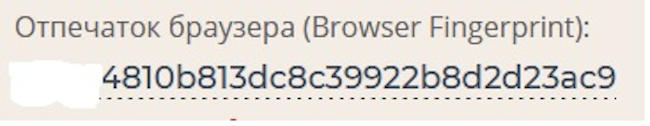

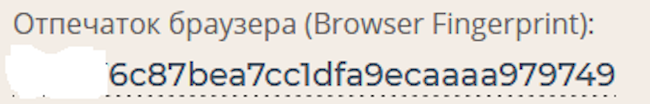

Рисунок 17. Значение отпечатка браузера до настроек

Рисунок 18. Значение отпечатка браузера после настроек

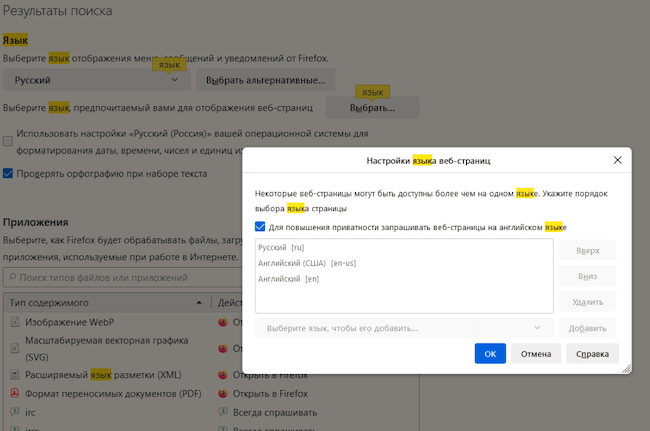

Для усиления эффекта «слияния с толпой» можно отключить русский язык. Для этого зайдите в настройки и в поиске введите «язык», отключите «Использовать настройки “Русский (Россия)” вашей операционной системы для форматирования даты, времени, чисел и единиц измерения» и уберите русский язык из предпочитаемых.

Рисунок 19. Настройка языка

Safari

В первую очередь можно попробовать режим «частного окна». Для этого надо выбрать «Файл» → «Новое частное окно».

При использовании частного доступа происходит следующее:

Также желательно в меню «Safari» → «Настройки» → «Конфиденциальность» включить параметры «Мешать перекрёстному отслеживанию» и «Блокировать все файлы cookie» (может повлиять на работу веб-ресурсов). Нажав на кнопку «Управление данными веб-сайта» можно посмотреть на собираемую сайтами информацию и удалить её.

В Safari можно составить отчёт о конфиденциальности, содержащий список известных трекеров, которым было запрещено отслеживать ваши действия. Для этого выберите «Safari» → «Отчёт о конфиденциальности».

«Яндекс.Браузер»

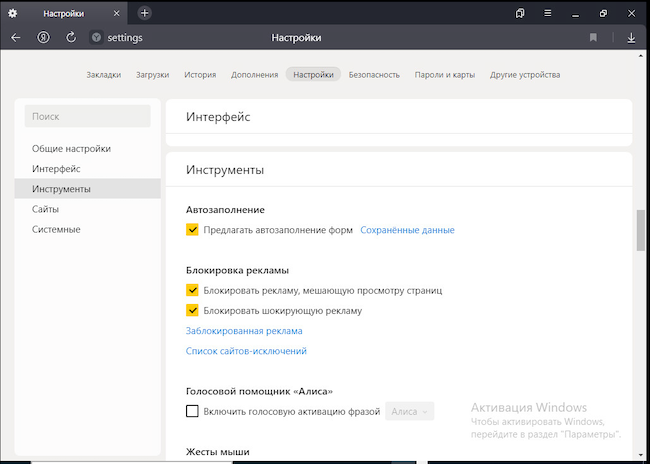

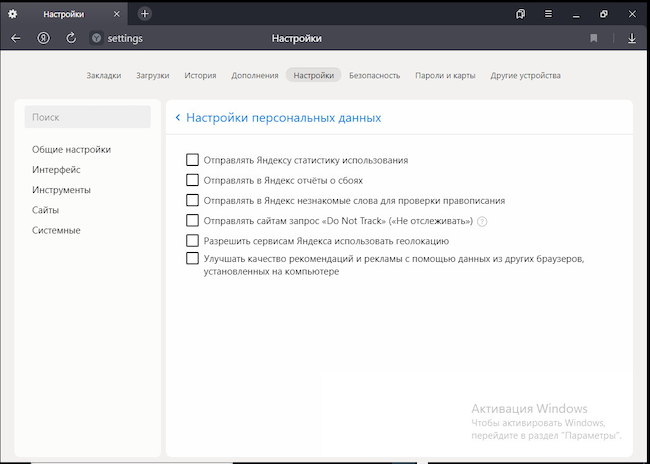

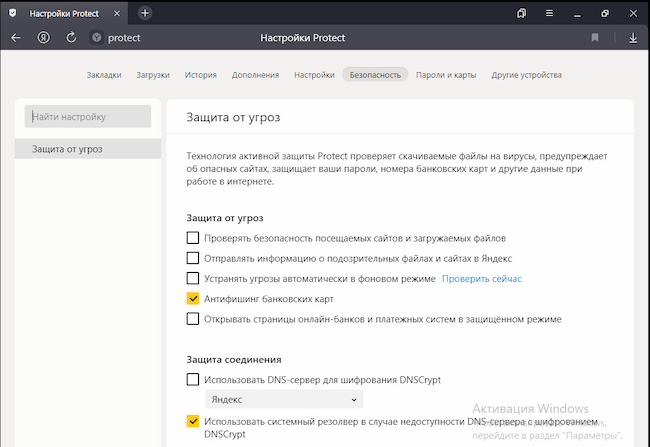

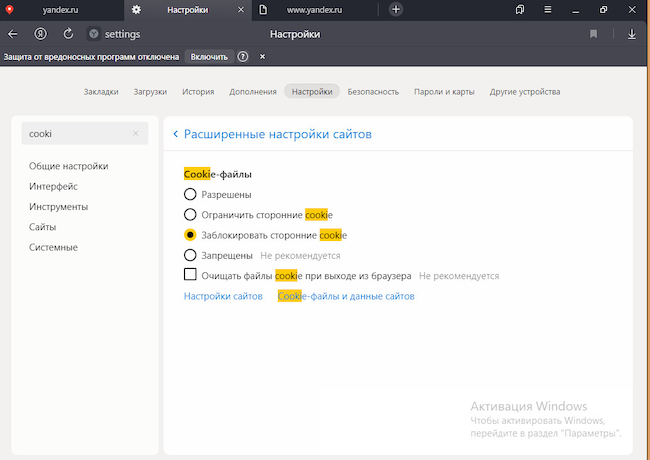

Отечественный браузер также разработан на основе Google Chrome. Приведите настройки в соответствие рисункам ниже.

Рисунок 20. Настройки блокировки рекламы

При этом реклама на сайтах «Яндекса» не блокируется.

Рисунок 21. Настройки персональных данных

Рисунок 22. Настройка защиты от угроз

Рисунок 23. Настройки использования cookie-файлов

Как и в остальных браузерах, выключение использования JavaScript приводит к неработоспособности большинства сайтов.

Расширения для браузеров

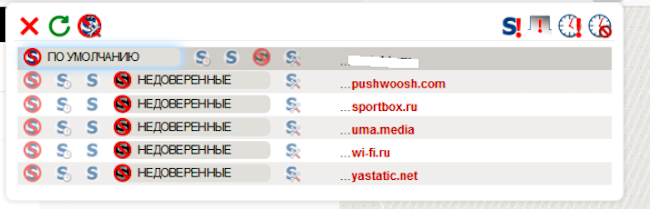

Расширения предназначены для упрощения сёрфинга интернета, но при этом обеспечивают хороший уровень приватности. Рассмотрим результаты работы двух расширений: uBlock Origin (Chrome, Firefox) и NoScript (Chrome, Firefox). Они являются блокировщиками не только рекламы, но и того же JavaScript. Они автоматизируют процесс блокировки согласно встроенным фильтрам, которые можно настроить при необходимости. Например, при просмотре онлайн-трансляции расширения показали следующее (рис. 24, 25).

Рисунок 24. Результат работы uBlock

Рисунок 25. Результат работы NoScript

Таким образом можно отследить, кто собирает информацию о вас, и запретить это делать. Но если заблокировать всё, то можно нарушить работоспособность интернет-ресурса.

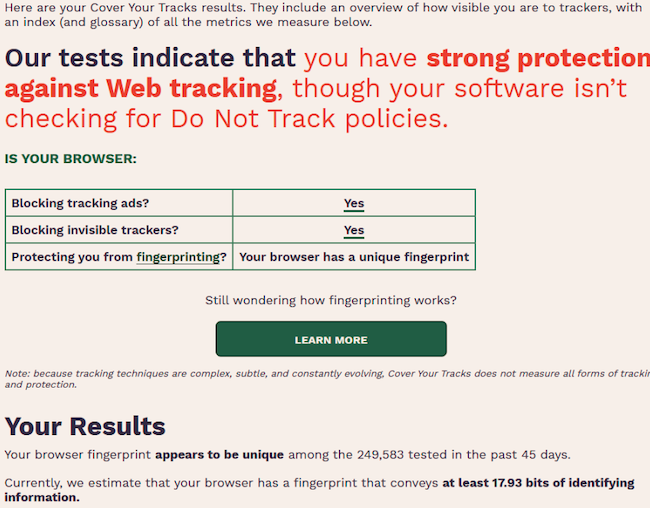

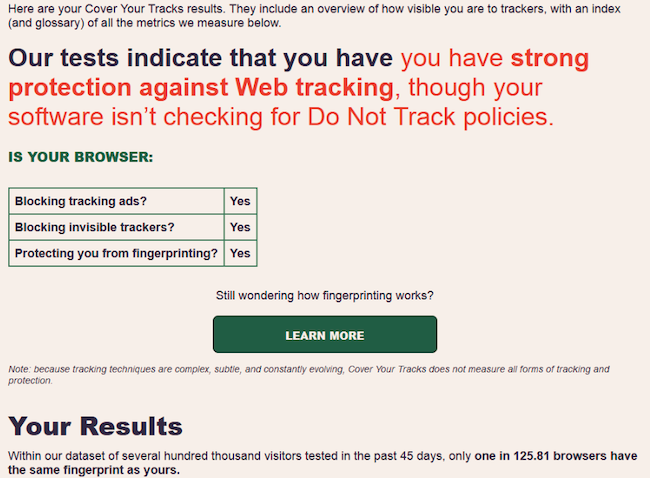

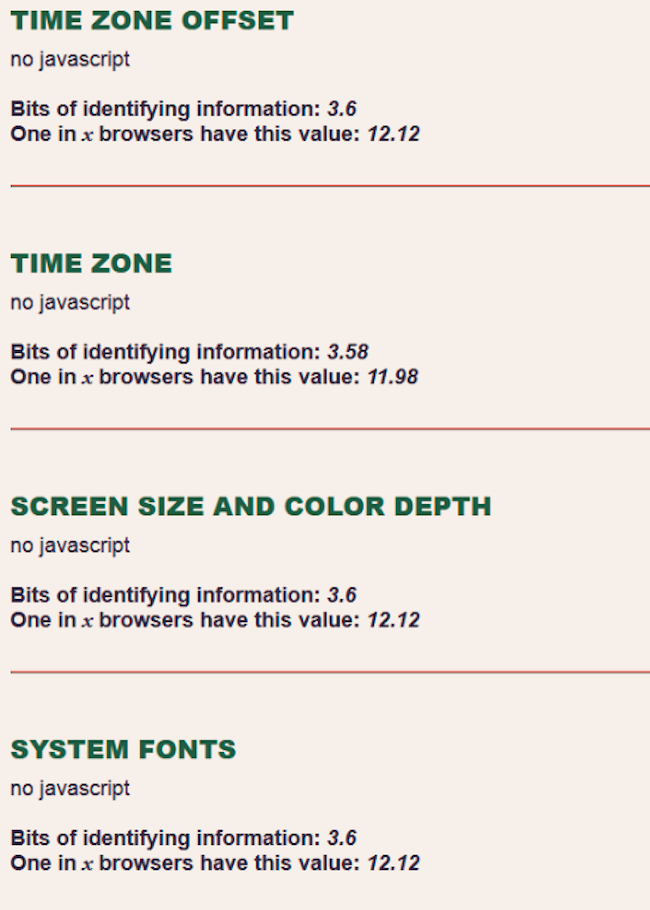

Вернёмся к тестам. Проверять будем на Firefox, настроенном по всем рекомендациям выше и со включёнными uBlock и NoScript.

Рисунок 26. Отображение уникальности отпечатка браузера после настройки

Рисунок 27. Пример собираемой информации

Теперь защита максимальна: отслеживание заблокировано, отпечаток браузера неинформативен (каждый 125-й браузер выглядит так же, как наш). При этом если страдает работоспособность популярных интернет-ресурсов, то можно быстро и удобно включить JavaScript или убрать блокировку для конкретных доменов, для всей веб-страницы и т. п. Хорошим бонусом будет отсутствие рекламы.

Иные способы повышения приватности

Специальные браузеры

Есть специальные браузеры, нацеленные на обеспечение анонимности в интернете. Самым популярным из них является Tor. В рамках данной статьи мы не будем рассматривать их эффективность и их настройки; получить информацию такого рода можно здесь.

Шифрование DNS-трафика

Система доменных имён (DNS) преобразует удобочитаемые URL (например, «www.anti-malware.ru») в IP-адреса (например, «34.107.151.202»). Когда пользователь вводит доменное имя в веб-браузере, последний отправляет запрос на DNS-сервер, а тот в свою очередь возвращает IP-адрес для подключения. Запросы и ответы DNS пересылаются по сети в виде обычного текста в незашифрованном виде. На данный момент есть два протокола шифрования DNS:

В современные браузеры встроена возможность использования DoH, но она отключена по умолчанию.

DoH отправляет DNS-запрос в зашифрованном HTTPS-соединении. Однако DoH работает только на сайтах, которые могут поддерживать этот протокол.

Для включения DoH в Firefox нужно зайти в настройки сети и щёлкнуть по «Включить DNS через HTTPS». Для браузеров на Chromium понадобится ввести в адресную строку: имя_браузера://flags/#dns-over-https (вместо «имя браузера» надо вписывать «chrome», «edge» и т. д.).

Различия есть и в принципе работы. DoH в Chrome работает по следующему алгоритму:

В Firefox же появляется посредник между вами и сайтом. По умолчанию таким посредником является DNS-сервер Cloudflare, но вы можете поменять его в настройках.

Выводы

К сожалению, при посещении сайтов собирается большой массив данных о вас, но с этим можно успешно бороться. Для эффективной борьбы со сбором информации мало только настроить браузер, необходимо также использовать и специализированные расширения (не только те, которые были рассмотрены в статье).