В чем основное различие между trank портом и access портом?? кроме tagged это понятно?

Простой 1 комментарий

Коммутаторы можно связывать акцесс-портами в том случае, если вы стыкуете две инфраструктуры с пересекающимися вланами. Такой кейс возникает у интернет-провайдеров, например. Когда нужно подключить коммутатор клиента, и у вас на этого клиента выделен влан, скажем, 666. Но у клиента этот влан уже используется. Вы не можете ломать свой VLAN план, и клиент не может. Тогда вы настраиваете порт в сторону коммутатора клиента на 666 влан акцессом, а клиент на своей стороне настраивает акцесом порт в том влане, который у него выделен как стыковочный. Ну, к примеру, 777. И получается мир-дружба-жвачка, и все работают согласно своим VLAN-планам без всяких проблем. Но технически получается, что два коммутатора подключены акцесс-портами.

by_EL, В принципе коммутататоры можно связать acess линками. Но такая структура будет крайне не гибкой. собственно через один линк можно будет пропустить один Vlan. Иногда используется если надо быстро расширить портовую емкость какой то подсети в одном месте, но решение так себе.

Основная разница trunk тегированный трафик, куча Vlan. Access нетегированый трафик один влан.

Что еще добавить из таких глобальных отличий, затрудняюсь ответить.

Тренинг Cisco 200-125 CCNA v3.0. День 10. Режимы работы портов свитча

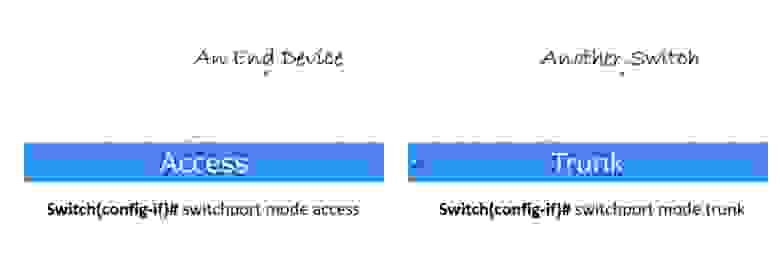

Сегодня мы рассмотрим режимы портов свитча и функции свитча. Свитч имеет два режима работы: Access, или статический доступ, и Trunk – режим туннельной магистрали. Первый режим используется, когда вы подсоединяете к порту свитча какое-либо конечное устройство. Если вы подсоединяете к свитчу свой персональный компьютер или ноутбук, его порт работает как Access-порт. Для того, чтобы установить этот режим, в настройках свитча необходимо использовать команду switchport mode access. Из наших видеоуроков вы уже знаете, что когда командная строка имеет вид (config-if)#, это означает, что интерфейс свитча в данном случае обозначается как f0/1 или g0/1. Таким образом, у нас имеется подкоманда интерфейса свитча, и её можно использовать для любого другого порта.

Обычно, когда вы печатаете команду switchport mode access, она относится к настройке VLAN. Однако в данный момент вы можете не беспокоится о VLAN, лучше сосредоточьтесь на режимах портов. Итак, этот режим используется для соединения конкретного порта свитча с конечным устройством пользователя.

Второй режим известен как Trunk-порт, или магистральный порт. Он используется для соединения порта одного свитча с другим свитчем или роутером. Этот термин придумала компания Cisco, остальные производители сетевых устройств называют его по-другому. Когда мы будем обсуждать VLAN, то поговорим о режиме «транк» более подробно, пока что просто запомните, что режим Trunk используется при соединении свитча с другим свитчем, а Access – при соединении с конечным устройством. Обратите внимание, что мы говорим не о режимах свитча, а о режимах конкретного порта, и любой порт свитча можно настроить на один из этих режимов.

Для перевода порта в режим транк необходимо использовать команду switchport mode trunk. Замечу, что когда мы говорим о режимах портов, нужно сказать и о специальном протоколе для этих режимов, который называется Dynamic Trunking protocol, DTP – динамический протокол транкинга. Это проприетарный протокол Cisco, то есть его невозможно использовать ни с какими другими свитчами, кроме продукции Cisco. Существуют другие производители сетевого оборудования, которые взяли себе на вооружение концепцию DTP-протокола Cisco, однако поскольку эта серия видеоуроков ориентирована на CCNA Cisco, мы не станем рассматривать продукцию других разработчиков.

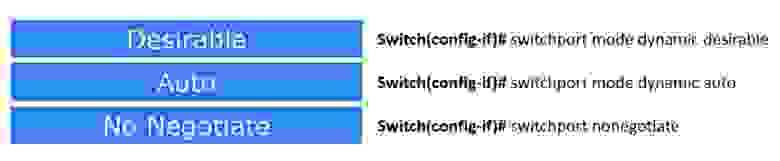

В этом протоколе имеется три режима: два рабочих режима Dynamic Desirable и Dynamic Auto, а третий режим No Negotiate просто отключает DTP.

Если порт находится в режиме Dynamic Desirable, он немедленно начинает посылать DTP-пакеты, то есть становится транк-портом. Из самого названия протокола следует, что он обеспечивает транк-соединение, и в данном случае название режима протокола desirable – «желаемый» — означает, что порт «желает» стать транком. Предположим, у меня транк-порт, а у вас Telnet, и возможно, я хочу, чтобы вы стали транк-портом, но вы этого не хотите!

Но если на другой стороне порт свитча тоже работает в режиме Dynamic Desirable, то наш порт, работающий в режиме Dynamic Desirable, становится транк-портом. То же самое произойдёт, если наш порт работает в режиме Dynamic Auto, а соседний – в режиме Dynamic Desirable. Как только наш порт получит от него DTP-пакеты, он тут же станет транк-портом.

Но если оба свитча находятся в режиме Dynamic Auto, возникает проблема – в этом режиме оба свитча не станут ничего предпринимать, потому что это пассивный режим ожидания, не предусматривающий никаких действий до тех пор, пока порт не получит DTP-пакет. Поэтому если оба свитча будут находится в режиме Dynamic Auto, никакого магистрального транк-соединения не состоится.

Таким образом, если вы хотите, чтобы транк-соединение создавалось автоматически, хотя бы один из свитчей, вернее, портов свитча, должен быть в режиме Dynamic Desirable.

Однако постоянно держать один из свитчей в состоянии Dynamic Desirable не очень хорошо. Предположим, что все свитчи в вашей организации находятся в состоянии Dynamic Auto или Dynamic Desirable. Если какой-то плохой парень намеревается взломать ваш свитч и проникнуть в систему, ему будет очень легко это сделать. Все, что ему нужно – это заполучить свитч, один из портов которого связан с вашим офисным свитчем, и настроить его на режим Dynamic Desirable. Как только это произойдёт, свитч компании станет транком и даст злоумышленнику возможность перехватить весь проходящий через него трафик.

В режиме транкинга 2 или 3 свитча делятся одними и теми же данными. Это подобно расширению возможностей вашего свитча – если он имеет 8 портов и соединен с помощью транка с другим 8-ми портовым свитчем, считайте, что у вас имеется 16-ти портовый свитч. Так работает транкинг по умолчанию, если вы, конечно, не предпримете особых мер против того, чтобы один свитч не отправлял свой трафик другому. Но обычно если вы организуете транк между двумя 8-ми портовыми свитчами, то просто получаете один 16-ти портовый свитч.

Если хакер получит доступ к вашему свитчу и создаст транк, то свитч компании начнет отсылать весь трафик на свитч злоумышленника, который сможет использовать любое ПО для анализа трафика целой организации.

Для предотвращения подобной ситуации можно использовать режим No Negotiate, введя команду switchport nonegotiate. Поэтому обязательно используйте данную команду, чтобы отключить протокол DTP, если вы им не пользуетесь.

Если вы используете режим работы порта свитча Access, он отключает транкинг. Как мы уже говорили, если вам нужен статический режим работы, вы настраиваете Access, а если вам нужен режим динамического протокола DTP, вы используете Trunk. Такова концепция использования режимов работы портов свитча, и я надеюсь, что вы ее усвоили.

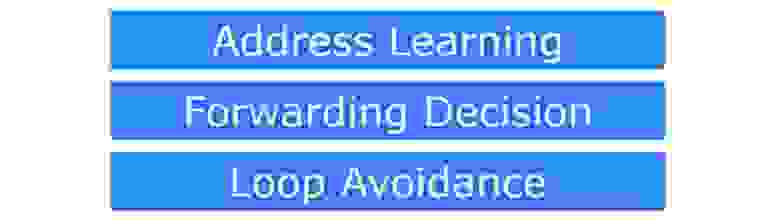

Теперь перейдем к рассмотрению функций коммуникации. В основном свитч выполняет три функции: Address Learning – запоминание MAC-адресов, Forwarding Decision – принятие решения о пересылке данных, и Loop Avoidance, или предотвращение замкнутых циклов, или сетевых петель.

Начнем с запоминания адресов. Мы уже говорили об этом, но раз мы говорим о свитчах, позвольте мне напомнить вам еще раз. Как только свитч включается в сеть, к нему в течение 30-40 секунд подключаются все сетевые устройства и они начинают «общаться». Скажу, что компьютеры очень любят общаться, постоянно ведя широковещательную трансляцию, говоря: «эй, вот мой MAC-адрес!». Предположим, у нас имеется пять сетевых устройств, и каждое ведет свою трансляцию, например, это могут быть запросы ARP. Каждый раз, когда вы включаете свой компьютер, он сообщает в сеть свой MAC-адрес. Если свитч получает широковещательное сообщение от первого устройства, подсоединенного к порту #1, он читает его MAC-адрес, содержащийся в данном сообщении, и запоминает, что его первый порт подсоединен к данному конкретному адресу. На основании этой информации свитч создает запись в своей таблице MAC-адресов. Эту таблицу иногда называют CAM-таблицей, или таблицей ассоциативной памяти. Точно так же он поступает в отношении второго, третьего, четвертого, пятого сетевого устройства – как только свитч получает широковещательное сообщение с MAC-адресом, он тут же заносит его в свою таблицу, создав соответствующую запись.

Если какое-то сетевое устройство хочет связаться с каким-либо MAC-адресом, свитч проверяет, имеется ли запись об этом адресе в его таблице, и на основании этой информации принимает решение о пересылке данных. Давайте подробнее рассмотрим этот процесс.

Существует два типа решений о пересылке данных свитчем на втором (канальном) уровне модели OSI – это Cut Through, или сквозная пересылка, и Store & Forward – пересылка с промежуточным хранением. Рассмотрим, в чем состоит разница между этими двумя типами коммутации.

Предположим, что одно сетевое устройство собирается установить связь с другим устройством. Для этого оно отправляет фрейм, в котором содержится его MAC-адрес, MAC-адрес назначения и прочая необходимая информация. Как только свитч получает этот фрейм, он в первую очередь смотрит на MAC-адрес назначения, который находится в нескольких первых байтах фрейма, и сразу же осуществляет передачу этого фрейма порту назначения. Вот что представляет собой коммутация типа Cut Through.

Если используется тип передачи Store & Forward, свитч ждет, пока он не получит фрейм целиком. Затем он проверяет полученный фрейм на наличие ошибок, которые могли возникнуть в процессе передачи. Если ошибок нет, он передают фрейм порту назначения.

Некоторые люди считают, что режима Cut Through вполне достаточно, другие говорят: «нет, нам обязательно нужна проверка ошибок»! У этого вопроса нет однозначного решения, всё зависит от конкретной ситуации. Если вам нужна быстрая передача и вы хотите, чтобы свитч пересылал трафик как можно быстрее, вы используете режим коммутации Cut Through. Если вам нужен более надежный, проверенный трафик, вы используете Store & Forward.

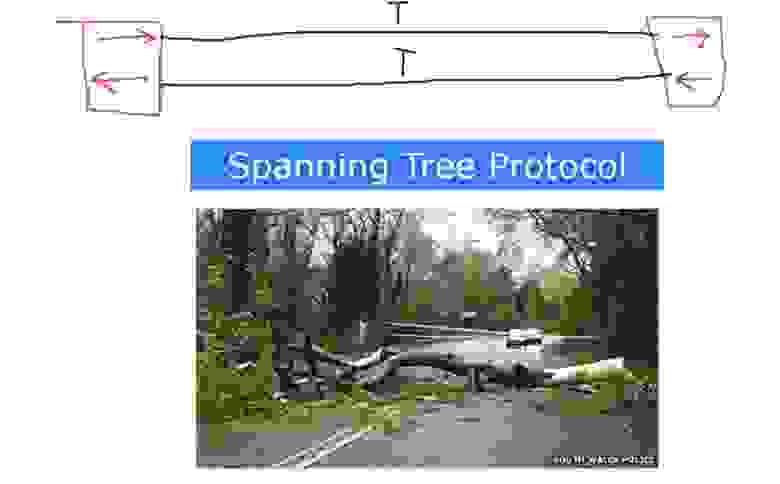

Теперь давайте рассмотрим Loop Avoidance. Как вы помните, я уже говорил в одном из своих уроков, что когда свитч принимает широковещательное сообщение, он передает его на все порты. Сейчас я нарисовал 2 свитча и красными стрелками показал прием и передачу данных. Обычно вы соединяете один свитч с другим кабелем, образуя транк. Однако по мере роста сети вас перестает устраивать один кабель, по которому передаются данные, вы хотите ускорить процесс обмена трафиком и соединяете устройства вторым кабелем, создавая ещё один транк.

Конечно, вы можете физически отсоединить один кабель и оставить второй, и связь между свитчами при этом не прервется, однако большинство сетевых администраторов предпочитают использовать оба транка. Таким образом, для связи двух свитчей у нас имеется не один, а два пути, и такое соединение может привести к проблеме зацикленности пакетов. Она происходит, когда существует более одного пути на уровне 2 модели OSI между двумя конечными точками, например, когда два свитча имеют несколько соединений друг с другом или два порта свитча соединены друг с другом.

Сейчас я нарисую слева ещё одно устройство – компьютер. Когда этот компьютер осуществляет широковещательную трансляцию, свитч получает трафик и пересылает его на все свои порты. В нашем случае это означает, что левый свитч пошлет трафик и по верхнему, и по нижнему кабелю, которые подключены к двум его портам. Когда правый свитч получит трафик по верхнему кабелю, он отправит его на свой второй порт, к которому подключен нижний кабель, и этот трафик устремится обратно к левому свитчу. Когда до правого свитча доберется трафик от левого свитча по нижнему кабелю, правый свитч перенаправит его в свой первый порт, и поскольку это широкополосная передача, отправит его по верхнему кабелю левому свитчу.

В свою очередь, левый свитч, получив трафик от правого, перенаправит его на другой свой порт и отправит обратно, и проделает это для обеих портов, к которым подключены кабели. Данный процесс буде повторяться до бесконечности, то есть между двумя свитчами образуется замкнутая петля, или замкнутый цикл одного и того же трафика.

Обнаружить в системе зацикленный трафик очень трудно. Нет никаких индикаторов, которые бы показывали петлю трафика, в отличие от уровня 3 модели OSI, где имеется множество механизмов предотвращения зацикленности. Это происходит потому, что на 2 уровне модели OSI заголовки не поддерживают значение времени жизни фрейма TTL, и если фрейм зацикливается, то может жить вечно.

Кроме того, фильтр таблицы MAC-адресов свитча будет сбит с толку относительно местоположения устройства, потому что свитч получит фрейм из более чем одного канала связи и не сможет сопоставить его с каким-либо конкретным устройством.

Решить эту проблему помогает сетевой протокол Spanning-Tree Protocol, или STP, который предотвращает появление петель трафика в топологии сети. Подробно узнать об этом протоколе вы можете из статьи в Википедии, пока что вам достаточно будет ознакомиться с его концепцией. Протокол STP проверяет, не имеется ли у нас избыточного соединения. В нашем случае у нас есть 2 соединения между одними и теми же свитчами, то есть присутствует избыточность. На следующих видеоуроках я подробно расскажу вам, как работает STP, сейчас же просто скажу, что он действует по своим собственным правилам и логически отсоединяет лишний кабель. Физически оба кабеля остаются подключенными, но логически один из них отключается. Таким образом, оба порта, соединенные верхним кабелем, продолжают обмениваться трафиком, но один из портов, соединенных нижним кабелем, логически отключается.

Предположим, что соединение по верхнему кабелю по какой-то причине прервалось. В этом случае протокол STP тут же включает один из портов, соединенных нижним кабелем, и обмен данными продолжается без перебоев.

Я изложил вам очень краткую концепцию работы STP: это механизм, который отключает избыточное соединение. На этом слайде вы видите аналогию протокола STP – упавшее дерево перегородило дорогу, и дорога «прервалась».

В следующих видеоуроках мы будем возвращаться ко многим темам, которые кратко затронули в предыдущих сериях. Поэтому я говорю своим студентам, чтобы они не волновались, что мы пропустим что-то важное: это как строительство здания, когда никто не начинает красить стены первого этажа, пока не будут возведены остальные этажи. Я не знаю, сколько видеоуроков будет в нашем курсе, возможно 40 или 50, потому что если какая-то тема заинтересует вас больше, я посвящу ей отдельный урок. Просто поверьте, что с моей помощью вы овладеете всеми знаниями для получения сертификата CCNA и даже узнаете намного больше, чем это необходимо.

Транк или акцесс что значит

Итак, разберемся немного с режимами портов управляемых коммутаторов.

Режимы портов

Access port (порт доступа) — порт, находящийся в определенном VLAN и передающий не тегированные кадры. Как правило, это порт, смотрящий на конечное устройство.

Access порты

Об этом режиме основы уже описаны здесь

Trunk порты

Для того чтобы передать через порт трафик нескольких VLAN, порт переводится в режим trunk.

Режимы интерфейса (режим по умолчанию зависит от модели коммутатора):

По умолчанию в транке разрешены все VLAN. Для того чтобы через соответствующий VLAN в транке передавались данные, как минимум, необходимо чтобы VLAN был активным. Активным VLAN становится тогда, когда он создан на коммутаторе и в нём есть хотя бы один порт в состоянии up/up.

VLAN можно создать на коммутаторе с помощью команды vlan. Кроме того, VLAN автоматически создается на коммутаторе в момент добавления в него интерфейсов в режиме access.

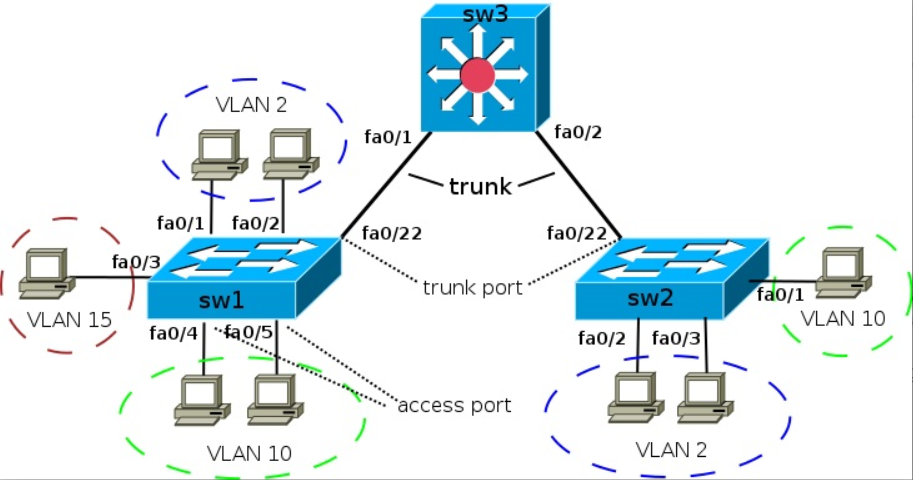

Перейдем к демонстрационной схеме. Предположим, что вланы на всех коммутаторах уже созданы (можно использовать протокол VTP).

Настройка статического транка

Создание статического транка:

sw1(config)# interface fa0/22

sw1(config-if)# switchport mode trunk

На некоторых моделях коммутаторов (на которых поддерживается ISL) после попытки перевести интерфейс в режим статического транка, может появится такая ошибка:

sw1(config-if)# switchport mode trunk

Command rejected: An interface whose trunk encapsulation is “Auto” can not be configured to “trunk” mode.

Это происходит из-за того, что динамическое определение инкапсуляции (ISL или 802.1Q) работает только с динамическими режимами транка. И для того, чтобы настроить статический транк, необходимо инкапсуляцию также настроить статически.

Для таких коммутаторов необходимо явно указать тип инкапсуляции для интерфейса:

sw1(config-if)# switchport trunk encapsulation dot1q

И после этого снова повторить команду настройки статического транка (switchport mode trunk).

Динамическое создание транков (DTP)

Dynamic Trunk Protocol (DTP) — проприетарный протокол Cisco, который позволяет коммутаторам динамически распознавать настроен ли соседний коммутатор для поднятия транка и какой протокол использовать (802.1Q или ISL). Включен по умолчанию.

Режимы DTP на интерфейсе:

auto — Порт находится в автоматическом режиме и будет переведён в состояние trunk, только если порт на другом конце находится в режиме on или desirable. Т.е. если порты на обоих концах находятся в режиме «auto», то trunk применяться не будет.

desirable — Порт находится в режиме «готов перейти в состояние trunk»; периодически передает DTP-кадры порту на другом конце, запрашивая удаленный порт перейти в состояние trunk (состояние trunk будет установлено, если порт на другом конце находится в режиме on, desirable, или auto).

nonegotiate — Порт готов перейти в режим trunk, но при этом не передает DTP-кадры порту на другом конце. Этот режим используется для предотвращения конфликтов с другим «не-cisco» оборудованием. В этом случае коммутатор на другом конце должен быть вручную настроен на использование trunk’а.

Перевести интерфейс в режим auto:

sw1(config-if)# switchport mode dynamic auto

Перевести интерфейс в режим desirable:

sw1(config-if)# switchport mode dynamic desirable

Перевести интерфейс в режим nonegotiate:

sw1(config-if)# switchport nonegotiate

Проверить текущий режим DTP:

sw# show dtp interface

Разрешённые VLAN’ы

По умолчанию в транке разрешены все VLAN. Можно ограничить перечень VLAN, которые могут передаваться через конкретный транк.

Указать перечень разрешенных VLAN для транкового порта fa0/22:

sw1(config)# interface fa0/22

sw1(config-if)# switchport trunk allowed vlan 1-2,10,15

Добавление ещё одного разрешенного VLAN:

sw1(config)# interface fa0/22

sw1(config-if)# switchport trunk allowed vlan add 160

Удаление VLAN из списка разрешенных:

sw1(config)# interface fa0/22

sw1(config-if)# switchport trunk allowed vlan remove 160

Просмотр информации

Просмотр информации о транке:

sw1# show interface fa0/22 trunk

Просмотр информации о настройках интерфейса (о транке):

sw1# show interface fa0/22 switchport

Просмотр информации о настройках интерфейса (об access-интерфейсе):

Сети для самых маленьких. Часть вторая. Коммутация

После скучного рассказа о подключении к кошкам переходим к настройке сети. В этот раз темы будут для новичков сложные, для старичков избитые. Впрочем сетевым аксакалам едва ли удастся почерпнуть что-то новое из этого цикла. Итак, сегодня:

а) аккуратно впитываем теорию о коммутаторах, уровнях сетевой модели, понятии инкапсуляции и заголовков (не пугайтесь — еще не время),

б) собираем спланированную в нулевой части цикла сеть,

в) настраиваем VLAN’ы, разбираемся с access и trunk-портами и тегированными Ethernet-фреймами,

г) соотносим текущие знания со стеком протоколов TCP/IP и моделью OSI (да, наконец-то мы ее коснёмся).

Перед тем, как вы обратитесь к практике, настоятельно рекомендуем почитать нулевую часть, где мы всё спланировали и запротоколировали.

Теория

Для начала необходимо определится с определениями и детерминировать терминологию. В начале пути с этим могут быть трудности, несмотря на горы википедии и прорву технических статей.

Рассмотрим самые общие термины, поскольку что такое коммутатор и маршрутизатор вы, во-первых, представляете, во-вторых, по ходу не раз ещё их затронем. Итак, тронулись:

СКС — структурированная кабельная система — это определение вы в любом яндексе найдёте. На деле это все провода, розетки, патчпанели и патчкорды, то есть грубо говоря, это физика вашей сети в узком смысле, в широком — это совокупность сетей: ЛВС, телефонные сети, системы видеонаблюдения и прочее. Это отдельный очень большой и порой сложный пласт знаний и технологий, который вообще не имеет точек пересечения с настройкой, поэтому к нему мы более обращаться не будем. Привели мы этот термин по большей части для того, чтобы читатель чувствовал отличие от следующего.

ЛВС = Локальная Вычислительная Сеть = LAN = Local Area Network. Актуальность слова “Вычислительная” сейчас можно поставить под сомнение, так же, как в слове ЭВМ. Всё-таки, говоря о современных сетях и устройствах, мы давно уже не держим в уме термин «вычисления», несмотря на то, что глубинная суть осталась неизменной. В этом плане буржуйские термин более универсален и даёт более простое представление о своём значении.

Итак, локальная сеть — в первом приближении — это сеть вашей организации. Вот, к примеру, обслуживаем мы сейчас сеть компании «Лифт ми Ап» с двумя офисам, так вот сети этих двух офисов и будут являться локальной сетью.

При втором приближении, локальной называют сеть, которая находится под управлением одного сетевого администратора. То есть, например, вы отвечаете за районный сегмент сети провайдера, в таком случае ваша районная сеть со всеми подсетями будет являться локальной, в то время, как вышестоящая сеть и сети других районов уже нет, так как за них отвечает уже другие люди. Вообще говоря, это уже MAN — Metropolian Area Network — сеть уровня города. Но в какой-то степени к ней можно применить понятие LAN и уж тем более VLAN.

С точки зрения меня, как абонента этого провайдера, моя локальная сеть — это всё, что до моего домашнего роутера. Интуитивно, наверно, все понимают о чём идёт речь.

Именно с локальными сетями мы и будем иметь дело в ближайших выпусках.

И последнее, что хотелось бы отметить в связи с ЛВС — это IP-адресация.

Все вы знаете, что когда вы включаете какой-нибудь домашний Wi-Fi-роутер в сеть, он обычно выдаёт вам IP-адрес, вроде 192.168.1.x. Почему именно 192.168 в начале?

Дело в том, что все IP адреса делятся на приватные (private, он же внутренний, “серый”, локальный), и публичные. Публичные используются в интернет, каждый адрес уникален, их распределение контролирует организация IANA(Internet Assigned Numbers Authority).

Приватные используются для адресации хостов (ну, строго говоря, не хостов, а интерфейсов) внутри ЛВС, их распределение никто не контролирует. Для них выделили три диапазона адресов (по одному из каждого класса):

10.0.0.0 — 10.255.255.255

172.16.0.0 — 172.31.255.255

192.168.0.0 — 192.168.255.255

Важный момент касаемо “классов адресов”, об этом уже как-то писали на хабре: классов адресов уже давно не существует. Позже мы обстоятельно поговорим об адресации, но пока рекомендация такая: забыть про существование классов адресов, чтобы не попасть впросак на собеседовании или в разговоре.

Это те адреса, которые вы можете использовать в своей частной сети. Они вполне могут повторяться (и повторяются) в разных локальных сетях, и за её пределы они не выходят. Приватный адрес на то и приватный, поэтому любой пакет с адресом из диапазонов, указанных выше, попавший к провайдеру, будет отбрасываться.

Если вернуться к нашей старой схеме то вы увидите, что для своей сети мы выбрали приватные адреса из диапазона 172.16.0.0 — 172.31.255.255.

Достаточно подробно об IP-адресах можно почитать тут и тут.

У всех провайдеров и во внутренней сети любой крупной организации используются именно эти серые подсети. Если только вы не государственный ВУЗ, которому в своё время выпала сеть на несколько тысяч публичных адресов: Кемеровский Государственный Университет, к примеру, не озадачивается NAT’ом и прочей чепухой — просто на все компьютеры университетской сети раздаются белые IP.

Ещё раз: у нас есть три способа разграничить широковещательные домены:

1) Поставить маршрутизатор и разнести хосты в разные подсети,

2) Разделить сеть VLAN’ами,

3) Порвать кабель.

Ну и самая жесть, которой часто сторонятся начинающие: OSI. Open System Interconnection. Вообще в двух словах, чтобы мозг не захламить за одно занятие. Эту модель называют эталонной, потому что в реальном мире дело не дошло до реализации. Но она само совершенство, поэтому инженеры и админы вворачивают это слово повсюду.

В основе лежат 7 китов сетевой иерархии: 7 уровней. Сегодня коснёмся двух нижних: первый — физический — это представление информации в виде сигналов, прямо скажем, битов. Задача этого уровня сгенерировать электрический, оптический или радиосигнал, передать его в среду и принять его. К нему относится вся физика: интерфейсы, кабели, антенны, медиаконвертеры (конвертеры среды), репитеры, старые хабы. В общем низкоуровневая это работа. Это первый уровень модели OSI и стека TCP/IP.

Второй — канальный. На этом уровне работают коммутаторы. Идентификатор устройства здесь, это MAC-адрес. У каждого узла (компьютер, маршрутизатор, ноутбук, IP-телефон, любой Wi-Fi-клиент) есть этот уникальный адрес, который однозначно определяет устройство в локальной сети. В теории MAC-адреса не должны повторяться вообще, но на практике такое однако случается и в рамках одного широковещательного домена может приводить к сложноотлавливаемым проблемам.

Наиболее известным протоколом этого уровня является Ethernet. Данные на этом уровне передаются кусками, каждый из которых называется Ethernet-фрейм (он же Ethernet-кадр, он же PDU канального уровня). Что он представляет из себя?

Payload — это полезная нагрузка — данные сетевого уровня, которые вкладываются (инкапсулируются) в кадр. MAC Header (Заголовок) — это служебная информация канального (второго) уровня. Самые важные пока для нас элементы — это source MAC-address (адрес отправителя кадра) и Destination MAC-address (адрес получателя кадра).

Третий уровень — сетевой (IP, ARP)

Четвёртый — транспортный (TCP, UDP, ICMP)

С пятого по седьмой — сеансовый, представления и прикладной (в стеке TCP/IP они не различаются и называются просто прикладным. На нём работают протоколы вроде HTTP, FTP, telnet и многие другие)

В английской википедии утверждается, что ICMP относится к 3-му уровню, что является спорным моментом.

Сегодня мы акцентируемся на 1-м и 2-м уровнях, особенно на втором. Третьего и четвертого коснёмся в следующих выпусках.

Теперь проследим нелёгкий путь кадра.

Состояние покоя сети — утопия.

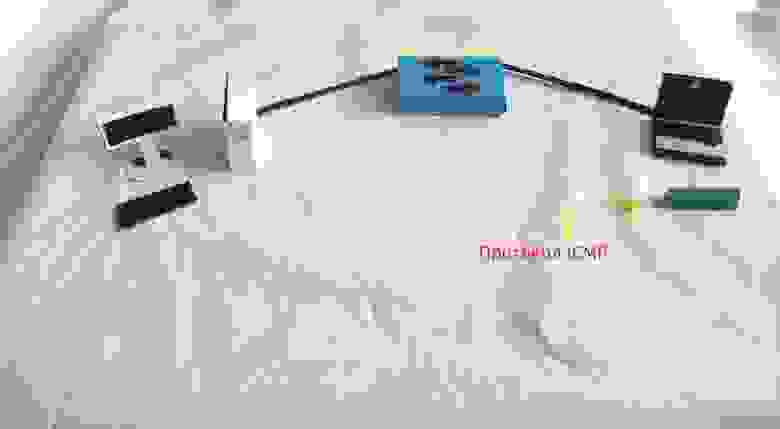

Вы пытаетесь пропинговать, например, адрес соседнего компьютера командой ping 192.168.1.118. Данные этого приложения показаны фиолетовым параллелепипедом.

За это отвечает протокол ICMP. В него инкапсулируется информация от приложения — это означает, что к данным 5-го уровня добавляется заголовок со служебной информацией 4-го уровня.

Его данные упаковываются (инкапсулируются) в IP-пакеты, где в заголовке указан IP-адрес получателя (192.168.1.118) и IP-адрес отправителя — логические адреса.

А затем всё это инкапсулируется в Ethernet-кадры с MAC-адресами отправителя и получателя — физическими адресами.

При формировании кадров в заголовке в качестве MAC-адреса источника (source) подставляется адрес вашего компьютера, а адресом получателя (destinantion) будет MAC-адрес компьютера — владельца IP-адреса 192.168.1.118 (о механизмах такого преобразования поговорим в следующий раз). То есть если бы вы смогли сфотографировать кадр, то вы бы увидели все эти данные в разрезе, так сказать.

На самом деле, нет ничего проще: запускаете какой-нибудь анализатор трафика, например, замечательный Wireshark и Ethereal, на своём компьютере и пингуете другой хост. Вот такую картину вы сможете лицезреть:

Вы это можете сделать прямо сейчас, читая эти строки, просто установив и запустив анализатор трафика.

В последнюю очередь сетевая карта вашего компьютера дробит фрейм на биты и отправляет их в кабель.

Коммутатор из поступивших битов собирает первоначальный кадр

Далее начинается интеллектуальный труд: из заголовка извлекается адрес получателя, перетрясается таблица MAC-адресов на предмет совпадения и, как только оное найдено, кадр без изменений отправляется в указанный порт. Если же адреса пока ещё нет или кадр пришёл широковещательный, то он направляется на все порты, кроме того, откуда пришёл.

Если адреса отправителя в таблице до сих пор не было, то в этот момент коммутатор добавит его.

Естественно, кадр опять передаётся в виде битов — это закон электроники, и вы должны просто всегда иметь это в виду.

Конечный хост, получив поток битов, собирает из них кадр, ещё только предполагая, что он предназначается ему.

Далее он сравнивает MAC-адрес получателя со своим и, если они совпадают, то заголовок второго уровня отбрасывается, а IP-данные передаются на обработку вышестоящему протоколу. Если адреса не совпадают, то кадр отбрасывается вместе со всем содержимым.

Далее сравниваются IP-адрес получателя и этого устройства. Если совпадают, то заголовок сетевого уровня отбрасывается, и данные передаются транспортному уровню (ICMP)

Конечный хост обработал ICMP-запрос (echo-request) и готов послать ICMP-ответ (echo-reply) вашему компьютеру с адресом 192.168.1.131 и далее пункты 1-3 повторяются уже для нового кадра

То, о чём мы писали до сих пор — это принцип работы любого коммутатора. Так делают даже простые длинки за 300 рублей.

Ну а теперь, давайте, коллеги, финальный рывок: добавим сюда ещё VLAN’ы.

С ними работают уже только управляемые коммутаторы.

Напомним, что вланы нужны для разделения сетей. Соответственно появляется некий идентификатор, которым маркируется трафик разных подсетей на коммутаторе.

Говоря о VLAN’ах, часто используют заклинание 802.1q. Это и есть стандарт, описывающий как именно кадр маркируется/тегируется. Пугаться такого шифра не стоит. Так же, например, Wi-Fi описывается стандартом 802.11n, а протокол аутентификации — 802.1x. Нам с этим предстоит столкнуться в будущем, поэтому отложите это в своей энергонезависимой памяти.

Что же именно происходит на кухне коммутации?

Внутрь фрейма после Source MAC-адреса добавляется ещё одно поле, очень грубо говоря, содержащее номер VLAN’а. Длина, выделенная для номера влана равна 12 битам, это означает, что максимальное число вланов 4096. Мы хотим обратить внимание молодых инженеров на такие подробности. Дело в том, что мы в своём цикле в силу объективных причин, не можем обо всём рассказать, но такие вопросы, во-первых, часто задают на собеседованиях, во-вторых, это просто надо знать.

Каждый коммутатор принимает теперь решение на основе этой метки-тега (или его отсутствия).

В таблицу МАС-адресов добавляется ещё столбец с номером VLAN’а и при поиске пары MAC-адрес/порт теперь будет сравниваться тег кадра с номером VLAN’а в таблице.

Существует два типа портов:

1. Access port — порт доступа — к нему подключаются, как правило, конечные узлы. Трафик между этим портом и устройством нетегированный. За каждым access-портом закреплён определённый VLAN, иногда этот параметр называют PVID. Весь трафик, приходящий на этот порт от конечного устройства, получает метку этого влана, а исходящий уходит без метки.

2. Trunk port. У этого порта два основных применения — линия между двумя коммутаторами или от коммутатора к маршрутизатору. Внутри такой линии, называемой в народе, что логично, транком, передаётся трафик нескольких вланов. Разумеется, тут трафик уже идёт с тегами, чтобы принимающая сторона могла отличить кадр, который идёт в бухгалтерию, от кадра, предназначенного для ИТ-отдела. За транковым портом закрепляется целый диапазон вланов.

Кроме того, существует вышеупомянутый native vlan. Трафик этого влана не тегируется даже в транке, по умолчанию это 1-й влан и по умолчанию он разрешён. Вы можете переопределить эти параметры.

Нужен он для совместимости с устройствами, незнакомыми с инкапсуляцией 802.1q. Например, вам нужно через Wi-Fi мост передать 3 влана, и один из них является вланом управления. Если Wi-Fi-модули не понимают стандарт 802.1q, то управлять ими вы сможете, только если этот влан настроите, как native vlan с обеих сторон.

Что происходит в сети с вланами?

1) Итак, от вашего компьютера с IP-адресом, например, 192.168.1.131 отправляется пакет другому компьютеру в вашей же сети. Этот пакет инкапсулируется в кадр, и пока никто ничего не знает о вланах, поэтому кадр уходит, как есть, на ближайший коммутатор.

2) На коммутаторе этот порт отмечен, как член, например, 2-го VLAN’а командой

Это означает, что любой кадр, пришедший на этот интерфейс, автоматический тегируется: на него вешается ленточка с номером VLAN’а. В данном случае с номером 2.

Далее коммутатор ищет в своей таблице MAC-адресов среди портов, принадлежащих 2-му влану, порт, к которому подключено устройство с MAC-адресом получателя.

3) Если получатель подключен к такому же access-порту, то ленточка с кадра отвязывается, и кадр отправляется в этот самый порт таким, каким он был изначально. То есть получателю также нет необходимости знать о существовании вланов.

4) Если же искомый порт, является транковым, то ленточка на нём остаётся.

Попробуем провести аналогию с реальными миром. Вы с другом, например, пакеты-туристы и летите отдыхать дикарями самолётом авиалиний Ethernet Airlines. Но по дороге вы поссорились, и потому, когда в аэропорту назначения, вас спрашивают в какую гостиницу вас везти, вы отвечаете “Рога”, а ваш товарищ говорит “Копыта”. И сразу после этого вас инкапсулируют в разные кадры-машины: вас в такси с тегом “Таксопарк “На рогах”, а вашего товарища с его грузом в КамАЗ с тегом “Транспортная компания “В копыто”. Теперь вам нельзя на автобусные полосы, а вашему другу под знаки, запрещающие проезд грузовиков.

Так вот две гостиницы — это МАС-адреса назначения, а ограничения по маршруту — порты других вланов.

Петляя, по улочкам, вам, как IP-пакету не о чем беспокоиться — кадр-автомобиль доставит вас до места назначения, и, грубо говоря, в зависимости от тега на каждом перекрёстке будет приниматься решение, как ехать дальше.

Q: Что произойдёт, если тегированный кадр прилетит на access-порт?

A: Он будет отброшен.

Q: Что произойдёт, если нетегированный кадр прилетит на trunk-порт?

A: Он будет помещён в Native VLAN. По умолчанию им является 1-й VLAN. Но вы можете поменять его командой switchport trunk native vlan 2

В этом случае все кадры, помеченные 2-м вланом будут уходить в этот порт нетегироваными, а нетегированные кадры, приходящий на этот интерфейс, помечаться 2-м вланом.

Кадры с тегами других вланов останутся неизменными, проходя, через такой порт.

Q: Можно ли конечным узлам (компьютерам, ноутбукам, планшетам, телефонам) отправлять тегированные кадры и соответственно подключать их к транковым портам?

A: Да, можно. Если сетевая карта и программное обеспечение поддерживает стандарт 802.1q, то узел может работать с тегированными кадрами.

Q: Что будет с тегированными кадрами, если они попадут на обычный неуправляемый коммутатор или другое устройство, не понимающее стандарт 802.1q?

A: Поскольку при добавлении тега заголовок кадра не меняется, то все устройства второго уровня без поддержки этого стандарта вполне справляются с коммутацией такого кадра. Поэтому, если например, вы захотите организовать канал через Wi-Fi мост, то это никак не помешает вам пробросить через него несколько вланов в транке.

Практика. Настройка сети “Лифт ми Ап”

Ну и наконец-то обратимся к настройке. Вива ля практис!

Будет у нас такая сеть:

Мы могли бы сейчас броситься сразу настраивать всё по порядку: полностью одно устройство, потом другое. Но так не будет, пожалуй, понимания значения процессов.

Порты доступа (access)

Поэтому начнём с простого: настроим два порта на msk-arbat-asw3 как access для влана 101 (ПТО):

Все настройки делаем сразу в соответствии с планом.

Заметили, что коммутатор ругается на отсутствие влана? Тут надо быть аккуратным. Некоторые версии ПО работают несколько нелогично.

Даже если вы его не создадите, то настройки применятся и при отладке на первый взгляд всё будет нормально, но связи не будет. Причём коварство заключается в том, что фраза Creating vlan 101 вовсе не означает, что этот самый влан будет создан. Поэтому отправляемся в режим глобальной конфигурации и создаём его (а заодно и все другие вланы, нужные на этом коммутаторе):

Теперь подключите компьютеры к портам FE0/1 и FE0/2, настройте на них адреса 172.16.3.2 и 172.16.3.3 с маской подсети 255.255.255.0 и шлюзом 172.16.3.1 и проверьте связь:

После того, как это получилось, настроим порт FE0/16, как access, для 104-го влана (сеть других пользователей):

Подключите к нему компьютер и настройте адрес из той же подсети, что ПТО, например, 172.16.3.5 с маской 255.255.255.0.

Если вы попытаетесь теперь пропинговать этот адрес, то у вас не должно этого получиться — компьютеры находятся в разных вланах и изолированы друг от друга:

То есть ещё раз, что происходит? От вашего компьютера приходит на 1-й порт широковещательный запрос: “Кто такой 172.16.3.5”, потому что сам компьютер пока не знает MAC-адреса получателя. Кадр, который несёт в себе этот запрос помечается, как принадлежащий 101-му VLAN’у в соответствии с портом, на который он поступил. И далее, чтобы узнать где-же находится компьютер 172.16.3.5, кадр рассылается на все порты-члены 101-го VLAN’а. А в их числе нет порта FE0/16, поэтому, естественно, этот адрес считается недостижимым, что приводит к ответу “Request timed out”.

Внимание! Если в этом VLAN’е все-таки окажется устройство с таким IP, то это не будет тем же самым ноутбуком Other и при этом они не буду конфликтовать друг с другом, поскольку логически находятся в разных широковещательных доменах.

Транковые порты (trunk)

Итак, врата для вас открылись, теперь вам предстоит создать коридор — транк между тремя коммутаторами: msk-arbat-asw3, msk-arbat-dsw1 и msk-rubl-asw1.

Uplink портом на msk-arbat-asw3 является GE1/1. Ну а поскольку нам всё равно все вланы нужно будет пробросить, то сделаем это сейчас, то есть помимо 101 и 104 пропишем 2, 102 и 103:

На самом деле на интерфейсе достаточно команды #switchport mode trunk, чтобы у вас через этот порт уже пошли тегированные кадры всех вланов, потому что по умолчанию транковый порт пропускает всё. Но мы же инженеры, а не эникейщики. Где это видано, чтобы безлимит творился за нашей спиной? Поэтому через нас проходит только то, что мы разрешаем. Как только вы дали команду switchport trunk allowed vlan 101, через порт не пройдёт кадр никаких вланов, кроме 101 (VLAN 1 ходит по умолчанию и нетегированным).

Внимание! Если вы хотите в транковый порт добавить ещё один влан, то вам необходимо использовать следующий синтаксис команды:

В противном случае (написав switchport trunk allowed vlan 105) вы сотрёте все старые разрешения и добавите новый 105-й влан. И хорошо ещё, если при этом вы не потеряете доступ на этот коммутататор. Но за простой связи всё равно вы получите по пятое число)

Переходим к msk-arbat-dsw1. На нём необходимо создать все вланы и настроить два порта:

GE1/2 в сторону msk-arbat-asw3

FE0/1 в сторону msk-rubl-asw1:

Ну и настроим, конечно, порты на msk-rubl-asw1:

Снова нужно настроить вланы. И заметьте, при настройке транковых портов никаких сообщений нет.

Если вы всё настроили правильно (в чём не приходится сомневаться), то с первого порта msk-rubl-asw1 вы увидите компьютеры ПТО, подключённые к msk-arbat-asw3.

Для уверенности проверим ещё и 104-й влан. Через транк мы его сюда уже доставили.

Подключаем компьютер к 16-му порт и настраиваем на нём IP-адрес 172.16.6.3 с маской 255.255.255.0 и шлюзом 172.16.6.1. А IP-адрес ноутбука на арбате поменяйте на 172.16.6.2 с теми же маской и шлюзом.

Сеть управления

Настроим IP-адрес для управления.

В наших лабах они не понадобятся, потому что мы настраиваем устройство через окно РТ. А вот в реальной жизни это вам жизненно необходимо.

Для этого мы создаём виртуальный интерфейс и указываем номер интересующего нас влана. А далее работаем с ним, как с самым обычным физическим интерфейсом.

С msk-arbat-asw3 запускаем пинг до msk-arbat-dsw1:

Первые пару пакетов могут потеряться на работу протокола ARP: определение соответствия IP-адрес — MAC-адрес. При этом MAC-адрес, порт и номер влана добавляются в таблицу коммутатора.

Самостоятельно настройте IP-адреса сети управления на остальных коммутаторах и проверьте их доступность

Собственно вот и вся магия. Зачастую к подобного рода действиям и сводится вся настройка, если вы не работаете в провайдере. С другой стороны, если вы работаете в провайдере, то, наверняка, такие вещи вам объяснять не нужно.

Если желаете знать больше об этом, читайте: VTP, QinQ, зарезервированные номера VLAN

Ещё один небольшой инструмент, который может немного увеличить удобство работы: banner. Это объявление, которое циска покажет перед авторизацией на устройство.

После motd вы указываете символ, который будет служить сигналом о том, что строка закончена. В это примере мы поставили “q”.

Относительно содержания баннера. Существует такая легенда: хакер вломился в сеть, что-то там поломал\украл, его поймали, а на суде оправдали и отпустили. Почему? А потому, что на пограничном роутере(между интернет и внутренней сетью), в banner было написано слово “Welcome”. “Ну раз просят, я и зашел”)). Поэтому считается хорошей практикой в баннере писать что-то вроде “Доступ запрещен!”.

Для упорядочивания знаний по пунктам разберём, что вам необходимо сделать:

1) Настроить hostname. Это поможет вам в будущем на реальной сети быстро сориентироваться, где вы находитесь.

2) Создать все вланы и дать им название

3) Настроить все access-порты и задать им имя

Удобно иногда бывает настраивать интерфейсы пачками:

4) Настроить все транковые порты и задать им имя:

5) Не забывайте сохраняться:

Итого: чего мы добились? Все устройства в одной подсети видят друг друга, но не видят устройства из другой. В следующем выпуске разбираемся с этим вопросом, а также обратимся к статической маршрутизации и L3-коммутаторам.

В общем-то на этом данный урок можно закончить. В видео вы сможете ещё раз увидеть, как настраиваются вланы. В качестве домашнего задания настройте вланы на коммутаторах для серверов.

Здесь вы можете скачать конфигурацию всех устройств:

Lift-me-Up_Configuration.zip

И наш проект РТ:

Lift-me-UP_v2-VLANs.pkt

P.S.

Важное дополнение: в предыдущей части, говоря о native vlan мы вас немного дезинформировали. На оборудовании cisco такая схема работы невозможна.

Напомним, что нами предлагалось передавать на коммутатор msk-rubl-asw1 нетегированными кадры 101-го влана и принимать их там в первый.

Дело в том, что, как мы уже упомянули выше, с точки зрения cisco с обеих сторон на коммутаторах должен быть настроен одинаковый номер влана, иначе начинаются проблемы с протоколом STP и в логах можно увидеть предупреждения о неверной настройке. Поэтому 101-й влан мы передаём на устройство обычным образом, кадры будут тегированными и соответственно, 101-й влан тоже необходимо создавать на msk-rubl-asw1.

Ещё раз хотим заметить, что при всём желании мы не сможем охватить все нюансы и тонкости, поэтому и не ставим перед собой такой задачи. Такие вещи, как принцип построения MAC-адреса, значения поля Ether Type или для чего нужен CRC в конце кадра, вам предстоит изучить самостоятельно.

Спасибо соавтору этого цикла, хабравчанину thegluck.

За предоставление дополнительных материалов хочу поблагодарить Наташу Самойленко

Читатели, не имеющие учётки на хабре, но имеющие вопросы, как и прежде, могут концентрировать их в ЖЖ.