snmp server community public ro что значит

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Поднимаем SNMP на L2/L3 устройствах Cisco

Настройка SNMP на коммутаторах и маршрутизаторах Cisco позволит вам мониторить состояние девайсов и сохранить свои нервы/время, в случаях, когда они начинают сбоить (игра на опережение). В целом, выглядит это так: сетевое устройство будет отправлять информацию о CPU, памяти, температуре, I/O и прочих на NMS (Network Management System) сервер. Изи – поехали.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Настройка

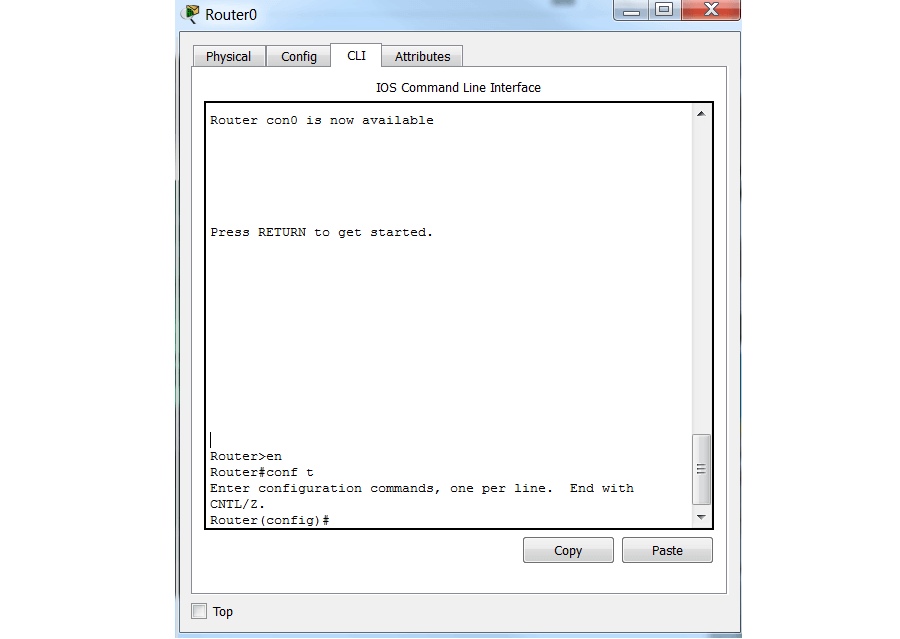

Подключаемся по SSH на наш сетевой узел и входим в режим конфигурации:

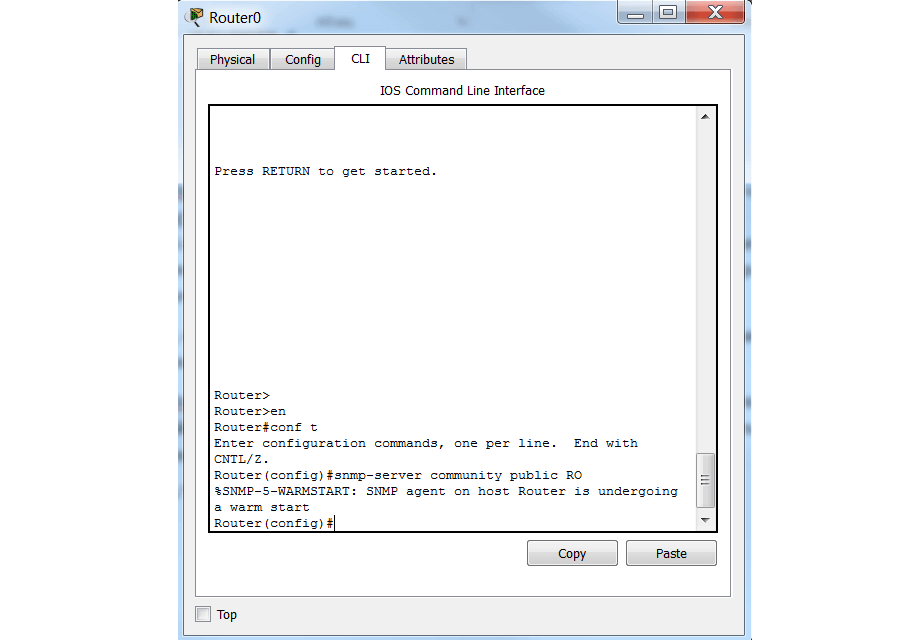

Далее, необходимо создать группу (community), которая будет иметь права на чтение SNMP трапов (read – only). Назовем ее public:

SNMP – trap (трапы) – сообщения, которые отправит девайс, находящийся под мониторингом. Они нужны для того, чтобы информировать систему сбора трапов о наступлении различных событий.

Далее, аналогичным образом создаем частную группу (с правами на чтение и запись). Назовем ее private:

Сохраняем конфигурацию в NVRAM:

Важно! Проверьте сетевую связность между маршрутизатором и системой NMS, куда по плану роутер будет отправлять трапы.

Включаем трапы в Cisco IOS

Для передачи трапов в NMS, их необходимо включить. Сделать это не трудно – дайте в консоль девайса следующую команду (она включит все возможные виды трапов):

Если вам нужно конкретизировать, например, отправлять уведомления об окружении (температура, напряжение), или получать уведомление только о BGP, конкретизируйте это (полный список трапов можно найти на сайте вендора):

Настройка NMS хоста

И напоследок, самое главное 🙂 Укажем IP – адрес NMS – сервера, на который необходимо отправлять наши трапы. Опять же, если хотим отправлять все:

Где, конечно, вместо 192.168.0.2 нужно указать адрес вашей NMS (это может быть Nagios, MRTG, Zabbix, Cacti и многие другие). Так же, вы можете указать конкретные события, которые нужно отправлять на этот NMS:

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

Как настраивать SNMP Community Strings

Параметры загрузки

Об этом переводе

Этот документ был переведен Cisco с помощью машинного перевода, при ограниченном участии переводчика, чтобы сделать материалы и ресурсы поддержки доступными пользователям на их родном языке. Обратите внимание: даже лучший машинный перевод не может быть настолько точным и правильным, как перевод, выполненный профессиональным переводчиком. Компания Cisco Systems, Inc. не несет ответственности за точность этих переводов и рекомендует обращаться к английской версии документа (ссылка предоставлена) для уточнения.

Содержание

Введение

Этот документ поясняет процедуру настройки строки имени и пароля протокола SNMP на маршрутизаторах Cisco, модульных коммутаторах с функциями маршрутизатора (RSM) и коммутаторах Catalyst. В контексте этого документа термин «настройка» включает в себя проверку, включение, изменение и отключение строк сообщества SNMP.

Предварительные условия

Требования

Для этого документа отсутствуют особые требования.

Используемые компоненты

Настоящий документ не имеет жесткой привязки к каким-либо конкретным версиям программного обеспечения и оборудования.

Сведения, представленные в этом документе, были получены от устройств, работающих в специальной лабораторной среде. Все устройства, описанные в этом документе, были запущены с чистой (стандартной) конфигурацией. В рабочей сети необходимо изучить потенциальное воздействие всех команд до их использования.

Условные обозначения

Как настроить строки имени и пароля SNMP на маршрутизаторе и коммутаторе XL Catalyst под управлением ПО Cisco IOS

Включите строки имени и пароля SNMP

Эта процедура аналогична для маршрутизаторов и коммутаторов Catalyst серии XL под управлением программного обеспечения Cisco IOS.

Telnet к маршрутизатору:

Введите enable password в командной строке для перехода в режим enable:

Отобразить текущую конфигурацию и найти сведения о протоколе SNMP:

Примечание. Если сведения о SNMP отсутствуют, продолжайте выполнение описанных шагов. Если представлены какие-нибудь команды SNMP, то их можно изменить или отключить.

Перейдите в режим настройки конфигурации:

Используйте эту команду для включения строки имени и пароля, доступной только для чтения (RO):

где «public» является строкой имени и пароля, доступной только для чтения.

Используйте эту команду для включения строки сообщества, доступной только для чтения (RO):

Router(config)#snmp-server community private RW

где “private” – это идентификационная строка имени и пароля для чтения и записи.

Выйдите из режима настройки конфигурации и вернитесь к основному приглашению:

Запишите измененную конфигурацию в энергонезависимую оперативную память (NVRAM), чтобы сохранить настройки:

Проверьте строки сообщества SNMP

Вот как проверить строки сообщества SNMP.

Убедитесь, что между сервером управления сетью (NMS) и маршрутизатором установлено соединение TCP/IP:

Telnet к маршрутизатору:

Введите enable password в командной строке для перехода в режим enable:

Отобразить текущую конфигурацию и найти сведения о протоколе SNMP:

В этом примере выходных данных «public» является строкой сообщества, доступной только для чтения, а «private» — строкой сообщества, доступной для чтения и записи.

Примечание. Если вы не видите никаких операторов «snmp-server», протокол SNMP не включен на маршрутизаторе.

Либо выполните команду show snmp в привилегированном режиме. Это сообщение также указывает, что протокол SNMP не включен на данном маршрутизаторе:

Выйдите из режима включения и вернитесь к главному приглашению командной строки:

Измените строки имени и пароля SNMP

Выполните эти шаги, чтобы изменить строки сообщества SNMP.

Telnet к маршрутизатору:

Введите enable password в командной строке для перехода в режим enable:

Отобразить текущую конфигурацию и найти сведения о протоколе SNMP:

Перейдите в режим настройки конфигурации:

Для изменения текущей строки сообщества, доступной только для чтения (RO), выполните следующие действия:

Удалите текущую строку сообщества, доступную только для чтения (RO), с помощью следующей команды:

Router(config)#no snmp-server community public RO (где «public» — это строка сообщества, доступная только для чтения),

Введите новую строку сообщества, доступную только для чтения (RO), с помощью следующей команды:

Router(config)#snmp-server community XXXX RO (где «XXXX» — строка сообщества, доступная только для чтения),

Для изменения текущей строки сообщества, доступной для чтения и записи (RW), выполните следующие действия:

Удалите текущую строку сообщества, доступную для чтения и записи (RW), с помощью следующей команды:

Router(config)#no snmp-server community private RW (где «private» — строка сообщества, доступная для чтения и записи),

Введите новую строку сообщества, доступную для чтения и записи (RW), с помощью следующей команды:

Router(config)#snmp-server community YYYY RW (где «YYYY» — строка сообщества, доступная для чтения и записи),

Выйдите из режима настройки конфигурации и вернитесь к основному приглашению:

Запишите измененную конфигурацию в энергонезависимую оперативную память (NVRAM), чтобы сохранить настройки:

Отключение/удаление строк имени и пароля SNMP

Выполните эти действия, чтобы отключить или удалить строки сообщества SMMP.

Telnet к маршрутизатору:

Введите enable password в командной строке для перехода в режим enable:

Отобразить текущую конфигурацию и найти сведения о протоколе SNMP:

Перейдите в режим настройки конфигурации:

Для отключения или удаления текущей строки сообщества, доступной только для чтения (RO), используйте следующую команду:

где «public» является строкой имени и пароля, доступной только для чтения

Для отключения или удаления текущей строки сообщества, доступной для чтения и записи (RW), используйте следующую команду:

где “private” – это идентификационная строка имени и пароля для чтения и записи

Выйдите из режима настройки конфигурации и вернитесь к основному приглашению:

Запишите измененную конфигурацию в энергонезависимую оперативную память (NVRAM), чтобы сохранить настройки:

Настройка строк сообщества SNMP для модуля коммутатора маршрутов

Включите строки имени и пароля SNMP

Проверьте строки сообщества SNMP

Выполните эту процедуру для проверки строк сообщества SNMP на RSM.

Telnet к коммутатору Catalyst (в нашем примере используется Catalyst 5500):

Введите enable password в командной строке для перехода в режим enable:

Выполните команду show module, чтобы отобразить системные модули и определить местоположение модуля RSM. Например:

После определения Mod number запустите «сеанс» модуля RSM. Например:

Введите enable password в командной строке для перехода в режим enable:

Отобразить текущую конфигурацию и найти сведения о протоколе SNMP:

В этом примере выходных данных «public» является строкой сообщества, доступной только для чтения, а «private» — строкой сообщества, доступной для чтения и записи.

Примечание. Если вы не видите никаких операторов «snmp-server», протокол SNMP не включен на маршрутизаторе.

Альтернативно, можно подать команду show snmp во включенном режиме. Это сообщение также указывает, что протокол SNMP не включен на данном маршрутизаторе.

Выйдите из режима включения и вернитесь к главному приглашению командной строки:

Измените строки имени и пароля SNMP

Отключение/удаление строк имени и пароля SNMP

Как настроить SNMP-строки сообщества для карты MSFC

Включите строки имени и пароля SNMP

На функциональной карте многоуровневого коммутатора (MSFC) выполняется тот же программный код Cisco IOS, что и на маршрутизаторах. Для включения SNMP можно выполнить процедуру, аналогичную описанной в.

Проверьте строки сообщества SNMP

Вот как проверить строки сообщества SNMP на функциональной карте многоуровневого коммутатора (MSFC).

Telnet к коммутатору Catalyst (в данном примере используется Catalyst 6509):

Введите enable password в командной строке для перехода в режим enable:

Выполните команду show module, чтобы отобразить системные модули и определить местоположение модуля MSFC. Например:

После определения номера Mod начните «сеанс» с модулем MSFC. Например:

Введите enable password в командной строке для перехода в режим enable:

Отобразить текущую конфигурацию и найти сведения о протоколе SNMP:

В этом примере выходных данных «public» является строкой сообщества, доступной только для чтения, а «private» — строкой сообщества, доступной для чтения и записи.

Примечание. Если вы не видите никаких операторов «snmp-server», протокол SNMP не включен на маршрутизаторе.

Альтернативно, можно подать команду show snmp во включенном режиме. Это сообщение также указывает, что протокол SNMP не включен на данном маршрутизаторе:

Выйдите из режима включения и вернитесь к главному приглашению командной строки:

Измените строки имени и пароля SNMP

MSFC работает под управлением того же программного обеспечения Cisco IOS, что и маршрутизаторы. Для изменения SNMP можно выполнить процедуру, аналогичную описанной в примере для маршрутизатора.

Отключение/удаление строк имени и пароля SNMP

MSFC работает под управлением того же программного обеспечения Cisco IOS, что и маршрутизаторы. Для отключения SNMP можно выполнить процедуру, аналогичную описанной в примере для маршрутизатора.

Как конфигурировать строки сообщества SNMP на коммутаторе Catalyst

На коммутаторах Catalyst серий 4000, 5000 и 6000, на которых работает обычная операционная система (ОС) Catalyst, протокол SNMP включен по умолчанию с набором строк сообщества со следующими настройками:

Устройства, предназначенные только для чтения: Public

Зная эти строки сообщества и IP-адрес интерфейса управления коммутатора, любой пользователь может изменить конфигурацию устройства. Необходимо изменить строки сообщества на коммутаторе Catalyst сразу после установки устройства в сети. Это очень важно.

Включите строки имени и пароля SNMP

Выполните эти действия, чтобы включить строки сообщества SNMP на коммутаторе Catalyst.

Telnet к коммутатору Catalyst (в данном примере используется Catalyst 5500):

Введите enable password в командной строке для перехода в режим enable:

Для того чтобы строка сообщества была доступна только для чтения (RO), используйте следующую команду:

(где «XXXX» – строка имени и пароля только для чтения),

Для того чтобы строка сообщества была доступна для чтения и записи (RW), используйте следующую команду:

Примечание. Коммутаторы Catalyst серий 4000, 5000 и 6000 не имеют загрузочных конфигураций. Поэтому, в отличие от маршрутизаторов, в этих коммутаторах нет команды write memory.

Убедитесь, что новые строки сообщества добавлены:

Проверьте строки сообщества SNMP

Выполните эти действия для настройки строк сообщества SNMP на коммутаторе Catalyst.

Telnet к коммутатору Catalyst (в данном примере используется Catalyst 5500):

Введите enable password в командной строке для перехода в режим enable:

Выполните команду show snmp, чтобы отобразить текущие сведения об SNMP и выполнить поиск информации о строках доступа. Например:

Измените строки имени и пароля SNMP

Выполните эти действия для изменения строк сообщества SNMP на коммутаторе Catalyst.

Telnet к коммутатору Catalyst (в данном примере используется Catalyst 5500):

Введите enable password в командной строке для перехода в режим enable:

Для изменения строки сообщества, доступной только для чтения (RO), используйте следующую команду:

где «public» является строкой имени и пароля, доступной только для чтения. Эта команда перезаписывает существующую строку сообщества (если есть на коммутаторе).

Для включения строки сообщества, доступной для чтения и записи (RW), используйте следующую команду:

где “private” – это идентификационная строка имени и пароля для чтения и записи. Эта команда перезаписывает существующую строку сообщества (если есть на коммутаторе).

Примечание. ОС Catalyst поддерживает только одну строку сообщества для каждого из сообществ read-only, read-write и read-write-all. В отличие от Cisco IOS, здесь нельзя настроить несколько строк сообщества.

Выполните команду show snmp, чтобы отобразить текущие сведения об SNMP и выполнить поиск информации о строках доступа. Например:

Отключение/удаление строк имени и пароля SNMP

Выполните эти действия, чтобы отключить или удалить строки сообщества SNMP на коммутаторе Catalyst.

Telnet к коммутатору Catalyst (в данном примере используется Catalyst 5500):

Введите enable password в командной строке для перехода в режим enable:

Для удаления строки сообщества, доступной только для чтения (RO), используйте следующую команду:

Для удаления строки сообщества, доступной для чтения и записи (RW), используйте следующую команду:

Убедитесь, что строки сообщества удалены. Например:

Как видим, столбец «Community-String» пуст. Это указывает, что строки сообщества, доступные только для чтения и для чтения и записи, удалены.

Протокол SNMP

SNMP (Simple Network Management Protocol) представляет собой коммуникационный протокол, который позволяет отслеживать управляемые сетевые устройства, включая маршрутизаторы, коммутаторы, серверы, принтеры и другие устройства, которые включены через IP через единую систему управления / программное обеспечение.

Если сетевое устройство поддерживает протокол SNMP, вы можете включить и настроить его для начала сбора информации и мониторинга количества сетевых устройств, как вы хотите, из одной точки.

Возможности SNMP

Компоненты SNMP

В модели управления протокола SNMP всегда присутствуют три компонента:

Менеджер (NMS)

Менеджер (NMS) — это просто часть программного обеспечения, которое установлено на компьютере (которое при объединении называется Network Management System), которое проверяет устройства в вашей сети, как часто вы указываете информацию

SNMP Agent

SNMP Agent — это часть программного обеспечения, которое поставляется вместе с сетевым устройством (маршрутизатором, коммутатором, сервером, Wi-Fi), которое при включении и настройке выполняет всю тяжелую работу для менеджера путем компиляции и хранения всех данных из своего данное устройство в базу данных (MIB).

Базы данных MIB представляют собой набор вопросов, которые SNMP-менеджер может задать агенту. Агент собирает эти данные локально и сохраняет их, как определено в MIB. Таким образом, диспетчер SNMP должен знать эти стандартные и частные вопросы для каждого типа агента.

MIB содержат набор значений, как статистических, так и контрольных, которые определяются сетевым устройством. Во многих случаях расширения стандартных значений определяются с помощью Private MIB разными поставщиками сетевых устройств.

Какие номера портов используют SNMP?

SNMP работает на прикладном уровне TCP/IP (седьмой уровень модели OSI). Агент SNMP получает запросы по UDP-порту 161.

Менеджер может посылать запросы с любого доступного порта источника на порт агента. Ответ агента будет отправлен назад на порт источника на менеджере. Менеджер получает уведомления (Traps и InformRequests) по порту 162.

Агент может генерировать уведомления с любого доступного порта. При использовании TLS или DTLS запросы получаются по порту 10161, а ловушки отправляются на порт 10162.

Ловушки

Ловушки используются, когда устройству необходимо предупредить программное обеспечение сетевого управления о событии без опроса. Ловушки гарантируют, что NMS получает информацию, если определенное событие происходит на устройстве, которое должно быть записано без предварительного опроса NMS.

Управляемые сетевые устройства будут иметь MIB Trap с заранее определенными условиями, встроенными в них. Крайне важно, чтобы система управления сетью объединяла эти MIB, чтобы получать любые ловушки, отправленные данным устройством.

Версии SNMP

Версия 1

Версия 1 была первой версией протокола, определенного в RFC 1155 и 1157. Эта версия является самой простой из 3-х версий протокола и является самой небезопасной из-за ее простой текстовой аутентификации.

Версия 2

Версия 2 протокола была введена в 1993 году с большими улучшениями по сравнению с первой версией, включая транспортные сопоставления, элементы структуры MIB и, что самое важное, улучшенные обновления для проверки подлинности и безопасности.

Версия 3

Версия 3 протокола, дебютировавшая в 1998 году, сделала большие шаги для обеспечения безопасности набора протоколов, реализовав так называемую «пользовательскую безопасность».

Эта функция безопасности позволяет вам устанавливать аутентификацию на основе требований пользователя. 3 уровня аутентификации:

3 версия протокола является наиболее безопасной из группы, но с добавленной безопасностью и шифрованием добавлена конфигурация и сложность настройки и конфигурации.

Как настроить SNMP?

Вход в режим конфигурации:

Настройка SNMP v2 в Cisco

В начале настройки нужно создать группу. В нашем случае будет community. Этой группе установим права только на чтение SNMP-traps. Дословный перевод SNMP-traps звучит как SNMP-ловушки. Для включения SNMP нужно исполнить команду:

Аналогичным образом можно создать частную группу (с правами на чтение и запись). Назовем ее private:

После этой настройки ваш коммутатор начнет отправлять служебную информацию. Настройка закончена. Единственный минус всего этого только в том, что получать эту информацию будут все кто захочет.

Если Вам нужно явно указать версию SNMP, то делается это так:

Сохранение конфигурации в NVRAM:

Настройка SNMP v3 в Cisco

Если коммутаторы Cisco поддерживают SNMP версии 3, то можно использовать авторизацию по логину/паролю. Для этого команды включения SNMP в Cisco будут выглядеть так:

где admin – это логин, community – это группа, SuperPassword – это пароль.

Включение трапов в CISCO IOS

SNMP – trap (трапы) – сообщения, которые отправит девайс, находящийся под мониторингом. Они нужны для того, чтобы информировать систему сбора трапов о наступлении различных событий.

Для передачи трапов в NMS, их необходимо включить. Сделать это не трудно – дайте в консоль девайса следующую команду (она включит все возможные виды трапов):

Если вам нужно конкретизировать, например, отправлять уведомления об окружении (температура, напряжение), или получать уведомление только о BGP, конкретизируйте это (полный список трапов можно найти на сайте вендора):

Настройка NMS хоста

Укажем IP – адрес NMS – сервера, на который необходимо отправлять наши трапы:

Вместо 192.168.0.2 нужно указать адрес вашей NMS (это может быть Nagios, MRTG, Zabbix, Cacti и многие другие). Так же, можно указать конкретные события, которые нужно отправлять на этот NMS:

02. Базовые настройки коммутатора

Базовые настройки коммутатора включают в себя команды для входа/выхода из admin режима, конфигурации и просмотра времени, вывода базовой информации о коммутаторе.

Команда

Описание

Режимы User и Admin

Команда enable предназначена для перехода из User в Admin режим, либо для смены уровня привилегий у текущего пользователя.

Команда disable служит для выхода из режима Admin.

Admin режим

Переход в режим глобального конфигурирования (Global) из режима Admin.

Все режимы

Выход из текущего режима конфигурирования в нижестоящий режим. Например из Global режима в Admin.

Вывод текущего уровня привилегий пользователя.

Все режимы за исключением User и Admin

Выход из текущего режима конфигурирования и возврат в Admin режим.

Admin режим

clock set [YYYY.MM.DD]

Установка системной даты и времени.

Вывод информации о коммутаторе.

Сброс текущей конфигурации к конфигурации по умолчанию.

Сохранение текущей конфигурации коммутатора на Flash память.

Вывод информации о свободных ресурсах CPU.

show cpu utilization

Вывод информации о текущей загрузке CPU.

Вывод информации о текущей утилизации ОЗУ коммутатора.

Global режим

Настройка информации, отображающейся при входе пользователя на коммутатор.

no web-auth privilege

Настройка уровня привилегий для WEB-интерфейса коммутатора.

2.2. Telnet

2.2.1. Обзор протокола Telnet

2.2.2. Настройка Telnet

1. Настройте Telnet сервер на коммутаторе

2. Зайдите на коммутатор с удаленного терминала

Использование Telnet-клиента на коммутаторе

Команда

Описание

! В Admin режиме

Подключение к удаленному терминалу по протоколу Telnet

ipv6-addr — ipv6-адрес удаленного терминала

2.3. SSH

2.3.1. Настройка SSH сервера на коммутаторе

Команда

Описание

no ssh-server enable

! В режиме глобальной конфигурации

Включение SSH сервера на коммутаторе

Отключение SSH сервера на коммутаторе

no ssh-server timeout

! В режиме глобальной конфигурации

Настройка таймаута аутентификации при подключении по SSH

Настройка значения таймаута аутентификации по умолчанию

no ssh-server authentication-retries

! В режиме глобальной конфигурации

Настройка ограничения количества попыток аутентификации при подключении к SSH

Сброс ограничения количества попыток аутентификации к значению по умолчанию.

ssh-server host-key create rsa [modulus ]

! В режиме глобальной конфигурации

Генерация ключа RSA

— длина модуля ключа

2.4. Настройка IP-адреса коммутатора

Хотя коммутаторы серий SNR-S2965 и SNR-S2985G являются оборудованием уровня 2, на них есть возможность создать VLAN интерфейс (SVI) третьего уровня (L3) с IP-адресом, который также является IP-адресом для управления коммутатором.

Поддерживается три варианта назначения IP-адреса коммутатору:

Статический

BOOTP

DHCP

В режиме BOOTP/DHCP, коммутатор работает в роли BOOTP или DHCP клиента и получает IP-адрес динамически от BOOTP/DHCP сервера. Также коммутатор может сам выступать в роли DHCP сервера, динамически раздавая адреса подключенному оборудованию.

2.4.1. Настройка IP-адреса на коммутаторе

1. Создание VLAN интерфейса на коммутаторе

2. Статическая настройка IP-адреса

3. Динамическое получение IP-адреса по протоколу BOOTP

4. Динамическое получение IP-адреса по протоколу DHCP

1. Создание VLAN интерфейса на коммутаторе

Команда

Описание

interface vlan

no interface vlan

! В режиме глобальной конфигурации

Создание L3 интерфейса в Vlan

Удаление L3 интерфейса в Vlan

2. Статическая настройка IP-адреса

Команда

Описание

ip address [secondary]

no ip address [secondary]

! В режиме конфигурации Interface VLAN

Настройка статического IPv4-адреса с маской на Vlan интерфейсе.

Удаление статического ip-адреса с интерфейса

Сценарий 2: NMS используется для получения SNMP Trap с коммутатора c community usertrap

2.5.6. SNMP Troubleshooting

При возникновении проблем с получением или отправкой данных с SNMP сервера на коммутатор проверьте следующие пункты:

Соединение между SNMP сервером и коммутатором утилитой ping

На коммутаторе включен SNMP агент (команда sh snmp status)

IP-адрес NMS правильно сконфигурирован в команде snmp-server securityip

SNMP Community для SNMPv1/v2 или аутентификация для SNMPv3 правильно сконфигурирована и совпадает с конфигурацией на NMS.

Используя команду sh snmp проверьте что коммутатор получает и отправляет пакеты. Также можно использовать команду debug snmp packet для вывода отладочной информации о работе SNMP агента.