priority vlan enabled что это

Priority & VLAN — что это такое на сетевой карте? (включать или нет Packet Priority&Vlan)

Название на русском — Приоритет & VLAN.

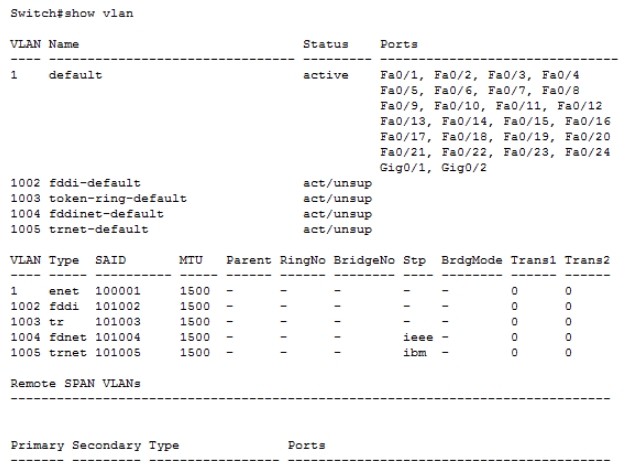

Кроме основной информации данная опция добавляет данные о приоритете пакета, а также идентификатор VLAN в Ethernet-кадр. Это вся информация, которую можно найти на просторах интернета.

Некоторые мысли. Информации об этой опции нет вообще. Однако что интересно — нашел на форуме сообщение, один пользователь писал, что при выключенной опции — некоторые приложения не работают, при включенной — другие на работают. Это говорит о том, что функция видимо анализирует содержимое пакетов и исходя из этого — выставляет приоритет. Поэтому мое мнение — оставить по умолчанию. Если эта опция вызывает проблемы — некоторым помогла установка стандартных драйверов Windows. Для этого удалите устройство вместе с драйверами, выполните перезагрузку, должны установиться базовые стандартные от Windows. Если восстановятся предыдущие — удалите драйвера через свойства устройства в диспетчере на вкладке Драйвер (кнопка Откатить).

Может иметь два значения:

Надеюсь информация оказалась полезной. Успехов.

Что такое VLAN – для абсолютных чайников на примере настройки коммутатора Cisco

Всем привет! И сегодня мы постараемся полностью раскрыть вопрос – что такое VLAN и как его настроить на CISCO. Постараюсь писать, как можно проще и с простыми примерами – для чайников. Для полного понимания я советую прочесть статью от начала и до конца. Вам не нужно иметь под рукой коммутатор от CISCO, чтобы понять принципы стандартной настройки – все можно понять «на лету», так как я буду использовать простой пример. Если у вас будут какие-то вопросы или дополнения, пишите в комментариях.

Начало

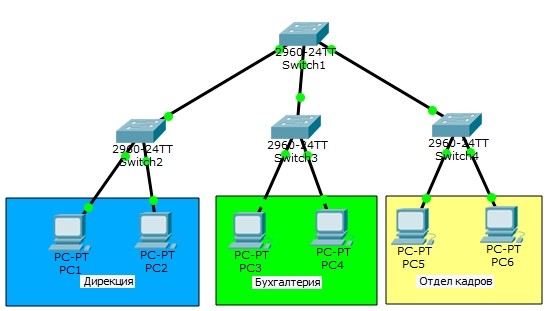

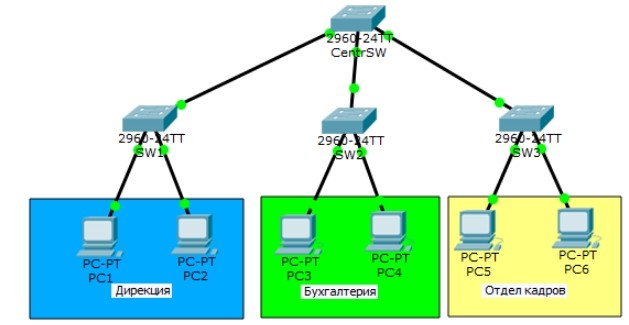

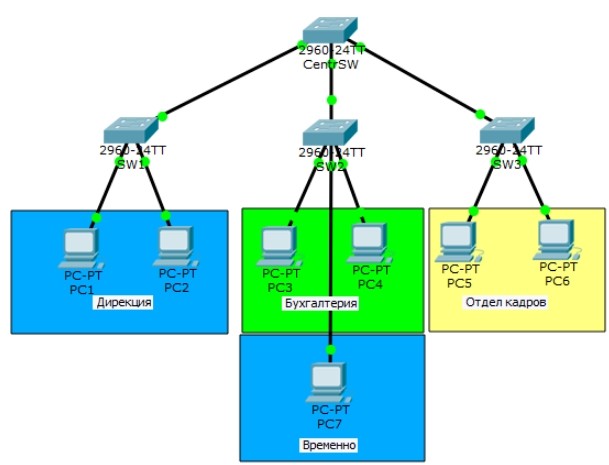

Проблема локальных сетей и нескольких подсетей в том, что появляется угроза утечки информации. Давайте посмотрим на пример трех сетей: дирекция, бухгалтерия и отдел кадров. Конечно, в крупных компаниях сети куда больше, но мы рассмотрим более ужатый пример.

Представим себе, что все из этих компьютеров имеют одинаковую первую (1) подсеть, то есть – PC1 имеет адрес 192.168.1.2; PC2 имеет – 192.168.1.3; PC3 имеет адрес 192.168.1.4 и т.д. То есть все они находятся в одной подсети.

Подключены они все к разным коммутаторам. Если кто не знает, то коммутатор при отсутствии таблицы коммутации (при первом запуске) – отправляет приемный пакет на все порты. То есть если PC1 отправит пакет данных на компьютер PC2, то произойдет следующее:

А почему же так происходит? А происходит все из-за того, что PC1 пока не знает MAC-адрес второго компа и отправляем специальный пакет по протоколу ARP, для так называемого «прозвона». Также отправляющий комп не знает адрес канального уровня – вспоминаем сетевую модель OSI.

И тут возникает две проблемы:

Как ни странно, но пример, который я привел был работоспособным почти в самом начале создания сетей, когда ещё интернет был слабым и юным. О проблеме знали все, и её постаралась решить компания Cisco, которая в своих лабораториях изобрела совершенно новый протокол ISL. После этого протокол Inter-Switch Link был прикручен к IEEE под кодовым названием 802.1q – именно это название вы и можете встречать в интернете или на коробке от коммутаторов.

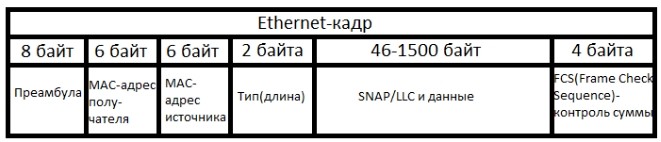

Для начала взглянем на обычный «Ethernet-кадр», находящийся в своей привычной среде обитания:

А теперь взглянем на новый кадр 802.1q:

Что у нас в итоге получается – добавляется ещё один тег с нужной для нас информацией:

Теперь мы подошли к одному очень интересному понятию. Как вы уже поняли, данный кадр 802.1q помогает правильно отправлять пакеты данных. Но вопрос в том, зачем добавлять кадр к пакету, который уже идёт на конечное устройство пользователя? Правильно – незачем.

Именно поэтому в маршрутизаторах и коммутаторах есть два понятия:

Нетегированный трафик – это пакеты данных, которые идут без кадра 802.1q. Тегирование VLAN как раз и происходит по двум портам: Trunk и Access. Если вам пока ничего не понятно, то не переживайте, дальше я все покажу на примере.

Настройка VLAN на коммутаторе

Приведу пример настройки VLAN на коммутаторе от компании CISCO. По сути у них все настройки делаются примерно одинаково, поэтому вы можете использовать данную инструкцию и в своих целях. Поддержка VLAN должна быть на всех коммутаторах с канальным уровнем.

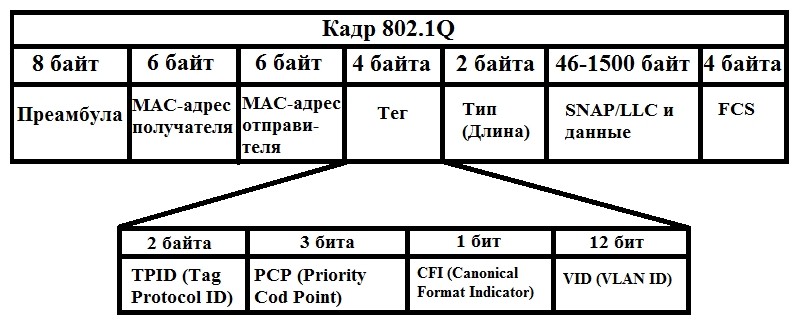

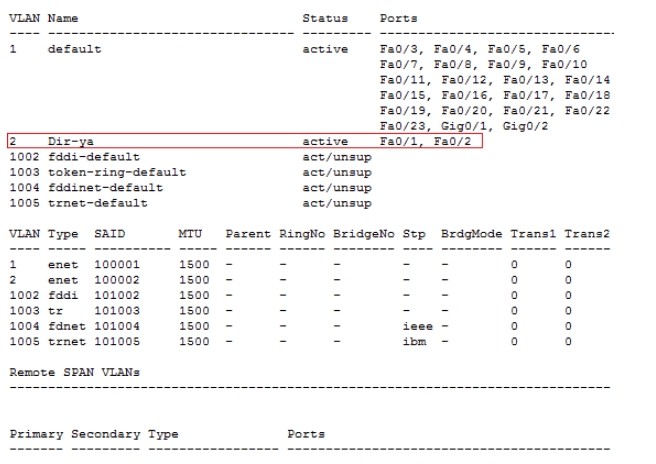

Для начала давайте посмотрим всю таблицу коммутации VLAN стандартной консольной командной:

Смотрим по столбцам:

Для примера я буду использовать модель Cisco 2960 24tt, но принцип настройки, который буду показывать далее – одинаковый для всех их аппаратов. Плюс вы поймете принцип VLAN сразу и на примере.

Далее назовём как-то нашего зверя:

Switch(config)#hostname SW1

SW1(config)#

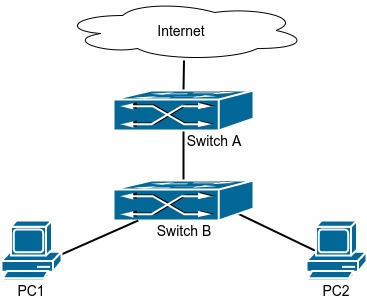

Покажу настройку на примере нашей любимой картинки, которую я показывал в самом начале. Тут у нас есть:

Запомните примерно данные названия, чтобы было проще ориентироваться при вводе команд. Можете также иногда посматривать на эту картинку.

Теперь давайте подключим наши компьютеры, и заведем им отдельные VLAN. К первому порту мы подключим первый комп, а ко второму – второй. Для того, чтобы попасть в конфиг первого порта прописываем:

ПРИМЕЧАНИЕ! Просто запомните, что команда с надписью «interface» вводит вас в настройку данного объекта.

SW1(config)#interface fastEthernet 0/1

Так как наш порт будет направлен именно на комп, то тегирование не нужно, и мы переводим его в нужное состояние:

SW1(config-if)#switchport mode access

2-ой ВЛАН мы создали, осталось теперь привязать 1-ое устройство к нему:

SW1(config-if)#switchport access vlan 2

Теперь тоже самое проделайте и для второго порта. В самом конце надо будет привязать второй порт к тому же самому VLAN2 – мы же хотим, чтобы они находились в одной сети.

На будущее – чтобы не прописывать каждый порт таким образом, вы можете прописать диапазон портов вот так:

SW1(config)#interface range fastEthernet 0/1-2

SW1(config-if-range)#switchport mode access

SW1(config-if-range)#switchport access vlan 2

Итак, два компьютера теперь у вас настроены правильно и находятся в одной VLAN. Теперь нам надо подключить наш 1-ый коммутатор к центральному. Для этого мы будем использовать 24-ый порт. И конечно же нам надо перевести его в режим с тегированием:

SW1(config)#interface fastEthernet 0/24

SW1(config-if)#switchport mode trunk

Как бы вроде мы все сделали, но есть одна проблема: в коммутаторе нет правила, которое бы ограничивало поступление пакетов с других ВЛАН – то есть проблема с безопасностью остается. Нам нужно теперь прописать такое правило, которое бы разрешало поступление на наш 24 порт только пакеты для VLAN2:

SW1(config-if)#switchport trunk allowed vlan 2

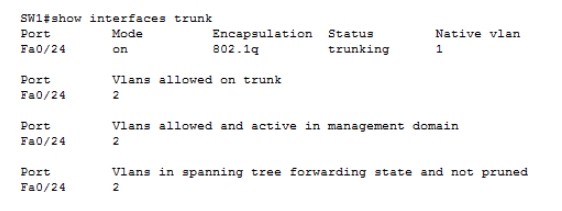

На всякий случай проверяем таблицу маршрутизации:

Как видите наш второй VLAN теперь имеет только два доступных порта. Единственный минус данного вывода информации в том, что вы не можете посмотреть статус тегирования портов. Для этого есть отдельная команда:

show interfaces trunk

Вот тут мы видим наш 24 порт, который нам нужен для связи с центральным коммутатором. Ещё раз повторюсь, что статус тегирования (Trunk или Access) – обязательно нужно настраивать для внешних портов. В противном случае не будет смысла вообще в настройке VLAN.

Первый коммутатор мы настроили, теперь давайте настроим третий. В первую очередь нужно создать три ВЛАН для каждой из структур: дирекция, бухгалтерия и отдел кадров. VLAN 2 уже закрепился за дирекцией. Создаем VLAN для бухгалтерии:

CentrSW(config)#vlan 3

CentrSW(config-vlan)# name buhgalter

Теперь создаем внутреннюю сеть для отдела кадров:

CentrSW(config)#vlan 4

CentrSW(config-vlan)# name otdel-kadrov

Ну так как данный коммутатор будет иметь связь только с сетевыми устройствами, то мы будем использовать тегирования в статусе trunk. А использовать мы будем первые 3 порта.

CentrSW(config)#interface range fastEthernet 0/1-3

CentrSW(config-if-range)#switchport mode trunk

Вам не кажется, что мы что-то упустили? Наш центральный коммутатор по идее будет связующим звеном – ведь так?! Но мы забыли создать VLAN 2 для первого сегмента:

CentrSW(config)#vlan 2

CentrSW(config-vlan)# name Dir-ya

ПРИМЕЧАНИЕ! Дабы не запутаться обязательно называем ВЛАН как на первом коммутаторе.

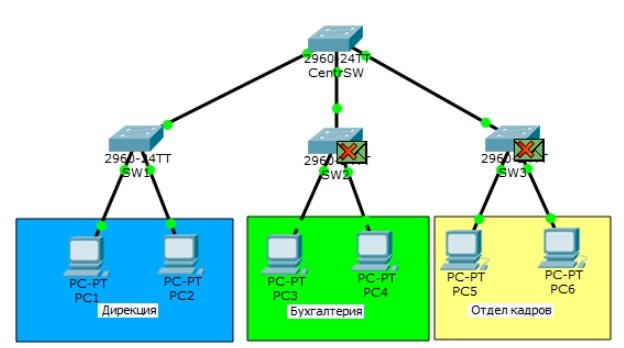

А теперь останется настроить 2-ой и 3-ий коммутатор по аналогии с первым. Описывать это тут я не стану, так как делается все одинаково. Только не забудьте обозвать их – как «SW2» и «SW3». Далее нужно просто создать и прикрутить соответствующие VLAN: 3 и 4. Также не забудьте их обозвать теми же наименованиями, которые мы применили в центральном коммутаторе.

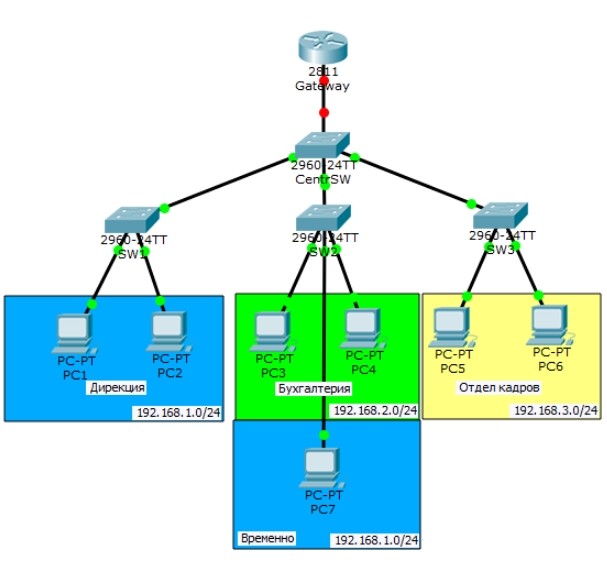

И тут мы подходим к следующей проблеме. VLAN мы создали и даже разделили на разные по портам. Вроде разделение есть, но давайте взглянем на IP адреса наших компов:

Да – все компы находятся в одной сети. Да, мы ограничили трафик на канальном уровне с помощью разбиения сегментов и портов на VLAN. Вообще мы могли просто бы разделить данную сеть на 3 подсети и трафик также бы был ограничен. Дело в том, что коммутатор не может разделять трафик между разными подсетями – это уже сетевой уровень модели OSI.

ПРИМЕЧАНИЕ! Если вы ещё путаетесь в этих понятиях, то советую прочесть статью про OSI – ссылку я оставил в самом начале статьи.

Все я это сделал в учебных целях и вообще нужно разделять сети и на канальном, и на сетевом уровне. Это можно сделать вручную на компьютерах. Но статья немного не об этом.

Теперь что будет происходить с отправлением данных? Если мы отправим пакет на PC2, то он дойдет до первого коммутатора. Далее коммутатор отправит его одновременно на PC2 и на центральный Switch. После этого центральный коммутатор отправит пакеты на другие SW (2 и 3). Там коммутаторы, у которых прописаны правила только для VLAN: 3 и 4 – просто отправят пакет в утиль. То есть данный пакет не дойдет до компов: 3, 4, 5 и 6.

Ситуация с переездом сотрудника

Давайте рассмотрим ситуацию, что в отдел бухгалтерии нужно будет посадить сотрудника из совершенно другого отдела (на время). Допустим Елена Павловна не может сидеть в отделе Дирекции летом, так как у нее сильно повышается давление, а там не кондиционера. Начальство решает переселить её на летнее время в бухгалтерию.

Итак, что мы будем делать?! В первую очередь мы подключим её компьютер к следующему третьему порту второго свича. Теперь возникла проблема в том, что на втором коммутаторе и слухом не слыхивали про 2-ой ВЛАН и его надо создать:

SW2(config)#vlan 2

SW2(config-vlan)#name Dir-ya

Теперь нужно 3-порт настроить и добавить его в VLAN2. И также не забываем прописать ему модель тегирования:

SW2(config)#interface fastEthernet 0/3

SW2(config-if)#switchport mode access

SW2(config-if)#switchport access vlan 2

Теперь нам нужно разрешить пропускать VLAN2 пакеты именно на внешнем порту. У второго свича (как и у всех) – это 24-ый порт. Внимательно пропишите команду:

SW2(config)#interface fastEthernet 0/24

SW2(config-if)#switchport trunk allowed vlan add 2

Теперь переходим к центральному коммутатору:

CentrSW(config)#interface fastEthernet 0/1

CentrSW(config-if)#switchport trunk allowed vlan 2

CentrSW(config)#interface fastEthernet 0/2

CentrSW(config-if)#switchport trunk allowed vlan 2,3

CentrSW(config)#interface fastEthernet 0/3

CentrSW(config-if)#switchport trunk allowed vlan 4

Заметьте, что для 2 внешнего порта мы разрешили использовать сразу два влана. Теперь при отправке пакета – он будет доходить до центрального коммутатора. Далее он будет отправлен на 2 свич, у которого уже прописано правило – разрешающее отправлять VLAN2 пакеты только на выделенный 3 порт – где как раз и сидит переселенный сотрудник: Елена Павловна.

Общение между собой

Теперь мы подошли к вопросу использования VLAN – как видите это полезная вещь, которая строго разделяет трафик на канальном уровне и позволяет отправлять пакеты только в нужную сторону. Таким образом организовывается работа больших организаций, где есть большое количество отделов, которые не должны видеть друг друга. Но одна из проблем у нас все же остается, а именно – проблема одной сети. Все наши компьютеры находятся в первой подсети, что неправильно, и нам надо их разбить.

Но для этих целей нам также понадобится маршрутизатор, чтобы объединить сеть также и на сетевом уровне. Для этого мы подключим маршрутизатор Cisco 2811.

В настройках нам также надо будет указать шлюзы, но они будут стандартные:

Маска будет везде одинаковая: 255.255.255.0 (/24).

Для чего вообще нужен маршрутизатор – он будет позволять общаться компьютерам, которые находятся в разных VLAN. Для этого будет использоваться адрес шлюза, у каждой подсети.

Настройка маршрутизатора

Заходим в настройки и обзываем его исходя из картинки:

Router(config)#hostname Gateway

Gateway(config)#

Так как маршрутизатор подключен к центральному коммутатору, то шлюзы у нас будут не физические, а виртуальные (сабинтерфейс), так как мы ведь не подключили компьютеры напрямую к маршрутизатору. Для этого надо на маршрутизаторе настроить три этих самых сабинтерфейса – ведь у нас 3 VLAN и 3 подсети:

Gateway(config)#interface fastEthernet 0/0.2

Gateway(config-if)#encapsulation dot1Q 2

Gateway(config-if)#ip address 192.168.1.1 255.255.255.0

Теперь создаем виртуальный шлюз для второй подсети. Обратите внимание, что для порта мы прописываем команду: «0/0.3». Хотя в прошлых коммутаторах мы явно указывали порт. Все это из-за того, что за шлюз будет отвечать, как раз вот этот маршрутизатор, который не подключен напрямую к устройствам.

Gateway(config)#interface fastEthernet 0/0.3

Gateway(config-if)#encapsulation dot1Q 3

Gateway(config-if)#ip address 192.168.2.1 255.255.255.0

Осталось создать шлюз для последней подсети:

Gateway(config)#interface fastEthernet 0/0.4

Gateway(config-if)#encapsulation dot1Q 4

Gateway(config-if)#ip address 192.168.3.1 255.255.255.0

Чуть не забыл сказать – маршрутизатор мы подключим к 24 порту центрального коммутатора. Теперь нам нужно разрешить отправлять пакеты всех вланов на маршрутизатор через 24 порт, к которому мы и подключились:

CentrSW(config)#interface fastEthernet 0/24

Не забываем указать «транковое» тегирование, ведь пакеты будут идти на сетевое устройство, а не на компьютер:

CentrSW(config-if)#switchport mode trunk

Все VLAN можно прописать просто через запятую:

CentrSW(config-if)#switchport trunk allowed vlan 2,3,4

Теперь, например, если отправить пакет данных из первого компьютера к пятому, произойдет следующее:

Именно так заполняется таблица маршрутизации. Такой долгий путь обычно начинается в самом начале. Впоследствии маршрутизатор помогает общаться всем компьютерам именно через канальный уровень.

Видео

Более детально про VLAN рассказывается в данном видео, оно достаточно долгое, но максимально информативное.

01. VLAN

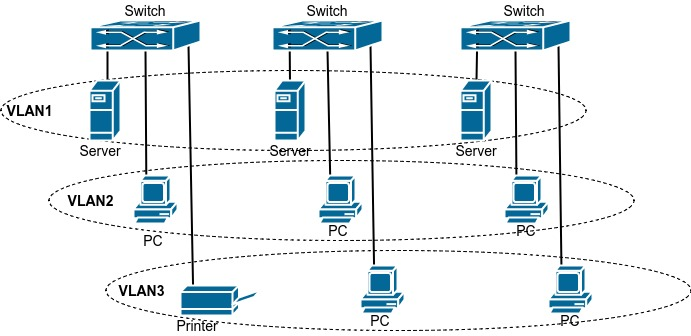

Стандарт IEEE 802.1Q определяет процедуру передачи трафика VLAN.

Основная идея технологии VLAN заключается в том, что большая локальная сеть может быть динамически разделена на отдельные широковещательные области, удовлетворяющие различным требованиям, каждый VLAN представляет собой отдельный широковещательный домен.

Благодаря этим функциям технология VLAN предоставляет следующие возможности:

— Повышение производительности сети;

— Сохранение сетевых ресурсов;

— Оптимизация сетевого управления;

— Снижение стоимости сети;

— Повышение безопасности сети;

Ethernet-порт коммутатора может работать в трех режимах: Access, Trunk и Hybrid, каждый режим имеет различный метод обработки при передаче кадров с тэгом или без.

Порт в режиме Access относится только к одному VLAN, обычно используется для подключения конечных устройств, таких как персональный компьютер или WI-FI маршрутизатор в квартире или офисе.

Порт в режиме Trunk относится к нескольким VLAN и может принимать и отправлять кадры одновременно в нескольких VLAN. Обычно используется для соединения коммутаторов.

Порт в режиме Hybrid, также как и Trunk, относится к нескольким VLAN и может принимать и отправлять кадры одновременно в нескольких VLAN. Может использоваться как для подключения персональных компьютеров, так и для соединения коммутаторов.

Ethernet-порты в режимах Hybrid и Trunk могут принимать данные одним, но отправляют разными способами: Hybrid порт может отправлять пакеты в нескольких VLAN в нетэгированном виде, в то время как Trunk может отправлять трафик в нескольких VLAN только с тэгом, за исключением nativeVLAN.

1.2. Конфигурация VLAN

1. Создание и удаление VLAN

Команда

Описание

! В режиме глобальной конфигурации

Cоздание VLAN, вход в режим конфигурирования VLAN

2. Назначение и удаление имени VLAN

Команда

Описание

! В режиме конфигурации VLAN

Назначение имени VLAN

Удаление имени VLAN

3. Назначение портов коммутатора для VLAN

Команда

Описание

no switchport interface

! В режиме конфигурации VLAN

Добавление портов коммутатора во VLAN

Удаление портов коммутатора из VLAN

4. Выбор типа порта коммутатора

Команда

Описание

! В режиме конфигурации порта

Установка текущего порта в режим Trunk, Access или Hybrid

5. Настройка порта в режиме Trunk

Команда

Описание

switchport trunk allowed vlan

no switchport trunk allowed vlan

! В режиме конфигурации порта

Добавление VLAN в Trunk

Вернуть значение по-умолчанию

switchport trunk native vlan

no switchport trunk native vlan

! В режиме конфигурации порта

установка PVID для интерфейса

возвращение значений по-умолчанию

6. Настройка порта в режиме Access

Команда

Описание

switchport access vlan

no switchport access vlan

! В режиме конфигурации порта

Добавление текущего порта в определенный VLAN.

Вернуть значение по-умолчанию

7. Настройка порта в режиме Hybrid

Команда

Описание

switchport hybrid allowed vlan

no switchport hybrid allowed vlan

! В режиме конфигурации порта

Создание/удаление VLAN, вход в режим конфигурирования VLAN

switchport hybrid native vlan

no switchport hybrid native vlan

! В режиме конфигурации порта

установка PVID для интерфейса

возвращение значений по-умолчанию

8. Включение/выключение vlan ingress rules глобально

Команда

Описание

vlan ingress enable

no ingress disable

! В режиме конфигурации порта

Включение VLAN ingress rules

выключение VLAN ingress rules

9. Настройка private vlan

Команда

Описание

! В режиме конфигурации VLAN

Настройка текущего vlan в качестве Private VLAN.

Возвращение настроек по-умолчанию

10. Настройка ассоциаций private vlan

Команда

Описание

private vlan association

no private vlan association

! В режиме конфигурации VLAN

Выбрать vlan для ассоциации с private vlan

1.3. Пример конфигурации VLAN

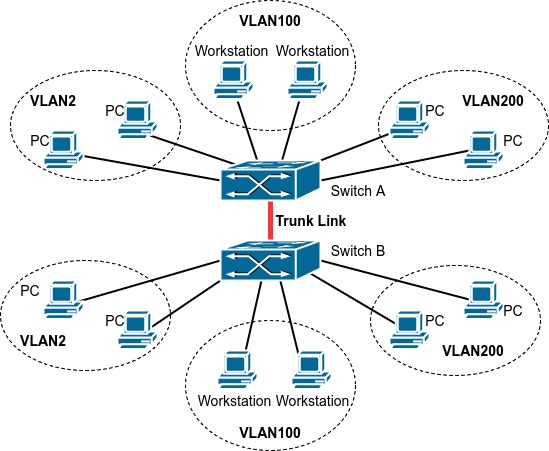

Сценарий:

Представленная на рисунке 19.2, сеть разделена на 3 VLAN: VLAN2, VLAN100, VLAN200 по используемым приложениям, а также по соображениям безопасности. Эти VLAN расположены в разных локациях: A и B. Каждый из двух коммутаторов размещен в своей локации. Устройства в разных локациях могут быть объединены виртуальную локальную сеть, если трафик будет передаваться между коммутаторами A и B.

пункт конфигурации

описание

Коммутатор A и B: порт 2-4

Коммутатор A и B: порт 5-7

Коммутатор A и B: порт 8-10

Коммутатор A и B: порт 11

Соедините порты в режиме trunk на коммутаторах A и B друг с другом, подключите остальные сетевые устройства к соответствующим портам.

1.3.1. Пример конфигурации Hybrid порта

Сценарий:

ПК 1 подключен к интерфейсу Ethernet 1/0/7 Коммутатора “Switch B”, ПК2 подключен к интерфейсу Ethernet 1/0/9 коммутатора “Switch B”, интерфейс Ethernet 1/0/10 “Switch A” подключен к порту Ethernet 1/0/10 коммутатора “Switch B”

Для безопасности ПК1 и ПК2 не должны иметь возможность взаимодействовать друг с другом, но должны иметь доступ к сетевым ресурсам, находящимся за “Switch A”.

Необходимо настроить коммутаторы следующим образом:

Порт

PVID

VLAN, которые может пропускать