SSL-сертификаты от Sectigo

Центр сертификации Sectigo — это крупнейшая компания, которая выпускает сертификаты безопасности. 100+ миллионов владельцев онлайн-ресурсов и приложений доверяют безопасность своих проектов сертификатам от этой компании. Сертификаты Sectigo — это SSL-продукты различного типа от бренда ранее называвшегося Comodo.

Почему пользователи выбирают сертификаты от Sectigo:

Как работает SSL-сертификат

Когда сертификат безопасности устанавливают на сайт, он шифрует соединение между браузером пользователя и сервером. Это важно для сайтов, где есть необходимость использовать личную или банковскую информацию. Можно сказать, что сертификат нужен любому веб-сайту, где есть форма для ввода персональных данных. Благодаря SSL все данные шифруются еще до отправки с сайта. Это значит, что злоумышленники не смогут украсть информацию и использовать.

Типы SSL-сертификатов

Чтобы выбрать правильный сертификат для вашего ресурса, разберемся в типах продуктов безопасности:

SSL-продукты от Sectigo

На сайте https://sectigo.com/ вы увидите большой спектр SSL-продуктов. Вот описание доступных SSL-продуктов:

Где взять сертификат

Если вы определились с типом сертификата, то купить его можно на официальном сайте компании Sectigo. Кроме того, SSL-продукты перепродают другие компании-партнеры. Мы рекомендуем компанию sslcertificate.ru. Кроме цен на 50-60% ниже официальных, здесь вы найдете поддержку и помощь 24/7 по всем главным вопросам. Например:

Надеемся, что статья была полезной для выбора надежной защиты вашего онлайн-ресурса.

Sectigo SSL-сертификаты

Sectigo DV SSL-сертификаты

Доступные сертификаты для небольшого сайта. Выпускаются за 5 минут.

Сертификат Essential SSL — бюджетный вариант для сайтов малого и среднего бизнеса, где проходит немного транзакций. Вместе с сертификатом EssentialSSL вы получите бесплатную печать доверия от Comodo.

Шифрование: До 256 бит

Распознаваемость браузерами: 99.9 %

Поддержка мобильными браузерами: +

Гарантийная сумма: $10 000

Гарантия возврата денег: 30 дней с момента выпуска

Positive SSL — базовый сертификат от компании Sectigo, который подходит для Facebook-приложений и личных сайтов. Этот SSL недорого защищает данные пользователей. Клиенты получают гарантию, что ваш сайт безопасен, а их информация надежно зашифрована и защищена.

Шифрование: До 256 бит

Распознаваемость браузерами: 99.9 %

Поддержка мобильными браузерами: +

Гарантийная сумма: $10 000

Гарантия возврата денег: 30 дней с момента выпуска

Sectigo OV SSL-сертификаты

Сертификаты с проверкой компании подойдут для интернет-магазина. Для выпуска OV сертификата нужно подтвердить регистрацию компании.

InstantSSL — недорогой и надежный сертификат от Sectigo, который подойдет для среднего бизнеса. Чтобы выдать его, Sectigo проверит, что вы законно владеете доменом и что ваша компания существует. К сертификату бесплатно прилагается динамическая печать доверия Corner of Trust — она стоит в правом нижнем углу сайта и постоянно видна пользователю вне зависимости от скроллинга и размера экрана. Когда посетитель наводит на нее курсор, он видит окошко с информацией о компании и SSL-сертификате. Благодаря детальным данным пользователи больше доверяют таким сертификатам.

Тип проверки: С проверкой организации

Время выпуска: Выпускается за 10 рабочих дней

Шифрование: До 256 бит

Распознаваемость браузерами: 99.9 %

Защита субдоменов: –

Зеленая строка браузера: –

Поддержка мобильными браузерами: +

Тип проверки: С проверкой организации

Время выпуска: Выпускается за 10 рабочих дней

Шифрование: До 256 бит

Распознаваемость браузерами: 99.9 %

Защита субдоменов: –

Зеленая строка браузера: –

Поддержка мобильными браузерами: +

Premium SSL подтверждает, что компания существует и надежно защищает онлайн-платежи на сайте. Такой сертификат подойдет для крупных интернет-магазинов и сайтов финансовых учреждений. Динамическая печать доверия Corner of Trust говорит клиентам, что они могут безопасно совершать покупки на сайте — при наведении курсора на печать клиент увидит окошко с информацией о компании и SSL-сертификате.

Тип проверки: С проверкой организации

Время выпуска: Выпускается за 10 рабочих дней

Шифрование: До 256 бит

Распознаваемость браузерами: 99.9 %

Защита субдоменов: –

Зеленая строка браузера: –

Поддержка мобильными браузерами: +

Sectigo EV SSL-сертификаты

Самый надежный тип сертификатов. Центр сертификации проверит документы вашей компании, и в браузере будет отображаться зеленая строка с названием компании.

EV SSL — бюджетный EV SSL-сертификат, который подойдет крупным ecommerce-проектам и финансовым организациям. Центр сертификации Sectigo проводит расширенную проверку компании. Сертификат Sectigo EV SSL показывает зеленую строку в браузере с названием компании — клиент спокойно покупает у вас на сайте, еще и друзей приводит.

Тип проверки: C расширенной проверкой организации

Время выпуска: Выпускается за 14 рабочих дней

Шифрование: До 256 бит

Распознаваемость браузерами: 99.9 %

Защита субдоменов: –

Зеленая строка браузера: +

Поддержка мобильными браузерами: +

Sectigo Wildcard SSL-сертификаты

Sectigo Wildcard защитят все поддомены первого уровня вашего сайта. Это удобно и выгодно, если вы используете поддомены для мобильной версии или страницы заказа.

Positive SSL Wildcard — SSL-сертификат от компании Sectigo, который cтавится на главный домен и его поддомены (1-го уровня). Positive SSL Wildcard подойдет для небольшого проекта с субдоменами: блога, форума. Sectigo SSL Wildcard защищает данные на главном домене и неограниченном количестве его поддоменов (1-го уровня от домена, на который он выпущен).

Тип проверки: С проверкой домена

Время выпуска: Выпускается за 15 минут

Шифрование: До 256 бит

Распознаваемость браузерами: 99.9 %

Поддержка мобильными браузерами: +

Защита субдоменов: +

Зеленая строка браузера: –

Essential SSL Wildcard защитит данные пользователей на неограниченном числе субдоменов (1-го уровня от домена, на который он выпущен). Этот сертификат защищает данные основного домена и всех его поддоменов (1-го уровня) на небольшом проекте, где проходит мало транзакций. Essential SSL Wildcard выдается автоматически за 10-15 минут.

Тип проверки: С проверкой домена

Время выпуска: Выпускается за 15 минут

Шифрование: До 256 бит

Распознаваемость браузерами: 99.9 %

Поддержка мобильными браузерами: +

Защита субдоменов: +

Зеленая строка браузера: –

Premium SSL Wildcard — SSL-сертификат с поддержкой поддоменов, который подтверждает, что вы владеете доменом и что ваша компания существует. Такой сертификат подойдет крупному интернет-магазину или банку, которому нужно защитить не только главный домен, но и все поддомены (например, zakaz.mydomain.ru, korzina.mydomain.ru и другие). У Premium SSL Wildcard повышенная степень надежности и более высокая гарантийная сумма. Он также идет с динамической печатью доверия Corner of Trust — клиенты увидят информацию о вашей компании и сайте, наведя курсор на печать в правом нижнем углу страницы.

Тип проверки: С проверкой организации

Время выпуска: Выпускается за 10 рабочих дней

Шифрование: До 256 бит

Распознаваемость браузерами: 99.9 %

Защита субдоменов: +

Зеленая строка браузера: –

Поддержка мобильными браузерами: +

Sectigo SAN SSL-сертификаты

Если у вас несколько разных доменов и вы хотите защитить все сразу, SAN SSL — лучший выбор. Защищает до 210 доменов одновременно.

Виды SSL-сертификатов и их особенности

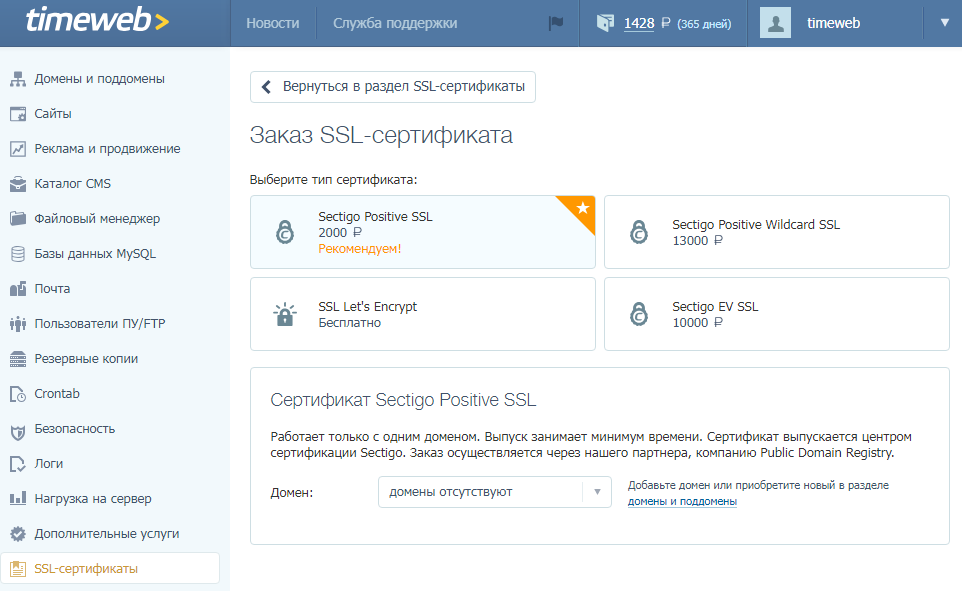

Через Timeweb можно заказать сертификаты, выпускаемые центром сертификации Sectigo, а также бесплатные сертификаты, выпускаемые некоммерческим центром сертификации Let’s Encrypt.

Все представленные сертификаты, кроме EV SSL, являются сертификатами с проверкой домена (DV), которые подтверждают подлинность доменного имени. Они не содержат информации о компании и могут быть оформлены на физическое лицо.

Sectigo

Sectigo Positive Wildcard SSL — этот вид сертификата будет работать на домене и всех поддоменах одного домена. Имеет упрощенную процедуру проверки при выпуске. Срок выпуска сертификата составляет несколько часов.

Особенности данных сертификатов:

Особенности использования сертификата Sectigo Positive Wildcard SSL

Сертификаты SSL Wildcard, работающие на домене и всех его поддоменах, в рамках нашей системы устанавливаются на конкретную директорию. Соответственно, для корректной работы сайта при использовании такого типа сертификата необходимо выполнение следующих условий:

все поддомены должны быть привязаны к директории, на которую установлен сертификат;

файлы сайтов, размещенных на поддоменах, должны быть загружены в подпапки в основной директории сайта;

Let’s Encrypt

Let’s Encrypt предоставляется только на тарифных планах виртуального хостинга (Year+, Optimo+, Century+, Millennium+, 1Сайт, Eterno, Premium).

Необходимые условия для установки Let’s Encrypt

Для успешной установки Let’s Encrypt должны быть соблюдены несколько условий:

Также ошибка установки сертификата может возникнуть, если недоступен так называемый «проверочный путь». При выпуске сертификата создается проверочный файл, который размещается по пути:

Однако настройки отдельных web-приложений могут запрещать размещение файлов по такому пути. В этом случае в панели управления в статусе сертификата будет выведено сообщение «Ошибка». Для устранения проблемы необходимо обратиться в службу поддержки.

SSL Wildcard

SSL Wildcard — сертификат, который выпускается бессрочно и работает на домене и всех его поддоменах.

Сертификат оплачивается единоразово в момент заказа, после чего бесплатно продлевается автоматически.

SSL Wildcard предоставляется на тарифных планах виртуального хостинга и для выделенных серверов с нашим администрированием.

Устанавливаем SSL: какой сертификат выбрать?

Что такое SSL и HTTPS

SSL, или Secure Sockets Layer («уровень защищенных сокетов»), это протокол, который обеспечивает защищенный обмен данными. Благодаря шифрованию и аутентификации (проверки подлинности идентификатора) передача данных идет через безопасный канал, то есть пользователю не нужно волноваться о том, что информация, которую он передает, может попасть не в те руки.

Активное использование SSL привело к тому, что в 2000 году появился протокол Hypertext Transfer Protocol Secure («защищенный гипертекстовый протокол для передачи данных»), сокращенно HTTPS; он является расширением протокола передачи данных HTTP.

Использование HTTPS на сайте позволяет безопасно передавать данные от одного компьютера к другому. Проще говоря, все данные, которые вы передадите, будут надежно защищены, и никто не сможет их «подслушать». Это особенно важно в ситуациях с онлайн-оплатой, когда пользователи вводят номера своих банковских карточек и, конечно же, не хотят, чтобы они попали к злоумышленникам.

Наличие SSL-сертификата на сайте – это гарантия того, что данные защищены и не попадут в чужие руки. Это важно как для пользователей, так и для владельцев сайтов.

Еще пару лет назад перевод сайта на HTTPS был скорее личным желанием, чем необходимостью, но сейчас, с развитием виртуальной сети, забота о безопасности данных все больше волнует глобальные корпорации – и теперь сайты, которые еще не перешли на защищенный протокол передачи данных, помечаются как небезопасные.

Что сделать, чтобы ваш сайт начал работать по безопасному протоколу? Установить специальный SSL-сертификат. Сейчас существует несколько компаний, которые выдают подобные сертификаты, о двух самых популярных расскажем ниже.

Seсtigo

Sectigo – один из самых крупных поставщиков SSL-сертификатов на сегодняшний день. Многие уже знакомы с продуктами этой компании: до ноября 2018 года они выпускались под названием Comodo. В результате ребрендинга изменилось название и логотип, но в техническом плане компания осталась одним из лидеров рынка сертификатов. За более чем 20 лет работы по всему миру было продано свыше 100 млн сертификатов.

Наша компания предлагает 3 основных варианта сертификатов от Sectigo:

Функции у этих сертификатов разные, как и стоимость.

Начнем с самого бюджетного – Sectigo Positive SSL. Это стандартный SSL-сертификат, который можно смело рекомендовать всем, кто хочет перевести свой сайт на HTTPS. Sectigo Positive SSL предлагает проверку домена начального уровня. Это самый распространенный вид сертификата, он требует лишь подтверждение владения доменом, без предоставления других документов. Sectigo Positive SSL может заказать любое физическое или юридическое лицо, процесс получения сертификата и установки его на сайт занимает всего несколько часов.

Второй сертификат, который можно приобрести, – Sectigo EV SSL. Это сертификат расширенной проверки (EV сокращение от “extended validation”). В этом случае центры сертификации устанавливают владельца сайта и подтверждают, что домен действительно принадлежит этой компании или юридическому лицу. Браузеры отмечают такие сайты зеленым выделением, а также указывают название компании перед доменом. Если сайт принадлежит крупной компании, на нем каждый день происходит много финансовых операций, то есть смысл задуматься о приобретении именно этого SSL-сертификата.

Из-за расширенной проверки выпуск EV SSL-сертификатов занимает больше времени, чем приобретение других сертификатов, но в итоге вы получаете один из самых востребованных и надежных SSL-сертификатов, который повышает доверие пользователей и помогает увеличить продажи.

Наконец, есть третий вид сертификата, он называется Sectigo Postitive Wildcard SSL. Он используется в качестве единого сертификата для домена и нескольких поддоменов. То есть вместо того, чтобы устанавливать отдельный сертификат на каждый поддомен, вы можете просто купить Sectigo Postitive Wildcard SSL и установить его сразу и на домен, и на любое количество поддоменов. При этом оформление занимает примерно столько же времени, сколько и обычного Sectigo Positive SSL.

Sectigo Postitive Wildcard SSL – идеальный вариант для сайтов с большим количеством региональных поддоменов, а также проектов, которые размещают на поддоменах отдельные разделы своего сайта: блог, форум, личный кабинет и так далее.

Вне зависимости от того, какой вид SSL-сертификата Sectigo вы выберите в итоге, все они отличаются высокой степенью защиты данных, а также следующими важными моментами:

На сегодняшний день сертификаты Sectigo это одни из самых надежных сертификатов, предоставляющих высокий уровень защиты данных и обладающими всеми ключевыми чертами качественного SSL-сертификата.

Let’s Encrypt

Тем, кто ищет некоммерческую альтернативу, стоит обратить внимание на Let’s Encrypt. Этот центр сертификации начал свою работу в 2015 году и уже в 2017 похвастался выпуском своего 100-миллионного сертификата. Причина такой популярности проста: сертификаты Let’s Encrypt бесплатны, легко устанавливаются и не требуют сложных настроек.

Но есть несколько нюансов, о которых стоит знать перед установкой этого сертификата. Срок его действия составляет 90 дней; после этого сертификат необходимо продлевать.

Let’s Encrypt нормально работает в большинстве браузеров и систем, но с некоторыми системами этот сертификат не совместим.

Так как это бесплатный продукт, его создатели не предоставляют никаких гарантий в тех случаях, когда что-то может пойти не так.

В остальном это неплохой вариант бесплатного SSL-сертификата.

Как подключить SSL-сертификат

Самый приятный момент – подключить SSL-сертификат в компании Timeweb очень легко. Вы можете либо самостоятельно заказать его в панели управления аккаунтом, либо просто написать обращение в службу поддержки, а дальше все необходимые действия выполнят наши специалисты. Время создания сертификата зависит от его типа, но, как правило, занимает не более нескольких часов. Исключение – сертификат Sectigo EV SSL, который из-за проверки данных оформляется дольше.

Если после прочтения статьи вы все еще не определились, какой сертификат хотите приобрести, оставьте заявку на оформление SSL-сертификата в панели управления аккаунтом или в чате на нашем сайте Timeweb, мы с радостью вам поможем!

Проблема с сертификатами Sectigo после 30 мая 2020 года и метод решения

В субботу 30 мая 2020 года возникла не сразу понятная проблема с популярными SSL/TLS сертификатами от вендора Sectigo (бывший Comodo). Сами сертификаты продолжали оставаться в полном порядке, однако «протух» один из промежуточных CA-сертификатов в цепочках, с которыми поставлялись данные сертификаты. Ситуация не сказать, чтобы фатальная, но неприятная: актуальные версии браузеров ничего не заметили, однако большая часть автоматизаций и старых браузеров/ОС оказались не готовыми к такому повороту.

Хабр не стал исключением, поэтому и написан этот ликбез / postmortem.

TL;DR Решение в самом конце.

Опустим базовую теорию про PKI, SSL/TLS, https и прочее. Механика удостоверения сертификатом безопасности домена состоит в построении цепочки из ряда сертификатов до одного из доверенных браузером или операционной системой, которые хранятся в так называемом Trust Store. Этот список распространяется с операционной системой, экосистемой среды исполнения кода или с браузером. Любые сертификаты имеют срок действия, по истечении которого они считаются недоверенными, в том числе сертификаты в trust store. Как выглядела цепочка доверия до наступления рокового дня? Разобраться нам поможет web-утилита SSL Report от компании Qualys.

Итак, одним из самых популярных «коммерческих» сертификатов является Sectigo Positive SSL (ранее разывался Comodo Positive SSL, сертификаты с этим наименованием ещё в ходу), он является так называемым DV-сертификатом. DV — это самый примитивный уровень сертификации, означающий проверку доступа к управлению доменом у выпускающего такой сертификат. Собственно, DV и расшифровывается как «domain validation». Для справки: ещё есть OV (organization validation) и EV (extended validation), а бесплатный сертификат от Let’s Encrypt тоже DV. Для тех, кому по какой-либо причине не устраивает механизм ACME, продукт Positive SSL является самым подходящим по соотношению цена/возможности (однодоменный сертификат стоит около 5-7 долларов за год с суммарным сроком действия сертификата до 2 лет и 3 месяцев).

Типовой сертификат Sectigo DV (RSA) до недавнего времени поставлялся с такой цепочкой промежуточных CA:

Здесь отсутствует «третий сертификат», самоподписной от AddTrust AB, так как в какой-то момент времени стало считаться правилом плохого тона включать в цепочки самоподипсанные корневые сертификаты. Можно обратить внимание, что промежуточный CA, выданный UserTrust от AddTrust имеет срок действия 30 мая 2020 года. Это не спроста, так как для данного CA была запланирована процедура вывода из эксплуатации. Считалось, что к 30 мая 2020 года во всех trust store уже к этому времени появится кросс-подписанный сертификат от UserTrust (под капотом это один и тот же сертификат, вернее публичный ключ) и цепочка, даже с включенным недоверенным уже сертификатом будет иметь альтернативные пути построения и никто этого не заметит. Однако, планы разбились о реальность, а именно пространный термин «legacy systems». Действительно, владельцы актуальных версий браузеров ничего не заметили, однако сломалась гора автоматизаций, построенных на curl и ssl/tls-библиотеках ряда языков программирования и сред исполнения кода. Надо понимать, что многие продукты не руководствуются встроенными в ОС средствами построения цепочек, а «носят» свой trust store с собой. И не всегда они содержат то, что хотело бы видеть CA/Browser Forum. Да и в Linux далеко не всегда обновляются пакеты типа ca-certificates. В итоге всё вроде в порядке, но что-то не работает то там, то здесь.

По рисунку 1 понятно, что хоть и у подавляющего большинства всё выглядело как обычно, у кого-то что-то сломалось и трафик заметно просел (левая красная черта), потом он подрос, когда заменили один из ключевых сертификатов (правая черта). Были всплески и посередине, когда меняли иные сертификаты, от которых тоже что-то зависело. Так как у большинства визуально всё продолжало работать более-менее штатно (за исключением странных глюков типа невозможности загрузки картинок на Habrastorage), можно сделать косвенный вывод о количестве legacy-клиентов и ботов на Хабре.

Рисунок 1. График «трафика» на Хабре.

По рисунку 2 можно оценить, как строится в актуальных версиях браузеров «альтернативная» цепочка до доверенного CA-сертификата в браузере пользователя, даже при наличии «протухшего» сертификата в цепочке. Это, как считала сама Sectigo, тот самый повод не делать ничего.

Рисунок 2. Цепочка до доверенного сертификата современной версии браузера.

А вот на рисунке 3 можно заметить, как всё выглядит на самом деле, когда что-то пошло не так и у нас legacy система. В таком случае соединение HTTPS не устанавливается и мы видим ошибку типа «certificate validation failed» или подобную ей.

Рисунок 3. Цепочка инвалидировалась, так как корневой сертификат и подписанный им промежуточный «протухли».

На рисунке 4 мы уже видим «решение» для legacy систем: есть ещё один промежуточный сертификат, вернее «кросс-подпись» от иного CA, который как правило предустановлен в legacy системах. Это то, что нужно сделать: найти этот сертификат (который помечен как Extra download) и заменить им «протухший».

Рисунок 4. Альтернативная цепочка для legacy систем.

К слову: у проблемы не было широкой огласки и какого-то общественного обсуждения, в том числе из-за излишней самонадеянности Sectigo. Вот, например, мнение одного из поставщиков сертификатов в отношении к данной ситуации:

Previously they [Sectigo] assured everyone that no issues will be. However, the reality is that some legacy servers/devices are affected.

That is a ridiculous situation. We pointed their attention to the expiring AddTrust RSA/ECC multiple times within a year and each time Sectigo assured us no issues will be.

Я лично задавал вопрос на Stack Overflow на этот счёт месяц назад, но судя по всему, аудитория проекта не очень подходящая для таких вопросов, так что пришлось не него ответить самостоятельно по факту разбора.

Sectigo выпустил на этот счёт FAQ, но он настолько нечитабельный и пространный, что пользоваться им невозможно. Вот цитата, являющаяся квинтэссенцией всей публикации:

What You Need to Do

For most use cases, including certificates serving modern client or server systems, no action is required, whether or not you have issued certificates cross-chained to the AddTrust root.

As of April 30, 2020: For business processes that depend on very old systems, Sectigo has made available (by default in the certificate bundles) a new legacy root for cross-signing, the “AAA Certificate Services” root. However, please use extreme caution about any process that depends on very old legacy systems. Systems that have not received the updates necessary to support newer roots such as Sectigo’s COMODO root will inevitably be missing other essential security updates and should be considered insecure. If you would still like to cross-sign to the AAA Certificate Services root, please contact Sectigo directly.

Очень нравится тезис «very old», конечно. Например, curl в консоли Ubuntu Linux 18.04 LTS (нашей базовой ОС на данный момент) с последними обновлениями не старше месяца, сложно назвать very old, однако оно не работает.

Большинство дистрибьютеров сертификатов выпустили свои заметки с решениями ближе к вечеру 30 мая. Например, очень годная в техническом плане от NameCheap (с конкретным описанием что делать и с готовыми сборками CA-bundles в zip-архивах, но только RSA):

Рисунок 5. Семь шагов, чтобы быстро всё починить.

Есть неплохая статья от Redhat, но там всё более Legacy и нужно инсталлировать даже ещё более корневой legacy сертификат от Comodo, чтобы всё работало.

Решение со стороны сервера

Стоит продублировать решение ещё и тут. Ниже располагаются два набора цепочек для сертификатов DV Sectigo (не Comodo!), одна для привычных RSA сертификатов, другая для менее привычных ECC (ECDSA) сертификатов (мы используем две цепочки достаточно давно). С ECC было сложнее, так как большинство решений не учитывает наличие таких сертификатов в силу их малой распространённости. В итоге, нужный промежуточный сертификат был найден на crt.sh.

Цепочка для сертификатов, основанных на алгоритме ключа RSA. Сравните со своей цепочкой и обратите внимание, что заменился только нижний сертификат, а верхний остался прежним. Я их отличаю в бытовых условиях по последним трём символам блоков base64 не считая символа «равно» (в данном случае En8= и 1+V ):

Цепочка для сертификатов, основанных на алгоритме ключа ECC. Аналогично с цепочкой для RSA, заменился только нижний сертификат, а верхний остался прежним (в данном случае fmA== и v/c= ):

Решение со стороны клиента

Внимание! Тут далее по тексту размещаются сертификаты безопасности и предложения их импортировать в систему. Это референс! Не надо бездумно импортировать их в trust store и делать доверенными. Мы в Интернете и тут нельзя никому доверять (даже Хабру, sad but true)! Если просто импортировать промежуточные сертификаты, как правило, достаточно безопасно (не делая их вручную «доверенными», они наследуют доверие сами и без вас), то импортировать самоподписные руты надо строго включая мозг и сверяя отпечатки сертификатов с эталонными значениями, указанными на сайтах вендоров сертификатов. Praemonitus, praemunitus.

Как правило, если владелец сервера с проблемным сертификатом уже заменил цепочку, то на стороне клиента делать ничего не нужно, так как недостающий промежуточный сертификат имеет кросс-подпись от достаточно старого CA, который с большей долей вероятности уже был заботливо предустановлен в trust store даже сильно legacy-системы при царе Горохе. И всё должно работать.

Но бывают случаи, что владелец сервера либо не в курсе проблемы, либо не обладает должной компетенцией для её решения, либо решать проблему банально некому, ибо сервер на лютом аутсорсе, и всем в принципе наплевать (что-то на уровне проблемы индейцев и шерифа). А попасть на такой сервер надо из-под системы не первой свежести. Как показали комментарии, к сожалению, такие случаи определённо носят достаточно массовый характер.

Есть известная проблема реализации построения цепочек PKI в ряде старых крипто-библиотек (некотоорые версии OpenSSL и GnuTLS, например), которые банально не умеют строить множество цепочек от нескольких доверенных якорей к конечному сертификату. То есть, они воспринимают цепочку доверия как линейную сущность, а не направленный граф. Первой помощью в таких системах будет удаление из trust store или отключение почившего корневого сертификата AddTrust External CA Root. Выглядит он так:

Конечно, хорошим подспорьем будет обновить OpenSSL, например, в случае проблем именно с этой библиотекой. Но зачастую это практически невозможно, ибо мало заменить библиотеку с удовлетворением зависимостей, надо ещё и пересобрать софт, использующий эту библиотеку. Для большинства это непреодолимый квест и практически гарантированная возможность доломать систему до конца. В случае GnuTLS также гарантировано отдельное развлечение, местами даже пободрее, чем с OpenSSL. Весьма подробная заметка на OpenNET.

Далее, сделует проверить, что тот самый престарелый, но действительный сертификат AAA Certificate Services от Comodo, выпустивший в качестве подорожника кросс-подпись, наличествует в trust store ОС или браузера клиента. Идентифицировать его можно по следующим атрибутам:

Если такой сертификат отсутствует, то надо его импортировать в trust store и сделать доверенным. Без него не будет вообще работать ничего, даже если владелец сервера выполнит рекомендации. Но повторюсь: он должен быть в поодавляющем числе trust store систем и браузеров.

Далее, вторым шагом может стать импорт пачки промежуточных сертификатов, покрывающих большую часть случаев битой цепочки со стороны клиента. На самом деле, упомянутый выше «дедушка» сертификатов наплодил немало дочерних CA, с полным списком можно ознакомится внизу этой страницы. Но нам все не нужны, нам нужно только четыре. Два для продуктов под брендом Comodo и два для продуктов под брендом Sectigo, в каждой паре один для сертификатов, основанных на ключе RSA, а второй для ECDSA.

USERTrust RSA Certification Authority (под ним «ходят» разные промежуточные сертификаты RSA Sectigo):

USERTrust ECC Certification Authority (под ним «ходят» разные промежуточные сертификаты ECDSA Sectigo):

COMODO RSA Certification Authority (под ним «ходят» разные промежуточные сертификаты RSA Comodo, ещё не выведенные из эксплуатации):

COMODO ECC Certification Authority (под ним «ходят» разные промежуточные сертификаты ECDSA Comodo, ещё не выведенные из эксплуатации):

По идее, после таких манипуляций всё должно заработать. Разные операционные системы имеют разные механизмы шатания их trust store, в каждом конкретном случае надо обращаться к документации, как это делается. Надо отдать должное, этот случай достаточно сильно переполошил веб и большинство мэйнтейнеров ОС и иных систем выпустили свои FAQ, которые легко ищутся по ключевым словам fix sectigo certificate issue in << system_name >> или схожим в большинстве поисковиков.