Грабли вай фая: как не нужно настраивать беспроводную сеть

Давайте, наконец, побеседуем о сельхозинвентаре в беспроводных сетях. Ведь эту интересную тему так редко обсуждают! А ведь неопытных пользователей на пути настройки Wi-Fi связи подстерегает просто масса коварных «граблей». Осторожно, не наступите!

Чужой экспириенс. Или чуждый?

Поэтому всегда помните, чему учил великий дедушка Эйнштейн: «все относительно и зависит от точки зрения наблюдателя». Руководствуйтесь принципом «доверяй, но проверяй», и не ошибетесь. Ведь какова единственно верная настройка применительно к конфигурации вашего оборудования, можете установить только вы сами, проверив работу той или иной функции на практике. Учитывайте, что даже так называемое «общепринятое» или «общественное» мнение может быть ошибочным. Именно так когда-то было с пресловутым инцидентом с QoS, который якобы «отъедал» 20% пропускной способности компьютерной сети. И который все дружно кинулись отключать, потому что один «великий эксперт» из интернета совершенно неправильно понял разработчиков Microsoft, а у тех как обычно «не было времени объяснять». И куча человеко-часов труда была растрачена разными (и даже очень умными) людьми на абсолютно напрасное ковыряние в сетевых настройках. Признаться, и ваш покорный слуга согрешил с QoS по молодости лет. Прекрасное было время.

Так, быстренько прогоняем ностальгию! Ведь нам вообще в другую сторону: у нас пробежка по беспроводным граблям.

Гребемся в безопасности: уйма настроек, которые… Не нужны.

Помнится в статье, касающейся раздачи Wi-Fi с телевизора, я поддержал компанию LG в ее подходе к безопасности сети. Все возможности пользователя по настройке безопасности были ограничены единственной опцией смены пароля! И на самом gagadget, и на сайтах «спионеривших» данную статью, непременно находились мастера тонкой настройки безопасности, гневно осуждающие такой подход. Им, видите ли, подавай разнообразие настроек! Видимо в глубине души, где-то очень глубоко, эти люди чувствуют себя великими гуру-учителями дзен безопасности. Но нирвана заядлых настройщиков разрывается о суровую действительность реального мира.

Какие настройки безопасности предлагает нам Wi-Fi сеть? Это построение защиты в соответствии со стандартами WEP, WPA и WPA2 при использовании алгоритмов шифрования TKIP и AES.

Стандарты WPA имеют простой режим, он же WPA-Personal, он же Pre-Shared Key (WPA-PSK) и расширенный режим аутентификации, он же WPA-Enterprise.

Пробежимся по ним, лавируя между граблями. Метод защиты WEP (Wired Equivalent Privacy) вы можете использовать, только если хотите предоставить соседским мальчишкам реальный шанс опробовать свои силы во взломе беспроводных сетей. Если они талантливы – управятся за считанные минуты. Если очень ленивы – справятся за день, с перерывом на обед. Думаю, такой вариант безопасности сети на сегодня не устраивает 99,99999% пользователей, кроме тех редких чудаков, которые пишут комментарии, откладывая Букварь.

WPA (Wi-Fi Protected Access) – более сильная штука в плане защиты. Согласно стандарту IEEE 802.11i при использовании защищенного беспроводного доступа WPA применяется временный протокол целостности ключа TKIP (Temporal Key Integrity Protocol). Это звучит так прекрасно! И сеть была бы на замке, если не учитывать «но». Первое «но» прозвучало еще в 2008 году, когда умными людьми был предложен способ взлома ключа TKIP за несколько минут, что позволяло перехватывать данные в сети. А в 2009 году японцы занимались в университете непонятно чем, и нашли способ гарантированного взлома WPA сетей. WPA, давай до свиданья!

Картина с безопасностью Wi-Fi была бы совсем безрадостной, если бы уже почти десять лет обязательным условием для сертификации любых Wi-Fi устройств не являлась поддержка протокола защищенного беспроводного доступа WPA2, использующего алгоритм шифрования AES (Advanced Encryption Standard). Именно благодаря уникальному сочетанию WPA2+AES современная беспроводная сеть может быть надежно защищена. Если пользователь не какал, простите, на ее безопасность.

Что касается режимов WPA-Personal и WPA-Enterprise. Если первый ограничивается паролем, то второй требует наличия базы зарегистрированных пользователей для проверки прав доступа к сети, и база эта должна храниться на специальном сервере. Ну так вот, для домашнего использования или рядового офиса использование WPA-Enterprise – это дорого, непрактично и абсолютно бесполезно. А поэтому никому не нужно. Более того, даже на промышленных предприятиях режим WPA-Enterprise редко используется, потому что все эти дополнительные сложности/расходы и там без особой надобности. В защиту WPA-Enterprise могу сказать лишь одно – это очень надежная штука.

Таким образом, режим WPA-Personal, защищенный доступ WPA2 и шифрование AES ((WPA-PSK) + WPA2 + AES) – это все что пользователю нужно знать о настройках безопасности беспроводной сети. Иного адекватного варианта просто нет. Именно этот вариант по умолчанию предлагала в своем телевизоре компания LG, за что я ее и похвалил. Все остальные вариации настроек – от лукавого. Чей нездоровый интерес удовлетворяют производители беспроводного оборудования, предлагая давно ненужные и устаревшие опции настройки в современных Wi-Fi устройствах, я не знаю. Ориентация на тех, кто уже одолел букварь, но все еще чувствует себя неуверенно при виде таблицы умножения? Возможно.

Ах да! Ведь есть же еще «популярный» режим работы Wi-Fi сети вообще безо всяких защит! И каждый второй обзиратель беспроводного оборудования не преминет упомянуть: вот это, ребята, и есть искомый идеал – режим самой высокой производительности Wi-Fi! А всякое там шифрование только снижает скорость связи. Ой ли?

Безопасность без тормозов.

Получается, чтобы получить максимальную скорость работы сети, мы должны пожертвовать безопасностью? Но это как-то очень похоже на грабли, даже на первый взгляд. У таких утверждений вроде бы есть и рацио: ведь при передаче на шифрование/дешифровку сигнала требуется дополнительно время. Однако это было бы справедливо в идеальном мире. Наш мир несправедлив. Его мрачные реалии таковы, что скорость передачи данных по беспроводной сети столь низка (возможно, в сети стандарта 802.11ас расклад и отличается, пока у меня нет возможности это проверить, но все сказанное абсолютно справедливо для сетей 802.11 b/g/n), что процессор вполне справляется с шифрованием практически в «фоновом» режиме. Поэтому скорость Wi-Fi сети при адекватно настроенном шифровании ((WPA-PSK) + WPA2 + AES) не падает по сравнению с режимом без шифрования. Спросите об этом у любого производителя сетевого оборудования, он вам это подтвердит. Или можете просто проверить на своем роутере и убедиться в этом лично. Однако при других настройках безопасности скорость сети может падать (подробности немного далее). Поэтому следите, чтобы сетевые настройки на всем оборудовании были корректны и какие-нибудь малозаметные грабельки в одном месте не приводили к снижению скорости передачи данных всей сети. Ну, собственно к скорости давайте и перейдем.

По граблям со скоростью

Есть еще один распространенный среди обзирателей миф – якобы беспроводная сеть «сбрасывает обороты», работая на скорости самого медленного Wi-Fi устройства из подключенных. Ничего подобного! Разработчики Wi-Fi не падали с дуба! А даже если и падали, то невысоко. Поэтому роутер или точка доступа общаются с каждым беспроводным устройством индивидуально и на максимально доступной для него скорости, разумеется, в рамках скоростных возможностей используемой сети. Так, при использовании смешанного режима mixed mode 802.11g/n устройства, поддерживающее скорость сети n, не будут сбрасывать скорость до стандарта g. Скорость беспроводной сети будет снижаться только во время связи с устройствами, поддерживающих g-стандарт. Просто нужно понимать, что чем больше будет в беспроводной сети таких медленных устройств и чем больше будет у них трафик, тем медленнее будет работать беспроводная сеть в целом. Поэтому производители и не рекомендуют использовать всякие там mixed режимы и ограничится выбором стандарта 802.11n для современной сети. Исключение – когда в хозяйстве есть старые, но дорогие сердцу устройства, несовместимые со стандартом 802.11n. Например, ноутбуки. Впрочем, для них вполне можно прикупить какой-нибудь недорогой Wi-Fi адаптер с поддержкой стандарта n и не отказывать себе в скорости беспроводного серфинга.

Самые «горячие головы» в порыве энтузиазма советуют сразу же отключить всякие «режимы экономии» и перевести роутер, точку доступа или сетевую карту в режим максимальной мощности передачи – для повышения скорости.

Однако ни к какому заметному результату, окромя дополнительного нагрева устройства, это не приведет. Попытка выявить увеличение скорости работы сети при повышении мощности передачи роутера или сетевого адаптера в пределах моей скромной квартиры успехом не увенчалась – сеть работала на одинаковой скорости независимо от мощности радиосвязи. Разумеется, если у вас большой частный дом, совет может оказаться дельным – для устойчивой связи в самых дальних комнатах мощность сигнала действительно желательно повысить. Жителям обычных городских квартир максимальная мощность Wi-Fi просто ни к чему, она будет только мешать соседским сетям. К тому же беспроводные устройства находящемся недалеко от роутера или точки доступа при максимальной мощности передачи могут работать даже менее стабильно и быстро, чем при более низкой мощности. Поэтому всегда начинайте с

а там уже смотрите по обстановке.

А вот неправильные настройки безопасности сети вполне способны отрицательно сказаться на скорости! Почему-то даже писатели мануалов к роутерам, не говоря уже об обзирателях, при выборе настройки безопасности рекомендуют выбирать шифрование TKIP + AES. Однако если налажать и использовать режим шифрования TKIP в mixed mode сети, то скорость всей сети автоматически упадет до 802.11 g, поскольку сетями 802.11n такой устаревший тип шифрования просто не поддерживается. Оно вам надо? Сравните:

Пропускная способность беспроводной WPA-PSK сети в режиме шифрование AES, раскрывается весь потенциал 802.11n (около 13,5 Мб/с):

И пропускная способность этой же беспроводной сети при использовании шифрования TKIP (около 2,8 МБ/с):

Сравнили? А теперь забудьте про этот TKIP вообще! Это просто старые ужасные грабли.

Ускорение с тормозами

Пожалуй, не буду рассказывать про длинную и короткую преамбулу и прочую чепуху, оставшуюся в настройках сетевого оборудования с доисторических времен – это утратило актуальность еще с приходом стандарта Wi-Fi 802.11g, когда длинные преамбулы ушли на вечный покой. Но, тем не менее, некоторые интересные «плюшки» ускорения Wi-Fi сохранились еще с тех пор. Это, например, возможность использования Short GI. Что за…?

Поясняю. Wi-Fi оборудованием используется так называемый Guard Interval. Это пустой промежуток времени между последовательно передаваемыми по беспроводной связи символами (обычно шестнадцатеричными). Интервал имеет важное прикладное значение – он используется для снижения уровня ошибок при беспроводной передаче данных. Стандартный Guard Interval имеет продолжительность 800нс. Предполагается, что за 800нс отправленный радиосигнал гарантированно попадет на приемное устройство с учетом всех возможных задержек, и можно будет отправлять следующий символ.

Ну так вот, «оверклокеры Wi-Fi», предлагают сократить защитный интервал. Short GI означает Guard Interval сокращенный вдвое, до 400нс. В теории по расчетам британских ученых это должно поднять скорость работы беспроводной сети примерно на 10% с небольшим. Отлично же! И вроде как в пределах небольшой сети «подводных каменей» для быстрых волн Wi-Fi не должно быть при Short GI. На это когда-то купился и я. Около года мой роутер проработал с Short GI, пока в один прекрасный момент я не решил померять прирост производительности от этого «улучшайзера». Померял. И чуть не откусил себе локти!

Свободу каналам!

Львиная доля писателей советов по ускорению Wi-Fi рекомендуют непременно «вручную» поискать наименее загруженные частотные радиоканалы и принудительно прописать их в настройках роутера для своей сети. Они почему-то совершенно забывают, что современный роутер сам способен выбирать наименее загруженные каналы при инициализации сети и начинать работу на них. Если же прописывать каналы принудительно, то возможна ситуация, как в сказке про двух баранов на мосту. Например, когда один настройщик «прописывал» каналы, соседский роутер не работал, и наоборот. В итоге возникает вариант, когда наиболее близкие соседние сети по итогам «ручных» настроек оказываются на одних и тех же каналах. И поскольку настройки жестко заданы пользователем, сам роутер уже не в состоянии ничего изменить и упорно работает на занятых частотах. В результате соседние сети, использующие широкий (40 МГц) диапазон для беспроводной связи, активно мешают друг другу, а пользователи плюются от низкого качества связи.

Чтобы не наступить на эти неприятные грабли, предоставьте Wi-Fi роутеру возможность самостоятельно проверить эфир и выбрать свободные радиоканалы.

За сим раскланиваюсь, светлого вам беспроводного будущего!

Почитайте еще про настройку беспроводных сетей:

А посмотреть доступные на рынке устройства для раздачи беспроводного интернета можно в нашем каталоге Wi-Fi-роутеров.

Подписывайтесь на наш нескучный канал в Telegram, чтобы ничего не пропустить.

Что за странные пинги по Wi-Fi?

300-400 мс, а так чаще всего 500-700 мс)

Пинги с ноута на роутер.

Подключение через Wi Fi, 802.11n

Ноут в комнате, роутер в коридоре в прямой видимости (при отрытой двери), расстояние около

7 м.

Состояние блютус (вкл-выкл) на время пинга никак не влияет.

Помех практически нет, вот скрин из inSSIDer.

Периодически пробиваются точки соседей (2-5 штук), но в основном эфир пустой.

Вопрос, почему такие пинги?

Возможно, из-за той же причины и эта нерешенная проблема

зы. А что, спойлеров на тостере нет?

Оценить 14 комментариев

Дмитрий Крымцев: Если имелось в виду подключение по кабелю (отнес ноут к роутеру, проверить), то все летает:

nexthop: Прошивки штатные, да и потом, проявляется на 2х разных роутерах (вопрос Дмитрия Крымцева напомнил мне о старом роутере с той же проблемой).

Получается, что wifi адаптер у ноута подглючивает?

Дмитрий Крымцев:

Да, дрова пробовал менять несколько раз. Ставил:

1. с сайта ноута

2. «автоматические» от Microsoft Update

3. Родные Atheros.

Сейчас стоят «автоматические» от Microsoft Update.

Итого, верно ли я вас понимаю, что природа таких скачущих пингов (2-300-2-300) — забитый радиоэфир?

123459: Нет, разные. Проверил только что.

Обмен пакетами с 192.168.13.1 по с 32 байтами данных:

Ответ от 192.168.13.1: число байт=32 время=422мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=440мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=2мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=415мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=1мс TTL=64

Статистика Ping для 192.168.13.1:

Пакетов: отправлено = 6, получено = 6, потеряно = 0

(0% потерь)

Приблизительное время приема-передачи в мс:

Минимальное = 1мсек, Максимальное = 440 мсек, Среднее = 213 мсек

Control-C

^C

Обмен пакетами с 192.168.13.1 по с 1200 байтами данных:

Ответ от 192.168.13.1: число байт=1200 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=4мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=2мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=2мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=3мс TTL=64

Статистика Ping для 192.168.13.1:

Пакетов: отправлено = 8, получено = 8, потеряно = 0

(0% потерь)

Приблизительное время приема-передачи в мс:

Минимальное = 1мсек, Максимальное = 4 мсек, Среднее = 1 мсек

Control-C

^C

вот логи для разных пингов:

Обмен пакетами с 192.168.13.1 по с 32 байтами данных:

Ответ от 192.168.13.1: число байт=32 время=168мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=4мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=162мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=180мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=2мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=207мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=2мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=201мс TTL=64

Ответ от 192.168.13.1: число байт=32 время=1мс TTL=64

Статистика Ping для 192.168.13.1:

Пакетов: отправлено = 10, получено = 10, потеряно = 0

(0% потерь)

Приблизительное время приема-передачи в мс:

Минимальное = 1мсек, Максимальное = 207 мсек, Среднее = 92 мсек

Control-C

^C

Обмен пакетами с 192.168.13.1 по с 1200 байтами данных:

Ответ от 192.168.13.1: число байт=1200 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=2мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=1мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=2мс TTL=64

Ответ от 192.168.13.1: число байт=1200 время=2мс TTL=64

Статистика Ping для 192.168.13.1:

Пакетов: отправлено = 9, получено = 9, потеряно = 0

(0% потерь)

Приблизительное время приема-передачи в мс:

Минимальное = 1мсек, Максимальное = 2 мсек, Среднее = 1 мсек

Control-C

^C

Scan valid interval что это

Сообщения: 95

Благодарности: 3

Скорость, указанную для WI-FI для двух устройств можете смело делить на два, не говоря уже о том, что условия использования далеки от лабораторных. Что, собственно, почти и произошло.

Это связано с тем, что полная, указанная, скорость, так сказать, делится между всеми компьютерами в сети. Поэтому логично, что при использовании двух компьютеров скорость упадет в два раза, ибо у WiFi нет дуплекса, а передавать данные надо бы в обе стороны, хотя бы для подтверждения получения. Таким образом, чем больше устройств в сети, тем меньше получится скорость в итоге.

Так же из скорости канала вычитается всякого рода служебная информация, различные задержки для корректировки, борьбы с отраженными сигналами.

Если же вы забыли свой пароль на форуме, то воспользуйтесь данной ссылкой для восстановления пароля.

| Если по WiFi должна падать вдвое, то это 40 мегабит, но он больше 25 не дает. |

Как настроить сетевой адаптер на Windows 7: самое важное

Иногда при подключении интернета или использовании ресурсов локальной сети возникают проблемы. Могут вылезать ошибки подключения, получения IP адресов или конфигурации сетевого оборудования. Внутри компьютера или ноутбука, функцией подключения к локальной или глобальной сети, занимается сетевой адаптер. В статье мы как раз и поговорим про настройку сетевого адаптера для улучшения связи в интернете. Инструкция будет ходовая для всех версий Windows 7, 8 и 10.

Более подробная настройка

Мне постоянно приходят письма с вопросами – как более детально настроить сетевой адаптер для меньшего пинга в играх, для лучшего просмотра кино и большей скорости скачивания. Поэтому я решил написать более детальную статью. Ну, поехали! По идее она настраивается автоматически под рациональное использование ресурсов системы и самого устройства. Но конфигурацию можно корректировать под свои нужды.

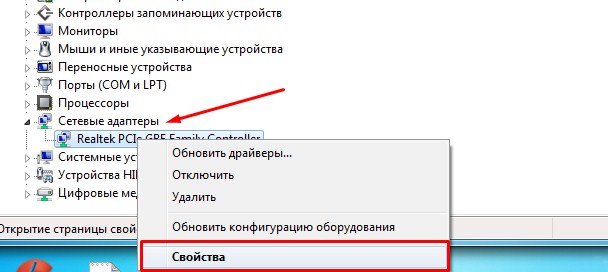

Переходим во вкладку «Дополнительно». И так смотрите, у нас есть определённые свойства, которые мы можем включать (Enebled) или выключать (Disable). На новых версиях «Виндовс» может быть написано «Вкл» или «Выкл». А теперь разбёрем каждое свойство:

ВНИМАНИЕ! Параметры адаптера могут в какой-то степени улучшить показатели, в каком-то моменте ухудшить. Изменяя установки сетевого адаптера, лучше возьмите листочек и выпишите – что именно вы изменили, чтобы в случаи чего вернуть параметры обратно. Также я рекомендую скачать последнюю версию драйвера для вашей сетевой карты или Wi-Fi модуля и установить его. Только после этого заходим в характеристики

После изменения, следует перезагрузить компьютер или ноутбук, чтобы некоторые изменения вступили в силу. Установки сетевого адаптера всегда можно откатить обратно, самое главное не потеряйте тот листок с настройками.

ПРОСЬБА! Если я что-то не указал, или написал что-то не так – пишите смело в комментариях свои исправления или замечания, буду рад поучиться чему-то у своих читателей.

FAQ по настройке wi-fi в Mikrotik

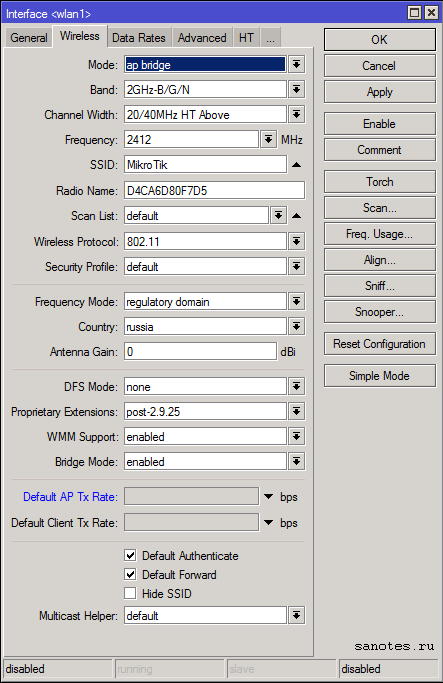

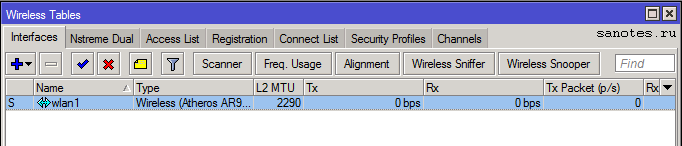

Слева выбираем Wireless, попадаем в основное меню Wireless Tables.

На вкладке Interfaces, по мимо существующего беспроводного интерфейса Atheros AR92xx можно создавать виртуальные точки доступа (Virtual AP), создать интерфейс объединяющий два беспроводных интерфейса в один (Nstream Dual) или WDS интерфейс для подключения к другой точке доступа.

Кроме прочего имеются такие полезные опции как сканер беспроводных сетей (Scanner), оценка состояния загруженности эфира и выбора оптимальной частоты (Freq. Usage), юстировка антенны (Alignment), беспроводной сниффер (Wireless Sniffer), мощный сканер wi-fi-устройств, базовых станций и их SSID (Wireless Snooper).

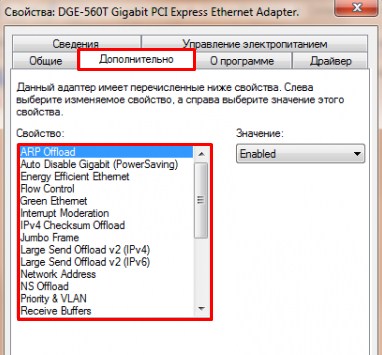

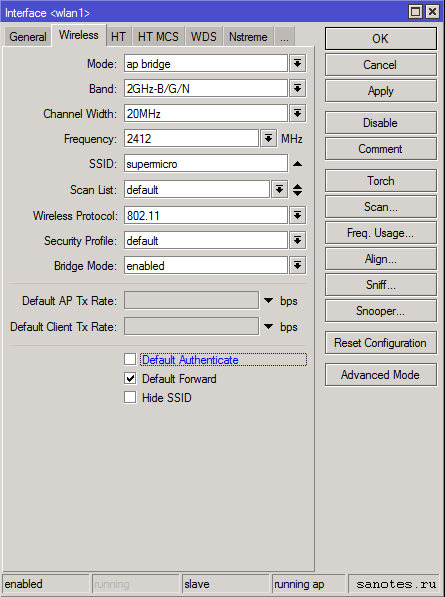

Сначала рассмотрим параметры основного беспроводного интерфейса Wireless (Atheros 11N) c назначенным именем wlan1.

I) Interfaces

Вкладка «General» (основные настройки)

ARP ( Address Resolution Protocol) — протокол определения адреса, предназначенный для определения MAC-адреса по известному IP-адресу;

PCI Info — Информация о шине PCI;

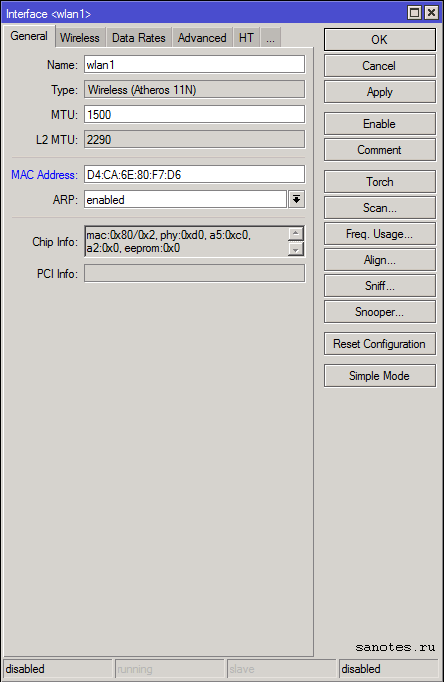

Вкладка «Wireless» (Advanced Mode)

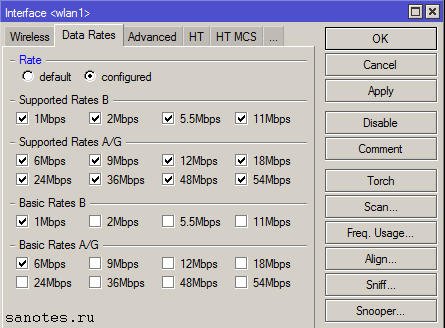

Вкладка «Data Rates»

Здесь задаются настройки канальных скоростей (оставляем по умолчанию. default);

Supported Rates — канальные скорости, которые поддерживаются беспроводным интерфейсом;

Basic Rates — канальные скорости, на которые передается служебный трафик;

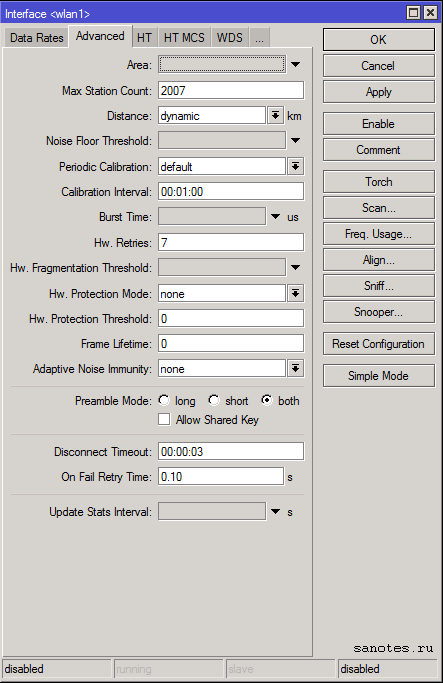

Вкладка «Advanced» (дополнительные настройки)

Max Station Count — Максимально возможное количество подключенных клиентов, включая WDS-подключения. Актуально, только для режимов AP;

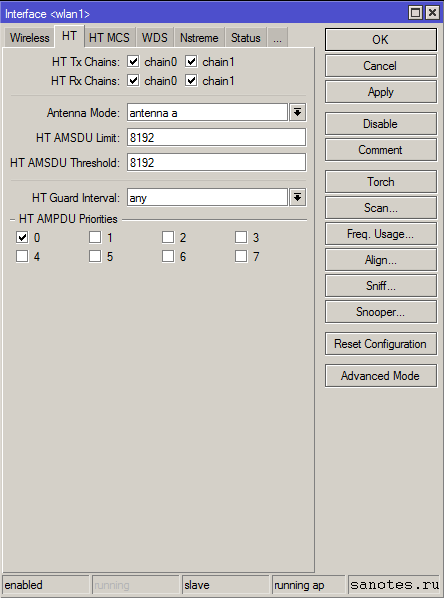

Вкладка «HT»

Здесь задаются основные настройки приёмников и передатчиков.

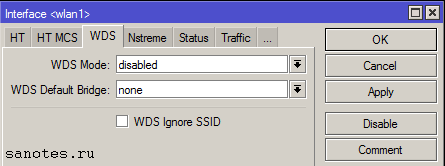

Вкладка «WDS» (Wireless Distribution System)

Технология WDS, позволяет расширить зону покрытия беспроводной сети путем объединения нескольких WiFi точек доступа в единую сеть без необходимости наличия проводного соединения между ними;

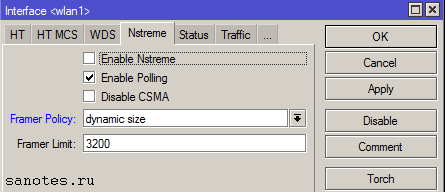

Вкладка «Nstreme»

На этой вкладке задаются настройки поллингового (polling «опрос готовности устройств») протокола. Поллинговый протокол в основном используется для передачи данных в беспроводных сетях на большие расстояния. Для этого используется механизм циклического опроса клиентов сети друг за другом, чтобы узнать есть ли у них данные для передачи по радиоканалу. Если такие данные есть то устройству предоставляется разрешение на их передачу. Все другие устройства в это время молчат. Если при опросе у клиента нет данных для передачи то происходит опрос следующего клиента и так далее по очереди.

Enable Nstreme – включает фирменный» (проприетарный) поллинговый протокол Mikrotik;

Enable Polling – включает динамический опрос подключенных клиентов;

Disable CSMA – отключает режим контроля несущей и обнаружения коллизий;

Framer Policy – выбирает режим упаковки маленьких пакетов в большие. Оптимальное значение – Dynamic Size;

Framer Limit – размер пакета, оптимальное значение 3200;

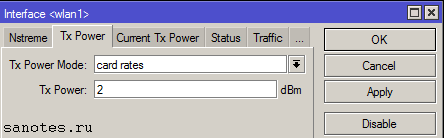

Вкладка «Tx Power» (Advanced)

В этой вкладке производится настройка мощности Wi-Fi передатчика.

Для ручной установки мощности передачи рекомендуется использовать режим card rates. При использовании в помещениях нет смысла использовать большие значения.

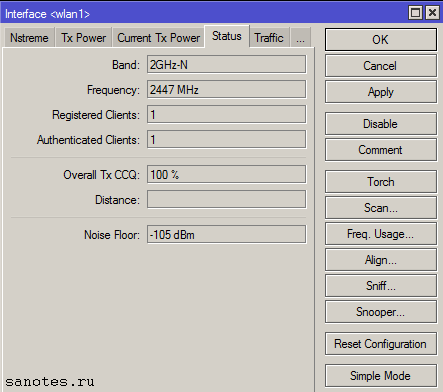

Вкладка «Status»

На этой вкладке отображаются параметры подключения, которые помогут оценить качество работы соединения «точка-точка», и сделать корректировку настроек в случае необходимости.

Frequency – частота, на которой соединился клиент;

Registered Client — количество зарегистрированных клиентов (устройств);

Overall Tx CCQ – усреднённый CCQ (качество канала на передачу/прием) только на передачу Tx. На базовой станции он показывает усреднённые значения по качеству передачи на всех подключившихся wi-fi клиентах;

Вкладка «Traffic»

Статистика по трафику. Сколько получено/отдано и.т.д.

II) Nstream Dual

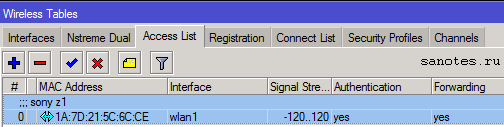

III) Access List

Далее идет вкладка Access List где можно разрешить или запретить определенным клиентам доступ к wi-fi сети по mac-адресу.

Для этого сначала на вкладке Registration необходимо обнаружить клиента, затем скопировать его mac-адрес, перейти на вкладку Access List и указать его в поле MAC Address.

Interface – интерфейс к которому будет производится подключение;

Signal Strength Range – диапазон уровня сигнала, при котором возможно подключение;

AP Tx Limit – ограничение скорости этого подключения;

Authentication – возможность авторизации. Если убрать галочку, устройство с этим MAC адресом, не сможет подключиться к вашей сети;

Forwarding – возможность обмена информацией с другими участниками локальной сети. Если убрать галочку с этого пункта, то пользователь этого устройства не будет иметь доступа к общим сетевым ресурсам;

Private Key – возможность установки персонального ключа шифрования для устройства с данным MAC адресом;

Private Pre Shared Key – персональный ключ шифрования;

Time – а в этом разделе, можно указать временной диапазон, в рамках которого будет возможно подключение этого устройства;

Чтобы включить возможность доступа по правилам Access List, на вкладке Interfaces, необходимо открыть свойства беспроводного интерфейса, где на вкладке Wireless, убрать галочку с параметра Default Authenticate.

На вкладке Registration отображается информация от подключенных к wifi устройствах, с указанием интерфейсов, к которым они подключены.

V) Connect List

На вкладке Connect List задаются правила для доступа к базовым станциям.

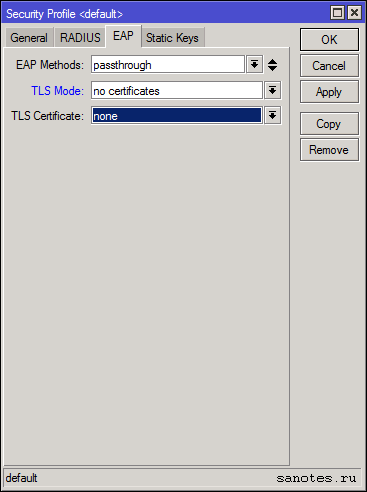

VI) Security Profile

Authentication-types – методы авторизации, для подключения устройств к точке доступа старых устройств необходимо добавить поддержку WPA;

WPA-Pre-Shared Key – ключ для подключения к точки доступа по методу WPA(пароль на Wi-Fi);

WPA2-Pre-Shared Key – ключ для подключения к точки доступа по методу WPA2(пароль на Wi-Fi);

Group Key Update — Как часто точка доступа будет обновлять ключ шифрования WPA, WPA2;

Вкладка «Radius»

Авторизация при помощи Radius сервера.

MAC Accounting;

EAP Accounting;

Вкладка «EAP»

Вкладка «Static Keys»

Данный раздел актуален если используется static keys optional и static-keys-required на вкладке «General».