Немного о private vlan

Довольно часто на форумах, и других it ресурсах, проскакивает фраза что vlan (стандарт 802.1q) не относится к безопасности, как таковой. Я в принципе с этим суждением согласен, это как динамический nat, который косвенно, но обеспечивает защиту хостов который находятся в серой сети. Да эти 2 темы как vlan так и nat рождают холивар. Но вот есть одна технология которая в большей степени относит vlan к безопасности, о ней мы и поговорим далее.

Кому интересно приглашаю под кат.

Попробую рассказать своими словами. По сути с помощью данной технологии выполняется контроль внутри vlan-а. Контролируя broadcast домен превращая его в под домены, согласно настройкам, которые дал администратор сети. Проще говоря, есть свич, есть сеть, есть broadcast домен. Не хотим мы что бы пользователи, которые подключены в этот домен могли обращаться друг к другу. Здесь и применяется наша технология. А если смотреть со стороны самой технологии, то в домене организуются поддомены.

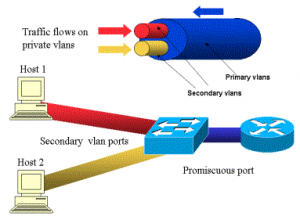

Существует 2 типа вланов в данной технологии, primary, основной влан который берется за основу и представляется не private vlans, как обычный не показывающий id внутридоменных вланов, которые и относятся у второму типу вланов secondary.

Тем самым сами secondary vlans могут быть 2-х типов: Isolated и community, ниже описаны различия этих понятий.

Итого подытожив получим следующее.

Promiscuous (или Uplink к примеру в allied telesyn) — режим пропускания трафика, применяется в случаях когда не нужно ограничивать доступность(тот же файловый сервер, маршрутизатор или коммутатор). Этот тип относится к primary vlans. И обменивается трафиком как с изолированными, так и как сказано выше с вланами не использующие технологию pvlan.

Isolated — как раз порт который находится в изолированном состоянии т.е. находится в своем под домене, и не имеет доступ к другим изолированным под доменам, так же как и к нему. Видит он только порты которые находится в promiscuous состоянии, применяется когда хост в сети требует к себе особой безопасности.

Community – деление на под домены не один порт, а несколько портов в отдельном домене. Другими словами, хосты в этом домене видят как своих соседей по под домену, так и хосты в promiscuous состоянии, применимо, когда изоляцию делаем, к примеру, по отделу.

Я больше опирался на понятия корпорации cisco, чем других. Так что в понятиях есть различия, но они схожи с понятиями cisco, и вы при знакомством с технологией от другого вендора думаю поймете, что и как.

О Применении.

Скажу что бы внедрить данную технологию в сеть нужно учитывать, такие параметры, что pvlan не поддерживает многие другие технологии, к примеру vtp rsapn, voice vlan и т.д…

Технология довольно интересная, на мой взгляд, и если вы не найдете применения ей в своей сети, думаю кто не сталкивался с этим понятием будет интересно познакомиться с легким описанием данной технологии.

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Интересное про Private VLAN

С тех пор, как различные организации и предприятия решили увеличить эффективность своих сотрудников за счет организации полноценных электронных рабочих мест, стали использоваться различные IT-решения для создания виртуальных локальных сетей. Private Virtual Local Area Network, или просто PVLAN, одно из них.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Идея PVLAN

По сути, идея PVLAN проста. Как можно понять по названию, это некая приватная часть локальной сети. Обмен информацией между Host-устройствами, подключение которых организовано через PVLAN, и остальными невозможен. Однако они не полностью изолированы. Внутри приватной сети может быть несколько хостов, и они смогут взаимодействовать, но на определенных условиях.

Конечно, для реализации таких задач можно воспользоваться средствами ACL (Access Control List), в рамках которых можно выбрать любое количество допусков для каждого пользователя относительно того или иного процесса. Но на практике это будет значить большое количество лишних манипуляций. Ведь всегда легче изначально заложить некую особенность в архитектуру сети, чем дополнять ее ситуационными «заплатками».

Как это работает?

Рассмотрим типы портов коммутатора, доступных при использовании PVLAN:

Чтобы реализовать приватную локальную сеть задействуются 2 VLAN:

Как эффективно использовать PVLAN?

Основные задачи, которые можно без лишних хлопот реализовать посредством PVLAN:

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Private VLAN. Основные сведения.

Доброго времени суток всем!

Сразу же прошу прощения, что заставил так долго ждать читателей AdminDoc.RU. Сначала был отпуск, потом работы накопилось. Продолжим изучение Сетевых технологий и в частности Cisco технологий.

Сегодня я остановлюсь на Private VLAN. Я рассмотрю что это такое, зачем он нужен, где его применять.

Итак, вспомним, что VLAN характеризуется отдельным широковещательным доменом (помним что как правило, каждый VLAN это одна подсеть. Это является хорошей практикой проектирования сети).

Таким образом, если мы на коммутаторе создали несколько VLAN, то по умолчанию, хосты каждого VLAN могут «общаться между собой» (для того чтобы «общение» могло осуществляться и между VLAN нам необходимо устройство Layer 3, другими словами нужна маршрутизация, но об этом в следующих статьях.).

Может сложиться такая ситуация, что будет необходимо чтоб в одном VLAN устройства не могли между собой общаться, то есть быть изолированными (да, это можно сделать с помощью тех же ACL), но есть более элегантное решение, которое называется Private VLAN.

В данной технологии Private VLAN различают 3 вида портов, которыми могут быть порты коммутатора, а именно:

Для реализации Private VLAN используюсь 2 VLAN.

Графически это можно представить ввиде:

Здесь как и описано выше используются 2 VLAN. Primary VLAN, который используется для подключения к маршрутизатору, и Secondary VLAN, к которому подключены Isolated и Community порты.

Понимая эти понятия, будет легко разобраться в том, как работает технология Private VLAN.

С теорией немного разобрались. В следующей статье будем разбираться с тем, как же на практике применить Private VLAN.

По всем вопросам отписываемся в комментариях или на форуме.

Настройка Private VLANs на Cisco

В данной статье рассмотрим такую интересную, на мой взгляд, технологию, как Private VLANs в теории и практике.

Для начала вспомним, что такое VLANы. VLAN – отдельная подсеть, отдельный домен бродкаста, используется для логической сегментации сети, ограничения домена широковещательной рассылки, безопасности и т.д.

Обычно сеть делится на VLANы, далее c помощью router-on-the-stick либо многоуровнего свича (любого устройства 3 уровня) включается маршрутизация (разрешается весь трафик), а потом, с помощью списков контроля доступа, прописывается кому, с кем и по какому протоколу разрешено “общаться” (или применяется контроль трафика исходя из требований политики безопасности вашей организации, как было бы написано в учебнике Cisco).

Но что же делать когда, например, сеть уже разделена, сегментирована, но возникла необходимость изолировать серверы либо группы хостов друг от друга?

У Cisco, как и других вендоров, есть дополнительные инструменты, помогающие ограничивать пересылку трафика между хостами, находящимися в пределах одной подсети или контроля трафика внутри VLAN. Для этого чаще всего используются Private VLANs (частные VLANы), VLAN access list и protected ports.

Следует отметить, что Private VLANы на Cisco поддерживаются на моделях Nexus, а так же Catalyst начиная с 3560 и старше.

Первый пример.

На свичах младших моделей есть такое понятие как private vlan edge. Настраивается очень просто – из режима конфигурации интерфейса прописываем команду (config-if)#switchport protected, в результате чего, хосты подключенные к этим портам буду изолированы друг от друга на 2 уровне (т.е. физически они будут подключены к одному свичу, находиться в одной подсети, но не будут “видеть” друг друга, при этом будут “видеть” все остальные хосты). Один из недостатков этого механизма, это то, что он имеет локальное значение для свича, и не масштабируется.( т.е. если мы соединим свич А и свич В транком, например, то protected порт свича А сможет “увидеть” protected порт свича B).

Остановимся более подробнее на частных VLANах. Основная цель статьи – научить настраивать частные VLANы, разобраться с терминологией, а так же получить общее представление, где их использовать.

Второй пример.

В первом примере, сеть уже разбита на VLANы, но вдруг потребовалась изоляция хостов, что делать? Вы скажете, что всё очень просто: выносим хосты, которые требуется изолировать в отдельные VLANы, включаем маршрутизацию, с помощью списков контроля доступа изолируем их друг от друга. Для этого просто создаем еще несколько подсетей и всё. Но, вдруг вы работаете в организации, где очень строгая иерархия IP-адресации и просто получить еще одну частную подсеть не так легко либо у вас нет свободных VLANов?

| VLAN Support Matrix for Catalyst Swithes | ||

| Type of Switch | Maximum No. of VLANs | VLAN IDs Range |

| Catalyst 2940 | 4 | 1-1005 |

| Catalyst 2960 / 2955 | 250 | 1-4094. |

| Catalyst 2960 | 255 | 1-4094. |

| Catalyst 2970/2550/3560/3750 | 1005 | 1-4094. |

| Catalyst 2848G/2980G/4000/4500 | 4094 | 1-4094. |

| Catalyst 6500 | 4094 | 1-4094. |

Рис. – Изоляция серверов в DMZ.

Третий пример.

Вы работаете в провайдере и предоставляете услуги web-хостинга для большого количества клиентов, вы поместили веб-серверы в одну сеть, при этом получается, что нет никакой изоляции, все они могут “слышать” броадкасты друг друга, т.е. передавать трафик без фильтрации через межсетевой экран. Если хакер сможет попасть на один из серверов, то он сможет развернуть атаку на все серверы, ”положить” всю серверную ферму. И, конечно же, клиенты хотят изоляции своих серверов друг от друга. Особенно PVLANы актуальны для провайдеров, предоставляющих layer 2 подключения как вид услуги, для разделения клиентов, клиент А конечно же не захочет, что бы его широковещательная рассылка попадала к клиенту Б, сами понимаете, какая дыра в безопасности здесь открывается. Традиционный выход из положения методом добавления нового VLANа здесь не подойдет (метод один VLAN на клиента), “упираемся” в масштабируемость максимальное количество VLANов 4094 минус зарезервированные. Вторая проблема, т.к. VLAN – отдельная подсеть, нужно заниматься subnetting и откидывать еще по 2 адреса на каждую подсеть (subnet и broadcast) жалко, так как это “белые” адреса :).

В данных ситуациях на помощь приходят частные VLANы.

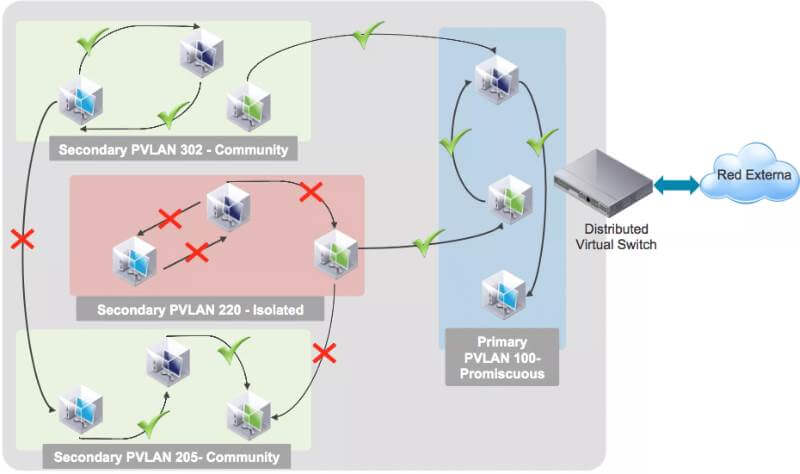

Немного терминологии. Частные VLANы делятся на:

Общие правила

Только один isolated vlan может быть привязан к одному promiscuous порту. Если хотите несколько isolated vlan, тогда к каждому vlan должен быть привязан отдельный promiscuous порт.

Обычно создается только один isolated vlan, не важно, сколько там хостов, все равно они не будут видеть друг друга.

В отличие от isolated VLAN, несколько community VLAN может быть привязано к одному promiscuous порту.

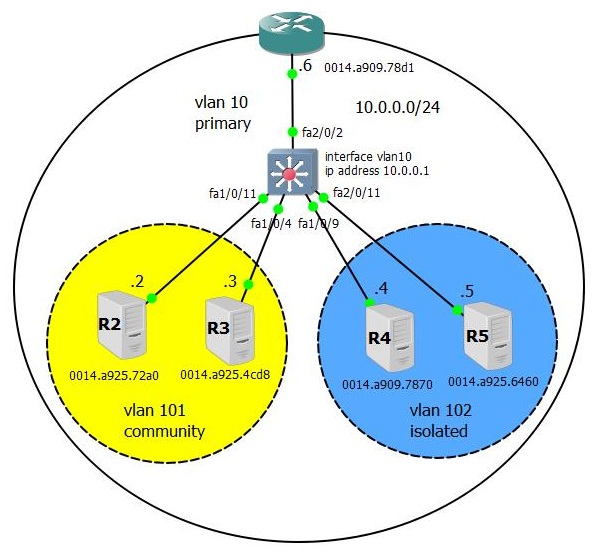

Рассмотрим следующую топологию:

— Все устройства находятся в одной подсети 10.0.0.0/24 VLAN 10.

— R4 и R5 должны быть изолированы друг от друга и R2, R3 – т.е. должны иметь доступ только к интерфейсу маршрутизатора.

— R2 и R3 должны быть изолированы от R4, R5, но видеть друг друга и маршрутизатор.

Сперва создадим 2 второстепенных VLANа, 101 community VLAN и 102 isolated VLAN. VLAN 10 сделаем основной и привяжем к ней второстепенные( порядок ввода команд не имеет значения).

Далее, мы должны ассоциировать порты c VLANами.

Из режима конфигурации интерфейса делаем его сначала private vlan host (говорим ему, что он необычный порт), второй командой привязываем его к isolated и primary VLANам

По аналогии настраиваем интерфейс fa1/0/4

То же самое прописываем на fa1/0/9 – сначала говорим ему, что он private vlan host и для того, что бы он понял, что он принадлежит community vlan 102, привязываем его к ней, а так же не забываем привязать его к основному VLANу.

Аналогично настраиваем fa1/0/9

Интерфейсу fa2/0/2, так как мы хотим, что бы все хосты его “видели” и он всех “видел”, задаем режим promiscuous и по правилу привязываем его к основному и всем второстепенным VLANам.

Проверяем ассоциацию портов:

Следующее действие не обязательное, создаем L3 SVI, для проверки, что isolated и community хосты могут его “видеть” так же, как и promiscuous port.

И теперь самое интересное – как это все работает.

Взглянем на таблицу MAC-адресов на свиче, выглядит она необычно. Оказывается, MAC-адреса хостов на портах, с которых они были получены, одновременно ассоциируются с основным и второстепенным VLANами!

Почему хосты R4 и R5 в isolated vlan 102 не могут ничего “видеть” кроме интерфейса маршрутизатора? Обратите внимание, что MAC-адреса этих хостов в пределах 102 isolated vlan свич пометил, как BLOCKED, в то же время MAC-адрес promiscuous интерфейса маршрутизатора в пределах vlan 102, как обычный DYNAMIC.

Теперь давайте посмотрим, почему интерфейс маршрутизатора, помеченный, как promiscuous может “общаться” со всеми интерфейсами, дело в том, что он их может видеть через primary VLAN 10 (первые 5 строчек в таблице MAC-адресов).

В следующей статье рассмотрим тонкости масштабируемости частных VLANов, как между свичами поддерживающими эту технологию, так и на / через обычные свичи, которые даже и не знают такого понятия, как частный VLAN (нет, нет никакого двойного тегирования фрэйма) и типы “специальных” транков.

Что такое private VLAN и как она работает?

Что такое private VLAN?

Private VLAN (PVLAN-Частная VLAN), также известная как изоляция порта, представляет собой технологию сегментации сети для сетей уровня 2, который обеспечивает изоляцию порта или сегментацию трафика в одном и том же сегменте IP. Применяя частную VLAN в поделенной сетевой среде, это значительно экономит IP-адреса и повышает безопасность порта коммутатора на уровне 2.

Обзор private VLAN

Типы портов PVLAN

Как правило, существует три типа портов VLAN:

Смешанный порт: этот тип порта может отправлять и получать кадры с любых других портов в VLAN. Обычно он подключается к коммутатору 3 уровня, маршрутизатору или другим шлюзовым устройствам.

Изолированный порт: существует в sub-VLAN, изолированный порт соединяется с хостом и может связываться только со смешанными портами.

Портовое сообщество: портовое сообщество также находится в sub-VLAN и соединяется с хостом. Тем не менее, он может общаться только с смешанными портами и другими портовыми сообществами в той же sub-VLAN.

VLAN Типы PVLAN

В private VLAN, VLAN доступны в трех типах:

Первичная VLAN: этот тип VLAN относится к исходной VLAN, которая может передавать нисходящие кадры во все свои sub-VLAN (вторичные VLAN) от смешанных портов до всех портов, подключенных к хосту.

Изолированная VLAN: как вторичная VLAN, изолированная VLAN может поддерживать только порты коммутатора (изолированные порты) в изолированной VLAN, перенаправляя данные на смешанные порты в основной VLAN. Даже в той же изолированной VLAN, изолированные порты не могут общаться друг с другом.

Сообщество VLAN: сообщество VLAN также является типом вторичной VLAN. Порты коммутатора (портовое сообщество) в одной и той же VLAN сообщества могут сообщаться друг с другом, а также с портами первичной VLAN. Но такой тип VLAN также не может сообщаться с другими вторичными VLAN, включая другие VLAN сообщества.

Как работает private VLAN?

Как правило, private VLAN будет проходить следующие этапы:

1. Первичная VLAN передавать нисходящие кадры из смешанного порта на все сопоставленные хосты.

2. Изолированная VLAN транспортирует кадры от хост-заглушек в восходящем направлении только к смешанному порту.

3. Сообщество VLAN позволяет двунаправленный обмен кадрами в пределах одной группы сообщества. Одновременно он будет передавать восходящие данные в сторону смешанных портов.

4. 4. Процедура изучения и пересылки Ethernet MAC-адресов остается прежней, а также процедура затопления широковещательной/многоадресной передачи в пределах границ первичных/вторичных VLAN.

Чтобы узнать больше о том, что такое VLAN и как она работает, обратитесь к Пониманию Технологии Виртуальных Локальных Сетей (VLAN).

Вопросы о private VLAN

1. Как настроить private VLAN?

В FS, коммутаторы S5800-8TF12S, S5850-32S2Q, S5850-48S6Q, S5850-48S2Q4C, S5850-48T4Q, S8050-20Q4C и N серии могут поддерживать частные VLAN. Чтобы настроить частную VLAN, необходимо выполнить три шага:

Шаг 1. Создайте первичные и вторичные VLAN и свяжите их.

Шаг 2. Настройте изолированные порты и портовые сообщества и свяжите их с соответствующими вторичными VLAN.

Шаг 3. Настройте интерфейсы как смешанные порты и отображайте смешанные порты в первичной-вторичной паре VLAN.

Шаг 4: Если будет использоваться маршрутизация inter-VLAN, настройте виртуальный интерфейс первичного коммутатора и отображайте вторичные VLAN в первичных.

Шаг 5: Проверьте конфигурацию частной VLAN.

2. Как настроить изолированные порты (Сегментация Трафика) на коммутаторах FS?

Ethernet коммутаторы серии S3900 обеспечивают сегментацию трафика, а коммутаторы серии S5800/5900/8050 и серии N поддерживают изоляцию порта. Схема конфигурации для сегментации трафика или изоляции порта может быть выполнена следующим образом:

Шаг 1. Сконфигурируйте VLAN, IP-адреса и Ethernet интерфейс для указанных коммутаторов, чтобы включить сетевое межсоединение.

Шаг 2: Добавьте интерфейсы к сегментации трафика или группе изоляции портов для реализации сегментации уровня 2 между этими интерфейсами.

Шаг 3: Проверьте конфигурацию.

3. VLAN vs. private VLAN: в чем разница?

Обычно разные VLAN отображаются в разные IP-подсети. Устройства в VLAN могут быть настроены на использование одного и того же широковещательного домена. Он может работать как в уровне 2, так и в уровне 3.