Panorama

Panorama — централизованная система управления межсетевыми экранами Palo Alto Networks с удобным веб-интерфейсом. Panorama дает администраторам возможность просматривать агрегированные данные, а также информацию об отдельных программах, пользователях и контенте с помощью одной панели управления.

Крупные предприятия обычно используют множество межсетевых экранов. Чаще всего процесс управления ими становится обременительным из-за сложности, а также несогласованности отдельных устройств и централизованных интерфейсов управления. В результате приходится прилагать больше усилий и увеличивать расходы на администрирование.

С помощью Panorama вы можете централизованно работать с межсетевыми экранами Palo Alto Networks. Через центральную панель управления ИБ-специалисты смогут получать данные о всех приложениях, пользователях и контенте, которые их пересекают. Осведомленность о движении трафика в сочетании с политиками безопасности увеличат надежность защиты и сведут к минимуму загруженность персонала. Администраторы смогут выполнять анализ трафика, получать отчетность и проводить расследования инцидентов централизованно, используя как агрегированные данные, так и информацию из отдельного межсетевого экрана.

Веб-интерфейс Panorama аналогичен аппаратным и виртуальным межсетевым экранам. Интерфейс легко освоить. Он не вызовет проблем в процессе использования. Palo Alto Networks придерживается подхода к управлению, который опирается на согласованность разных устройств. Это конкурентное преимущество компании на фоне других предложений на рынке.

Panorama обеспечивает централизованную работу политик безопасности и управление устройствами через сеть межсетевых экранов следующего поколения Palo Alto Networks. Такой подход дайте пользователям возможность:

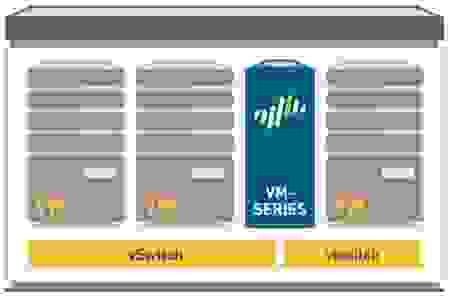

Межсетевые экраны Palo Alto Networks VM-Series

Компания Palo Alto Networks была основана в 2005 году Ниром Зуком (Nir Zuk) и группой старших инженеров компаний, лидирующих в сфере сетевой безопасности – Check Point, Cisco, NetScreen, McAfee, Juniper Networks, и занимается разработкой брандмауэров нового поколения, позволяющих контролировать работу приложений и пользователей в корпоративных сетях. Целевой аудиторией компании являются крупные организации, занятые в сфере образования и здравоохранения, а также компании финансового сектора.

Главная идея этого межсетевого экрана состоит в том, что политики безопасности применяются не к портам или IP-адресам, а к конкретным пользователям служб каталогов и приложениям. Более того, он предоставляет огромные возможности по мониторингу трафика приложений, действий пользователей и передаваемого содержимого за счет использования уникальных технологий идентификации.

Для идентификации используемых приложений специалисты Palo Alto Networks разработали уникальную технологию классификации трафика, получившую название App-ID. Она не зависит от портов, протоколов, методов маскирования или шифрования и базируется на нескольких принципах обнаружения: идентификация протокола обмена данными и его расшифровка, классификация передаваемых данных, использование контекстных сигнатур для сканирования трафика приложений, эвристический анализ неизвестных данных.

Используя весь комплекс методов, оборудование Palo Alto Networks безошибочно вычленяет неизвестные приложения и, более того, позволяет отслеживать различные сценарии их применения. Что касается корпоративных приложений, то пользователь может вручную установить классификаторы и работать с ними.

Брандмауэры Palo Alto Networks предлагают еще одну технологию – User-ID, которая нужна для идентификации пользователей в подконтрольных сетях. Она поддерживает интеграцию с популярными пользовательскими репозиториями (Microsoft Exchange Server, Novell eDirectory, Microsoft AD) и серверами удаленного доступа (Citrix XenApp, Microsoft Terminal Services), а также XML API для интеграции со сторонними пользовательскими репозиториями (прокси, беспроводное оборудование и т.д.).

Даже через разрешенные приложения авторизированный пользователь может получить доступ к небезопасному контенту или случайно открыть доступ к конфиденциальной информации. По этой причине было решено, что брандмауэр должен анализировать передаваемый контент, и все методики, позволяющие работать с контентом, объединены в одну технологию – Content-ID. На сегодняшний день она включает в себя полнофункциональный IPS, URL-фильтрацию, подсистему DLP, сетевой антивирус и AntiSpyware.

Все вышеперечисленные функции воплощены во всех линейках продуктов компании Palo Alto Networks:

Palo Alto Networks серии VM работает под управлением операционной системы PAN-OS, которая руководит аппаратными и программными составляющими брандмауэров Palo Alto Networks. Она поддерживает огромное количество функций и сервисов, обеспечивающих гарантированно надежную и защищенную среду. Также в PAN-OS разнесены логики управления и обработки трафика, что позволяет сохранить управляемость межсетевым экраном даже в случае резкого скачка трафика.

Если же нужно управлять множеством устройств Palo Alto Networks, то можно воспользоваться специализированной платформой управления Palo Alto Networks Panorama. Panorama является надежным инструментом централизованного управления и позволяет выполнять мониторинг сетевой активности.

С помощью Panorama можно управлять распределенной сетью физических и/или виртуальных межсетевых экранов Palo Alto Networks централизованно, при этом отслеживая трафик по каждому развернутому брандмауэру и управляя конфигурациями и политиками безопасности.

Еще одним инструментом, стоящим внимания, является VMware NSX – это платформа виртуализации сети для виртуального дата-центра, которая отвечает за создание сетей на существующем сетевом оборудовании. NSX позволяет вам сформировать гибкий пул сетевых ресурсов, разворачивать полностью независимые программные сети и применять принципы виртуализации к сетевой инфраструктуре.

Важной составляющей VMware NSX являются компоненты VMware NSX Service Composer и VMware NSX Distributed Firewall (DFW). VMware NSX DFW является распределенным брандмауэром, реализованным в контексте самого NSX. Он обеспечивает возможности stateful-фильтрации и работает на уровне ядра гипервизора, что обеспечивает высокую производительность.

Управление брандмауэром осуществляется через пользовательский интерфейс vCenter. Правила, создаваемые в DFW, могут быть заданы на уровне VM, кластера, порт-группы DVS, логического свитча и так далее. NSX DFW поддерживает vMotion, а текущие активные соединения остаются нетронутыми в момент рабочей нагрузки.

Встроенный компонент VMware NSX Service Composer определяет новую модель использования сетей и сервисов безопасности. Он позволяет создавать многоуровневые политики безопасности, независимые от текущей инфраструктуры и заданной топологии.

Политики безопасности назначаются на группы виртуальных машин и автоматически применяются к новым VM, добавленным в группу. Получается, что в Service Composer вы можете создавать группы безопасности (Security Group) и политики безопасности (Policy Group).

При создании групп безопасности администратор может выбирать между статическими и динамическими группами, которые включают или исключают такие объекты, как виртуальные машины, vNIC, vSphere-кластеры, логические свитчи и прочее.

Что касается Security Policy (SP), то они определяют сетевые политики и политики безопасности, применяемые для конкретной группы безопасности. Например, SP может быть создана для перенаправления на Palo Alto Networks VM-Series любого типа трафика. Чтобы политика безопасности заработала, ее необходимо привязать к группе или набору групп безопасности.

В одной из статей нашего блога мы рассмотрели практический пример, связанный с конфигурацией динамических политик безопасности и устранением обнаруженных ошибок.

В вымышленной организации были развернуты три виртуальные машины HR-отдела, две из которых выступали в роли веб-сервера, а одна – в качестве сервера базы данных. Каждая из виртуальных машин подключалась к одному и тому же логическому свитчу (VXLAN).

Защита трафика обеспечивалась следующим образом: трафик от веб-сервера до сервера базы данных «прикрывался» брандмауэром Palo Alto Networks серии VM, а трафик от веб-сервера к веб-серверу – NSX DFW.

Подробное руководство с разбором всех возникающих проблем вы можете просмотреть здесь.

Palo Alto Networks. Учимся думать как firewall. Сессии и состояния

Настоящей статьей начинаем цикл статей, посвященных траблшутингу (решению проблем) и анализу работы межсетевых экранов производства Palo Alto Networks – одного из мировых лидеров в сфере разработки оборудования для обеспечения информационной безопасности. В основе статьи лежит многолетний опыт работы с продуктами вендора экспертов сервис-провайдера Angara Professional Assistance, который обладает статусом авторизованного сервисного центра (ASC) Palo Alto Networks.

Что такое сессия?

Для начала давайте разберемся, – что такое сессия, и как она работает в разрезе межсетевого экрана Palo Alto Networks.

Каждая сессия – это набор из двух «ключей потока» (Client-to-Server и Server-to-Client). Каждый «ключ потока» – это хэш следующих параметров:

IP protocol identifier (TCP, UDP, ICMP) (протокол);

Source IP address (IP-адрес источника);

Destination IP address(IP-адрес назначения);

Source port number (порт источника);

Destination port number(порт назначения);

Ingress zone ID (уникальный ID для каждой входящей зоны на межсетевом экране).

У Palo Alto Networks можно встретить термин «6-tuple». Это уникальный идентификатор, полученный из перечисленных выше шести параметров.

Для каждого полученного пакета межсетевой экран хэширует данные 6-tuple, чтобы получить соответствующий «ключ потока». После чего межсетевой экран сверяет «ключ потока» для каждого нового пакета, чтобы сопоставить его с нужной сессией.

Итак, получается, что сессия – это связанный «ключом потока» набор однонаправленных потоков данных между клиентов и сервером.

С этим разобрались, поехали дальше. Давайте теперь разберем вывод команды >show session info :

В первой части вывода данной команды мы можем видеть общее доступное число одновременных сессий для текущей платформы, на сколько процентов использована таблица сессий, количество пакетов в секунду, пропускную способность (за исключением аппаратно-разгруженных пакетов (offloaded traffic)), а также информацию о новых соединениях в секунду (CPS).

Далее мы можем видеть различные настройки таймаутов, которые, при желании, можно менять.

Далее идет информация о том, насколько быстро наступит таймаут у сессий при достижении определенного порога утилизации таблицы сессий. На примере скриншота: если таблица сессий будет использована более, чем на 80%, то таймаут у TCP-сессий будет не 3600 секунд, а 1800. Если Scaling factor будет равен 10, то, соответственно, таймаут у сессий будет равен 360 секундам.

Далее идет информация о различных параметрах, которые влияют на установку новых сессий. Например, будет ли использоваться проверка TCP SYN, включена ли аппаратная разгрузка сессий.

В конце приводится информация о «хитрой» опции «Application trickling», которая означает, что если мы превышаем лимит по ресурсам межсетевого экрана (например, пакетного буфера), то запускается механизм сканирования сессий. Если сессия была неактивна более, чем trickling-лимит, то буфер, который был задействован данной сессией, очистится. То есть, по сути, это механизм для дополнительной защиты ресурсов межсетевого экрана.

Состояния сессий

Каждая сессия в любой момент времени находится в одном из шести состояний. Зеленым обозначены состояния, которые мы можем наблюдать в веб-интерфейсе или командной строке (CLI) межсетевого экрана.

INIT: каждая сессия начинается с состояния инициализации (INIT). Сессия в состоянии INIT является частью пула свободных сессий.

ACTIVE: любая сессия, которая соответствует потоку трафика, который еще не истек по таймауту, и который активно используется для проверки (например, механизмом App-ID) или для отправки по адресу назначения (destination forwarding).

DISCARD: трафик, ассоциированный с сессией, которая была заблокирована на основании политик безопасности или в результате обнаружения угрозы. Пакет, на который сработала политика или детектор угроз, был отброшен; все последующие пакеты, принадлежащие к сессии в состоянии DISCARD, будут отброшены без всякой проверки.

Остальные состояния сессии (OPENING, CLOSED, FREE) являются транзитными. Транзитные состояния можно увидеть достаточно редко, так как в данных состояниях сессия надолго не задерживается.

В нормальных условиях каждая сессия пройдет полный цикл, начиная с состояния INIT и заканчивая FREE.

Просмотр информации о сессиях

Посмотреть информацию о сессиях в реальном времени можно как через веб-интерфейс, так и через CLI межсетевого экрана. Session Browser может быть полезным инструментом для траблшутинга без необходимости захвата пакетов или использования debug-логов. Мы можем посмотреть, создает ли ожидаемый трафик соответствующую сессию, как она категорируется механизмом App-ID, и каким образом и из-за чего эта сессия завершается.

Если вы видите сессию в Session Browser, это еще не значит, что далее весь трафик для этой сессии будет разрешен. После того как межсетевой экран создаст сессию, к ней будут применены механизмы App-ID, Content Inspection, вследствие которых сессия может быть отброшена после инспекции полезной нагрузки какого-нибудь пакета.

В данном меню можно применять различные фильтры, например, отфильтровать сессии по названиям правил безопасности, через которые они проходит. Так же мы можем принудительно завершить сессию, нажав на крестик.

c2s flow – поток от клиента к серверу. Инициатор потока.

s2c flow – поток от сервера к клиенту. Ответный поток.

Детальную информацию о сессии можно также посмотреть через меню Monitor > Traffic > Detailed Log View. По сути, там будет та же информация, которую вы получите через CLI.

Посмотрите, как межсетевой экран переопределяет приложение в рамках одной сессии. Сначала движок определил тип URL, риск, категорию, проверил не блокируется ли сессия согласно политикам URL-filtering. Далее межсетевой экран по первым пакетам определил приложение web-browsing и проверил, разрешено ли оно политиками безопасности. Как только стало приходить больше пакетов с полезной нагрузкой, согласно встроенной (и постоянно обновляемой) базе сигнатур, межсетевой экран увидел приложение google-base, после чего в очередной раз проверил, разрешено ли оно политиками.

Данный механизм очень полезен при траблшутинге и называется «application shifting». Более подробно мы его затронем в следующей статье.

Также очень важно понимать причину, по которой завершилась сессия. Это сильно упрощает процесс траблшутинга. Список возможных причин.

«threat» – была обнаружена угроза, и политиками безопасности было применено действие «reset», «drop» или «block».

«Policy-deny» – к сессии была применена политика безопасности с действием «deny» или «drop».

«Decrypt-cert-validation» – в большинстве случаев означает, что сессия была заблокирована потому, что для ssl-инспекции была настроена проверка сертификатов, которая не была пройдена. Сертификат мог быть просрочен или выдан недоверенным источником, или не смог пройти верификации по таймауту и т.д.

«decrypt-error» – сессия была заблокирована из-за того, что при настроенной ssl-инспекции межсетевому экрану не удалось расшифровать сессию из-за нехватки ресурсов. Также эта ошибка появляется, когда возникают проблемы с протоколом SSH или любые другие ошибки SSL, помимо тех, которые описаны в пункте «decrypt-unsupport-param».

«tcp-rst-from-client» – клиент отправил tcp-rst в сторону сервера.

«tcp-rst-from-server» – сервер отправил tcp-rst в сторону клиента.

«resources-unavailable» – сессия была заблокирована из-за ограничения ресурсов межсетевого экрана. Например, в сессии могло быть превышено количество пакетов с нарушением порядка (out-of-order), разрешенных для одной сессии.

«tcp-fin» – оба хоста отправили tcp-fin для завершения сессии.

«tcp-reuse» – сессия используется повторно, и межсетевой экран закрыл предыдущую сессию.

«Decoder» – декодер обнаружил новое соединение в рамках протокола и завершает предыдущее соединение.

«Unknown» – применяется в следующих ситуациях:

Сессия завершилась из-за причин, не указанных до этого. Например, кто-то завершил сессию вручную командой >clear session all.

Устаревшая версия PAN-OS (ниже 6.1), в которой не поддерживается функционал определения причин завершения сессий.

«n/a» – статус, который присваивается, когда сессия еще не была завершена, то есть, когда тип лога не в значении «end».

Cli лайфхаки

Напоследок упомянем пару лайфхаков и «фишек» использования CLI.

Вот основной список команд, разбитых на разные категории:

Ssh – подключение к другим хостам;

Scp, tftp, ftp – загрузка и выгрузка файлов;

Ping, traceroute – базовый траблшутинг;

Debug – многоцелевая команда (ее мы будем использовать в будущих статьях);

Tcpdump – для захвата пакетов с management plane межсетевого экрана;

Test – для проверки работы различного функционала;

Show – для вывода конфигураций, логов и различных системных данных;

Tail – аналог одноименной команды в юниксе, показывает последние данные из файла;

Less, grep – также одноименные команды, знакомые многим; позволяют гибко искать информацию в лог-файлах;

Request – для использования системных команд типа «shutdown»;

Clear – используется для удаления и очистки различных параметров;

Configure – вход в режим редактирования конфигурации;

Exit – выход из режима редактирования конфигурации.

Конечно же есть и другие команды, коих огромное количество. Запомнить их сразу будет крайне сложно. Тут нам на помощь приходит замечательная команда «find».

Синтаксис выглядит следующим образом: >find command keyword

Мы получим приблизительно такой список (полный список на скриншоте не уместится), где будут приведены примеры всех команд, в которых есть слово «OSPF».

Заключение

В этой части цикла статей мы разобрали, что такое сессия с точки зрения межсетевого экрана, рассмотрели различные ее настройки и способы просмотра информации о сессиях.

В следующей статье мы постараемся разобраться, как и в какой последовательности сессии и потоки (packet flow) обрабатываются движками межсетевого экрана, а также рассмотрим логику всего этого процесса.

Тестирование решений Palo Alto Networks: как запретить доступ к социальным сетям и приложениям

Сегодня я расскажу о решениях компании Palo-Alto Networks и покажу, как настроить различные политики, в частности запрещающие пользоваться социальной сетью или приложением иного рода конкретному пользователю.

Palo Alto Networks производит довольно неплохие межсетевые экраны, контент-фильтры и т.п. вещи в одном устройстве. Насколько я понял со слов представителя компании – основные разработчики ушли из Juniper networks, где они трудились при создании серии SSG устройств.

Ну да ладно. Большинству это не интересно, и все ждут скриншотов. Поехали:

1. Главная страница и dashboard. В принципе тут все понятно (я надеюсь).

2. ACC (или Application Command Center). Здесь мы можем посмотреть, какой тип трафика был замечен в тот или иной промежуток времени, кто был генератором или инициатором трафика и т.п.

На следующем скрине отчетливо видно, как кто-то из наших гостей изо всех сил выкачивает последнюю версию образа со свободно распространяемой операционной системой.

3. Идем дальше – вкладка Monitoring. Думаю, бессмысленно объяснять ее значение. Отмечу лишь, что ей очень удобно пользоваться при отладке, т.к. среди общей вакханалии IP пакетов мы можем отфильтровать лишь необходимые нам.

4. Политики. Здесь задаются политики взаимоотношений между зонами безопасности (которые описываются дальше), пулы и правила NAT и другие штуки, которые, несомненно, важны в нашей жизни: QoS, Captive portal, DoS protection и т.п.

5. Объекты. На этой вкладке представлены различные сущности, которые мы можем группировать по различным признакам, задавать новые и т.д. В дальнейшем мы можем использовать эти вновь созданные параметры в различных политиках доступа.

Помимо всего прочего здесь определены сигнатуры приложений (а так как Palo Alto умеет их распознавать, то мы можем отдельно фильтровать трафик того или иного приложения. Об этом более подробно в конце статьи).

6. Network. Назначение этой вкладки – настройка всего, что касается сети в нашем девайсе. Начиная от выдачи адресов интерфейсам и заканчивая настройкой IPSec туннелей (Да! Palo Alto поддерживает IPSec туннели).

7. Device. Здесь хранятся различные глобальные настройки устройства. Все, что можно настроить, находится слева на скрине.

Попробуем написать политику, запрещающую пользоваться социальной сетью для школьников одному компьютеру (так как пользователь этого компьютера себя плохо вел):

Пользователь пытается попасть на Вконтакте и тут – БАЦ! Не работает. А мы с вами победно наблюдаем бесполезные его попытки:

С другой стороны, такой фильтрацией никого сейчас не удивишь. Я вас отчасти понимаю, поэтому немного усложним задачу. Попробуем отфильтровать приложение, которое используется для доступа к другой социальной сети, но в то же время оставим доступ туда через WEB.

Итак, представим себе, что у нас строится еще один этаж нашего 18-этажного офиса. Везде по зданию есть wifi точки доступа с открытым SSID (да, мы не жадные до интернета). На 18 этаже заканчивают ремонт рабочие. Один из них (назовем его Ашотом) вместо того, чтобы закончить класть 30 квадратных метров кафельной плитки, подключился к сети и при помощи мессенджера ведет активную переписку с очередной “дамой сердца”. При этом предположим, что нам по каким-то причинам необходимо запретить всем пользоваться мессенджером, оставив при этом доступной работу через браузер.

Затем укажем security зону, откуда будет инициироваться соединение (заодно запретим всем с любого адреса пользоваться данным клиентом).

Укажем, в какую зону будет идти трафик (чтобы не париться – укажем в любую зону):

Теперь нам нужно запретить этот самый мессенджер. Ищем его в базе сигнатур и выставляем:

Заключительное правило – блокируем весь трафик от приложения:

Применяем и сохраняем конфигурацию. Смотрим, что мы имеем:

Собственно, заблокировать приложение у нас получилось. Теперь смотрим, есть ли доступ к сайту с web-браузера:

В принципе реализовалось всё, что было задумано. Вопросы?