no ipv6 cef что это

Cisco Express Forwarding

Материал из Xgu.ru

|

| Данная страница находится в разработке. Эта страница ещё не закончена. Информация, представленная здесь, может оказаться неполной или неверной. |

Если вы считаете, что её стоило бы доработать как можно быстрее, пожалуйста, скажите об этом.

Cisco Express Forwarding (CEF) — технология высокоскоростной маршрутизации/коммутации пакетов, использующаяся в маршрутизаторах и коммутаторах третьего уровня фирмы Cisco Systems, и позволяющая добиться более быстрой и эффективной обработки транзитного трафика.

Функционал, который поддерживает CEF:

CEF не работает в следующих случаях:

Содержание

[править] FIB

Вывод и параметры команд, которые относятся к CEF, могут отличаться в зависимости от версии IOS и модели оборудования.

Но, как правило, команды просмотра начинаются на show cef, show ip cef, show adjacency

[править] Adjacency Table

Строка CA0111480008CA00114800080800 читается следующим образом:

[править] CEF epoch

В FIB и adjacency table есть понятие версии, которая называется epoch. Диапазон значений epoch от 0 до 255.

Значение epoch увеличивается, при инициации перестроения таблицы. Это можно сделать вручную, очистив информацию CEF.

На практике epoch используется, например, при переключении между supervisor engine в технологии NSF:

[править] Просмотр значения epoch для FIB

Например, текущее значение epoch равно 0:

При корректной работе, значение epoch для всех префиксов должно быть равным этому глобальному значению. Отображение значения epoch для конкретного префикса на примере маршрута по умолчанию:

Когда в FIB добавляется новая запись, то значение epoch для нее устанавливается равным текущему глобальному значению. То есть, значение epoch не увеличивается, когда добавляется какой-то префикс в FIB:

[править] Обновление значения epoch для FIB

С помощью команды clear cef table ipv4 можно вручную обновить FIB и, соответственно, изменится значение epoch(в некоторых IOS также может быть команда clear ip cef epoch full):

[править] Просмотр значения epoch для adjacency table

Суммарная информация об adjacency table отображает и значение epoch:

В текущей таблице adjacency есть 4 записи со значением epoch 3, которое соответствует глобальной версии таблицы. И одна запись со значением 2.

Также в суммарной информации видно, что одна запись в состоянии incomplete: 1 incomplete adjacency. Посмотрим более подробную информацию о записях в таблице adjacency:

В более подробном выводе можно увидеть значение epoch для каждой записи в adjacency table. А также теперь мы видим у какой записи значение epoch 2:

Эта запись находится в состоянии incomplete, так как не известно какой MAC-адрес соответствует next-hop 10.0.12.10.

[править] Обновление значения epoch для adjacency table

[править] Информация о таблице CEF

[править] Просмотр информации

Очистить Cisco Express Forwarding adjacency table:

На коммутаторе (hardware Layer 3-switching adjacency node):

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Про CEF (Cisco Express Forwarding)

высокоскоростная маршрутизация и коммутация

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

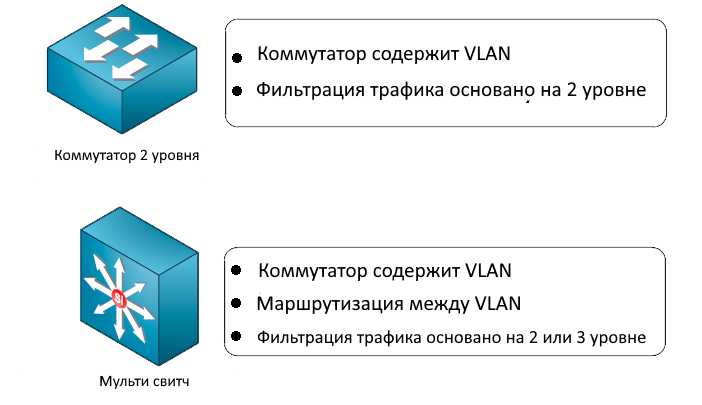

Вы знаете, что коммутаторы 2 уровня будут переключать только кадры Ethernet в пределах VLAN, и, если мы хотим, мы можем фильтровать трафик на основе уровня 2 (например, с защитой портов). Многоуровневый коммутатор может делать то же самое, но он также способен маршрутизировать между VLAN и фильтровать на уровне 3 или 4 с помощью списков доступа.

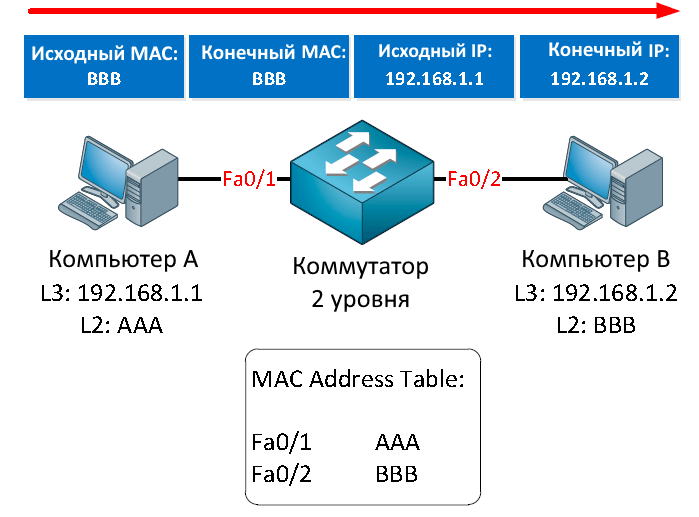

Переадресация на уровне 2 основана на конечном MAC-адресе. Наш коммутатор изучает исходные MAC-адреса на входящих кадрах и строит таблицу MAC-адресов. Всякий раз, когда фрейм Ethernet входит в один из наших интерфейсов, мы проверяем таблицу MAC-адресов, чтобы найти конечный MAC-адрес, и отправляем его в правильный интерфейс.

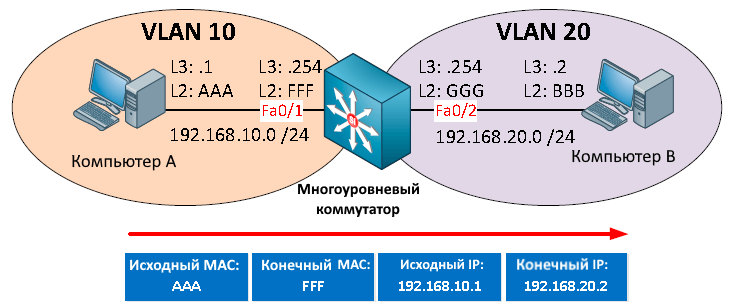

Переадресация на уровне 3 основана на IP-адресе назначения. Переадресация происходит, когда коммутатор получает IP-пакет, где исходный IP-адрес находится в другой подсети, чем конечный IP-адрес.

Когда наш многоуровневый коммутатор получает IP пакет со своим собственным MAC адресом в качестве назначения в заголовке Ethernet есть две возможности:

В те не далекие времена коммутация производилась на аппаратной скорости, а маршрутизация-на программной. В настоящее время как коммутация, так и маршрутизация выполняются на аппаратной скорости. В оставшейся части этой статьи вы узнаете почему.

Давайте рассмотрим разницу между обработкой кадров Ethernet и IP-пакетов:

Жизнь коммутатора уровня 2 проста

Там нет никакого изменения кадра Ethernet!

Теперь давайте посмотрим, что происходит, когда получает IP-пакет многоуровневый коммутатор:

В приведенном выше примере компьютер А посылает IP-пакет к компьютеру В. Обратите внимание, что они находятся в разных подсетях, поэтому нам придется его маршрутизировать. Когда наш многоуровневый коммутатор получит IP-пакет, вот что произойдет:

Многоуровневый коммутатор проверит таблицу маршрутизации, заметит, что 192.168.20 /24 напрямую подключен, и произойдет следующее:

Как вы можете видеть, имеется довольно много шагов, связанных с маршрутизацией IP-пакетов.

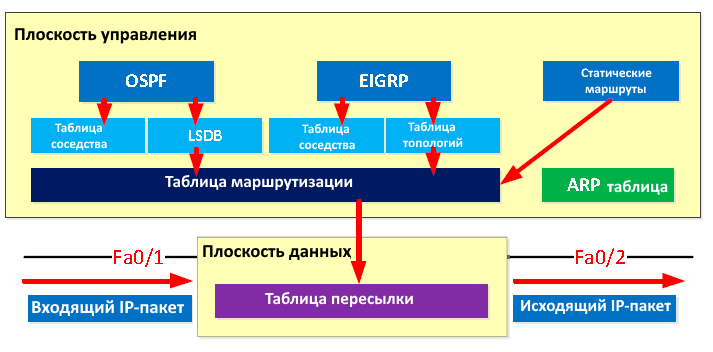

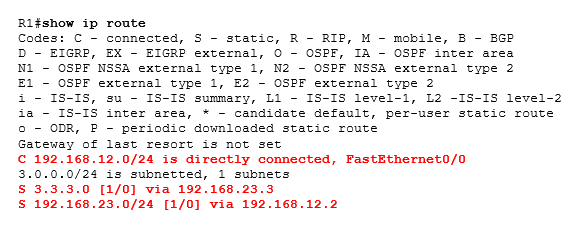

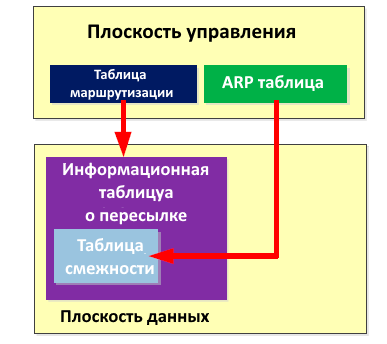

Когда мы рассматриваем многоуровневый коммутатор возникает «разделение обязанностей». Мы должны построить таблицу для MAC-адресов, заполнить таблицу маршрутизации, ARP-запросы, проверить, соответствует ли IP-пакет списку доступа и т. д. И нам нужно переслать наши IP-пакеты. Эти задачи разделены между «плоскостью управления» и «плоскостью данных». Ниже приведен пример:

Плоскость управления отвечает за обмен информацией о маршрутизации с использованием протоколов маршрутизации, построение таблицы маршрутизации и таблицы ARP. Плоскость данных отвечает за фактическую пересылку IP-пакетов. Таблица маршрутизации не очень подходит для быстрой переадресации, потому что мы имеем дело с рекурсивной маршрутизацией.

Что такое рекурсивная маршрутизация?

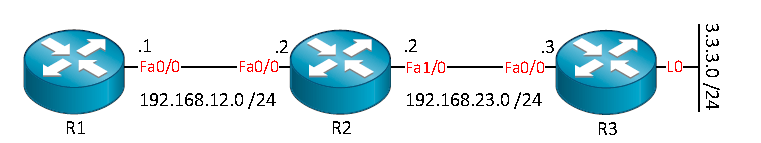

Давайте рассмотрим пример:

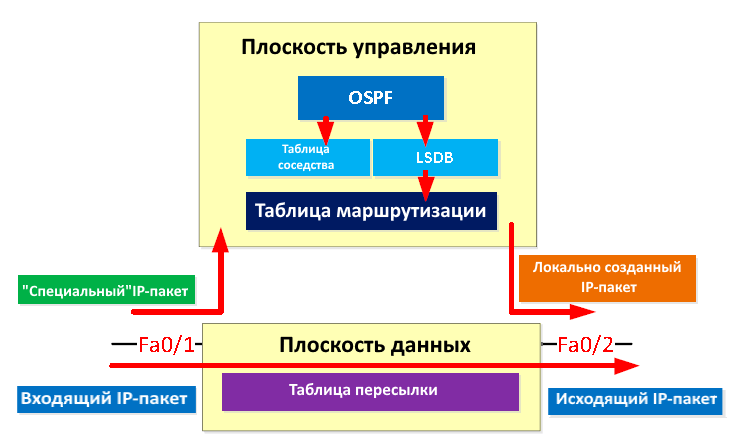

В приведенном выше примере у нас есть три маршрутизатора. У R3 есть loopback интерфейс, к которому мы хотим получить доступ из R1. Будем использовать статические маршруты для достижения поставленной цели:

Первый статический маршрут предназначен для достижения интерфейса loopback0 R3 и указывает на интерфейс FastEthernet0/0 R3. Второй статический маршрут необходим для достижения сети 192.168.23.0/24.

Всякий раз, когда R1 хочет достичь 3.3.3.0/ 24, мы должны выполнить 3 поиска:

R1 должен проверить таблицу маршрутизации 3 раза, прежде чем он будет знать, куда отправлять свой трафик. Звучит не очень эффективно, верно? Выполнение нескольких поисков для достижения определенной сети называется рекурсивной маршрутизацией.

Большую часть времени все входящие и исходящие IP-пакеты будут обрабатываться и пересылаться плоскостью данных, но есть некоторые исключения, давайте сначала рассмотрим картинку ниже:

Большая часть IP-пакетов может быть передана плоскостью данных. Однако есть некоторые «специальные» IP-пакеты, которые не могут быть переданы плоскостью данных немедленно, и они отправляются на плоскость управления, вот некоторые примеры:

Плоскость управления может пересылать исходящие IP-пакеты на плоскость данных или использовать свой собственный механизм пересылки для определения исходящего интерфейса и следующего IP-адреса прыжка. Примером этого является маршрутизация на основе локальной политики.

Наш многоуровневый коммутатор выполняет больше шагов для пересылки пакетов, чем коммутаторы уровня 2, поэтому теоретически он должен работать медленнее, верно?

Одна из причин, по которой многоуровневые коммутаторы могут передавать кадры и пакеты на wirespeed, заключается в том, что в плате данных используется специальное оборудование, называемое ASICs.

Такая информация, как MAC-адреса, таблица маршрутизации или списки доступа, хранится в этих ASIC. Таблицы хранятся в content-addressable memory (Cam) и ternary content addressable memory (TCAM).

Таблица CAM используется для хранения информации уровня 2, например:

Поиск таблицы происходит быстро! Всякий раз, когда коммутатор получает кадр Ethernet, он будет использовать алгоритм хэширования для создания «ключа» для целевого MAC-адреса + VLAN, и он будет сравнивать этот хэш с уже хэшированной информацией в таблице CAM. Таким образом, он может быстро искать информацию в таблице CAM.

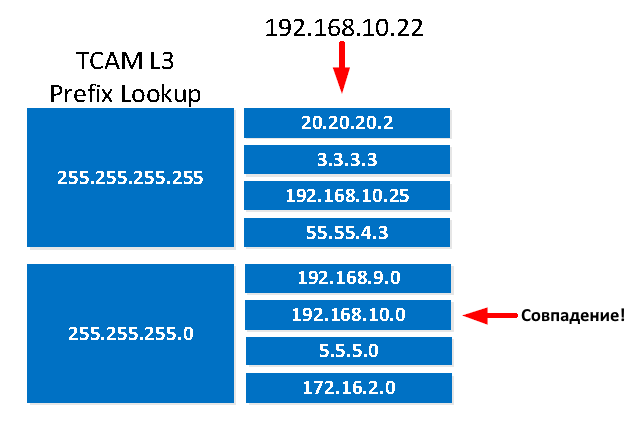

Поскольку существует 3 значения, мы называем его троичным. Так почему же существует 2 типа таблиц?

Когда мы ищем MAC-адрес, нам всегда требуется точное совпадение. Нам нужен точный MAC-адрес, если мы хотим переслать кадр Ethernet. Таблица MAC-адресов хранится в таблице CAM.

Всякий раз, когда нам нужно сопоставить IP-пакет с таблицей маршрутизации или списком доступа, нам не всегда нужно точное соответствие. Например, IP-пакет с адресом назначения 192.168.20.44 будет соответствовать:

По этой причине такая информация, как таблица маршрутизации, хранится в таблице TCAM. Мы можем решить, должны ли совпадать все или некоторые биты.

Пример таблицы TCAM

Если мы хотим сопоставить IP-адрес 192.168.10.22, многоуровневый коммутатор сначала посмотрит, есть ли «самое полное совпадение«. Там ничего нет, что соответствовало бы полностью 192.168.10.22/32, поэтому мы продолжим сравнение на не полное соответствие. В этом случае есть запись, которая соответствует 192.168.10.0/24. Приведенный выше пример относится к поиску таблиц маршрутизации, спискам доступа, а также к качеству обслуживания, спискам доступа VLAN и многим другим.

Теперь вы знаете все шаги, которые должен выполнять многоуровневый коммутатор, когда он должен пересылать IP-пакеты, плоскость управления/данных и, что мы используем разные таблицы, хранящиеся в специальном оборудовании, называемом ASIC. Давайте подробнее рассмотрим фактическую «пересылку» IP-пакетов.

Существуют различные методы коммутации для пересылки IP-пакетов. Вот различные варианты коммутации:

Все пакеты проверяются процессором, и все решения о пересылке принимаются в программном обеспечении. очень медленно!

Первый пакет в потоке проверяется процессором; решение о пересылке кэшируется аппаратно для следующих пакетов в том же потоке. Это более быстрый метод.

Таблица пересылки, созданная в аппаратном обеспечении заранее. Все пакеты будут коммутироваться с использованием оборудования. Это самый быстрый метод, но есть некоторые ограничения. Многоуровневые коммутаторы и маршрутизаторы используют CEF.

При использовании процессорной коммутации маршрутизатор удалит заголовок каждого кадра Ethernet, ищет IP-адрес назначения в таблице маршрутизации для каждого IP-пакета, а затем пересылает кадр Ethernet с переписанными MAC-адресами и CRC на исходящий интерфейс. Все делается в программном обеспечении, так что это очень трудоемкий процесс.

Быстрая коммутация более эффективна, потому что она будет искать первый IP-пакет, но будет хранить решение о переадресации в кэше быстрой коммутации. Когда маршрутизаторы получают кадры Ethernet, несущие IP-пакеты в том же потоке, он может использовать информацию в кэше, чтобы переслать их к правильному исходящему интерфейсу.

По умолчанию для маршрутизаторов используется CEF (Cisco Express Forwarding):

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Cisco router первичная настройка

Router>

Переходим в превелегированный режим командой enable

Router>enable

Router#

удаляем имеющуюся конфигурацию, находящуюся во флэш-памяти, и перезагружаем маршрутизатор:

Router#erase startup-config

Router#reload

Ждем пока роутер перезагрузится, наблюдая за процессом загрузки в окне консоли, после чего снова переходим в превилигированный режим

Router>enable

Переходим в конфигурационный режим и даем команду hostname:

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#hostname Gw0

Gw0(config)#

Включим режим хранения паролей в файле конфигурации устройства в зашифрованном виде:

Gw0(config)#service password-encryption

Отключим управление маршрутизатором через http и https и CDP

Gw0(config)#no ip http server

Gw0(config)#no ip http secure-server

Gw0(config)#no cdp run

Зададим пароли на подключения через консольный порт

Gw0(config)#line con 0

Gw0(config-line)#password пароль

Gw0(config-line)#login

Gw0(config-line)#exit

Gw0(config-line)#password пароль

Gw0(config-line)#login

Gw0(config-line)#exit

Зададим пароль на Enable режим

Gw0(config) enable secret пароль_enable_режима

В принципе, если вы сомневаетесь в команде, нажмите TAB — в командной строке команда дописалась? значит норма, не помните что вводить? введите знак вопроса… IOS выдаст вам все доступные команды в данном контексте.

Gw0(config) #interface Gi 0/0

Gw0(config-if)#ip address 192.168.0.1 255.255.255.0

Gw0(config-if)#description LAN

Gw0(config-if)#no shutdown

Gw0(config-if)#exit

Gw0(config)# ip name-server 192.168.0.2

Все, маршрутизатор доступен телнетом по 192.168.0.1

Записываем конфигурацию в память командой

Gw0# copy running-config startup config или командой wr

Переходим в превелегированный режим

Gw0>enable

Устанавливаем точное время для генерации ключа

Gw0#clock set 20:10:00 23 May 2012

Переходим в конфигурационный режим

Gw0#configure terminal

Указываем имя домена (необходимо для генерации ключа)

Gw0# ip domain name iamroot.ru

Генерируем RSA ключ

Gw0(config)# crypto key generate rsa

Заводим пользователя user

Gw0(config)# username user privilege 15 secret пароль

Активируем протокол ААА ( про данный протокол я расскажу позже более подробно )

Gw0(config)# aaa new-model

Gw0(config)#line vty 0 1441

средой доступа через сеть по умолчанию у нас будет SSH

Gw0(config-line)# transport input ssh

Наверное вы обратили внимание что некоторые события пишутся в консоль что не очень удобно при наборе команды именно поэтому включаем автоматическое поднятие строки

Gw0(config-line)# logging synchronous

время таймаута до автоматического закрытия SSH сессии в 30 минут

Gw0(config-line)#exec-timeout 30 0

Gw0(config)#ip ssh version 2 — ставим последнюю версию SSH

Gw0(config)#ip domain-name Router — указываем доменное имя

Gw0(config)#crypto key generate rsa — генерируем ключи (1024 kb)

Выходим из режима конфигурирования нажатием Ctrl+Z

Gw0# wr

Следующая команда копирует текущую рабочую конфигурацию IOS Cisco в конфигурацию запуска:

Gw0#copy running-config startup-config

Gw0#copy run start

Gw0#wr

чтобы сохранить рабочую конфигурацию на сетевом сервере при помощи протокола TFTP:

Gw0#copy run tftp://192.168.0.100

Address or name of remote host [192.168.0.100]? [enter]

Destination filename [router-confg]? [enter]

Чтобы сохранить конфигурацию на CF карте

Gw0#copy run flash:

Чтобы вернуть из бекапа соответственно меняем местами источник и место назначения

Gw0#copy flash: run

И не забываем любимую комманду

Gw0# wr

Gw0(config) #interface Gi 0/1

Gw0(config-if)#ip address 89.80.80.80 255.255.255.248

Gw0(config-if)#description WAN

Gw0(config-if)#no shutdown

Gw0(config-if)#exit

Gw0(config)#ip forward-protocol nd

Gw0(config)#ip route 0.0.0.0 0.0.0.0 89.80.80.80

Включаем скоростную передачу от Cisco для IPv4

Gw0(config)#ip cef

отключаем для IPv6

Gw0(config)#no ipv6 cef

Gw0(config)#interface Gi0/1

Gw0(config-if)#ip nat outside

на локальном интерфейсе

Gw0(config)#interface Gi0/2

Gw0(config-if)#ip nat inside

создаем список IP имеющих доступ к NAT

Gw0(config)#ip access-list extended NAT

Gw0(config-ext-nacl)#permit ip 192.168.0.0 0.0.0.255 any

включаем NAT на внешнем интерфейсе

Gw0(config)#ip nat inside source list NAT interface Gi0/1 overload

Gw0#conf t

Gw0#(dhcp-config)#ip dhcp pool LAN

Gw0#(dhcp-config)#network 192.168.0.0 255.255.255.0

Gw0#(dhcp-config)#dns-server 192.168.0.1

Gw0#(dhcp-config)#default-router 192.168.0.1

время жизни выданного адреса в днях

Gw0#(dhcp-config)#lease 7

Gw0#(dhcp-config)#exit

указывается диапазон, из которого выдавать адреса нельзя

Gw0(config)#ip dhcp excluded-address 192.168.0.1 192.168.0.100

Gw0(config)#ip dhcp excluded-address 192.168.0.200 192.168.0.254

конфигурирование DHCP завершено, переходим к настройке кэширующего DNS сервера

Доменное имя компании

Gw0(config)#ip domain name iamroot.ru

DNS адреса провайдера

Gw0(config)#ip name-server xxx.xxx.xxx.xxx

Gw0(config)#ip name-server yyy.yyy.yyy.yyy

Включаем трансляцию имен в адреса

Gw0(config)#ip domain-lookup

включаем DNS сервер

Gw0(config)#ip dns server

Gw0(config)#exit

Gw0#write

Собственно мы можем использовать конвейеры при выводе команд ( допустим show )

Допустим выведем только те строки где встречается PPP

vpn#show processes cpu | include PPP

138 0 3 0 0.00% 0.00% 0.00% 0 PPP SIP

139 0 5 0 0.00% 0.00% 0.00% 0 PPP Bind

140 4 10 400 0.00% 0.00% 0.00% 0 PPP IP Route

189 0 2 0 0.00% 0.00% 0.00% 0 PPP Compress Inp

190 0 2 0 0.00% 0.00% 0.00% 0 PPP Compress Res

207 0 2 0 0.00% 0.00% 0.00% 0 PPP NBF

376 11940 4395282 2 0.07% 0.07% 0.07% 0 PPP manager

377 8332 4395327 1 0.07% 0.04% 0.05% 0 PPP Events

378 204 141170 1 0.00% 0.00% 0.00% 0 Multilink PPP

Либо исключаем используя exclude

Вывести конфигурацию начиная со слова router можно командой sh run | begin router

Отобразить какой-либо определенный раздел конфигурации sh run | section router eigrp

Отобразить строки в которых встречаются слова «Administrative Mode» или «Fa»: sh interface switchport | i Administrative Mode|Fa

Перенаправление вывода команды на TFTP-сервер и вывод команды в консоли:

vpn# sh ip int br | tee tftp://192.168.0.1/bri.txt

Добавление вывода команды к уже существующему файлу:

vpn# sh ip int br | append tftp://192.168.0.1/bri.txt

Чуточку дебага NAT и DHCP

router# sh ip nat translations

router# sh ip nat statistics

router# debug ip nat

router# show ip dhcp binding

router# show ip dhcp conflict

router# show ip dhcp server statistics

router# clear ip dhcp binding [ip-address]

Настройка Cisco Configuration Professional

Router(config)# line vty 0 4

Router(config-line)# privilege level 15

Router(config-line)# login local

Router(config-line)# transport input telnet

Router(config-line)# transport input telnet ssh

Router(config)# ip http server

Router(config)# ip http secure-server

Router(config)# ip http authentication local

Router(config)# username privilege 15 password 0

IP Switching: Cisco Express Forwarding Configuration Guide, Cisco IOS Release 15S

Book Title

IP Switching: Cisco Express Forwarding Configuration Guide, Cisco IOS Release 15S

Chapter Title

Enabling or Disabling CEF or dCEF

View with Adobe Reader on a variety of devices

View in various apps on iPhone, iPad, Android, Sony Reader, or Windows Phone

Results

Chapter: Enabling or Disabling CEF or dCEF

Enabling or Disabling CEF or dCEF

This module contains information about Cisco Express Forwarding and describes the required and optional tasks for enabling or disabling Cisco Express Forwarding and distributed Cisco Express Forwarding. Cisco Express Forwarding is an advanced Layer 3 IP switching technology. It optimizes network performance and scalability for all kinds of networks: those that carry small amounts of traffic and those that carry large amounts of traffic in complex patterns, such as the Internet and networks characterized by intensive web-based applications or interactive sessions.

Finding Feature Information

Your software release may not support all the features documented in this module. For the latest caveats and feature information, see Bug Search Tool and the release notes for your platform and software release. To find information about the features documented in this module, and to see a list of the releases in which each feature is supported, see the feature information table at the end of this module.

Use Cisco Feature Navigator to find information about platform support and Cisco software image support. To access Cisco Feature Navigator, go to www.cisco.com/go/cfn. An account on Cisco.com is not required.

Prerequisites for Enabling or Disabling CEF or dCEF

Cisco Express Forwarding requires a software image that includes Cisco Express Forwarding and IP routing enabled on the switch or router.

Restrictions for Enabling or Disabling CEF or dCEF

Central Cisco Express Forwarding or distributed Cisco Express Forwarding has the following restrictions:

The Cisco 12000 Series Internet routers operate only in distributed Cisco Express Forwarding mode.

If you enable Cisco Express Forwarding and then create an access list that uses the log keyword, the packets that match the access list are not Cisco Express Forwarding switched. They are process switched. Logging disables Cisco Express Forwarding.

Distributed Cisco Express Forwarding switching cannot be configured on the same Versatile Interface Processor (VIP) card on which distributed fast switching is configured.

Distributed Cisco Express Forwarding is not supported on Cisco 7200 series routers.

Restrictions for Cisco Express Forwarding or Distributed Cisco Express Forwarding Operation on an Interface

On the Cisco 12000 Series Internet Router, you must not disable distributed Cisco Express Forwarding on an interface.

Not all switching methods are available on all platforms.

Information About Enabling or Disabling CEF or dCEF

Cisco Platform Support for Central CEF and dCEF

Cisco Express Forwarding is enabled by default on most Cisco platforms running Cisco IOS software Release12.0 or later. When Cisco Express Forwarding is enabled on a router, the Route Processor (RP) performs the express forwarding.

To find out if Cisco Express Forwarding is enabled on your platform, enter the show ip cef command. If Cisco Express Forwarding is enabled, you receive output that looks like this:

If Cisco Express Forwarding is not enabled on your platform, the output for the show ip cef command looks like this:

Distributed Cisco Express Forwarding is enabled by default on the Catalyst 6500 series switch, the Cisco 7500 series router, and the Cisco 12000 Series Internet Router. When distributed Cisco Express Forwarding is enabled on your platform, the line cards perform the express forwarding.

If Cisco Express Forwarding is not enabled on your platform, use the ip cef command to enable central Cisco Express Forwarding or the ip cef distributed command to enable distributed Cisco Express Forwarding.

When to Enable or Disable Central CEF on a Router

Enable central Cisco Express Forwarding operation when line cards are not available for Cisco Express Forwarding switching or when you need to use features not compatible with distributed Cisco Express Forwarding switching. When central Cisco Express Forwarding operation is enabled, the Cisco Express Forwarding Forwarding Information Base (FIB) and adjacency tables reside on the RP, and the RP performs express forwarding.

Disable central Cisco Express Forwarding on a router when you want to turn off central Cisco Express Forwarding on the router and on all interfaces on the router. You might want to do this if your router and router interfaces are configured with a feature that central Cisco Express Forwarding or distributed Cisco Express Forwarding does not support.

To disable central Cisco Express Forwarding on a router and on all interfaces on the router, use the no ip cef command.

When to Enable dCEF on a Line Card

Enable distributed Cisco Express Forwarding on a line card when you want the line card to perform express forwarding so that the RP can handle routing protocols or switch packets from legacy interface processors. When distributed Cisco Express Forwarding is enabled, line cards, such as the VIP line cards or the Cisco 12000 Series Internet Router line cards, maintain an identical copy of the FIB and adjacency tables. The line cards perform express forwarding between port adapters, thus relieving the RP of involvement in the switching operation. distributed Cisco Express Forwarding uses an interprocess communication (IPC) mechanism to ensure synchronization of FIB tables and adjacency tables on the RP and line cards.

The Cisco 12000 Series Internet routers operate only in distributed Cisco Express Forwarding mode. In other routers you can mix various types of line cards in the same router, and all of the line cards you are using need not support Cisco Express Forwarding. When a line card that does not support Cisco Express Forwarding receives a packet, the line card forwards the packet to the next higher switching layer (the RP) or forwards the packet to the next hop for processing. This structure allows legacy interface processors to exist in the router with newer interface processors.