RFID-кошельки

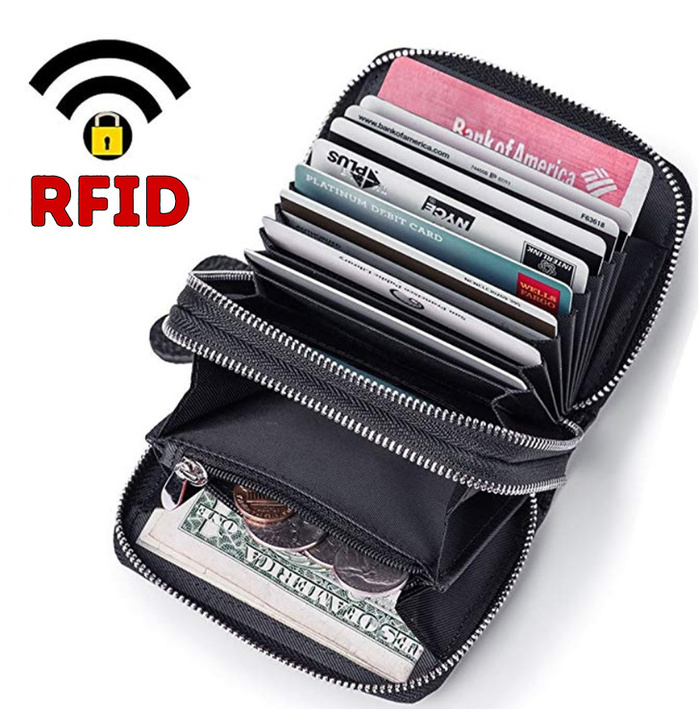

В магазине Bag & Wallet представлен широкий ассортимент кошельков с RFID-защитой в различных форм-факторах. Ознакомиться с ним вы можете здесь.

В данной статье мы расскажем о том, что же такое RFID-кошельки, в чем их особенность, как и от чего они защищают ваши карты и личные данные.

Что такое RFID?

RFID расшифровывается как Радиочастотная идентификация. Эта, основанная на чипе технология, используется во многих отраслях, а также в кредитных картах или паспортах для хранения личной информации, которая может быть передана на сканер RFID.

Что такое RFID-кража?

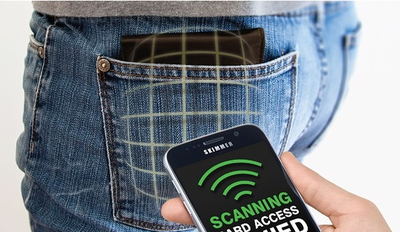

RFID-кражами (часто их называют «скимминг»), называют кражи с использованием сканера для чтения и дублирования личной информации от чьего-либо RFID-предмета без ведома владельца. Не смотря на то, что пока на улице это происходит крайне редко, исследователи безопасности продемонстрировали успешные «атаки» (способы кражи информации из некоторых устройств c RFID-поддержкой) и незаконное использование таких атак может привести к мошенничеству с кредитными картами или краже личных данных.

Как работает бумажник с RFID-защитой?

Защищены ли карты когда кошелек открыт?

Насколько опасна ситуация, при которой вы покупаете не-RFID защищенный бумажник?

Как узнать есть ли в вашем паспорте или карте RFID-технология?

Если кредитная карта использует чип RFID, на лицевой стороне карты должен быть виден соответствующий символ, как показано на фотографии ниже.

Относительно паспортов, вы заметите небольшую иконку чипа на обложке.

Почему бренды выпускают кошельки с RFID-защитой?

На такую защиту есть спрос, потому что достаточное количество людей беспокоятся о RFID-безопасности. И в ближайшее время злоумышленники могут активизироваться в поисках незащищенных карт в общественных местах.

Стоят ли RFID-защищенные кошельки дороже?

В общем случае RFID-защищенные модели стоят, как правило, больше, чем обычные, так как при добавлении RFID-защитного материала увеличивается стоимость производства.

RFID: кошелек со вшитым чипом, который защищает и блокирует ваши карточки от интернет-мошенников

У тех, кто носит бумажник вот так, ворам даже не надо напрягаться какой-то новомодной электроникой;)

кошелек со вшитым чипом, который защищает и блокирует ваши карточки от интернет-мошенников

Материал, предназначенный для блокирования RFID-сигналов, включен в подкладку кошелька.

Мне одному кажется, что это лютый и безграмотный бред?

RFID: кошелек со вшитым чипом, который защищает и блокирует ваши карточки от интернет-мошенников

И где в тексте поста все это? Не вижу ни вшитых чипов, ни защиты от интернет-мошенников

Чо там, клетку фарадея изобрели?

Добро пожаловать в инте)

Подобная хрень уже давно продаётся. У меня такой, но покупал я его не из-за защиты RFID, а из-за того что он понравился и как оказался очень удобен.

Правда 50€ купюры чутка не помещаются, но рубли поширене меньше, так что всё норм должно быть.

Промт переводить очень хороший качество вид?

Так есть же на али чехлы для карт алюминиевые, которые не дают считать карту. Дешевле, чем покупать целый кошелек.

может при рождении уже чипироваться?

Скидочная карта

Покупки с карт из утерянного кошелька (нужен совет)

На АЗС видеозапись показать отказались, т.к. было позднее время и работала одна кассирша на всю азс. Она дала номер тлф своего начальника, но пошёл уже второй день, но этот человек, судя по всему, не горит желанием предоставить информацию с видеокамеры.

Параллельно было написано заявление в отделении полиции по месту совершения всех этих противоправных действий. Прошли сутки, но видеоматериалы из азс, магазина и аптеки изъяты не были (звонили им, спрашивали).

Вопрос: могут ли «потеряться» нужные нам видеоматериалы и сколько дней они должны сохраняться? С какой целью начальник заправки не даёт посмотреть запись с видеокамер, как говорится, по горячим следам и имеет ли он право это делать? Что хозяину утерянного и позже украденного кошелька нужно ещё сделать, чтобы ускорить процесс поимки вора. Нужно ли часто звонить в полицию?

Взгляд изнутри: RFID в современном мире. Часть 1: RFID в быту

Больше RFID-меток богу RFID-меток!

С момента публикации статьи про RFID-метки прошло уже без малого 7 лет. За эти годы путешествий и пребывания в различных странах, в карманах поднакопилось огромное множество RFID меток и смарт-карт: защищённые карты (например, пермиты или банковские карты), ски-пассы, проездные на общественный транспорт, без которых в каких-нибудь Нидерландах ну совсем никак уже, то ещё что-то.

Как обычно, повествование будет разбито на тематические части, которые по мере сил, возможностей и доступа к оборудованию буду выкладывать.

Предисловие

Итак, стоит, наверное, напомнить, что вскрытие меток для меня явилось продолжением хобби работы с электронной микроскопией и распила чипа от nVidia в далёком уже 2012 году. В той статье вскользь была рассмотрена теория функционирования RFID-меток, а также были вскрыты и разобраны несколько наиболее распространённых и доступных на тот момент меток.

К этой статье, пожалуй, мало что можно добавить на сегодняшний день: всё те же 3(4) самых распространённых стандарта LF (120-150 kHz), HF (13.65 MHz – подавляющее большинство меток работает в этом диапазоне), UHF (фактически тут два частотных диапазона 433 и 866 MHz), за которыми тянется ещё парочка менее известных; те же принципы работы – индуцирование радиоволнами питания чипа и обработка входящего сигнала с выдачей информации обратно в приёмник.

В общем и целом, RFID-метка выглядит примерно так: подложка, антенна и сам чип.

Метка Tag-it от Texas Instruments

Однако, серьёзно поменялся «ландшафт» применения этих меток в быту.

Если в 2012ом году NFC (Near-Field Communication) был диковиной штукой в смартфоне, которым не понятно, как и где можно было воспользоваться. А такие гиганты, как, например, Sony, активно продвигали NFC и RFID, как способ подключать устройства (колонка от первой Sony Xperia, которая подключается магическим образом от касания телефона – Вау! Шок контент!) и изменять состояния (например, пришли домой, провели по метке, телефон включил звук, подключился к WiFi и т.д.), что по моим ощущениям не пользовалось особой популярностью.

То в 2019ом только ленивый не пользуется wireless картами (всё тот же NFC по большому счёту), телефонами с виртуальными картами (сестра при смене телефона настоятельно требовала NFC в оном) и прочими «упрощателями» жизни на базе этой технологии. RFID стали неотъемлемой частью нашей повседневной жизни: одноразовые проездные в автобус, карточки для прохода в многие офисные и не только здания, мини-кошельки внутри организаций (как, например, CamiPro в EPFL) «и прочая, и прочая, и прочая».

Но обо всём по порядку…

Именно эти крохотные кусочки кремния сделали наш мир таким, каким мы его знаем сегодня

Пару слов о вскрытии меток

Напомню, чтобы добраться до самого чипа необходимо провести депроцессинг изделия с помощью некоторых химических реагентов. Например, убрать оболочку (обычно, это карта или круглая метка из пластика, внутри которой находится антенна), аккуратно отсоединить чип от антенны, отмыть сам чип от клея/изолятора, иногда удалить части антенны, намертво припаянные к контактным площадкам, и только потом увидеть чип и его компоновку.

Депроцессинг – сложное чувство

За последние годы были невероятно улучшены материалы, которые используются для крепления чипов. С одной стороны, это повысило надёжность крепления чипа и снизило количество брака; с другой стороны, простым кипячением в ацетоне или концентрированной серной кислоте, чтобы растворить или сжечь органику, теперь отмыть чип не получится. Приходится изощряться, подбирать смесь кислот, чтобы ненужные слои убрать, но при этом не повредить пламенный мотор металлизацию чипа.

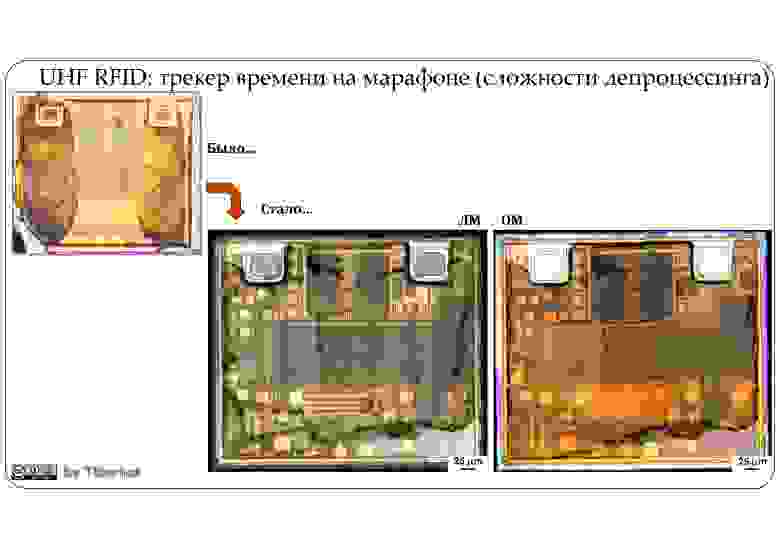

Сложности депроцессинга: когда клей с чипа не отмывается ни при каких условиях… Здесь и далее ЛМ – лазерная микроскопия, ОМ – оптическая микроскопия

Или так.

Иногда, конечно, везёт чуть больше и чип даже с изоляционным слоем получается относительно чистым, что не сильно сказывается на качестве картинки:

NB: обращение с концентрированными кислотами и растворителями должно проводиться в хорошо проветриваемом помещении, а лучше на улице! Не пытайтесь повторить это дома, на кухне!

Часть практическая

Как я уже заметил в самом начале статьи, в каждой части будут представлены отдельные виды или несколько меток: транспортные (общественные транспорт и ски-пассы), защищённые (в основном смарт-карты), «повседневные» и так далее.

Начнём сегодня с самых простых меток, которые можно встретить практически везде. Назовём их «повседневные метки», потому что встретить их можно практически везде: от номера на марафоне до конференции и доставки товаров.

Метки, рассмотренные в данной статье выделены синим пунктиром

Дальнодействующие метки UHF

Многие читатели Хабра занимаются и любят спорт. Последние несколько лет появилась ярко выраженная тенденция участвовать в различных забегах, полумарафонах и даже марафонах. Ради медальки иногда и 10 км не грех пробежать.

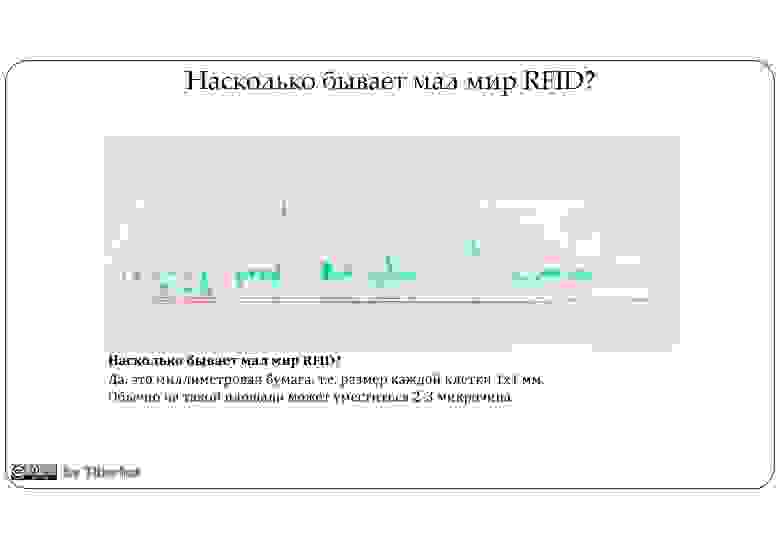

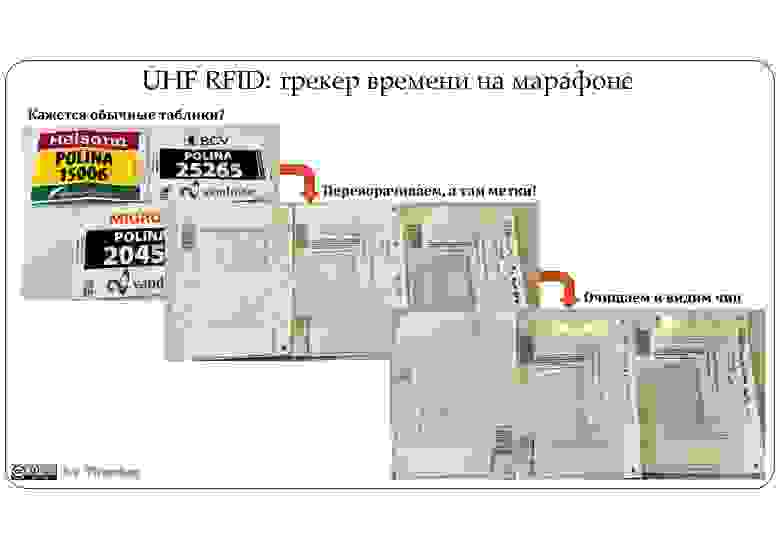

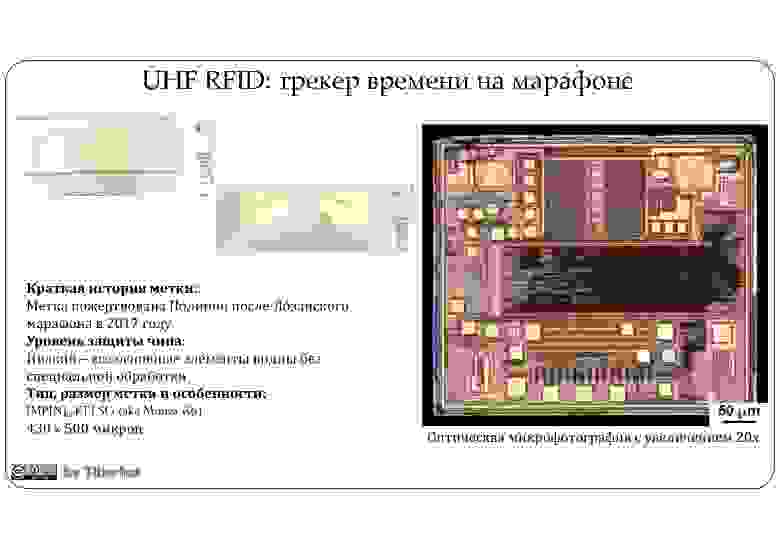

Обычно перед стартом мероприятия выдаётся номер участника с небольшими поролоновыми вставками по бокам, за которыми – о ужас – скрывается пресловутая RFID-метка Параноикам определённо нужно быть настороже при участии в такого рода мероприятиях! На самом деле нет. Так как в подобных соревнованиях используется масс-старт, то требуется засечь время каждого участника от момента пересечения стартовой линии до финиша. Пробегая через специальную рамку в виде стартовых и финишных ворот, каждый участник запускает и, соответственно, останавливает невидимый секундомер.

Выглядят метки примерно следующим образом:

Как показала практика, даже в Швейцарии есть, как минимум, две метки, которые используются в подобного рода массовых мероприятиях. Отличаются они как антеннами (условно, узкая и широкая), так и устройством чипа. Правда, в обоих случаях это самый обычный чип, без защиты, без каких-либо наворотов и, по всей видимости, с небольшой памятью. А, как показала практика, ещё и от оного производителя – IMPINJ.

Мне трудно судить, записывается ли что-либо на чип, скорее всего он просто служит для идентификации. Если Вы знаете больше – пишите в комментариях!

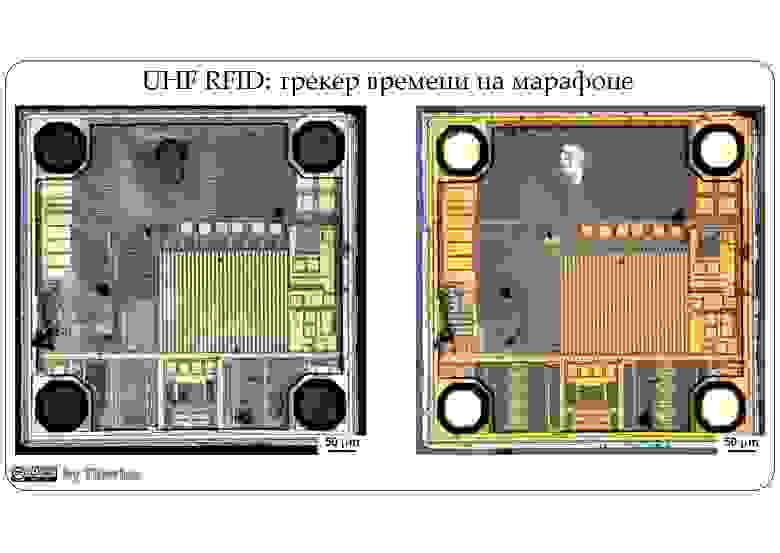

Чип от IMPINJ и широкая антенна

Эта метка уже попадала на распилы к умельцам. Подробнее о метке Monza R6 от американского производителя IMPINJ можно почитать тут (pdf).

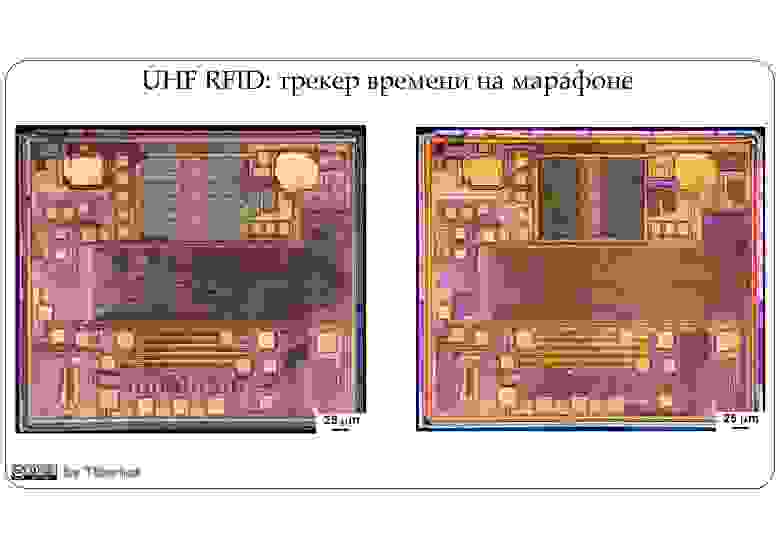

ЛМ (слева) и ОМ (справа) изображения в 50-кратном увеличении.

HD-картинку скачать можно тут

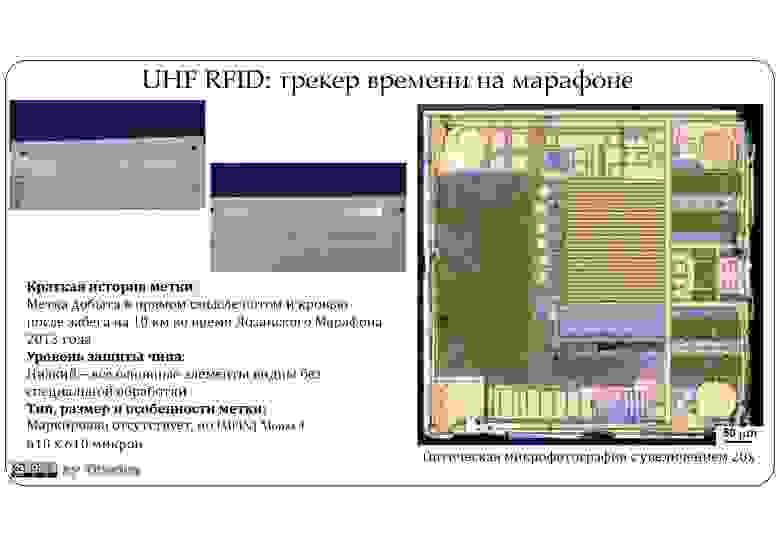

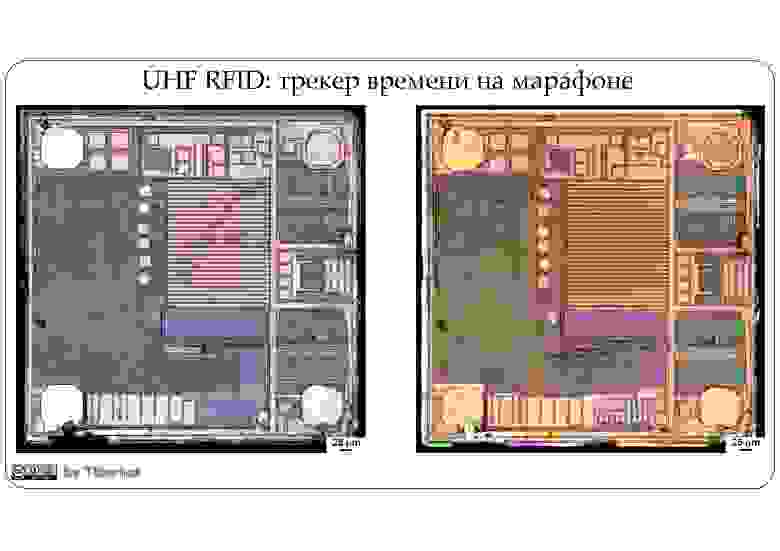

Другой трекинг времени выглядит несколько сложнее, чем чип Monza R6, при этом на чипе отсутствует какая-либо маркировка, поэтому сложно их сравнить.

Чип «НЛО» от «неизвестного» производителя

Как выяснилось в ходе танцев с бубном вокруг данного чипа: производитель тот же — IMPINJ, а кодовое имя чипа — Monza 4. Подробнее можно ознакомится тут (pdf)

ЛМ (слева) и ОМ (справа) изображения в 50-кратном увеличении.

HD-картинку скачать можно тут

Метки ближнего поля в транспортировке и логистике

Пойдём дальше, RFID-метки успешно применяются в транспортировке и логистике для автоматизированного/полуавтоматизированного учёта товаров.

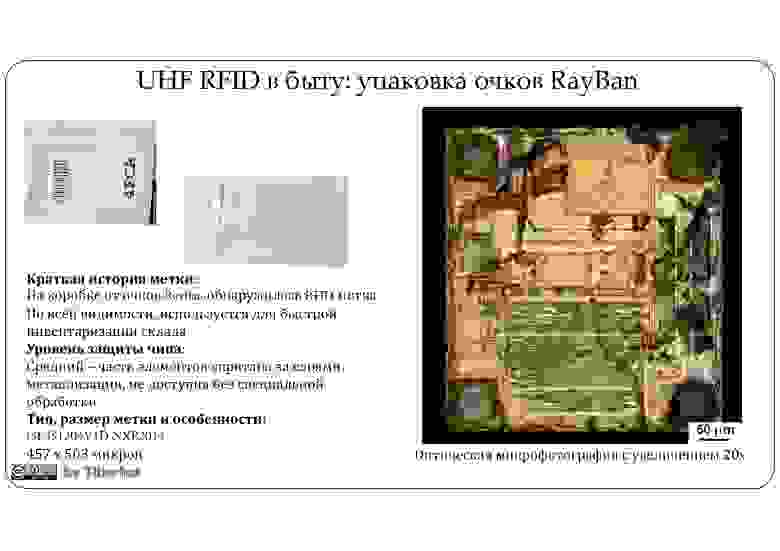

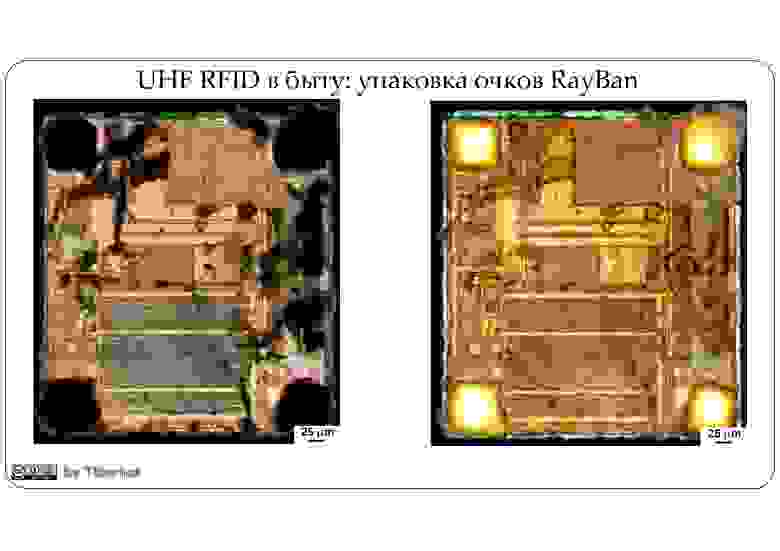

Так, например, когда я заказал очки RayBan, то внутри коробки была установлена подобная RFID-метка. Чип промаркирован, как SL3S1204V1D от 2014 года и произведён компанией NXP.

Одна из сложностей работы с современными RFID – отмыть чип от клея и изоляции…

Информацию по метке можно прочитать тут (pdf). Класс/стандарт метки – EPC Gen2 RFID. Кстати, в конце документа забавно наблюдать за change log’ом, который демонстрирует отчасти процесс вывода метки на рынок. Среди применений значится инвентаризация (inventory management) в ретейле и моде. Поэтому, когда в следующий раз будете покупать относительно дорогую вещи (200$+), присмотритесь, может быть, тоже найдёте похожую метку.

ЛМ (слева) и ОМ (справа) изображения в 50-кратном увеличении.

HD решил не делать…

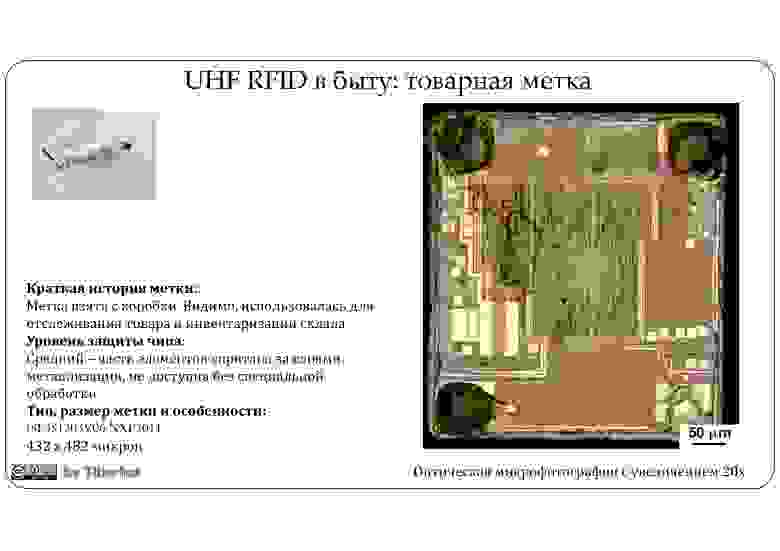

Другой пример – ещё одна коробка (правда, уже не помню, откуда она у меня оказалась), на которую с внутренней стороны была наклеена такая «товарная» метка.

К сожалению, документации именно на данный чип я не нашёл, однако на сайте NXP есть pdf на чип-близнец SL3S1203_1213. Чип изготовлен в рамках стандарта EPC G2iL(+) и по всей видимости имеет защиту от вторжения (tamper alarm). Работает она примитивно просто разрыв перемычки OUT-VDD приводит срабатыванию флага и метка становится не рабочей.

Есть что добавить? Пишите в комментариях!

ЛМ (слева) и ОМ (справа) изображения в 50-кратном увеличении.

HD-картинку скачать можно тут

Конференции и выставки

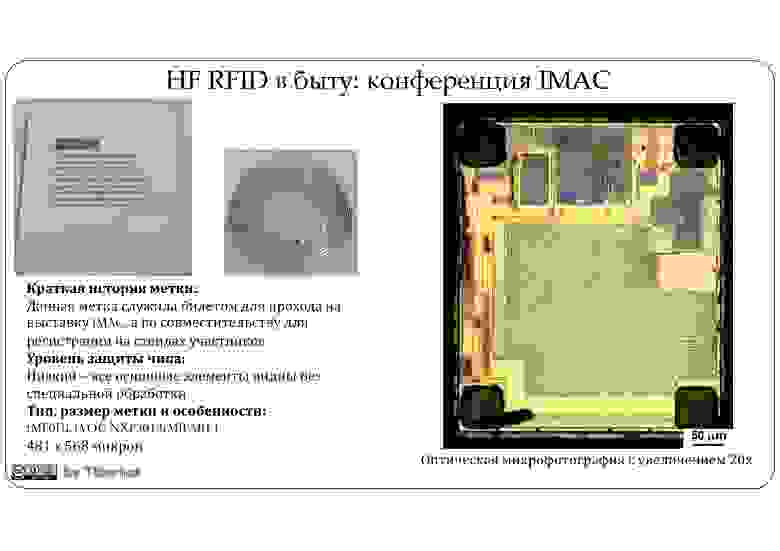

Характерный случай применения RFID для быстрой идентификации человека – различные бейджи на конференциях, выставках и прочих мероприятиях. В этом случае, участнику не обязательно оставлять свою визитку или обмениваться контактами традиционным способом, достаточно лишь поднести бейдж к ридеру и вся контактная информация уже перекочевала к контр-агенту. И это помимо традиционной регистрации и входа на выставку.

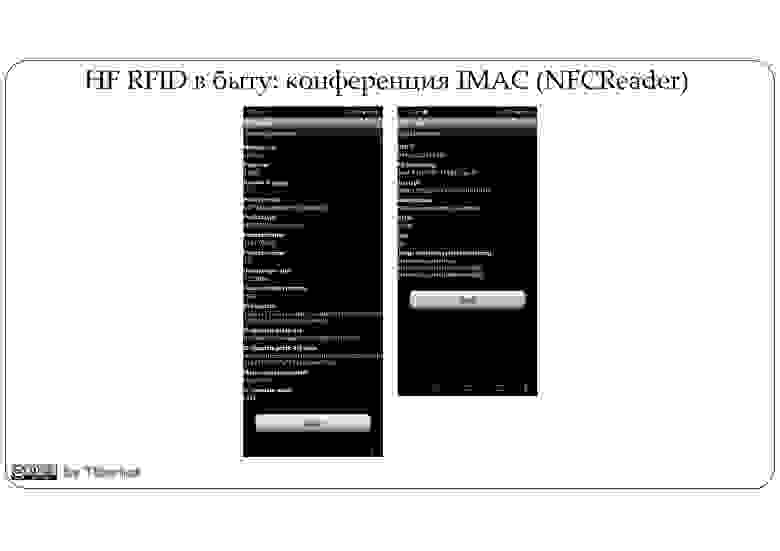

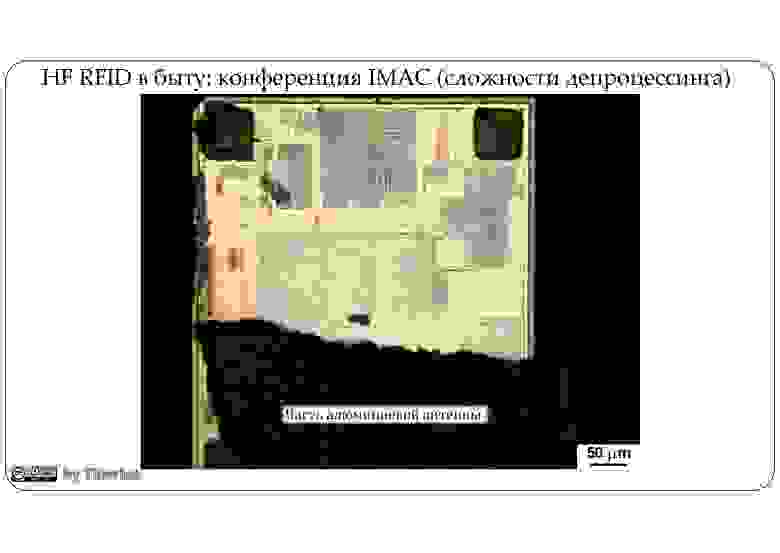

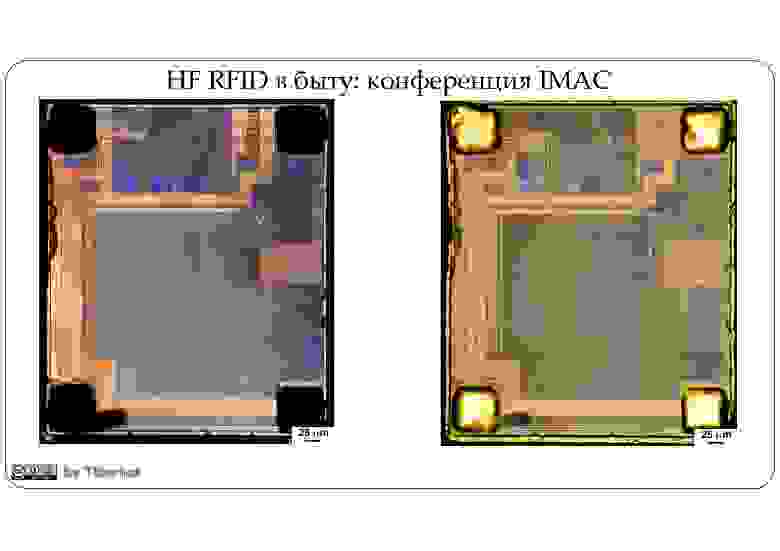

Внутри метки, которая мне досталась после отраслевой выставки IMAС, была круглая антенна с чипом от NXP MF0UL1VOC, иначе говоря новые поколением MIFARE. Подробную информацию можно найти тут (pdf).

Один из характерных примеров использования смарт-бейджей на выставке IMAС

ЛМ (слева) и ОМ (справа) изображения в 50-кратном увеличении.

HD-картинку скачать можно тут

Кстати, для любителей посмотреть не только хардварную, но и софтварную часть метки – ниже буду представлены скриншоты из программы NFC-Reader, где так же можно увидеть тип и класс метки, объём памяти, шифрование и прочее.

Неожиданно защищённый чип

Вместо заключения

На этом мы ещё не закончили с «повседневными» метками, во второй части нас ждёт удивительный мир китайских RFID и даже с китайскими чипами. Stay tuned!

Не забудьте подписаться на блог: Вам не сложно – мне приятно!

И да, о замеченных в тексте недочётах просьба писать в ЛС.

RFID идентификация

Предисловие

В современном мире, несомненно, ценится возможность быстро и просто получать большие объёмы информации. Каждый год ведутся разработки для создания удобных и компактных носителей для хранения, передачи и защиты тех или иных данных.

На сегодняшний день человечество сделало большой шаг в эру цифровых технологий, обеспечив практически каждого человека возможностью выхода в Интернет. Цифровизируется всё: начиная со старых рукописных книжек, заканчивая документами и деньгами. Люди всё меньше пользуются наличными, отдавая предпочтение бесконтактным банковским картам, в государственных ведомствах всё больше говорят о введении единых электронных паспортов с доступом к любой информации о человеке за два клика. Больше не нужно проводить часы в очередях за получением той или иной бумажки – можно просто подать заявление через сайт. Нельзя отрицать, что подобные изменения упрощают жизнь простого человека. И касаются эти удобства не только таких вещей как документы. Это касается целых отраслей промышленности.

В этой статье мы затронем тему RFID индефикации – технологии, которая получила широкое применение в десятках сфер производства и, что самое главное, которой пользуется каждый день практически каждый из вас.

Так что же такое RFID и с чем его едят?

RFID (Radio-frequency identification) в переводе с английского означает радиочастотную идентификацию. Иными словами, это способ опознания объектов, при котором радиосигналы записывают или считывают информацию, хранящуюся на RFID-метках (ещё их называют трансподерами).

RFID относится к беспроводной системе, состоящей из двух компонентов: метки и считывателя. Считыватель – это устройство, которое имеет одну или несколько антенн, которые излучают радиоволны и принимают сигналы обратно от RFID-метки.

RFID-метки могут хранить различную информацию от одного серийного номера до нескольких страниц данных. Считыватели могут быть мобильными (отсюда и название «транспондеры»), чтобы их можно было переносить в руке, или они могут быть установлены на столбе или над головой.

Классификация RFID

По типу источника питания

Пассивные транспондеры RFID получают энергию для передачи данных только от электромагнитного поля устройства записи-считывания RFID.

Кроме того, существует промежуточный тип, представленный полуактивными или полупассивными транспондерами, которые, с одной стороны, имеют собственный источник питания, но сами не функционируют как отправители. Электропитание транспондера RFID осуществляется через батарею, и, следовательно, нет необходимости полагаться на характеристики электромагнитного поля, но ответ создается посредством модуляции поля, которое не усиливает поле дальше.

По типу используемой памяти

RO (Read Only) – в эти метки информация записывается лишь единожды. Их очень удобно использовать для единоразовой идентификации.

WORM (Write Once Read Many) – содержит блок однократно записываемой памяти, которую можно считать много раз.

RW (Read and Write) – транспондеры, в которые можно записывать и считывать данные много раз.

По рабочей частоте

Низкочастотные (LF = 125 кГц)

Эта свободно доступная полоса частот характеризуется низкой скоростью передачи и короткими расстояниями передачи. В большинстве случаев создание этих систем дешево, легко в обращении и не требует регистрации, а также дополнительных сборов. Транспондеры RFID используют электромагнитные волны ближнего поля и получают энергию через индуктивную связь. Преимущество состоит в том, что транспондеры RFID в этой полосе частот относительно устойчивы к металлам или жидкостям, что делает их подходящими для использования при идентификации животных и людей. Для этих транспондеров свойственны коллизии – ошибки одномоментной передачи информации в среде с коллективным доступом.

Высокочастотные (HF 13,56 МГц)

Эти системы действительно имеют очень высокие скорости и дальности передачи. Из-за более коротких длин волн в качестве антенны вместо катушки достаточно диполя, для лучевой оптики достаточно расширения поля, что, в свою очередь, обеспечивает целевое распространение. Кроме того, UHF-транспондеры в основном производятся в виде фольги, что полезно для обработки больших объемов в ролевом процессе.

Также стоит упомянуть в этом контексте, что некоторые полосы частот в микроволновом спектре еще не стали доступными с финансовой точки зрения рентабельности, и, более того, они могут подпадать под действие местных разрешительных ограничений.

Применение

Пожалуй, рассмотрим применение в сфере медицины.

Системы RFID используют радиоволны на нескольких разных частотах для передачи данных. В медицинских учреждениях и больницах технологии RFID включают следующие приложения:

Обнаружение выхода из постели и обнаружение падения

Обеспечение того, чтобы пациенты получали правильные лекарства и медицинские устройства.

Предотвращение распространения поддельных лекарств и медицинских изделий.

Наблюдение за пациентами

Предоставление данных для систем электронных медицинских карт

И это использование только в одной сфере!

Так же технология применяется в:

Транспортной и складской логистике, предотвращение краж в торговых залах;

Системах контроля и управления доступом

Системы управления багажом

Преимущества использования технологии

Каждая микросхема имеет уникальный серийный номер, который назначается только один раз во всем мире (UID или TID). Это гарантирует четкую назначаемость в рамках отдельного продукта и обеспечивает индивидуализацию всего диапазона продукта.

Перезаписываемая память данных в микросхеме. Информация на носителе данных RFID может быть изменена, стерта или дополнена в любое время. Данные о продукте, обслуживании, производстве или обслуживании доступны непосредственно на продукте. (Преимущество перед обычными штрих-кодами)

Связь, которая осуществляется между носителем данных RFID и системой записи-считывания без требования визуального контакта, обеспечивает устойчивость к грязи за счет размещения в защищенных местах, а также для невидимой интеграции в существующие продукты и упрощения процесса. оптимизация.

Высокая скорость передачи данных составляет 100% первого прохода в случае штрих-кодов.

Возможность одновременного считывания нескольких носителей данных RFID за один рабочий этап (массовый захват), что ускоряет процессы.

Всё ли так хорошо?

Использование RFID вызвало серьезные споры, и некоторые защитники конфиденциальности потребителей инициировали бойкот продукции. Эксперты по защите прав потребителей Кэтрин Альбрехт и Лиз Макинтайр, два выдающихся критика, назвали две основные проблемы конфиденциальности в отношении RFID, которые заключаются в следующем:

Поскольку владелец предмета может не знать о наличии метки RFID, а метку можно прочитать на расстоянии без ведома человека, конфиденциальные данные могут быть получены без согласия.

Если отмеченный товар оплачивается кредитной картой или в сочетании с использованием карты лояльности, то можно будет косвенно установить личность покупателя, прочитав глобальный уникальный идентификатор этого товара, содержащийся в теге RFID. Это возможно, если человек, наблюдающий, также имел доступ к данным карты лояльности и кредитной карты, а человек с оборудованием знает, где будет покупатель.

Цели безопасности

При обсуждении свойств безопасности различных конструкций RFID полезно сформулировать четкие цели безопасности.

Метки (в дальнейшем «теги») не должны ставить под угрозу конфиденциальность их владельцев.

Информация не должна передаваться неавторизованным читателям и не должна дать возможность создания долгосрочных ассоциаций отслеживания между тегами и их владельцами.

Чтобы предотвратить отслеживание, владельцы должны иметь возможность обнаруживать и отключать любые теги, которые они несут.

Общедоступные выходные данные тегов должны быть случайными или легко изменяемыми, чтобы избежать долгосрочных ассоциаций между тегами и держателями.

Содержимое частного тега должно быть защищено контролем доступа и, если предполагается, что каналы опроса небезопасны, шифрованием.

И теги, и читатели должны доверять друг другу. Спуфинг любой из сторон должен быть практически невозможным.

Помимо обеспечения механизма контроля доступа, взаимная аутентификация между тегами и считывателями также обеспечивает определенную степень доверия. Атаки с перехватом сеанса и повторным воспроизведением также вызывают беспокойство. Индукция отказа или прерывание питания не должны нарушать протоколы или открывать окна для попыток взлома. И теги, и считыватели должны быть устойчивы к повторному воспроизведению или атакам типа «злоумышленник в середине».

Способы обезопасить использование технологии RFID

Предположим, что для устранения этих недостатков мы применяем политику удаления уникальных серийных номеров в точках продажи. Бирки, хранимые потребителями, по-прежнему будут содержать информацию о коде продукта, но не уникальные идентификационные номера. К сожалению, отслеживание все еще возможно путем связывания «совокупностей» определенных типов тегов с идентификаторами держателя. Например, уникальная склонность к обуви Gucci с RFID-меткой, часам Rolex и сигарам Cohiba может выдать вашу анонимность. Более того, этот паттерн по-прежнему не предлагает механизма доверия.

Обеспечение заявленных целей безопасности требует реализации контроля доступа и аутентификации. Криптография с открытым ключом предлагает решение. В каждый тег могут быть встроены определенный (тип) открытый ключ считывателя и уникальный закрытый ключ. Во время опроса метки и считыватели могут взаимно аутентифицировать друг друга с помощью этих ключей, используя хорошо понятные протоколы. Чтобы предотвратить подслушивание в зоне опроса, теги могут шифровать свое содержимое, используя случайный одноразовый номер, чтобы предотвратить отслеживание. К сожалению, поддержка надежной криптографии с открытым ключом выходит за рамки ресурсов недорогих (0,05–0,10 долл. США) тегов, хотя существуют решения для более дорогих тегов.

Симметричная аутентификация сообщений требует, чтобы каждый тег имел уникальный ключ для считывателя или чтобы ключ был совместно использован пакетом тегов. Для поддержки уникального ключа для каждого тега необходимы сложные накладные расходы на управление ключами. Если ключи должны быть общими, теги должны быть устойчивы к физическим атакам, описанным в; в противном случае компрометация одного эффективного тега ставит под угрозу всю партию. Внедрение защищенной памяти на недорогой бирке с числом логических вентилей, исчисляемым сотнями, является сложной задачей, особенно в свете сложности защиты памяти на смарт-картах с относительно большим количеством ресурсов. Даже поддержка надежного симметричного шифрования является проблемой в краткосрочной перспективе.

Рассматривая краткосрочные ограничения на ресурсы недорогих тегов, мы обсуждаем простую схему безопасности RFID, основанную на односторонней хэш-функции. На практике будет достаточно аппаратно-оптимизированной криптографической хеш-функции, если предположить, что она может быть реализована с затратой значительно меньших ресурсами, чем симметричное шифрование. В этой схеме каждый тег с поддержкой хеширования содержит часть памяти, зарезервированную для «мета-идентификатора», и работает либо в разблокированном, либо в заблокированном состоянии. В разблокированном состоянии все функции и память метки доступны для всех в зоне опроса.

Чтобы заблокировать тег, владелец вычисляет хеш-значение случайного ключа и отправляет его в тег как значение блокировки, то есть lock = hash (key). В свою очередь, тег сохраняет значение блокировки в области памяти мета-идентификатора и переходит в заблокированное состояние. Пока тег заблокирован, он отвечает на все запросы текущим значением мета-идентификатора и ограничивает все остальные функции. Чтобы разблокировать тег, владелец отправляет тегу исходное значение ключа. Затем тег хеширует это значение и сравнивает его с блокировкой, хранящейся под мета-идентификатором. Если значения совпадают, тег разблокируется.

Каждый тег всегда отвечает на запросы в той или иной форме и, таким образом, всегда раскрывает свое существование. Теги будут оснащены физическим механизмом самоуничтожения и будут разблокированы только во время связи с авторизованным читателем. В случае потери питания или прерывания передачи теги вернутся в заблокированное состояние по умолчанию. Доверенный канал может быть установлен для функций управления, таких как управление ключами, отключение тегов или даже запись тегов, требуя физического контакта между устройством управления и тегом. Требование физического контакта для критически важных функций помогает защититься от саботажа беспроводной сети или атак типа «отказ в обслуживании».

Механизм блокировки на основе хеша решает большинство наших проблем с конфиденциальностью. Контроль доступа к содержимому тегов ограничен держателями ключей.

Хотя этот вариант проекта частично удовлетворяет некоторым желаемым свойствам безопасности, более безопасные реализации требуют нескольких разработок. Одним из ключевых направлений исследований является дальнейшее развитие и внедрение недорогих криптографических примитивов. К ним относятся хэш-функции, генераторы случайных чисел, а также криптографические функции с симметричным и открытым ключом. Недорогое аппаратное обеспечение должно минимизировать площадь схемы и энергопотребление без отрицательного влияния на время вычислений. Безопасность RFID может выиграть как от улучшений существующих систем, так и от новых разработок. Более дорогие устройства RFID уже предлагают симметричное шифрование и алгоритмы с открытым ключом. Адаптация этих алгоритмов для недорогих пассивных устройств RFID должна стать реальностью в считанные годы.

Протоколы, использующие эти криптографические примитивы, должны быть устойчивыми к прерываниям питания и возникновению неисправностей. По сравнению со смарт-картами, RFID-метки обладают большей уязвимостью к этим типам атак. Протоколы должны учитывать нарушение беспроводных каналов или попытки перехвата связи. Сами теги должны плавно восстанавливаться после потери питания или прерывания связи без ущерба для безопасности. Постоянное совершенствование технологий неуклонно стирает границы между устройствами RFID, смарт-картами и повсеместными компьютерами. Исследования, направленные на повышение безопасности устройств RFID, помогут проложить путь к универсальной, безопасной повсеместно распространенной вычислительной системе. Все разработки, связанные с RFID-метками и другими встроенными системами, могут способствовать созданию надежной и безопасной инфраструктуры, предлагающей множество интересных потенциальных приложений.

Выводы

Таким образом, несомненными достоинствами RFID идентификации являются:

Отсутствие необходимости прямого контакта или видимости

Быстрота и точность

Неограниченный срок эксплуатации

Большой объем хранимой информации на маленьком носителе