СОДЕРЖАНИЕ

Частные IPv4-адреса

Engineering Task Force Интернета (IETF) направил в Internet Assigned Numbers Authority (IANA) для резервирования следующих диапазонов адресов IPv4 для частных сетей:

На практике эти диапазоны обычно делятся на более мелкие подсети.

Выделенное пространство для развертывания NAT операторского уровня

Частные адреса IPv6

Блок адресов fc00 :: / 7 зарезервирован IANA для уникальных локальных адресов (ULA). Это одноадресные адреса, но они содержат 40-битное случайное число в префиксе маршрутизации для предотвращения коллизий при соединении двух частных сетей. Несмотря на то, что использование уникальных адресов IPv6 является локальным по своей сути, оно является глобальным.

| RFC 4193 Блок | Префикс / L | Глобальный идентификатор (случайный) | ID подсети | Количество адресов в подсети |

|---|---|---|---|---|

| 48 бит | 16 бит | 64 бит | ||

| fd00 :: / 8 | fd | хх: хххх: хххх | гггг | 18 446 744 073 709 551 616 |

| Префикс / L | Глобальный идентификатор (случайный) | ID подсети | ID интерфейса | Адрес | Подсеть |

|---|---|---|---|---|---|

| fd | хх: хххх: хххх | гггг | zzzz: zzzz: zzzz: zzzz | fdxx: xxxx: xxxx: yyyy: zzzz: zzzz: zzzz: zzzz | fdxx: xxxx: xxxx: yyyy :: / 64 |

| fd | 12: 3456: 789a | 0001 | 0000: 0000: 0000: 0001 | fd12: 3456: 789a: 1 :: 1 | fd12: 3456: 789a: 1 :: / 64 |

Адреса локальных ссылок

В IPv6 блок fe80 :: / 10 зарезервирован для автоконфигурации IP-адреса. Реализация этих локальных адресов канала обязательна, поскольку от них зависят различные функции протокола IPv6.

Общее использование

В обоих случаях частные адреса часто рассматриваются как повышение сетевой безопасности для внутренней сети, поскольку использование частных адресов внутри затрудняет для (внешнего) узла Интернета инициировать соединение с внутренней системой.

Неправильная маршрутизация

Граничные маршрутизаторы организации обычно настроены на отбрасывание входящего IP-трафика для этих сетей, что может происходить либо из-за неправильной конфигурации, либо из-за вредоносного трафика с использованием поддельного адреса источника. Реже граничные маршрутизаторы ISP отбрасывают такой исходящий трафик от клиентов, что снижает влияние на Интернет таких неправильно настроенных или злонамеренных хостов в сети клиента.

Объединение частных сетей

Поскольку пространство частных адресов IPv4 относительно невелико, многие частные сети IPv4 неизбежно используют одни и те же диапазоны адресов. Это может создать проблему при объединении таких сетей, поскольку некоторые адреса могут дублироваться для нескольких устройств. В этом случае сети или хосты должны быть перенумерованы, что часто требует много времени, или между сетями должен быть размещен транслятор сетевых адресов для преобразования или маскировки одного из диапазонов адресов.

IPv6 определяет уникальные локальные адреса в RFC 4193, обеспечивая очень большое пространство частных адресов, из которого каждая организация может случайным образом или псевдослучайно выделить 40-битный префикс, каждая из которых допускает 65536 организационных подсетей. Имея место для примерно одного триллиона (10 12 ) префиксов, маловероятно, что два сетевых префикса, используемые разными организациями, будут одинаковыми, при условии, что каждый из них был выбран случайным образом, как указано в стандарте. Таким образом, когда две такие частные сети IPv6 соединяются или объединяются, риск конфликта адресов практически отсутствует.

Частное использование других зарезервированных адресов

Несмотря на официальные предупреждения, исторически некоторые организации использовали другие части зарезервированных IP-адресов для своих внутренних сетей.

Настройка сети: что такое VPN

Если вы хотите разобраться, что такое VPN — читайте нашу статью. В ней мы простыми словами рассказали, что значит Virtual Private Network, зачем подключаться по VPN и какой тип подключения лучше выбрать.

VPN — что это такое

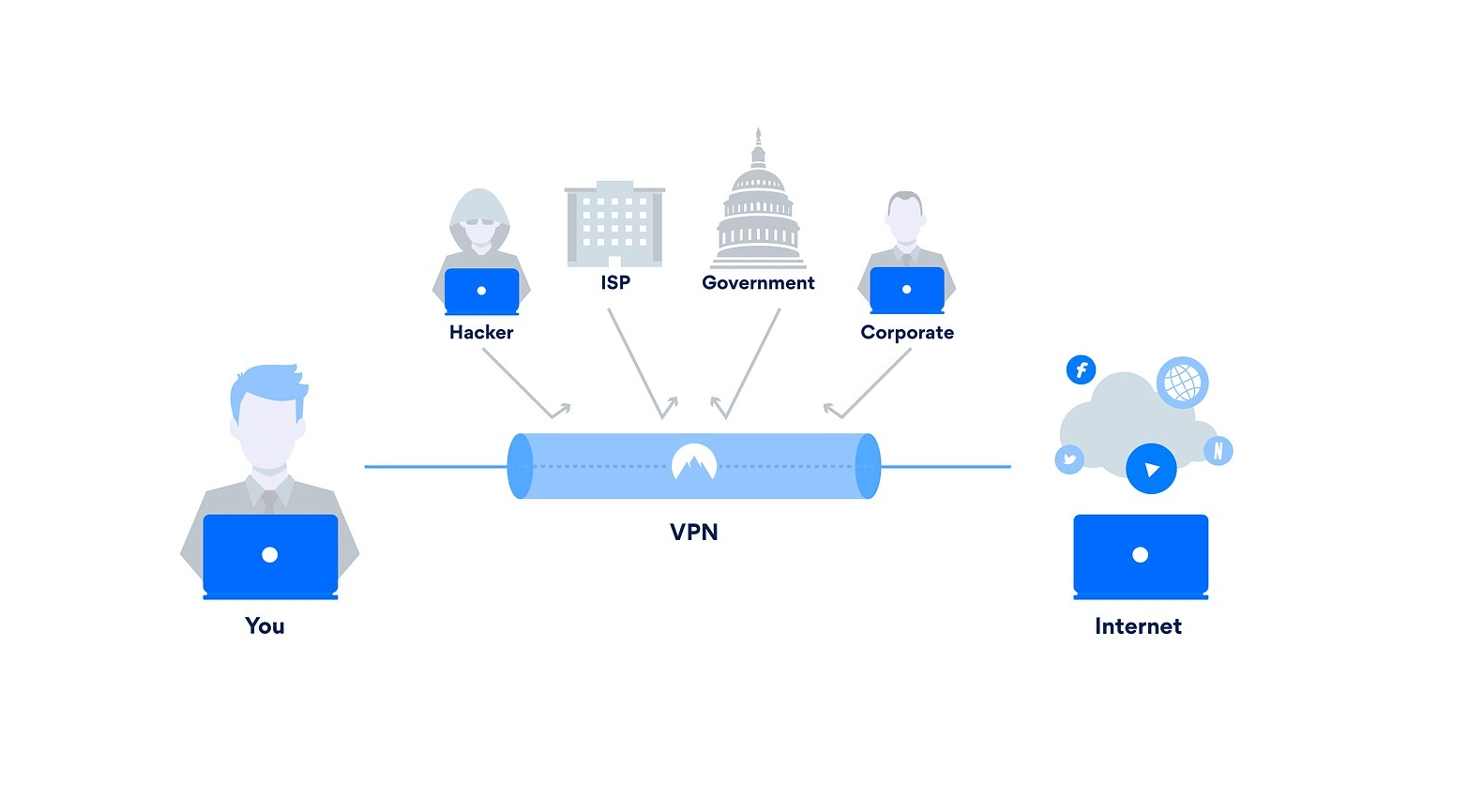

VPN (англ. Virtual Private Network) — это технология, которая позволяет устанавливать зашифрованное безопасное соединение в интернете через подключение к виртуальной частной сети.

Благодаря подключению к виртуальной частной сети (расшифровка VPN) можно установить одно или несколько безопасных сетевых соединений поверх или внутри другой незащищённой сети. Это обеспечивает конфиденциальность действий пользователя в интернете (переходов по ссылкам, просмотра видео и так далее).

Зачем нужен VPN

Основная цель подключения по VPN — повышение безопасности в интернете. Это важно и необходимо по нескольким причинам.

Во-первых, все наши действия в интернете отслеживают и анализируют разные службы. Данные о местоположении, интересах и поведении пользователей собираются для различных целей (например, маркетинговых). Поисковики узнают и запоминают о нас всю доступную информацию. Простой пример — каждый сайт, на который вы заходите, в автоматическом режиме получает информацию о вашем географическом местоположении. Как такое возможно?

Дело в том, что у каждого устройства, с помощью которого можно выходить в интернет, есть уникальный адрес в сети — IP-адрес. Он служит для поиска, передачи и получения информации от одного компьютера к другому — без него невозможен обмен информацией. Именно IP-адрес позволяет определять местоположение пользователя. Следовательно, каждый раз, когда вы выходите в сеть с какого-то устройства, вы разрешаете интернет-ресурсам собирать о вас информацию.

Во-вторых, любая информация, которую мы оставляем при взаимодействии с сайтами и другими пользователями в интернете (пароли, номера банковских карт, паспортные данные) представляет интерес для злоумышленников. Мошенники регулярно перехватывают нужную им информацию и постоянно совершенствуют способы воровства данных.

Эти риски невозможно свести к нулю, однако их можно существенно снизить. При VPN-подключении фактически вы подключаетесь к интернету со своего устройства, но с технической точки зрения соединение устанавливается в выделенной частной среде. Пользователю присваивается рандомный IP-адрес из списка всех адресов этой среды. Таким образом VPN шифрует ваши действия в интернете — вы как будто подключаетесь с другого устройства.

Таким образом, VPN выполняет две основные функции:

Как пользоваться VPN на практике, мы описали в примерах ниже:

Давайте подробнее рассмотрим, как происходит защищённое соединение по VPN на техническом уровне.

Как работает VPN

Если при подключении к интернету пользователь использует VPN, он не сразу попадает на нужный ресурс или сайт, а получает доступ к информации как бы через посредника. Как это работает:

С внешней стороны для пользователя весь этот путь незаметен, так как качество и скорость работы интернета практически не меняется. При этом с внутренней стороны различия в подключении по и без VPN принципиальны — если кто-то попытается отследить цепочку ваших действий в интернете, то просто не сможет установить их подлинность и источник подключения.

Основные типы соединений

В основе работы любого защищённого соединения лежит работа одного из протоколов безопасности. В зависимости от протокола, который применяется для реализации VPN-технологии, можно выделить несколько типов соединений. Каждый из них обеспечивает разный уровень защиты и подходит для разных целей.

PPTP (Point-to-Point Internet Protocol) — это первый VPN-протокол, который разработали в 90-е годы. Он работает по принципу образования туннелей, через которые происходит обмен данными. Эти туннели прокладываются строго из точки в точку через незащищенную сеть. PPTP имеет принципиальную уязвимость — он не шифрует данные. Очевидно, что такое VPN-подключение подойдёт только для низкоуровневых задач. Например, его используют при передаче потокового аудио или видео в приложениях.

L2TP (Layer 2 Tunneling Protocol) — разработан компанией Microsoft совместно с Cisco. Как и PPTP, он функционирует по принципу образования туннелей и не шифрует информацию. Однако L2TP может работать в связке с другими протоколами — например, IPsec. В такой связке L2TP отвечает за целостность передаваемой информации, а второй протокол отвечает за шифрование данных. Вместе они образуют целостное и защищённое соединение.

IPsec (Internet Protocol Security) — это протокол, с помощью которого можно проложить туннель до удалённого узла. IPsec обеспечивает высокий уровень безопасности соединения — все пакеты данных шифруются, проверяется каждая сессия. Существует два режима, в которых работает IPsec: транспортный и туннельный. Оба служат для защиты передачи данных между разными сетями. При этом в транспортном режиме любое сообщение шифруется в пакете данных, а в туннельном режиме шифруется весь пакет данных. IPsec нередко применяют в дополнение к другим протоколам, чтобы повысить защиту сети. Главный минус IPsec — он долго устанавливает и подключает клиентские приложения.

Site-To-Site VPN — предназначен для объединения сетей организаций. Он соединяет две части частной сети или две частные сети. Это самый распространённый тип соединения при настройке надёжной корпоративной сети. Site-To-Site позволяет организации маршрутизировать соединения с отдельными офисами или с другими организациями. Маршрутизируемое VPN-соединение логически работает как выделенная глобальная сеть (WAN).

MPLS (Multiprotocol Label Switching) — это технология многопротокольной коммутации (соединения абонентов сети через транзитные узлы). В сети, основанной на MPLS, пакетам данных присваиваются метки. Решение о передаче пакета данных другому узлу сети принимается исходя из значения метки — сам пакет данных не изучается. За счёт этого, независимого от среды передачи, можно создавать сквозной виртуальный канал. MPLS — очень гибкий и адаптивный вариант VPN, что делает его идеальным для подключений типа сайт-к-сайту.

Как выбрать VPN

В самом начале развития технология VPN была полностью платной. Сейчас можно настроить как оплачиваемую защищённую сеть, так и использовать бесплатные VPN-сервисы. Чтобы определиться, платный или бесплатный сервис вам нужен, в первую очередь нужно решить, какой уровень безопасности вы хотите получить от VPN. Будь вы владелец малого бизнеса, крупной компании или студент — ваши требования будут отличаться.

Если с главным вы уже определились, обратите внимание на три дополнительных критерия.

Скорость работы — это, пожалуй, самая важный критерий после надёжности. Если использование VPN влияет на скорость загрузки страниц при подключении к сети — это дурной знак. Качественные сервисы позволяют просматривать сайты на обычной скорости провайдера. Конечно, скорость загрузки может меняться, но только иногда и незначительно.

Удобство в подключении. Если вы планируете регулярно использовать VPN, стоит убедиться, что сервис удобен в эксплуатации. Если каждый раз для подключения нужно выполнять много шагов — это повод рассмотреть другие варианты.

Возможность обратиться в поддержку. Независимо от того, платный или бесплатный тип подключения вы предпочтете, обратите внимание на качество работы службы поддержки. В случае проблем с настройками или при внештатной ситуации, специалисты должны предоставлять чёткий план действий.

Итак, мы рассказали о виртуальных частных сетях — для чего их придумали, как они работают и как правильно выбрать VPN-сервис. Теперь вы понимаете, что такое VPN-технология и сможете выбрать подходящий сервис для защиты конфиденциальности.

VPN: ещё раз просто о сложном

Вы сталкивались с ошибкой “Это видео не доступно для просмотра в Вашей стране”? Пробовали заходить на LinkedIn? Подобные ограничения можно обойти с помощью включения VPN на своем девайсе. В последнее время огромное количество людей было вынуждено перейти на дистанционный формат работы и многие работодатели обязали своих сотрудников пользоваться VPN для защищенного доступа к корпоративным сервисам. Сегодня мы постараемся разобраться в том, что такое VPN и как это работает.

Disclaimer: я искала на Хабре базовую статью о VPN, но нашла из базы только часть цикла «Сети для самых маленьких«. Это очень крутая работа, но она сразу не выпадает. Поэтому я решила обобщить все собранные мной определения, знания и структуры, а в начале дать ссылку на «Сети». Надеюсь, это поможет другим пользователям Хабра.

Что такое VPN?

VPN – Virtual Private Network – виртуальная частная сеть.

Это совокупность технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет).

Расшифровка названия: сеть – объединение нескольких устройств каким-либо видом связи, позволяющее обмениваться информацией. Виртуальная – неосязаемая, не физическая, то есть не важно, по каким именно каналам связи она проложена. Физическая и логическая топологии могут как совпадать, так и отличаться. Частная – в эту сеть не может войти посторонний пользователь, там находятся только те, кому разрешили доступ. В частной сети надо маркировать участников и их трафик, чтобы отличить его от остальной, чужой информации. Также в такой сети обеспечивается защита данных криптографическими средствами, попросту говоря, шифруется.

Приведем еще одно определение: VPN – это сервис, позволяющий защитить приватные данные при пользовании Интернетом.

Зачем нужен VPN?

Для удаленной работы. Например, вы работаете из дома. По VPN вы можете получить доступ к сервисам и документации своей организации, при этом соединение будет более безопасным, данные будет сложно перехватить и расшифровать.

Чтобы объединить разные части одной компании. Офисы могут быть удалены друг от друга на любое расстояние.

Внутри компаний – для объединения и изоляции отделов.

При подключении к Wi-fi в кафе, метро и т.д., чтобы хакеры не могли украсть ваши данные. При пользовании публичной сетью безопасно, разве что просматривать сайты в браузере. А вот если использовать соц.сети, злоумышленник может не только перехватить вашу конфиденциальную информацию, но и использовать ее в своих целях, авторизовавшись в этой самой соц.сети от Вашего имени. Еще хуже, если ему удастся взломать почту. Тогда атаке подвергнутся все приложения, привязанные к этому почтовому ящику. Но самой неприятной может оказаться утечка данных вашей банковской карты, если вы решили перевести кому-то деньги, подключившись к бесплатному Wi-fi.

Для получения доступа к сайтам, которые заблокированы на определенной территории. Приведем пример: Teen Spirit снимает передачу “Орёл и Решка” и продает ее двум телеканалам: российской “Пятнице” и украинскому “Интеру”. Обычно телеканалы на следующий день после выхода премьеры по телевидению, выкладывают выпуск на свой ютуб-канал, чтобы те, кто не успел посмотреть передачу по телевизору, имели возможность сделать это в интернете и, конечно же, для того, чтобы заработать дополнительно на встроенной в ютуб рекламе. На Украине выпуски выходят на день раньше, чем в России. Соответственно, “Интер” выкладывает видео на ютуб, когда по “Пятнице” передачу еще не показали. Поэтому в России в этот день запрещен доступ к этому видео.

Для обеспечения анонимности. Нельзя вычислить, какие сайты вы посещали, каким браузером пользуетесь, где находитесь и т.д. Надобность скрыть свою геолокацию может может возникнуть в путешествиях. Например, в Турции запрещен YouTube и WhatsApp. Значит, просто так зайти в привычные соц.сети не получится, а с VPN это сделать вполне возможно.

Чтобы в браузере оставалась история поиска, на основе которой создается таргетированная реклама

Чтобы сэкономить, например, при покупке авиабилетов. Авиакомпании устанавливают разные цены на одни и те же билеты для покупателей из разных регионов. А VPN позволяет изменить информацию о геолокации.

Как можно пользоваться VPN?

Итак, мы поняли, что VPN – полезный сервис, но как именно можно его включить? Если Вы работаете за компьютером и хотите посетить заблокированный сайт, используя браузер, то можно или установить специальную программу на ПК (так называемый VPN-клиент), или добавить расширение для браузера, или использовать встроенный в Opera VPN. Все эти способы просты в исполнении, но имеют некоторые недостатки. Так, VPN-клиент выдает случайный IP-адрес, то есть нет возможности выбрать страну. Еще один неудобство заключается в необходимости постоянного запуска программы, однако, существуют программы, которые запускаются одновременно с ОС. Теперь рассмотрим следующий способ – добавление расширения для браузера через Webstore. Нужно будет зарегистрироваться, после чего одним кликом можно выбрать страну, к VPN-серверу которой Вы хотите подключиться.

Использование VPN на смартфонах и айфонах реализуется через мобильные приложения. Самые популярные из них – это OpenVPN для Android и Cloak для iOS.

О плюсах VPN и о том, как его можно установить уже Вы прочитали. Самое время поговорить о минусах.

Чем приходится платить за безопасность в Интернете?

Низкая скорость интернета. На дополнительное шифрование требуется время. Также часто трафик проходит большее расстояние, что связано с удаленностью расположения VPN-сервера.

Периодический разрыв VPN-подключения, внезапный выход трафика в публичную сеть. Часто можно не заметить разрыв подключения и утечку данных, также VPN-соединение может не восстанавливаться автоматически, что не удобно. Во современных ОС на базе Windows предусмотрена функция VPN Reconnect. Если ее нет, то придется использовать особые программы или специальные настройки маршрутизации, которые контролируют VPN-соединение и в случае его разрыва сначала блокируют передаваемую информацию, закрывают приложения, потом обновляют VPN-подключение.

К сожалению, IPv6 почти никогда не поддерживается VPN. Следовательно, когда в публичной сети используется IPv6, и в интернет-ресурсе он также поддерживается, трафик пойдет по умолчанию по открытой IPv6 сети. Чтобы такого не произошло можно просто отключить IPv6 в ОС.

DNS-протечки: на практике часто DNS-запросы обрабатываются DNS-серверами публичной сети (а не виртуальной, защищенной). В случае их некорректного ответа можно получить поддельный адрес запрашиваемого домена. Так, ничего не подозревающие пользователи могут быть перенаправлены, например, на сайты мошеннических онлайн-банков. Также по DNS-серверам можно определить примерную геолокацию и интернет-провайдера пользователя.

Присутствуют также разнообразные юридические аспекты. Во-первых, это отличия в законодательстве разных государств. VPN-клиент и VPN-сервер часто находятся в разных странах. Также трафик может проходить через третью страну транзитом. Таким образом существует возможность сохранить себе копию передаваемых данных для дальнейшей расшифровки и изучения.

Существует не только вопрос что шифровать, но и как. Далеко не все криптографические средства разрешены. Из-за этого производители сетевого оборудования (в том числе для организаций VPN) при экспорте в другие страны вынуждены отключать в своей продукции ряд алгоритмов шифрования, а также уменьшать максимально возможную длину ключа.

Проблема кроется еще и в том, что сами мировые стандарты шифрования могут быть уязвимыми. Так, в 2013 году NIST (The National Institute of Standards and Technology – организация, утверждающая стандарты шифрования в США) обвинили в том, что он разрешил включить в новый стандарт уязвимую версию генератора псевдослучайных чисел. Это позволило сильно упростить расшифровку информации, защищенной с применением этого генератора. Более того, составителей стандартов нередко обвиняют в сознательном усложнении описаний стандартов.

Как работает VPN?

Соединение VPN – это, так называемый, “туннель” между компьютером пользователя и компьютером-сервером. Каждый узел шифрует данные до их попадания в “туннель”.

Вы подключаетесь к VPN, система идентифицирует вашу сеть и начинает аутентификацию (сравнивает введенный пароль с паролем в своей базе данных).

Далее сервер Вас авторизует, то есть предоставляет право на выполнение определенных действий: чтение почты, интернет-серфинг и т.д. После установления соединения весь трафик передается между вашим ПК и сервером в зашифрованном виде. Ваш ПК имеет IP-адрес, предоставленный интернет-провайдером. Этот IP блокирует доступ к некоторым сайтам. VPN сервер меняет ваш IP на свой. Уже с VPN-сервера все данные передаются к внешним ресурсам, которые вы запрашиваете. Теперь можно просматривать любые ресурсы и не быть отслеженным.

Однако, следует помнить, что не вся информация шифруется. У разных VPN-провайдеров могут отличаться такие характеристики как степень шифрования, сокрытие факта подключения к серверу, хранение логов (журнал, в который сохраняется информация о посещаемых сайтах, реальный IP адреси т.п.) и сотрудничество при выдаче информации третьим лицам.

Если VPN-провайдер вообще не записывает логи, то передавать третьим лицам просто нечего. А сокрытие факта подключения к серверу – уже более редкая услуга. При некорректном подключении или резком разрыве соединения может произойти утечка части данных. Решить проблему поможет технология Multihop VPN, которая предполагает соединение с сайтом сразу через несколько серверов.

Рассмотрим популярные VPN:

PPTP – Point-to-Point Tunneling Protocol

+ поддерживается всеми ОС

+ не требует много вычислительных мощностей

— плохая защищенность. Методы шифрования устарели, плохая архитектура, есть ошибки в реализации протокола от Microsoft. Нет шифрования по умолчанию, на взлом требуется менее суток.

Используется, когда защита данных не очень важна или когда нет других вариантов.

L2TP – Layer 2 Tunneling Protocol

+ более эффективен для построения виртуальных сетей

— более требователен к вычислительным ресурсам

— не предполагает шифрования по умолчанию

Работает совместно с другими протоколами, чаще всего IPSec.

Используется интернет-провайдерами и корпоративными пользователями.

IPSec – Internet Protocol Security – группа протоколов и стандартов для безопасных соединений.

— сложен в настройке (следовательно, снижение защиты, если настроить неправильно)

— требует много вычислительных ресурсов

+ этот недостаток компенсируется путем аппаратного ускорения алгоритма шифрования АЕС

Часто используется совместно с другими технологиями.

SSL – Secure Sockets Layer & TLS – Transport Layer Security – группа методов, включающая в себя протоколы SSL и TLS и другие методы защиты.

+ беспрепятственно пропускаются большинством публичных сетей

— довольно низкая производительность

— сложность в настройке, необходимость установки дополнительного ПО

используется на веб-сайтах, URL которых начинается с https (там еще виден зеленый замочек)

некоторые реализации: OpenVPN, Microsoft SSTP.

+ OpenVPN имеет открытый код, реализован практически для всех платформ, считается очень надежным.

Заключение

VPN – комплекс технологий, позволяющих создать логическую сеть поверх физической. Используется для обеспечения защиты трафика от перехвата злоумышленниками и безопасной деятельности в интернете. VPN открывает доступ к заблокированным ресурсам, так что многие готовы мириться с более низкой скоростью интернета и возможными логами программ. Хотя VPN использует довольно надежные алгоритмы шифрования, включение VPN-клиента на вашем ПК не гарантирует 100% сохранности конфиденциальной информации, поэтому следует внимательно отнестись к выбору VPN-провайдера.

Всё об IP адресах и о том, как с ними работать

Доброго времени суток, уважаемые читатели Хабра!

Не так давно я написал свою первую статью на Хабр. В моей статье была одна неприятная шероховатость, которую моментально обнаружили, понимающие в сетевом администрировании, пользователи. Шероховатость заключается в том, что я указал неверные IP адреса в лабораторной работе. Сделал это я умышленно, так как посчитал что неопытному пользователю будет легче понять тему VLAN на более простом примере IP, но, как было, совершенно справедливо, замечено пользователями, нельзя выкладывать материал с ключевой ошибкой.

В самой статье я не стал править эту ошибку, так как убрав её будет бессмысленна вся наша дискуссия в 2 дня, но решил исправить её в отдельной статье с указание проблем и пояснением всей темы.

Для начала, стоит сказать о том, что такое IP адрес.

IP-адрес — уникальный сетевой адрес узла в компьютерной сети, построенной на основе стека протоколов TCP/IP (TCP/IP – это набор интернет-протоколов, о котором мы поговорим в дальнейших статьях). IP-адрес представляет собой серию из 32 двоичных бит (единиц и нулей). Так как человек невосприимчив к большому однородному ряду чисел, такому как этот 11100010101000100010101110011110 (здесь, к слову, 32 бита информации, так как 32 числа в двоичной системе), было решено разделить ряд на четыре 8-битных байта и получилась следующая последовательность: 11100010.10100010.00101011.10011110. Это не сильно облегчило жизнь и было решение перевести данную последовательность в, привычную нам, последовательность из четырёх чисел в десятичной системе, то есть 226.162.43.158. 4 разряда также называются октетами. Данный IP адрес определяется протоколом IPv4. По такой схеме адресации можно создать более 4 миллиардов IP-адресов.

Максимальным возможным числом в любом октете будет 255 (так как в двоичной системе это 8 единиц), а минимальным – 0.

Далее давайте разберёмся с тем, что называется классом IP (именно в этом моменте в лабораторной работе была неточность).

IP-адреса делятся на 5 классов (A, B, C, D, E). A, B и C — это классы коммерческой адресации. D – для многоадресных рассылок, а класс E – для экспериментов.

Класс А: 1.0.0.0 — 126.0.0.0, маска 255.0.0.0

Класс В: 128.0.0.0 — 191.255.0.0, маска 255.255.0.0

Класс С: 192.0.0.0 — 223.255.255.0, маска 255.255.255.0

Класс D: 224.0.0.0 — 239.255.255.255, маска 255.255.255.255

Класс Е: 240.0.0.0 — 247.255.255.255, маска 255.255.255.255

Теперь о «цвете» IP. IP бывают белые и серые (или публичные и частные). Публичным IP адресом называется IP адрес, который используется для выхода в Интернет. Адреса, используемые в локальных сетях, относят к частным. Частные IP не маршрутизируются в Интернете.

Публичные адреса назначаются публичным веб-серверам для того, чтобы человек смог попасть на этот сервер, вне зависимости от его местоположения, то есть через Интернет. Например, игровые сервера являются публичными, как и сервера Хабра и многих других веб-ресурсов.

Большое отличие частных и публичных IP адресов заключается в том, что используя частный IP адрес мы можем назначить компьютеру любой номер (главное, чтобы не было совпадающих номеров), а с публичными адресами всё не так просто. Выдача публичных адресов контролируется различными организациями.

Допустим, Вы молодой сетевой инженер и хотите дать доступ к своему серверу всем пользователям Интернета. Для этого Вам нужно получить публичный IP адрес. Чтобы его получить Вы обращаетесь к своему интернет провайдеру, и он выдаёт Вам публичный IP адрес, но из рукава он его взять не может, поэтому он обращается к локальному Интернет регистратору (LIR – Local Internet Registry), который выдаёт пачку IP адресов Вашему провайдеру, а провайдер из этой пачки выдаёт Вам один адрес. Локальный Интернет регистратор не может выдать пачку адресов из неоткуда, поэтому он обращается к региональному Интернет регистратору (RIR – Regional Internet Registry). В свою очередь региональный Интернет регистратор обращается к международной некоммерческой организации IANA (Internet Assigned Numbers Authority). Контролирует действие организации IANA компания ICANN (Internet Corporation for Assigned Names and Numbers). Такой сложный процесс необходим для того, чтобы не было путаницы в публичных IP адресах.

Поскольку мы занимаемся созданием локальных вычислительных сетей (LAN — Local Area Network), мы будем пользоваться именно частными IP адресами. Для работы с ними необходимо понимать какие адреса частные, а какие нет. В таблице ниже приведены частные IP адреса, которыми мы и будем пользоваться при построении сетей.

Из вышесказанного делаем вывод, что пользоваться при создании локальной сеть следует адресами из диапазона в таблице. При использовании любых других адресов сетей, как например, 20.*.*.* или 30.*.*.* (для примера взял именно эти адреса, так как они использовались в лабе), будут большие проблемы с настройкой реальной сети.

Из таблицы частных IP адресов вы можете увидеть третий столбец, в котором написана маска подсети. Маска подсети — битовая маска, определяющая, какая часть IP-адреса узла сети относится к адресу сети, а какая — к адресу самого узла в этой сети.

У всех IP адресов есть две части сеть и узел.

Сеть – это та часть IP, которая не меняется во всей сети и все адреса устройств начинаются именно с номера сети.

Узел – это изменяющаяся часть IP. Каждое устройство имеет свой уникальный адрес в сети, он называется узлом.

Маску принято записывать двумя способами: префиксным и десятичным. Например, маска частной подсети A выглядит в десятичной записи как 255.0.0.0, но не всегда удобно пользоваться десятичной записью при составлении схемы сети. Легче записать маску как префикс, то есть /8.

Так как маска формируется добавлением слева единицы с первого октета и никак иначе, но для распознания маски нам достаточно знать количество выставленных единиц.

Таблица масок подсети

Высчитаем сколько устройств (в IP адресах — узлов) может быть в сети, где у одного компьютера адрес 172.16.13.98 /24.

172.16.13.0 – адрес сети

172.16.13.1 – адрес первого устройства в сети

172.16.13.254 – адрес последнего устройства в сети

172.16.13.255 – широковещательный IP адрес

172.16.14.0 – адрес следующей сети

Итого 254 устройства в сети

Теперь вычислим сколько устройств может быть в сети, где у одного компьютера адрес 172.16.13.98 /16.

172.16.0.0 – адрес сети

172.16.0.1 – адрес первого устройства в сети

172.16.255.254 – адрес последнего устройства в сети

172.16.255.255 – широковещательный IP адрес

172.17.0.0 – адрес следующей сети

Итого 65534 устройства в сети

В первом случае у нас получилось 254 устройства, во втором 65534, а мы заменили только номер маски.

Посмотреть различные варианты работы с масками вы можете в любом калькуляторе IP. Я рекомендую этот.

До того, как была придумана технология масок подсетей (VLSM – Variable Langhe Subnet Mask), использовались классовые сети, о которых мы говорили ранее.

Теперь стоит сказать о таких IP адресах, которые задействованы под определённые нужды.

Адрес 127.0.0.0 – 127.255.255.255 (loopback – петля на себя). Данная сеть нужна для диагностики.

169.254.0.0 – 169.254.255.255 (APIPA – Automatic Private IP Addressing). Механизм «придумывания» IP адреса. Служба APIPA генерирует IP адреса для начала работы с сетью.

Теперь, когда я объяснил тему IP, становиться ясно почему сеть, представленная в лабе, не будет работать без проблем. Этого стоит избежать, поэтому исправьте ошибки исходя из информации в этой статье.