Что такое трафик в интернете, мобильном телефоне для чайников?

Всем привет! Сегодня поговорим о таком важном моменте для любого пользователя интернета – это понятие трафика и его использование.

Понимание этого вопроса необходимо каждому, поскольку от этого зависит не только время препровождения в сети, но и объем как просматриваемой, так и скачиваемой информации.

Особенно здесь очень важен объем скачиваемой информации, поскольку, если вы не будете знать или представлять свой трафик, то может оказаться, что во время закачки вы превысите свой лимит и, в результате, останетесь без связи.

Вот о том, что такое трафик и как его экономить мы и поговорим.

Что такое трафик в интернете простыми словами?

Итак, что же такое трафик? Этим понятием определяется поток цифровой информации, которая как отправляется, так и принимается любым устройством, подключенным к сети интернет. Слово трафик с английского «traffic» означает «движение», «транспортный поток». Все логично – движение, поток.

Этот поток измеряется в Килобайтах, Мегабайтах или Гигабайтах. Именно с помощью этих измерений и контролируется трафик в сети. Скорость же приема или отправки информации рассчитывается в Килобитах (Кбит), Мегабитах (Мбит) и Гигабитах (Гбит) в секунду.

От скорости зависит за какое время скачается тот или иной объем информации. Причем, каждый вид информации обладает своим объемом. Так, например, текстовые файлы скачиваются достаточно быстро, поскольку «весят» очень мало (килобайты), а вот видеофайлы являются самыми «тяжелыми». Если они измеряются в мегабайтах – это еще ничего. Но вот гигабайтовые файлы требуют много времени на закачку и, соответственно, «съедают» много трафика.

Эти особенности необходимо учитывать при использовании какой-либо сети. Так, если вы пользуетесь проводной сетью или wi-fi, то здесь скорости достаточно хорошие и закачка гигобайтовых файлов не составит труда.

Причем, такие сети являются безлимитными, т.е., в течении месяца, за который вы платите, вы можете скачать неограниченное количество этих самых гигабайтов.

Другое дело, когда у вас имеется мобильный трафик, т.е., вы используете интернет через мобильную сеть или попросту, через сим-карту. Здесь трафик лимитирован определенным количеством гигабайт, то есть он платный. Поэтому закачка видеофайлов будет непозволительной роскошью если тариф у вас лимитный.

Таким образом, получается, что мобильный трафик лучше всего экономить и четко представлять себе, для чего он вам нужен. Тем более, что очень много людей пользуются интернетом только через сотовые телефоны.

Под словом «трафик» подразумевается несколько его видов, о которых большинство пользователей даже и не подозревает.

Как уже говорилось, самым «исчерпаемым» трафиком является мобильный трафик. Поэтому вопрос его контролирования и восполнения является довольно актуальным.

Что такое трафик в мобильном телефоне как проверить остаток?

Трафик на мобильном телефоне – это количество информации, которое он получает или передает. В зависимости от скорости, количество этой информации может загружаться или отдаваться по разному.

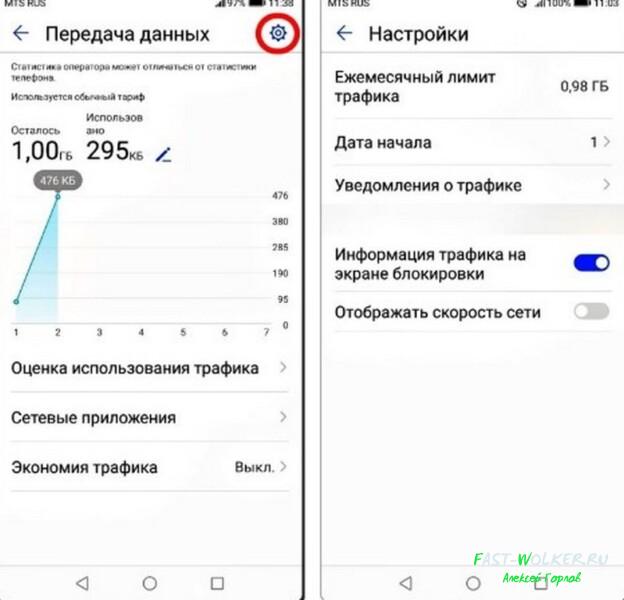

Естественно, что бы не оказаться внезапно без интернета необходимо отслеживать расходы по трафику. Сделать это можно разными способами. Первый – стандартные средства самого телефона. Заходим в его настройки, где ищем раздел или «Передача данных», или «Использование данных», в зависимости от версии.

Здесь на графике показано, как используется трафик, сколько его использовано за определенное время. Здесь можно указать при каком лимите трафика, телефон оповещает о его завершении. Так же можно установить экономию трафика. Впрочем, экономить можно и соблюдая следующие простые условия:

Последний пункт является еще одним вариантом контроля интернет трафика. Встроенные средства не всегда могут четко выдавать нужную информацию. Самыми распространенными программами контроля за интернет трафиком являются Data Usage или Traffic Monitor. Скачать эти программы для Андроида можно в play маркете.

Эти же программы имеются и для Ай-фонов. Установив программу можно контролировать все расходы по трафику.

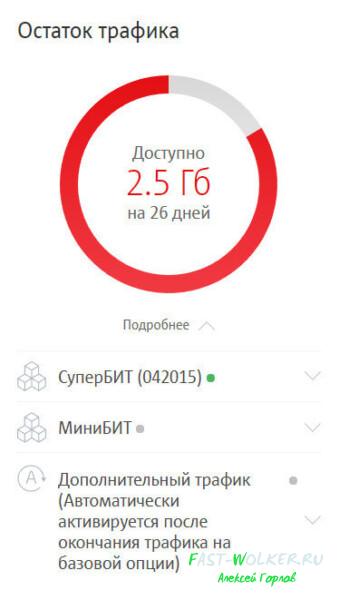

Другой вариант – использование приложения того оператора, которым вы пользуетесь. Это удобно в том плане. Что вам и так придется устанавливать приложение для пополнения баланса, управления услугами и пр. Например, у МТС расход трафика выглядит таким образом:

Таким образом, установив или приложения, или же используя настройки телефона вы сможете следить за расходом своего трафика, что бы быть всегда на связи.

Что такое трафик сайта?

Но вернемся к другому типу трафика – трафику сайта. Он отличается от предыдущего тем, что определяет количество посещений того или иного сайта. Вы наверняка встречали такое понятие, как счетчик сайта.

Вот он как раз и отслеживает это самое посещение. Оно важно по нескольким причинам. Во-первых, сайт создается для пользователей, что бы люди приходили на него и получали там нужную информацию. И второй, немаловажный момент – чем больше посетителей сайта, тем больше у него доход от рекламы.

Понятие трафика сайта необходимо знать маркетологам, тем кто разрабатывает и содержит сайт. От этого зависит его посещаемость.

А вот как посещают сайт? Вроде бы вопрос простой, но не все так просто как кажется. Самый стандартный способ посещения сайта – это введение запроса на нужную тему. По результатам этого запроса мы и приходим на тот или иной сайт.

Так же, мы можем прийти на сайт из рекламы по радио или телевидению, или просто по совету знакомых. А если уж говорить о рекламе, то это один из распространенных способов привлечения клиентов на свой сайт. Во-первых, это реклама в соцсетях.

Все мы проводим в какой-либо социальной сети (а то и не в одной) много времени. Вполне возможно, что какая-то реклама нас заинтересует и мы по ней попадем на этот сайт.

И второй тип рекламы – контекстная. Это та реклама, которая постоянно отображается в браузере в определенных местах.

Измерить такой трафик посещаемости можно с помощью специальных систем аналитики, например, Яндекс Метрика и Google Analytics.

Несколько подробнее о трафике сайта и его использовании смотрите в приведенном ниже видео.

Что такое трафик в продажах?

Трафик продаж является весьма специализированным понятием, связанным с продажей в интернете. Определяется он как обеспечение переходов на заданные страницы на каких-либо условиях. Если сравнивать с обычным продуктовым магазином — трафик продаж — это количество покупателей которое ежедневно приходит в в этот продуктовый магазин.

Попросту говоря, это продажа трафика, т.е., вы перенаправляете пользователей на веб-ресурс рекламодателя за определенную плату.

В настоящее время это является одним из распространенных способов зарабатывания денег. Вы создаете свой блог, сайт и пр., и привлекаете большое количество пользователей. Конечно, для этого необходимо хорошо потрудиться не только над наполнением сайта — контентом, но и над его настройкой.

Самым простым способом является привлечение посетителей с использованием собственного блога или сайта. Вы выкладываете контент, за переход по которому получаете определенную сумму. Существуют такие партнерские программы, как Google Adsense и Яндекс.Директ, которые и осуществляют эту работу.

Здесь выплаты могут производиться двумя способами. Первый – это за каждое нажатие на баннер или ссылку. И второй – это оплата за 1000 просмотров. Если в первом варианте пользователи должны кликнуть по баннеру или ссылке и перейти по нему, то во втором случае осуществлять такой переход совсем необязательно.

Главное от вас во всем этом – постоянно следить за сайтом и наполнять его интересной и познавательной информацией.

Вот такие особенности трафика существуют. Если у вас появилось желание зарабатывать таким образом в интернете, но вы не знаете как начать, необходимо пройти специальные

курсы, ознакомиться с особенностями такого заработка, взвесит все за и против, а уже потом приступать. Если вы думаете, что вам не придется вкладываться на первом этапе, то глубоко заблуждаетесь. И нужно найти хорошего учителя. Так что дерзайте, и успехов вам!

P2p Трафик Теле2 Что Это Такое

Сеть доверия — это ключевой элемент p2p-социальной сети, ибо только ветки доверия могут нормализовать потоки информации и отделить деструктивные узлы от конструктивных, деструктивных личностей от конструктивных.

P2p Трафик Теле2 Что Это Такое

Данные пики вы сможете увидеть на любом оборудовании которое анализируют сетевую нагрузку на канал.

P2P — Следующий этап развития информационных систем

К глубине, на которой находится оценка, можно еще приумножить весовой коэффициент, зависящий от личности, которому принадлежит ключ, на котором проставлена оценка. Разумеется этот коэффициент вычисляется на базе рейтинга в вашей системе доверия. Никаких лишних серверов в сети

Минуточку внимания

Редакторский дайджест Очевидно, что в дальнейшем развитие технологий позволит осуществлять полеты в далекий космос и длительное нахождение человека на других планетах. Услуга функционирует на территории РФ, кроме Крыма и г. Севастополя.

P2p Трафик Теле2 Что Это Такое

Обращайте внимание, насколько Ваши потребности в связи соответствуют возможностям услуги.

Теле2; – услуга; Делитесь гигабайтами: стоимость и возможности в 2021 году

Примечание 3. Объем пакета интернета, доступный абоненту, уменьшается на то количество гигов, какое он передает другому пользователю. Плюсы и минусы

Зона действия

Доступность и ограничения Примечание 2. Для того, кто получает пакет, есть возможность продлить срок его действия до 30 дн. Услуга доступна за 50 руб. Подключить 3 ГБ трафика возможно при наборе комбинации цифр *155*231#. Выключают ненужный тариф командой *155*230#. Проверяют статус по коду *155*23#. Также для всех этих операций следует воспользоваться личным кабинетом онлайн, приложением из маркета или справочной службой по номеру 611.

P2p Трафик Теле2 Что Это Такое

Подключить дополнительный набор легко и просто с помощью USSD-команды. Это самый удобный способ, для него не требуется подключение к сети. После активации посланного кода поступит смс-сообщение на устройство о подключении нужного пакета.

Продлить трафик на 100, 500 мб, 3 и 5 гб

Предложение прибавляет количество МБ для абонентов с включенными сервисами «Интернет с телефона», «День в сети», «Пакет», «Портфель» и «Чемодан интернета», а также клиентам тарифных планов с присоединенным набором трафика.

Основные условия предоставления

500 МБ на сутки

Добавить интернет трафик на 1 ГБ В связи с тем, что по этому тарифу предоставляют только 500 Мб, то надо проверять остаток мегабайт. Для этого либо контролируют его в приложении, либо в личном кабинете, либо вводят комбинацию *155*17#.

Обход ограничений peer-to-peer трафика

Peer-to-peer трафик или по другому p2p – это пиринговый сетевой протокол для кооперативного обмена файлами.

Принцип работы peer-to-peer

Файлы передаются частями, каждый torrent-клиент, получая (скачивая) эти части, в то же время отдаёт (закачивает) их другим клиентам, что снижает нагрузку и зависимость от каждого клиента-источника и обеспечивает избыточность данных.

По разным причинам мобильные операторы ограничивают или вовсе запрещают трафик по p2p протоколу.

Как обойти ограничение с помощью настроек

Существует множество возможных обходов ограничения, например tor или vpn.

Но можно воспользоваться и возможностями самой программы по работе с торрент файлами. Покажу что можно сделать на примере qbittorrent.

Что бы обойти ограничение, нужно спрятать свой трафик от провайдера. Так что главное это включить обязательное шифрование! А так же не помешает отключение DHT, PeX и обнаружение локальных пиров.

Во вторых нужно ограничить количество соединений. Обычно 50 хватает для нормальной скорости.

Так же может помочь отключение протокола uTP и использование UPnP маршрутизатора.

После всех настроек программы следует остановить все торрент скачивания. Возможно понадобится перезагрузка модема, так как ограничение может накладываться на сеть динамически.

Обход с помощью vpn

Если способ с шифрованием трафика не помогает, можно попробовать vpn сервисы. С помощью vpn можно подменить ip адрес, как будто вы находитесь в другой стране. А у провайдеров обычно блокировки распространяются на Россию.

Обнаружение P2P трафика

Универсального решения для обнаружения работающего P2P приложения не существует. На сегодняшний день самые распространенные методы, проверка открытых портов и анализ трафика, не являются лучшими. Разрабатывайте собственные методы, и, может быть, некоторые из них значительно поднимут планку в эффективности обнаружения P2P трафика и идентификации P2P приложений.

С появлением в конце 1999 года Napster’a, P2P приложения быстро обрели популярность в интернет сообществе. Вместе с тем возросло потребление трафика такими приложениями и появилась необходимость в обнаружении пользователей P2P сетей в пределах сетевого трафика компании.

В этой статье автор предлагает новый способ обнаружения P2P пользователей, основанный на анализе поведения трафика, позволяющий определить даже тип используемого P2P приложения.

Стандартные методы

В настоящее время есть два основных способа идентификации пользователей P2P: наличие открытых портов и анализ трафика. Далее следует их краткий обзор.

Анализ открытых портов

Проверка на наличие открытых портов самый простой и распространенный из способов обнаружения использования P2P приложений. Он основывается на том, что большинство P2P приложений работают на заданных по умолчанию портах. Например:

Limewire 6346/6347 TCP/UDP

Morpheus 6346/6347 TCP/UDP

BearShare default 6346 TCP/UDP

Edonkey 4662/TCP

EMule 4662/TCP 4672/UDP

Bittorrent 6881-6889 TCP/UDP

WinMx 6699/TCP 6257/UDP

Для обнаружения P2P пользователей данным способом, нужно анализировать сетевой трафик на наличие соединений, использующих эти порты. Если соответствие обнаружено, это может быть индикатором P2P активности. Анализ открытых портов – практически единственный метод, доступный сетевым администраторам, ни имеющих специального ПО или аппаратных средств (таких как системы обнаружения вторжений) для мониторинга трафика.

Описанный способ очень прост в реализации, но его недостатки очевидны. Большинство P2P приложений позволяют изменять номера портов по умолчанию на любые. Кроме этого, многие современные приложения предпочитают использовать случайные номера портов. Также существует тенденция использования номеров портов известных приложений, таких как 80 порт. Все эти факты снижают эффективность данного способа.

Суть этого способа в мониторинге трафика, проходящего через сеть, на предмет обнаружения определенных сигнатур, специфичных для P2P приложений, в полезной нагрузке пакетов. Многие современные коммерческие и свободно распространяемые решения для обнаружения P2P трафика основаны на этом методе. В их число входят L7-filter, Cisco’s PDML, Juniper’s netscreen-IDP, Alteon Application Switches, сигнатуры основных приложений Microsoft и NetScout. Каждое из этих приложений с помощью регулярных выражений анализирует данные, проходящие через прикладной уровень, пытаясь определить факт использования P2P приложения.

Поведение трафика

Несмотря на то, что полученные данные несколько “сыроваты”, в них все же есть полезная информация, которую можно проверить на соответствие определенным шаблонам. Хорошие результаты может принести анализ UDP сеансов.

Обнаружение P2P пользователей

Автор этой статьи обнаружил уникальные моменты в поведении трафика, характерные для P2P приложений. Данный факт может использоваться для обнаружения хостов, на которых работают P2P приложения. И все, что для этого нужно, это логи сетевого трафика.

Что подразумевается под анализом UDP сеансов и как это может нам помочь? Перед тем как ответить на этот вопрос, давайте рассмотри популярное P2P приложение Napster.

Централизованные, нецентрализованные и смешанные P2P сети

Napster, разработанный Шоном Фенингом, впервые появился в мае 1999 и представлял собой первое поколение P2P сетей. Сетевая структура Napster’а была централизована, что означает, что ее составными частями были два элемента: центральные индексные сервера и пользовательские компьютеры. Центральные сервера принадлежали Napster’у и использовались для обслуживания пользователей. Когда пользователь хотел загрузить музыкальный файл, он посылал запрос на центральный индексный сервер, который в соответствии с запросом производил поиск в своей базе данных и отсылал ответ, содержащий список других пользователей, имеющих желаемые музыкальные файлы. Затем, для загрузки файла, пользователь мог создать прямое соединения с пользователями из полученного списка.

Ахиллесова пята Napster’a – полная зависимость от центрального сервера. Если сервер прекратит работу – сеть разрушится. Это хорошо иллюстрируется действиями звукозаписывающих компаний, вынудивших Napster прекратить свою работу.

Случай с Napster’ом показал уязвимость централизованной структуры и сильно повлиял на дальнейшее развитие P2P приложений. По причинам законности, безопасности, масштабируемости, анонимности и др. все больше и больше современных P2P приложений работают в полностью или частично децентрализованной сетевой структуре или двигаются в этом направлении. Основные P2P сети и протоколы, такие как Edonkey2k, FastTrack, Gnutella, Gnutella2, Overnet, Kad, все использует данную концепцию.

Здесь нужно пояснить, Bittorrent не является универсальной P2P сетью, хотя это популярное P2P приложение. В то время как сетевая структура Bittorrent частично децентрализована, он все еще нуждается в ведомых серверах и методы, описанные в этой статье, не могут использоваться для идентификации пользователей этой программы.

В частично децентрализованной сети все еще присутствуют центральные сервера, но они явно не конкретизированы и не статичны. Вместо этого, некоторые пользователи, обладающие значительными ресурсами (скорость процессора, дисковое пространство, высокоскоростная связь и процессорное время) автоматически принимают на себя функции центрального сервера. Каждый из них обслуживает группу обычных пользователей. Они связаны друг с другом и формируют основу частично децентрализованной сети. По мере появления в сети новых пользователей и ухода старых, компьютеры, исполняющие роль центральных серверов, меняются.

Шаблоны UDP соединения

Большинство современных P2P приложений, использующих децентрализованную структуру, имеют встроенный модуль, выполняющий всю работу по взаимодействию с сервером. В качестве протокола взаимодействия часто используется UDP.

Теперь давайте рассмотрим, как можно идентифицировать популярное P2P приложение Edonkey2000.

Пример UDP трафика Edonkey2000

Ниже показаны выборочные части логов исходящего UDP трафика Edonkey. Фактически, за две минуты мы получили 390 записей. В данном примере адрес отправителя заменен на x, а первая часть адреса получателя на y.

Как мы видим, весь трафик исходит из двух UDP портов: 2587 и 10810 (эти порты были выбраны Edonkey случайным образом и на другом хосте могут отличаться). Целевые адреса разнообразны. Фактически, Edonkey использует один порт для запроса статуса серверов Edonkey, а другой для создания соединений, поисковых запросов и другой работы.

Анализ работы других децентрализованных P2P приложений, таких как BearShare, Skpye, Kazaa, EMule, Limewire, Shareaza, Xolox, MLDonkey, Gnucleus, Sancho и Morpheus показал аналогичные результаты. Все эти приложения действуют одинаково: они используют один или несколько UDP портов для взаимодействия с внешними хостами. В терминах сетевого уровня этот шаблон может быть сформулирован следующим образом:

За период времени x, с одного IP и фиксированного UDP порта отправляются пакеты на y различных IP с фиксированным или случайным портом.

Опыт показывает, что при x равном 5, y равен 3, и на основе этого можно сделать выводы о наличии P2P трафика. Для получения более точного или грубого результата администраторы могут изменять значения x и y.

На практике мы можем сохранять логи сетевой активности соответствующих устройств и использовать базу данных и несложный скрипт для их обработки. Каждую минуту можно проверять, если какой-либо хост с фиксированного порта отправляет некоторое количество UDP пакетов на различные IP адреса, скорее всего это P2P хост.

Автор этой статьи провел тестирование в одном из крупнейших китайских интернет провайдеров. Логи сетевых соединений экспортировались как Netflow-данные и сохранялись в БД MySQL. С помощью небольшого скрипта, обрабатывающего данные, многие хосты были идентифицированы как P2P хосты, и что самое интересное, были обнаружены новые, широко не распространенные, P2P приложения.

Описанный способ кажется неплохим для обнаружения трафика, но что насчет ложных срабатываний? К счастью, такое поведение трафика редко встречается среди других сетевых приложений. Исключением являются игровые сервера и DNS сервера. Эти типы серверов также генерируют трафик, отсылая большое количество UDP пакетов на различные IP адреса. Но администраторы легко могут определить, является ли хост одним из вышеперечисленных серверов, так как в этом случае он не будет отсылать никаких пакетов с портов отличных от своего функционального порта, что в свою очередь не характерно для P2P приложений.

Значимость этого шаблона очевидна: такой подход не требует никакой информации о прикладном уровне, и в то же время весьма эффективен. Данный метод не зависит от базы сигнатур, поэтому с его помощью можно обнаруживать известные и неизвестные на данный момент P2P приложения. Вместе с тем для анализа информации сетевого уровня не требуется практически никакого дополнительно программного или аппаратного обеспечения, а нагрузка на существующее оборудование незначительна.

Минусы такого подхода

В описанном методе есть два минуса. Он может быть использован только для обнаружения P2P приложений, реализующих децентрализованную сетевую структуру (хотя большинство P2P приложений децентрализованы). Второй недостаток – если P2P приложение для взаимодействия с сетью использует протокол TCP, а не UDP, наши попытки его идентифицировать потерпят неудачу.

Идентификация P2P приложений

До этого момента мы пытались обнаружить P2P пользователей на основании логов сетевых соединений. Теперь продвинемся на шаг дальше, попробовав точно идентифицировать используемое хостом P2P приложение, не имея доступа к информации прикладного уровня.

Более тщательно анализируя UDP трафик различных P2P приложений можно обнаружить интересные закономерности. Выше было упомянуто, что P2P приложению с децентрализованной структурой необходимо периодически отправлять большое количество командных пакетов разного типа. Пакеты одного типа часто имеют одинаковый размер. Поэтому, анализируя UDP пакеты, даже при отсутствии информации прикладного уровня, можно точно определить, какое P2P приложение используется.

У большинства P2P приложений не документированы все детали реализации, некоторые поставляются с закрытыми исходными кодами, поэтому структура UDP пакетов большинства UDP приложений может быть нам точно не известна. Автор этой статьи выбрал семь популярных децентрализованных P2P приложений и провел такие наблюдения. Результаты подтвердили гипотезу о том, что все эти приложения для взаимодействия с внешним миром используют пакеты фиксированной длинны.

Edonkey2000

Edonkey2000 использует большое количество 6 байтовых UDP пакетов для запроса ‘server status request’. Этот тип пакетов можно наблюдать в основном во время запуска Edonkey. В дополнение, пакеты, содержащие запрос поиска, почти всегда имеют размер 25 байт.

BearShare

Во время запуска BearShare отсылает 28 байтовые UDP пакеты на несколько целевых адресов. Каждый раз, когда BearShare начинает загрузку файла, происходит отправка большого количества 23 байтовых UDP пакетов хостам-владельцам файла.

Limewire

При старте Limewire отправляет много UDP пакетов, размером в 23 и 35 байт. В начале операции загрузки файла этот P2P клиент отсылает большое количество 23 байтовых UDP пакетов.

Skype

При запуске Skype отправляет много 18 байтовых UDP пакетов.

Kazaa

С началом работы Kazaa отправляет 12 байтовые UDP пакеты на различные хосты.

EMule

Когда вы запустите EMule и начнете соединение с сервером, данное приложение оправит большое количество 6 байтовых UDP пакетов с запросами ‘server status request’ и ‘get server info’. Если вы захотите подключиться к сети Kad, Emule в процессе соединения будет отправлять UDP пакеты, размером 27 и 35 байт.

Shareaza

На протяжении всей работы Shareaza периодически отправляет 19 байтовые UDP пакеты.

Результаты этих простых тестов весьма интересны. Мы может использовать этот метод для идентификации P2P приложения, используемого пользователем. Однако, данная технология все еще находится на начальном этапе развития и многое еще предстоит сделать. Для точного результата требуется подробное изучение каждого приложения.

Также присутствуют другие характеристики, по которым можно производить анализ поведения трафика, например тип переданных данных. Продолжительность соединения также может использоваться для обнаружения P2P трафика, но это добавит дополнительный уровень сложности.