Mtk bypass что это

Смартфон должен быть отвязан от MiAccount’a

Данный способ работает только на прошивках MIUI9, если точнее:

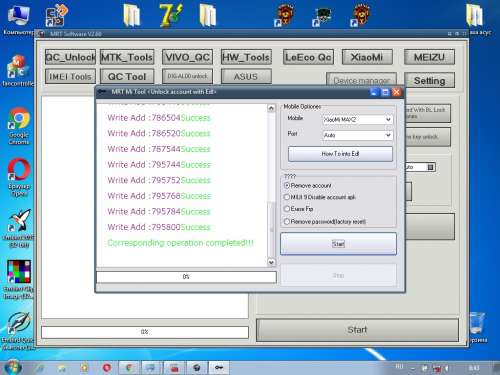

MRT 2.60 crack

Отвязал MI и FRP на MI MAX 2

Как нам известно, Xiaomi внедрила защиту против неофицильных прошивок, а также Bypass Mi Аккаунта. Всем уже известно что защита находится в бинарике Firehose FHLoader, отвечающем за память. Но для запуска процесса, бинарик должен запускать протокол под названием Sahara, который в свою очередь и начинает заливку прошивки и смартфон из главного загрузчика (PBL=Primary Bootloader), который последовательно через дампер, переходит в второй загрузчик (SBL=Secondary Bootloader), который в свою очередь и является тоннелем, через который проходит прошивка (грубо говоря, тот же Fastboot). Дальше. Чудо творится: восстановление! Но нас мучает вопрос, как обойти этот корявый аккаунт?!

Изначально скачаем Mi Flash v.2018.5.28.0 и прошивку под Fastboot.

И ждём окончания теста (тестовый режим протокола), у вас должна появится надпись «OKAY».

инфа взята с https://ru.c.mi.com/

прошивка должна быть та же самая, что стояла на смартфоне до операции.

уважаемые комрады этот пост найден на другом сайте, бред это или не бред мне не проверить,не надо сразу минусовать,

Инфа не подтверждена

Mtk bypass что это

Смартфон должен быть отвязан от MiAccount’a

Данный способ работает только на прошивках MIUI9, если точнее:

MRT 2.60 crack

Отвязал MI и FRP на MI MAX 2

Как нам известно, Xiaomi внедрила защиту против неофицильных прошивок, а также Bypass Mi Аккаунта. Всем уже известно что защита находится в бинарике Firehose FHLoader, отвечающем за память. Но для запуска процесса, бинарик должен запускать протокол под названием Sahara, который в свою очередь и начинает заливку прошивки и смартфон из главного загрузчика (PBL=Primary Bootloader), который последовательно через дампер, переходит в второй загрузчик (SBL=Secondary Bootloader), который в свою очередь и является тоннелем, через который проходит прошивка (грубо говоря, тот же Fastboot). Дальше. Чудо творится: восстановление! Но нас мучает вопрос, как обойти этот корявый аккаунт?!

Изначально скачаем Mi Flash v.2018.5.28.0 и прошивку под Fastboot.

И ждём окончания теста (тестовый режим протокола), у вас должна появится надпись «OKAY».

инфа взята с https://ru.c.mi.com/

прошивка должна быть та же самая, что стояла на смартфоне до операции.

уважаемые комрады этот пост найден на другом сайте, бред это или не бред мне не проверить,не надо сразу минусовать,

Инфа не подтверждена

Mtk bypass что это

Смартфон должен быть отвязан от MiAccount’a

Данный способ работает только на прошивках MIUI9, если точнее:

MRT 2.60 crack

Отвязал MI и FRP на MI MAX 2

Как нам известно, Xiaomi внедрила защиту против неофицильных прошивок, а также Bypass Mi Аккаунта. Всем уже известно что защита находится в бинарике Firehose FHLoader, отвечающем за память. Но для запуска процесса, бинарик должен запускать протокол под названием Sahara, который в свою очередь и начинает заливку прошивки и смартфон из главного загрузчика (PBL=Primary Bootloader), который последовательно через дампер, переходит в второй загрузчик (SBL=Secondary Bootloader), который в свою очередь и является тоннелем, через который проходит прошивка (грубо говоря, тот же Fastboot). Дальше. Чудо творится: восстановление! Но нас мучает вопрос, как обойти этот корявый аккаунт?!

Изначально скачаем Mi Flash v.2018.5.28.0 и прошивку под Fastboot.

И ждём окончания теста (тестовый режим протокола), у вас должна появится надпись «OKAY».

инфа взята с https://ru.c.mi.com/

прошивка должна быть та же самая, что стояла на смартфоне до операции.

уважаемые комрады этот пост найден на другом сайте, бред это или не бред мне не проверить,не надо сразу минусовать,

Инфа не подтверждена

Mtk bypass что это

Смартфон должен быть отвязан от MiAccount’a

Данный способ работает только на прошивках MIUI9, если точнее:

MRT 2.60 crack

Отвязал MI и FRP на MI MAX 2

Как нам известно, Xiaomi внедрила защиту против неофицильных прошивок, а также Bypass Mi Аккаунта. Всем уже известно что защита находится в бинарике Firehose FHLoader, отвечающем за память. Но для запуска процесса, бинарик должен запускать протокол под названием Sahara, который в свою очередь и начинает заливку прошивки и смартфон из главного загрузчика (PBL=Primary Bootloader), который последовательно через дампер, переходит в второй загрузчик (SBL=Secondary Bootloader), который в свою очередь и является тоннелем, через который проходит прошивка (грубо говоря, тот же Fastboot). Дальше. Чудо творится: восстановление! Но нас мучает вопрос, как обойти этот корявый аккаунт?!

Изначально скачаем Mi Flash v.2018.5.28.0 и прошивку под Fastboot.

И ждём окончания теста (тестовый режим протокола), у вас должна появится надпись «OKAY».

инфа взята с https://ru.c.mi.com/

прошивка должна быть та же самая, что стояла на смартфоне до операции.

уважаемые комрады этот пост найден на другом сайте, бред это или не бред мне не проверить,не надо сразу минусовать,

Инфа не подтверждена

Обход защиты аутентификации MediaTek SP Flash Tool

MediaTek Устройства на базе чипсетов очень хорошо завоевывают рынок мобильной связи из-за умеренно доступного ценового диапазона, а также они хорошо оптимизированы. Устройства MTK имеют BROM (загрузочную постоянную память), которая в основном загружает исполняемый файл preloader и загружает систему Android. Здесь мы предоставили вам полное руководство по обходу защиты аутентификации SP Flash Tool от MediaTek или по отключению файла аутентификации DAA и SLA.

Устройства MTK также имеют альтернативный метод загрузки, известный как «режим загрузки». Режим загрузки или EDL (режим аварийной загрузки) в основном используется для разблокировки устройств, таких как устройства с чипсетом Qualcomm. В то время как устройства MTK довольно легко используют «SP Flash Tool» для прошивки системных файлов. Из-за низкоуровневого режима загрузки высока вероятность того, что пользователям, возможно, придется прошивать прошивку через режим загрузки, используя подписанный «Агент загрузки».

Здесь Download Agent можно использовать только в том случае, если он официально подписан или авторизован OEM-производителем конкретного устройства. Проще говоря, вы не можете прошить прошивку или разблокировать большинство устройств MTK с помощью агента загрузки, если производитель не установил для этого разрешения. Огромное спасибо старшему члену XDA

Что такое SLA и DAA-аутентификация SP Flash Tool для устройств MTK?

Как мы уже упоминали выше, устройства MediaTek также имеют режим загрузки, как и режим EDL компании Qualcomm. Этот режим загрузки используется сотрудниками службы поддержки или должностными лицами для принудительной прошивки стандартной прошивки или разблокировки устройств MTK, чтобы снова вернуться в нормальное состояние. Хотя в наши дни продвинутые пользователи также способны и достаточно осведомлены, чтобы прошивать прошивку или восстанавливать файлы программного обеспечения с помощью SP Flash Tool.

Это популярный инструмент для прошивки устройств с набором микросхем MediaTek, позволяющий легко разблокировать устройства MTK или повторно прошить стандартную прошивку после загрузки в режиме загрузки. К сожалению, OEM-производители не позволяют пользователям делать это, вводя процессы «Проверка подлинности последовательного канала (SLA)» и «Проверка подлинности агента загрузки (DAA)».

Таким образом, пользователям становится довольно сложно авторизовать программу DAA или SLA при прошивке прошивки на устройствах MediaTek. Это означает, что если что-то пойдет не так с программным обеспечением вашего устройства MTK, вам придется срочно обращаться в ближайший авторизованный сервисный центр, чтобы снова перепрограммировать стандартное ПЗУ. Но есть возможный обходной путь, следуя полным методам, приведенным ниже.

Список совместимых процессоров MediaTek:

Настоятельно рекомендуется проверить совместимые наборы микросхем MediaTek ниже, чтобы вы могли убедиться, поддерживается ли ваше устройство с набором микросхем MediaTek этим методом или нет.

Пожалуйста, обрати внимание: Согласно XDA, все перечисленные SoC в настоящее время поддерживаются для этого процесса. Но заинтересованные пользователи или разработчики должны сначала закодировать подходящую полезную нагрузку, чтобы отключить подпрограмму защиты BootRom.

Предварительно требования:

Ссылки для скачивания:

Предупреждение: GetDroidTips не несет ответственности за любой ущерб, который может произойти с вашим устройством во время / после следования этому руководству. Вы должны знать, что делаете, и делать это на свой страх и риск.

Обойти защиту аутентификации SP Flash Tool от MediaTek | Отключить файл аутентификации DAA и SLA

C: \ Users \ Имя пользователя \ AppData \ Local \ Programs \ Python \ Python37-32

Установить зависимости Python

Теперь убедитесь, что на компьютере установлены необходимые зависимости Python с помощью команды pip, выполнив следующие действия:

Установите драйверы LibUSB-Win32

Эта конкретная библиотека драйверов LibUSB позволяет программам получать доступ к подключенным USB-устройствам на вашем ПК с Windows.

Установите MTK Bypass Utility Tool

Поскольку мы уже упоминали о загрузке всех необходимых файлов на ваш компьютер по указанным выше ссылкам, мы предполагаем, что вы это сделали. Если нет, скачайте MTK Bypass Utility Tool прямо сейчас.

После загрузки распакуйте zip-файл в определенное место на вашем компьютере, чтобы вы могли легко получить к нему доступ. Затем обязательно перенесите все извлеченные файлы служебных инструментов в установленный каталог Python. Это действительно важно. Так что не пропустите.

Загрузите устройство MediaTek в режим загрузки

Теперь подключите устройство MediaTek к режиму загрузки, выполнив следующие действия. Для этого:

Установить SP Flash Tool

Действия по обходу аутентификации SP Flash Tool SLA DAA на устройствах MediaTek

Убедитесь, что ваше устройство подключено к ПК через USB-кабель и загружено в режим загрузки. Точно так же вы должны были перенести содержимое MTK Bypass Tool в каталог установки Python. Если все в порядке, выполните следующие действия, чтобы обойти SLA MediaTek SP Flash Tool и аутентификацию DAA.

Самое приятное то, что теперь вам не нужно подтверждать SLA и DAA для MediaTek SP Flash Tool. Наслаждаться!

Вы также можете ознакомиться с нашим видеоуроком, если хотите.

Вот и все, ребята. Мы надеемся, что это руководство было для вас полезным. Для дополнительных запросов вы можете оставить комментарий ниже.

Как исправить код ошибки Nintendo Switch 2811-7503 Разное

Рекламные объявленияПоследнее обновление 7 февраля 2021 г. в 12:00В этом руководстве мы покажем вам, как исправить ошибку Nintendo Switch 2811-7503. Эта гибридная консоль от Nintendo получила немал.

Загрузите и обновите ArrowOS на Moto E 2020 с Android 11 Разное

ArrowOS 11.0 на базе Androd 11Что ж, Android 11, 11-я итерация Google, похожа на Android 10, но с несколькими новыми функциями и изменениями. Обновление содержит историю уведомлений, пузыри чата, у.

Что такое Igfxtray? Как это отключить? Разное

Рекламные объявленияВ системе Windows есть тысячи системных файлов, большинство из которых необходимы для нормального функционирования системы. Одним из таких файлов является системный файл igfxtra.